Wielokrotnie zdarzało mi się, że pracuję na terminalu mojego laptopa i dokładnie w tym momencie proszą mnie o to w innym biurze lub mam `` coś '' do zrobienia w terminalu i dla wygody lub konieczności muszę pozwolić znajomemu przez kilka minut używam mojego laptopa, w takich przypadkach ... Jak mogę chronić to, co robię w terminalu bez konieczności całkowitego blokowania sesji użytkownika?

Na szczęście pakiet istnieje: vlock

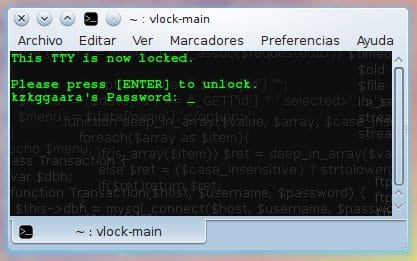

Zainstaluj ten pakiet w swoim systemie, a następnie uruchom go w terminalu (vlock), zobaczysz, że terminal został zablokowany / zabezpieczony i dopóki nie naciśniesz [Enter] i nie wprowadzisz hasła, będzie to kontynuowane 😉

Jeśli chcesz zobaczyć dziennik odnoszący się do nieudanych prób, udanych prób logowania i nie tylko, musisz po prostu zrobić cat do pliku /var/log/auth.log, przekazując go jako parametr grep „Vlock”

To jest:

cat /var/log/auth.log | grep "vlock"

To prosta wskazówka tak, ale już mi się przydała ... Mam nadzieję, że Ty też 😀

pozdrowienia

Program +1 jest bardzo interesujący, chociaż nie uważam go za przydatny w sytuacji, o której wspomniałeś, ponieważ aby wykonać ważne polecenia, potrzebujesz hasła root i jeśli mają to przejście, jesteś do twoich rąk xq z ctrl + alt + f1 f2 itd. otwierają terminal, logują się jako root i robią to samo.

Ponadto polecenia, do których dostęp można uzyskać z terminala jako zwykły użytkownik, w wielu przypadkach można uzyskać do nich dostęp za pośrednictwem programów. Oprócz tego, że czytaj, kopiuj, usuwaj pliki, a nawet możesz umieścić w autostartie łącze do programu szpiegowskiego ukrytego w $ home, który otwierałby się za każdym razem, gdy rozpoczynasz sesję, między innymi.

Wydaje mi się, że program jest bardziej niż cokolwiek przemyślany, ponieważ gdy administrowanych jest kilka komputerów i użytkownicy, którzy ich używają, nie chcą mieć dostępu do terminala dodanego do zmniejszenia liczby terminali tty, chyba że ten program również je blokuje.

Zgadzam się z Tobą. Nie przeszkadza to w otwarciu innego terminala. A jeśli chcesz zobaczyć, co wcześniej wykonywał ten drugi, widzę plik ~ / .bash_history (lub podobny w zależności od dystrybucji)

Chociaż jest to ciekawy pakiet, myślę, że najlepiej jest zablokować sesję.

Wydaje się przydatne, chociaż nadal widzę lepsze blokowanie sesji ... jeśli obawiasz się utraty sesji bash, polecam użycie ekranu GNU. Jeśli uzyskasz do niego dostęp za pomocą argumentów «screen -D -R», zawsze będziesz mieć dostęp do tej samej sesji, wyjdź za pomocą skrótu klawiaturowego «Ctrl + a» i «d» (to znaczy najpierw wykonujesz Ctrl + a, a następnie naciśnij «d»), więc mówisz programowi, aby sesja była otwarta w tle.

Dzięki za wskazówkę!

PS: to jest tylko dla tego użytkownika, który próbuje użyć naszego terminala w naszej zalogowanej sesji, prawda? .. Może być również możliwe zablokowanie powłoki podczas tworzenia użytkownika lub modyfikowania istnienia!

Mimo to jesteś doceniony!

Pozdrowienia!

Zobaczmy, zakłada się, że aby otworzyć inny terminal, należy wprowadzić nazwę użytkownika i hasło.

Inaczej jest w tym, że znajdujemy się w środowisku graficznym i wykonujemy xterm lub jakikolwiek inny.

Bardziej postawiłbym na aplikację, która blokuje cały komputer, łącznie z X.

Odłączam klawiaturę i zabieram ją ze sobą 😛

Może to być przydatne, gdy nie używasz środowiska graficznego i grasz w szachy lub tweetowanie, wtedy nie przeszkadzają ci i kontynuujesz swoją rzecz.

Nie możesz Alejandro, pamiętam, kiedy istniały zielone monitory luminoforowe i były nie do zniesienia, topiły oczy, dlatego później zmienili je na bursztynowe, a później na monochromatyczne.

A do tego dodajesz tło pełne liter, mylisz się! Hahaha !!! 😀

Jeśli chodzi o vlock, zauważ, że istnieje ładny widelec o nazwie vlock-matrix, który oczywiście pokazuje ci kaskadę liter, gdy blokuje ekran.

Ta kaskada może zostać skonfigurowana zgodnie ze znakami, które mają się pojawić, kolorem itp. Jedynym minusem, jaki ma i dlaczego go nie używam, jest to, że wygląda na to, że efekt „matrycy” zużywa zbyt dużo procesora jak na mój gust.

Jeszcze jedno: vlock jest naprawdę przydatny, gdy pracujemy w ttys, ponieważ możemy pozostawić proces działający w tle i zablokować terminal ORAZ DOSTĘP DO POZOSTAŁYCH INNYCH TERMINALI, W TYM 6, 7 I 8 RAZ, aby uzyskać pełną kontrolę nad zespół.

Pozdrowienia!

HAHAHAHAHAHA jest to, że lubię takie jasne kolory w terminalu, wyobraź sobie ... 😀

Ciekawe o widelcu 😉

Widzę, że z tty (xej: crtl + alt + f1) logujesz się jako użytkownik lub root i za pomocą vlock -a blokuje całe tty i nie możesz nawet wejść do sesji (ctrl + alt + f7) w takim przypadku to byłoby lepsze niż blokowanie sesji.

Oczywiście, jeśli uruchomisz vlock z sesji graficznej, jest to nieszkodliwe

Szczerze mówiąc, nie widzę z tego żadnego pożytku

jego efekt jest taki sam jak polecenie «exit», ponieważ później tb prosi o zalogowanie się, a mimo to każdy może zmienić tty

jaka jest twoja funkcja

nie rozumiem

Odpowiadam tym, co przeczytałem, zanim to rzuciłem

vlock -a

to jest naprawdę przydatne, zauważam

dzięki

🙂

Nie wiedziałem, że istnieje, po prostu się zablokował i się rozbił, dzięki! 😀

Wyobraź sobie trochę: mam otwartą sesję z moim użytkownikiem, oczywiście bez roota, chcę zablokować terminal, który ma uprawnienia roota, lub na przykład chcę zablokować terminal, który ma ssh do innej maszyny, mój przyjaciel chce używam komputera do nawigacji, ale nie chcę narażać tego terminala na ssh lub root, ponieważ używam vlock, ten, którego nie uważają za przydatny, to to, że nie mają tyle wyobraźni, ha, problemy wynikają z naszego interesują nasze wątpliwości, ale jeśli takich nie ma, jesteśmy okrojeni.

Przepraszam, czy ktoś użył go w Ubuntu? .. Piszę vlock w terminalu i kiedy naciskam [Enter], aby odblokować terminal, pojawia się błąd, nawet jeśli poprawnie wpisałem hasło użytkownika root.

Dzięki!

HAHA, JESTEŚ ZESPOŁANY !!!

O!! Ubuntu, Ubuntu ... xD

Czy wiesz, że GENIUSZY z Canonical już dawno zdecydowali, że wraz z pojawieniem się narzędzia SUDO root jest głupi mieć własne hasło, skoro w ten sposób „eliminują” wektor ataku na nie?

W ten sposób wszystkie Ubuntusy są wydawane z kontem root DISABLED, czyli bez hasła.

Wykonując podstawowe obliczenia matematyczne, będziesz w stanie zdać sobie sprawę, że jeśli VLOCK działa z przejściem głównym, ale przejściem głównym OH, TO NIE ISTNIEJE !!! wtedy nie można ponownie zalogować się do systemu XDD

Masz dwie możliwości: albo użyj innej dystrybucji, która jest obsługiwana w inny sposób, albo utwórz hasło dla użytkownika root, tak jak robi to większość dystrybucji, które nie ukrywają systemu podstawowego przed użytkownikiem.

[Code]

$ sudo su

#passwd

[/ kod [

Gotowe, teraz możesz używać VLOCK, chociaż oczywiście jest to sprzeczne z projektem Ubuntu, coś w rodzaju dodawania repozytoriów ze zaktualizowanym oprogramowaniem i jądrem do Debiana * cof *

xDDD Kiedy korzystałem z Ubuntu, pierwszą rzeczą, jaką zrobiłem, było otwarcie terminala i umieszczenie:

$ sudo passwd rootBo jeśli mój użytkownik mnie załadował, jak do cholery miałbym zarządzać swoim systemem? xDDD