Niedawno pracowałem nad konserwacją kilku maszyn wirtualnych (VM, Maszyna wirtualna) i zdarzyło mi się, że nie pamiętam password de Korzeń ani od żadnego innego użytkownika. O! Biedny ja, co za bałagan! !Co ja zrobiłem!? W którym momencie zmieniłem hasło, którego nie pamiętam? Potem pojawiły się myśli, których nie mogę odtworzyć, ale możesz sobie wyobrazić ...

Przeszukując bloga znalazłem post starego znajomego pełen życia dla Zmień hasło roota w Debianie / LMDE. Niestety to nie zadziałało, więc oto inna metoda.

Cóż, faktem jest, że nie pamiętał hasła, a także tego, które zapisał w pliku KeePassX to nie zadziałało dla żadnego użytkownika. Więc po rezygnacji z wypróbowania tysiąca i jednego kluczy, które przyszły mi do głowy, po prostu raczyłem zresetować password de Korzeń z GRUB dla mojej drogi Debian.

Edycja opcji GRUB-a

Proces jest stosunkowo prosty i wszystko, czego potrzebujemy, to mieć GRUB zainstalowany (nie wspominając o tym, że musimy mieć dostęp, aby zobaczyć rozruch komputera, prawda?). W moim przypadku połączyłem się z wirtualny menedżer (Mam maszyny wirtualne z KVM) i zrestartowałem maszynę, ale działa to również na prawdziwej maszynie.

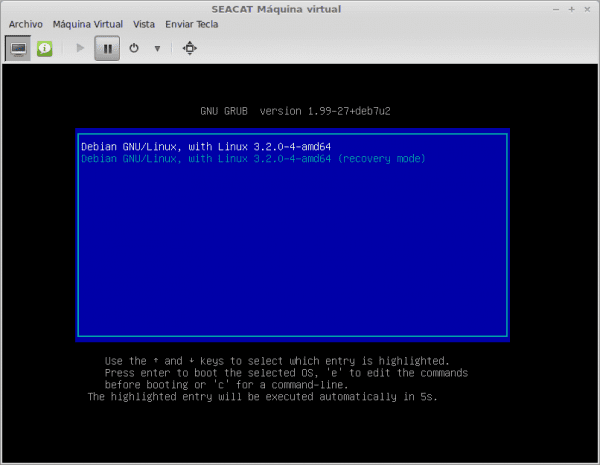

Kiedy GRUB Start musimy edytować opcje rozruchu, naciskając klawisz e.

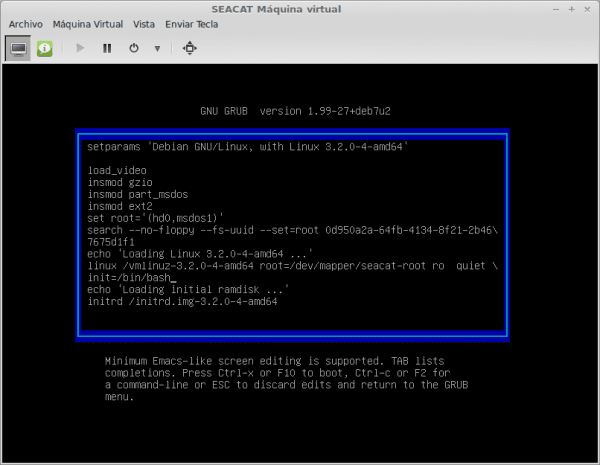

Teraz musimy edytować opcje, z którymi system się uruchamia. Przechodzimy do wiersza, który ładuje jądro systemu operacyjnego. To linia, która zaczyna się od linux:

echo 'Ładowanie Linuksa 3.2.0-4-amd64 ...' linux /vmlinuz-3.2.0-4-amd64 root = / dev / mapper / seacat-root ro quiet

I dodajemy:

init=/bin/bash

Po słowie cichy. Linia powinna być:

linux /vmlinuz-3.2.0-4-amd64 root=/dev/mapper/seacat-root ro quiet init=/bin/bash

Po edycji musimy tylko uruchomić maszynę. Jak mówi na obrazku, z Ctrl+x o F10 uruchamiamy system z tymi opcjami.

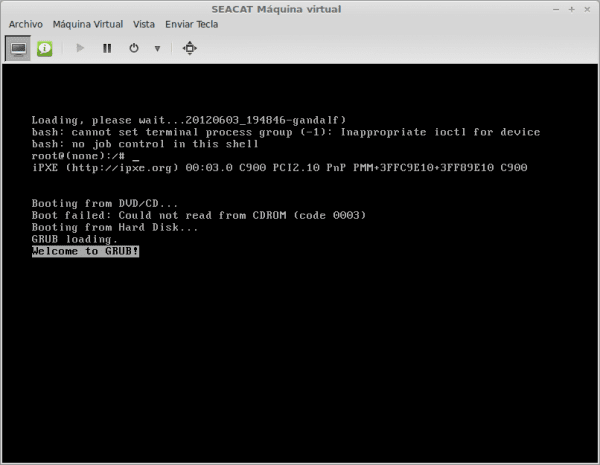

To zwróci powłokę i będziemy mogli edytować plik / etc / shadow.

Usuwanie hasła roota

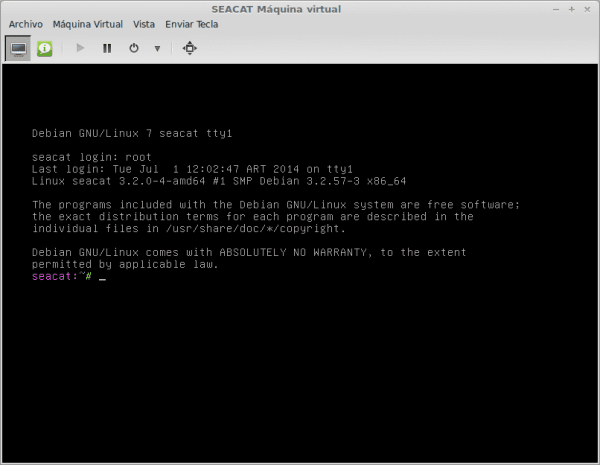

W czwartym wierszu obrazu monit wygląda następująco:

root@(none):/#

Pierwszą rzeczą, którą musimy zrobić, jest prześledzenie pliku system plików tak, że ma uprawnienia do zapisu. W tym celu wykonujemy:

root@(none):/# mount -o remount rw /

Teraz tak, możemy przystąpić do edycji za pomocą nano plik / etc / shadow.

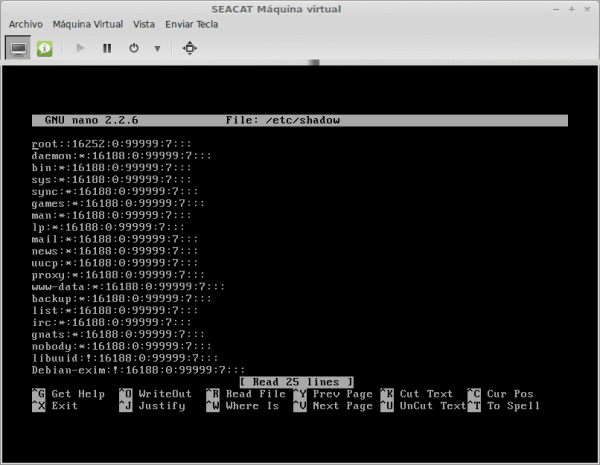

plik / etc / shadow w pierwszym wierszu masz informacje korzeń. Dla każdego wiersza mamy zestaw pól oddzielonych dwoma punktami (:).

Pierwsze pole odpowiada nazwie użytkownika, drugie pole to hash odpowiadający password. To, co musimy zrobić, to usunąć wszystkie znaki, aby było bez password de korzeń. Jak widać na obrazku:

Zapisujemy plik z rozszerzeniem Ctrl+o i zostawiliśmy nano z Ctrl+x. Teraz musimy tylko zrestartować maszynę. Gdy system poprosi nas o zalogowanie, możemy wpisać jako korzeń bez konieczności wchodzenia password.

Po uruchomieniu systemu wpisujemy jako korzeń a teraz możemy biec passwd i ustawiliśmy nowy password de korzeń:

# passwd

Mam nadzieję, że to pomogło!

To jeden z tych przedmiotów, które musisz mieć pod ręką, na wypadek katastrofy. To prędzej czy później się stanie!

Rozwiązałem to w bardzo podobny sposób, ale bez konieczności dotykania cieni. Na swoim blogu opowiadam, jak to zrobiłem.

http://unbrutocondebian.blogspot.com.es/2014/03/restablecer-la-contrasena-de-root.html

HELLO LITOS, JESTEM MEGAFANEM Z TWOJEGO BLOGU !!!!

Bardzo dobre tuto. Podobał mi się sposób resetowania hasła roota.

JEST TO STRASZNE NARUSZENIE BEZPIECZEŃSTWA !!!… .jeśli zadziała.

Jak tego uniknąć? Masz jakieś pomysły?

Nie jest to błąd w zabezpieczeniach, to sposób na odzyskanie systemu po poważnym problemie, takim jak zapomnienie hasła administratora.

Z tego powodu CPD mają ograniczony dostęp, aby uniemożliwić ci majstrowanie przy grub. Ale jeśli przewidujesz, że to nie wystarczy lub dostęp nie może być ograniczony, musisz chronić larwy

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Spokojnie, w życiu nic nie jest pewne! Po prostu musisz być świadomy wszystkiego, aktualizować, monitorować! 🙂

Zgadzam się z partnerem, to umożliwia każdemu dostęp do naszego komputera, poważnie, prawda?

Luka w zabezpieczeniach? To tak, jakbyś powiedział, że opcja Zresetuj hasło Twój e-mail był niebezpieczny.

zgodnie z klasycznym partycjonowaniem i szyfrowaniem niektórych partycji / folderów za pomocą danych osobowych, oddzielając / root / home / usr / var / boot i tak wiele punktów montowania, że znajdują się one teraz na jednej partycji.

Pozdrowienia koledzy, bardzo dobry blog i bardzo dobry poradnik, chciałem wyjaśnić, że ten krok root @ (brak): / # mount -o remount rw / nie jest konieczny w systemach opartych na Debianie i wielu systemach opartych na Red Hacie, a tylko kilka Dystrybucje oparte na Gentoo to te, które wymagają tego kroku, po prostu uruchom passwd po wykonaniu kroków, które opisują, aby wejść do systemu bez hasła roota

Bardzo dobry tutorial, jak mówią powyżej, w przypadku katastrofy wyskakuje, ale prawie zawsze można tego uniknąć dzięki dobrej kontroli zmian.

Dziękuję za dzielenie się.

Pozdrowienia.

do ulubionych lub zakładek = D

Więc w zasadzie, jeśli ktoś chce uzyskać dostęp do mojego komputera, musi go tylko zrestartować, uzyskać dostęp do grub, fiddle i voila.

Tak, chyba że chronisz Grubego hasłem, co można zrobić bezpiecznie.

Nie bój się, jeśli zły facet ma fizyczny dostęp do komputera i coś wie, to nieuniknione jest, że osiągnie swoje cele.

Ta metoda grub sprawia, że łatwiej jest zrobić to, co zawsze można zrobić w środowisku chroot z płyty live-cd / dvd.

Ale jeśli użytkownik będący właścicielem komputera zmieni hasło roota, zrozumie, dlaczego nie będzie już mógł wejść.

Chrzaniłoby to, że ktoś mógłby chrootować z live-cd / dvd i zrobić kopię pliku / etc / shadow na pendrive, aby bawić się z john-the-rupper na swoim komputerze, byłoby to spieprzone, ponieważ nie wiedziałbyś, czy Twoje hasło roota i użytkownika zostało złamane.

Compa bardzo dziękuję, bardzo mi pomogło

Witam, z tego, co widzę, sądzisz, że każdy, kto czyta Twój tutorial, musi być ekspertem przynajmniej zaawansowanym w obsłudze Linuksa, ale co jeśli nie jest !!!!! Zastanawiam się więc, czym jest ten nano i jak go otworzyć, jakim poleceniem i gdzie je umieścić? Plik / etc / shadow, gdzie jest ten plik i jak dostać się do tego folderu, aby móc zrobić to, co mówi ten samouczek. "EYE" Nie krytykuję samouczka, wręcz przeciwnie, jest bardzo dobry, znakomity, ale trzeba też pomyśleć o tych, którzy nie wiedzą (włączając siebie) dużo o obsłudze poleceń w Linuksie. Wyjaśniam, założyłem, że napisanie nano otworzy edytor i tak się stało, ale wtedy nie wiedziałem, jak dostać się do / etc / shadow będąc w nano. Przepraszam pozostałych użytkowników, ale nie wszyscy jesteśmy ekspertami, wielu z nas to po prostu entuzjastyczni uczniowie…. więcej szczegółów ... Dziękuję ...

super dzisiaj coś podobnego mi się przydarzyło i wiedziałem że przez żarcie się to robi i uwierz mi kilka razy zrobiłem to ale dużo bardziej skomplikowane

W tym samouczku wyjaśnia to bardzo prosto, zastosuję to, jeśli to możliwe, w tym tygodniu

dziękuję za wkład i tysiąc gratulacji

BUE - NÍ - TAK - MO.

Uratowało mnie to przed ponownym formatowaniem Debiana.

Dotyczy to również Debiana 8, z którym go przetestowałem.

Dziękujemy.

U mnie to nie zadziałało, nadal mam ten sam problem, nie wiem czy muszę widzieć fakt, że instaluję debiana w trybie graficznym w virtualbox, chcę żebyś mi pomógł: /,

Świetny! Sformatowałem notatkę w Debianie 8 i dotarło do mnie, gdy zapomniałem hasła. Zgadzam się, że to nie jest „porażka”, w każdym razie uważam, że proponowane przez nich systemy bezpieczeństwa są bardzo mocne. Na użytkownika, który ma wątpliwości, zamiast mówić „myślisz, że wszyscy jesteśmy ekspertami”, mógłbym po prostu postawić wątpliwości, bez uprzedzeń ;-D.

Dziękuję bardzo za udostępnienie!

PS: Musiałem zrobić krok montowania, edytowałem przepustkę od mojego szczeniaka linuxa, hehe, ale nadal musiałem wprowadzić opcje grub, aby zastosować hasło (nie ma mowy!)

Witam, po pierwsze, bardzo dziękuję za wkład, właśnie tego potrzebowałem, aby nie reinstalować Debiana 8, ale mam poważniejszy problem i że kiedy wykonuję cały proces i uruchamiam w trybie bash, system operacyjny nie działa z klawiaturą ... ani jej nie wykrywa, nie działają też światła klawiatury ani nic, więc nie mogę nic zmienić w trybie bash root.

PS: co jest warte, miałem podobny problem, gdy instalowałem debiana, instalowałem bootloader grub na innej niezależnej partycji i debian na innej partycji, doświadczyłem tego już wcześniej z innymi systemami i zawsze działało to dla mnie, w tym przypadku z debianem nie , i esque, gdy debian został uruchomiony właśnie zainstalowany w interfejsie graficznym, ani klawiatura, ani mysz nie działały, tylko wtedy, gdy trzeba podać hasło, aby rozpocząć sesję.

Z góry DZIĘKUJEMY ZA POMOC INNYM, POZDRAWIAMY.

Bardzo dziękuję za wkład. Szybkie i skuteczne rozwiązanie 😉

Dziękuję Ci! Uratowałeś mnie! ; D

witam wszystkich, potrzebuję pomocy, zrobiłem cały proces, w którym musiałem napisać r mount -o remount rw / ale jedna z rzeczy poszła nie tak, a potem próbowałem, ale idzie to tylko tak daleko, jak piszę init = / bin / bash daję ctrl + x, a stamtąd wychodzą jakieś litery, mijają szybko, ale nie docierają do ekranu r mount -o remount rw / co mam zrobić?

Bardzo dziękuję za ten samouczek, był dla mnie naprawdę bardzo przydatny, w debianie 9 nie pozwalał mi wejść jako użytkownik root i dzięki temu został rozwiązany, jeszcze raz dziękuję.

Doskonalić Tuto, bardzo dobrze, że jesteś capo!

Hey.

Próbowałem zastosować tę metodę, ale nie zadziałała.

Problem polega na tym, że chociaż możemy edytować plik „shadow”, nie możemy go zapisać. Edycja bez uprawnień otwiera go w trybie tylko do odczytu.

Pozdrowienia.

[cytat] Pierwszą rzeczą, którą musimy zrobić, jest ponowne zamontowanie systemu plików, aby miał uprawnienia do zapisu. W tym celu wykonujemy:

root @ (brak): / # mount -o remount rw / [cytat]

Myślę, że dlatego musisz cofnąć się do FS.

Myślę, że pamiętam, że dla W istniał również sposób na dostęp do użytkowników i modyfikację lub usunięcie hasła za pośrednictwem livecd.

W razie potrzeby zostaw moje podziękowania. Wydobyłeś mnie z poważnych kłopotów. Sprawdziłem inne blogi i to rozwiązanie było najbardziej kompletne i najlepiej wyjaśnione.