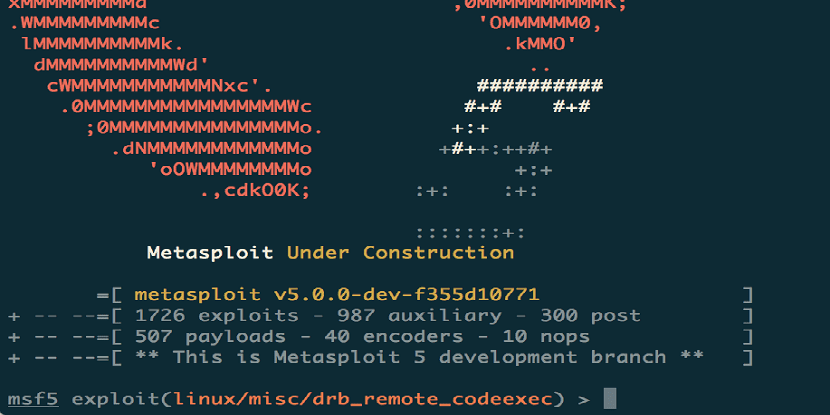

Oito anos depois da formação do último ramo significativo, o lançamento do plataforma de análise de vulnerabilidade, Metasploit Framework em sua última versão 5.0.

Atualmente, O pacote Metasploit Framework inclui 3795 módulos com a implementação de vários exploits e métodos de ataque.

O projeto também mantém uma base de informações contendo cerca de 136710 vulnerabilidades. O código Metasploit é escrito em Ruby e distribuído sob a licença BSD. Os módulos podem ser desenvolvidos em Ruby, Python e Go.

Metasploit é um projeto open source para segurança informática, que fornece informações sobre vulnerabilidades de segurança e ajuda no teste de penetração "Pentesting" e no desenvolvimento de assinaturas para sistemas de detecção de intrusão.

Seu subprojeto mais conhecido é o Metasploit Framework, uma ferramenta para desenvolver e executar exploits contra uma máquina remota. Outros subprojetos importantes são bancos de dados de opcode (opcodes), um arquivo shellcode e pesquisa de segurança.

O Framework Metasploit fornece aos especialistas em segurança de TI um conjunto de ferramentas para rápido desenvolvimento e depuração de vulnerabilidades, bem como verificar as vulnerabilidades e os sistemas que os sistemas executam caso um ataque seja bem sucedido.

Uma interface de linha de comando básica é proposta para varrer a rede e testar os sistemas em busca de vulnerabilidades, incluindo o teste de aplicabilidade de exploits reais. Como parte das edições Community e Pro, uma interface da web intuitiva também é fornecida.

Principais melhorias do Metasploit 5.0

Com este novo lançamento adicionado o módulo "evasion", que permite ao usuário criar arquivos executáveis de carga útil, ignorando as ativações de antivírus.

O módulo torna possível reproduzir condições mais realistas ao verificar o sistema, apresentando as técnicas típicas de malware antivírus.

Por exemplo Técnicas como criptografia de código de shell, randomização de código e execução de bloqueio em emulador são usadas para evitar antivírus.

Além da linguagem Ruby, Python e Go agora podem ser usados para desenvolver módulos externos para o Framework.

também uma estrutura básica de serviços da web foi adicionada que implementa uma API REST para automatizar tarefas e trabalhar com bancos de dados, oferece suporte a vários esquemas de autenticação e oferece oportunidades para execução paralela de operações;

Metasploit 5.0 tem uma API implementada baseada em JSON-RPC, que simplifica a integração por Metasploit com várias ferramentas e linguagens de programação.

Os usuários agora podem executar seu próprio serviço RESTful PostgreSQL para conectar vários consoles Metasploit e kits de ferramentas externos.

Além disso, a possibilidade de processamento paralelo de operações com o banco de dados e o console (msfconsole) é fornecida, que permite realizar a execução de algumas operações de pacote sobre os ombros do serviço que serve a base de dados.

Para carga útil, o conceito de meta-shell e o meta-comando "background" são implementados, o que permite que você execute sessões em segundo plano e downloads após a operação no lado remoto e gerencie-os sem usar uma sessão baseada em Meterpreter .

Finalmente o último ponto que pode ser destacado é que a capacidade de verificar vários hosts com um módulo de uma vez foi adicionada configurando o intervalo de endereços IP na opção RHOSTS ou especificando um link para o arquivo com os endereços no formato / etc / hosts por meio da URL "arquivo: //";

O mecanismo de busca foi redesenhado, o que reduziu o tempo de inicialização e removeu o banco de dados das dependências.

Como obter o Metasploit 5.0?

Para os interessados em instalar esta nova versão do Metasploit 5.0, pode ir ao site oficial do projeto onde você pode baixar a versão que você precisa usar.

Já o Metasploit possui duas versões, uma comunidade (gratuita) e a versão Pro com suporte direto dos criadores.

Pára Aqueles de nós que são usuários do Linux podem obter esta nova versão abrindo um terminal e executando:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall