Finalmente, podemos dizer que temos uma participação de mercado significativa o suficiente para que os fabricantes de malware prestem atenção em nós. Só que neste caso não é malware para Android, mas malware para distribuições Linux para desktop.

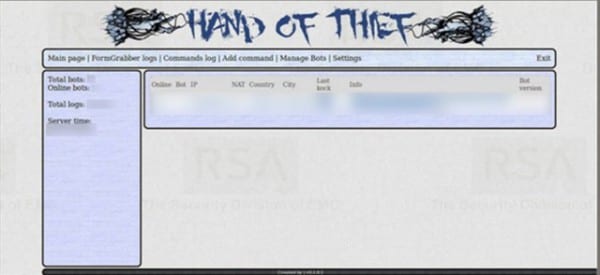

Mão de ladrão é um Trojan bancário desenvolvido na Rússia que foi testado com sucesso em 15 distribuições incluindo Ubuntu, Debian e Fedora e em 8 ambientes de desktop (GNOME e KDE incluídos, obviamente) e pode ser introduzido em qualquer navegador (incluindo Firefox e Chrome)

E que males ele faz? Um Trojan bancário é como um keylogger projetado para detectar padrões de string. Roube cookies, colete dados do computador e de navegação mesmo usando HTTPS e bloqueie o acesso de máquinas infectadas a sites que oferecem atualizações de segurança. O que não está claro é como ele consegue infectar suas vítimas (eles falam de links e apropriação de formulários, mas um caminho específico ou vulnerabilidade não é especificado).

Também é mencionado que o malware pode ser vendido (como se fosse um software para uso diário) em certos fóruns clandestinos por 2000 dólares, um preço bastante alto em comparação com o preço pago por malware para Windows, mas razoável considerando a facilidade de comprometer o Windows .

Fontes:

http://muyseguridad.net/2013/08/09/hand-of-thief-troyano-bancario-linux/

Estava lendo a notícia na fonte e a única coisa que me gerou foi um sorriso.

Eu não pagaria 2,000 dólares por malware que, em última análise, precisa ser instalado pelo usuário com sua senha para funcionar

E, além disso, você pode vê-lo em execução ao executar o visualizador de processos TOP.

Tenho que ter cuidado com o AUR

O bom do Linux é que seus usuários geralmente estão mais cientes das implicações da instalação de software externo. Quem usa o Linux de forma amadora começa a ler ou acredita que algo pode acontecer com ele sem precaução (como diz o cabj sobre o AUR).

Yo pienso que la verdad esta cañon que nos esten prestando tanta atencion y por otra parte pues esta bien dificil de hacer en linux que alguien paga 2,000 dolarucos solo por un poco de informacion, no creo que valla a ser muy comercial, pero siempre hay que ter cuidado.

Suponho que se eu não cometer a idiotice de cair em truques de engenharia social, instalei um Firewall e sou cuidadoso com o que instalo do AUR / Launchpad não preciso me preocupar, certo?

Não acredito.

@Diazepan cheira a nota amarela rsrs Não gosto, mesmo que você não tenha firewall ou antivírus (nunca instalei para linux) e sistema de permissões ??? se no windows e mac ele pergunta toda vez que algo tenta entrar no sistema e salvar algo, por que deveria entrar no linux que é menos permissivo ??? para mim isso são mentiras uu

A nota é amarelada para outros, porque como é bem conhecido no GNU / Linux, a menos que você gaste muito pouco instalando software de sites ou repositórios de origem duvidosa, não há possibilidade de que isso o afete, e a razão é muito simples , o "vírus Trojan" não pode infectar a máquina a menos que você forneça a senha sudo (inserir risada aqui).

Não vamos deixar ninguém com alguma prudência e inteligência instalar um programa que fará milagres com o seu Linux ou que prometa enriquecê-lo da noite para o dia, já que como diz o mesmo “consultor de vendas” do Trojan: “Sugiro o uso de email e social engenharia como vetor de infecção. » então @gato, sim, você está absolutamente certo em seu comentário.

Isso é o que eu falo, o único antivírus é o usuário, depende da fábrica se é bom ou ruim (um verso xD).

Acho que é um daqueles golpes russos.

A maioria acaba mal.

Não se preocupe, a maioria dos programas AUR são supervisionados por outros usuários, basta dar uma olhada no URL de download do PKGBUILD.

Bem, a verdade é que o Linux está ganhando cada vez mais mercado, e 2000 dólares na verdade é bem baixo considerando que a maioria dos servidores no mundo são Linux, se alguém tiver acesso às informações contidas neles, pode causar danos bastante significativos como por exemplo a área bancária ... mas como sempre acontece depois, toda a comunidade tem que resolver esse problema ... xD

Não sei, mas isso só cheira a boatos para mim xD, ainda não entendo como me infectou, não entendo, já li quase todos os blogs que falam do Trojan mas é não está claro como funciona, uma janela aparecerá dizendo-me para colocar sua senha de root para roubar seus dados? Isso vai matar o firewalld, vai me deixar incapaz de usar qualquer um dos tty? , e como li nos comentários da nota em inglês onde foi publicada, eles diziam que é muito difícil para os usuários do GNU caírem nesses tipos de ataques, a verdade é que eles têm outra cultura de navegação na Internet se você pode chamá-lo assim, não falta o distraído 😛

Por enquanto, o que se sabe sobre este "Trojan" é que ele não é nada mais e nada menos do que um keylogger com uma porta dos fundos.

Tem e onde você consegue o software, como ele ignora a senha de root, o firewall e como desativa as atualizações de segurança, exclui sources.list ou o quê? ninguém fala como funciona, eles são loucos. Se fizer tudo isso, terá que saber como violar o root.

Verdadeiro. Além disso, tenho visto alguns programas que usam SUDO para poder instalar dependências (até mesmo o Steam usa), tornando o sistema um pouco mais vulnerável e, portanto, prefiro usar root em vez de sudo.

Se ele violar a raiz e danificar o kernel, use o BSD. Por enquanto, não vi nenhuma vulnerabilidade relevante que faça você desconfiar desse sistema.

Como um vírus afeta o Linux, se não tem nossa raiz, como afetaria o kernel e os diversos daemons nos serviços que estão sempre rodando o sistema ... Já passei muito tempo com o Linux e nunca tive problemas nesse sentido. O máximo que pode acontecer é afetar o próprio sistema com alguma configuração ...

você tem razão, o usuário é a maior fraqueza não só do linux mas de qualquer sistema operacional.

Se não, veja que há quase 5 anos eu, por ignorância, executei este comando em / home e /:

dd se = / dev / zero de = / dev / hdd bs = 8192

Você pode imaginar o que aconteceu a seguir.

E se você não fizer o root com a senha de qualquer maneira, ele irá gerar uma senha para continuar com funções confidenciais como daemons.

mmmm mas já apareceram vírus para o Linux, mas os trojans não me notaram.

puff Não me lembro em que ano foi 2009-2012 Não me lembro em que ano foi, que 50 vírus foram lançados para Linux e demorou cerca de 7 meses para resolver e instalar todos os patches necessários.

Hoy en 2013 veo algo nuevo gracias desdelinux, casi llegue a pensar que linux es indestructible.

lembranças

PS: Seria bom que você falasse um pouco sobre o FREE BSD para ver a opinião dos experts.

Se você balançou com aquele. Não existiam vírus para Linux naqueles anos. E duvido que mais de 10 tenham sido feitos em toda a história. Além disso, aqui falamos de Trojans, a sua programação não é mais complexa e não depende de falhas do sistema, é apenas mais uma aplicação com funcionalidades que o utilizador desconhece.

Nisso eu concordo com você.

Amigo, os sistemas Posix não suportam vírus. Um vírus, por definição, é AUTO-REPELENTE, e isso está fora de contexto em sistemas posix.

Malware tudo que você quiser, porque aí depende da falta de jeito e da idiotice do usuário.

+1 cara, esses tipos de notas nada mais são do que tablóide no seu melhor.

50 vírus Linux e levaram 7 meses para corrigir? RI MUITO!

Tem certeza de que usa Linux ou Windows?

Na minha vida já ouvi vírus para Linux e espero não ter ouvido 😀

Se esse malware requer SUDO para acessar, estou seguro [Ok, não].

Bem, espero que, entre todas as distros conhecidas, eles façam suas respectivas análises para liberar suas atualizações o mais rápido possível e, assim, evitar encontrar exploits.

Essa notícia me divertiu quando vi na capa, pelo simples fato de que há alguns meses estava testando o antivírus clamtk. Ao realizar uma varredura recursiva do diretório .mozilla, minha surpresa foi que meu navegador estava infectado com malware do tipo "phishing" e algo relacionado a "banco".

Por isso, ler esta notícia tem sido engraçado para mim, por isso convido você a analisar sua equipe por curiosidade.

O phishing geralmente não funciona assim, pois seu principal objetivo é fazer com que a própria vítima forneça as informações desejadas. O resultado que o clamtk te deu pode ser porque no teu temporário havia algum código de script de algum phishing que roda na internet, que são muitos, mas combater este mal é muito simples, cada vez que entra na página do teu banco ou algum serviço privado, limpe seu temporário e problema resolvido.

Ferramentas como HTTPS Everywhere, WOT e NoScript vão deixar seu sistema mais seguro contra esse tipo de coisa, outra coisa que ajuda e muito é simplesmente verificar os endereços das páginas web que você visita antes de fornecer informações.

A ferramenta mais tangível para esses casos é entrar em sites desconhecidos em modo oculto (incógnito no Chrome, guia privada no Opera e Firefox / Iceweasel). Isso praticamente funcionou para meu irmão e eles nunca o roubaram novamente.

Bem, sim, o modo de navegação anônima tem sido uma ótima ferramenta em termos de segurança neste assunto.

Eles descobriram o que aconteceu com lavabit.com, entre no site e veja. Fui ler minha correspondência e canalizar ... É por causa do caso Edward Snowden?

Lavabit fecha, serviço de correio usado por Snowden

Sim, aqui está uma alternativa paga, mas que oferece o mesmo e está localizada na Suíça

https://mykolab.com/

Boa opção, embora para meu azar (ou melhor, minha má escolha), há mais de 8 anos sacrifiquei minha privacidade.

Isso está ganhando muito hype e é apenas um show que te fode, como qualquer outro. A diferença é que este quer machucar você.

Quem não entende é que acredita que os programas são criados por eles mesmos.

Sempre haverá alguém que instala algo que não conhece sua referência.

Agora com AUR, Launchpad e similares, bem, você sempre tem que ter cuidado (e é fácil saber que o pacote AUR será instalado para você), também com certeza a Mozilla e o pessoal do Chromium fecham a brecha de segurança em nenhum momento , especialmente o segundo, que pagar ao Google $ 2.000 é uma pequena mudança XD

Para eles é conveniente investir esses US $ 2000 para dar ao primeiro cracker que encontrar o calcanhar de Aquiles de seu navegador (Chromium / Chrome) e, aliás, do kernel GNU / Linux.

Acho difícil um dia vermos o Linux tão cheio de malware quanto o Windows, mas a bola de neve começou a rodar ... embora um pouco lenta.

Devemos sempre ter cuidado ao utilizar nossos equipamentos, não importa se temos Linux, Windows, OSX, etc.

Obviamente, já que está protegido com permissões de usuário, e a verdade é que é bastante comum colocar essas tentativas de vírus falhadas.

Além disso, o kernel Linux é uma referência em qualidade quando comparado ao kernel BSD.

Acabei de fazer uma solicitação a Linus Torvalds de seu Google+ se ele pode corrigir essa vulnerabilidade no novo kernel do Linux 3.11 para ver se consegue para que possamos viver sem a mão do ladrão nos perseguindo de perto 🙂

Pelo menos Linus deve estar caindo de tanto rir com aquele comentário 😀

Não sei se este é o primeiro vírus realmente funcional para Linux ou se é o golpe de internet mais convincente que foi criado nos últimos anos.

Eu argumento que é uma fraude, muito rebuscada, de fato.

Isso deve ser. Vamos ver se eles conseguem descobrir.

Malware para sistemas baseados em UNIX já existe há muito tempo. Seja backdoors, rootkits ou keyloggers. Mas geralmente são instalados depois de comprometer o sistema.

Salu2

Bem, como se costuma dizer, a parte mais fraca na segurança do sistema operacional é o usuário.

De acordo com Angel Le Blanc.

caramba, isso me deixa pensando e talvez os tempos ruins cheguem

Não se preocupe, no GNU / Linux, os vírus praticamente não funcionam por causa das permissões do sistema.

Malware no GNU / Linux?

KKKKK

Bom, acho que tudo depende também do usuário e dos cuidados que ele tiver, se ficar alerta não precisa se preocupar