Quando é um administrador de sistemas geralmente dentro de las tarefas mais diárias que costumam realizar (além de criar e recuperar senhas de e-mail), há a manutenção e supervisão dos equipamentos.

Onde geralmente, para evitar tantos problemas, as funcionalidades dos equipamentos em termos de instalação de aplicativos costumam ser limitadas e além de fazerem algumas restrições dentro da rede empresarial. Nessas tarefas comuns, muitos tendem a subestimar a equipe quem usa o equipamento, realizando apenas limitações simples.

Poucos administradores de sistemas que estão encarregados de computadores Linux para compilar o kernel por conta própria para ser capaz de realizar as restrições, onde as portas USB são geralmente ignoradas.

É aqui que entra uma grande ferramenta. que encontrei navegando na net. Seu nome é usbrip, que nas palavras de seu criador

"É uma ferramenta forense de código aberto com interface CLI que permite rastrear artefatos de dispositivos USB (ou seja, histórico de eventos USB) em máquinas Linux"

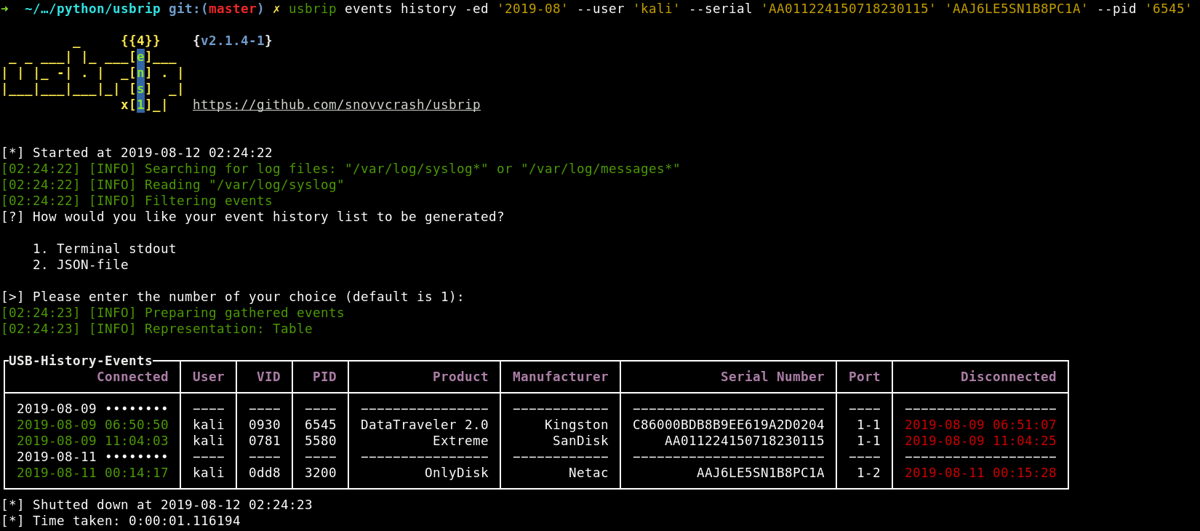

USBRip permite que você veja mais claramente rapidamente analisando os logs do Linux. Este pequeno software escrito em Python 3 puro (usando alguns módulos externos) que analisa os arquivos de log do Linux ( / var / log / syslog * e / var / log / messages * dependendo da distribuição) para construir tabelas de histórico de eventos USB.

Nas informações que você fornece, é exibido o seguinte: Data e hora de login, usuário, ID do provedor, ID do produto, fabricante, número de série, porta e data e hora do logout.

Além disso, você também pode:

- Exporte as informações coletadas como um dump JSON (e abra esses dumps, é claro);

- gere uma lista de dispositivos USB autorizados (confiáveis) como JSON (chame de auth.json).

- Procure por eventos de "violação" com base em auth.json: mostre (ou gere outro com JSON) dispositivos USB que aparecem no histórico e não aparecem em auth.json.

- Quando instalado com -s *, ele cria armazenamentos criptografados (arquivos 7zip) para fazer backup e acumular eventos USB automaticamente com a ajuda do crontab. Além de ser capaz de pesquisar detalhes adicionais sobre um dispositivo USB específico com base em seu VID e / ou PID.

Como instalar o Usbrip no Linux?

Para aqueles que estão interessados em poder instalar esta ferramenta, deve ter Python 3 instalado em seu sistema, bem como pip (sistema de gerenciamento de pacotes do Python)

Para instalar o Usbrip basta abrir um terminal e nele digitar o seguinte comando:

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

Agora da mesma maneira eles podem baixar o código do projeto e usar a ferramenta a partir daí. Para fazer isso, eles só precisam digitar em um terminal:

git clone https://github.com/snovvcrash/usbrip.git usbrip

E então eles entram no diretório com:

cd usbrip

E resolvemos as dependências com:

python3 -m venv venv && source venv/bin/activate

Uso de usbrip

O uso desta ferramenta é relativamente simples. Pelo que para ver o histórico de eventos basta executar o seguinte comando:

usbrip events history

O

python3 usbrip.py events history

Onde os eventos serão mostrados. Da mesma forma, eles podem ser filtrados por dias ou uma série de.

Por exemplo

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

Com esta ação, as informações de todos os dispositivos USB externos conectados ao equipamento serão exibidas durante o período de 10 a 15 de outubro.

Para trabalhar com filtros. Existem 4 tipos de filtragem disponíveis: apenas eventos USB externos (dispositivos que podem ser facilmente removidos -e); por data (-d); por campos (–user, –vid, –pid, –product, –manufact, –serial, –port) e pelo número de entradas obtidas como saída (-n).

Para gerar um arquivo JSON com os eventos:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

Que conterá informações sobre os primeiros 10 dispositivos conectados em 30 de outubro de 2019.

Se você quiser saber mais sobre o uso desta ferramenta você pode verifique o seguinte link.