Nu cu mult timp în urmă am explicat cum să știți ce IP-uri au fost conectate de SSH, dar ... ce se întâmplă dacă numele de utilizator sau parola erau incorecte și nu s-au conectat?

Cu alte cuvinte, dacă există cineva care încearcă să ghicească cum să acceseze computerul sau serverul nostru prin SSH, trebuie să știm sau nu?

Pentru aceasta vom face aceeași procedură ca în postarea anterioară, vom filtra jurnalul de autentificare, dar de data aceasta, cu un filtru diferit:

cat /var/log/auth* | grep Failed

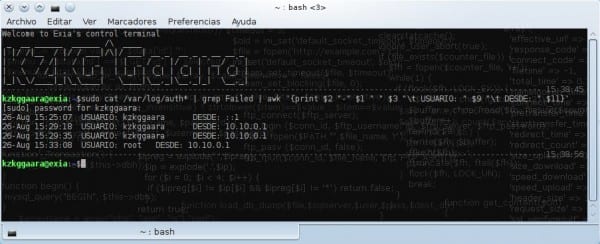

Vă las o captură de ecran cu cum arată:

După cum puteți vedea, îmi arată luna, ziua și ora fiecărei încercări nereușite, precum și utilizatorul cu care au încercat să intre și IP-ul de la care au încercat să acceseze.

Dar acest lucru poate fi aranjat puțin mai mult, vom folosi Wow pentru a îmbunătăți puțin rezultatul:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Aici vedem cum ar arăta:

Această linie pe care tocmai v-am arătat-o nu ar trebui să o memorați pe toate, puteți crea o alias pentru ea, însă, rezultatul este același ca la prima linie, doar puțin mai organizată.

Știu că nu mulți îl vor găsi util, dar pentru cei dintre noi care gestionăm servere știu că ne va arăta câteva date interesante hehe.

În ceea ce priveşte

Utilizare foarte bună a țevilor

În ceea ce priveşte

Mulțumesc

Excelent postarea 2

Am folosit-o întotdeauna pe prima, pentru că nu știu awk, dar va trebui să o învăț

cat / var / log / auth * | grep nu a reușit

Aici, unde lucrez, la Facultatea de Matematică-Calculatoare de la Univ de Oriente din Cuba, avem o fabrică de „mici hackeri” care inventează în mod constant lucruri pe care nu ar trebui și trebuie să fiu cu 8 ochi. Tema ssh este una dintre ele. Mulțumesc pentru tip tip.

O îndoială: dacă cineva are un server orientat spre internet, dar în iptables se deschide portul ssh doar pentru anumite adrese MAC interne (să zicem de la un birou), încercările de acces din restul adreselor interne ar ajunge la jurnalul de autentificare și / sau extern? Pentru că am îndoielile mele.

În jurnal, ceea ce este salvat este doar solicitările permise de firewall, dar respinse sau aprobate de sistem ca atare (mă refer la autentificare).

Dacă paravanul de protecție nu permite trecerea solicitărilor SSH, nimic nu va ajunge în jurnal.

Nu l-am încercat, dar hai ... cred că trebuie să fie așa 😀

grep -i a eșuat /var/log/auth.log | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t UTILIZATOR:» $ 9 «\ t FROM:» $ 11}'

rgrep -i a eșuat / var / log / (înregistrează foldere) | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t UTILIZATOR:» $ 9 «\ t FROM:» $ 11}'

în centos-redhat… ..etc ……

/ var / log / secure