|

La fel ca toate distribuțiile Linux, Ubuntu vine deja cu un firewall instalat. De fapt, acest firewall vine încorporat în nucleu. În Ubuntu, interfața liniei de comandă firewall a fost înlocuită cu un script ceva mai ușor de utilizat. Cu toate acestea, ufw (Uncomplicated FireWall) are, de asemenea, o interfață grafică care este foarte ușor de utilizat. În această postare, vă vom prezenta un mini-ghid pas cu pas despre cum să utilizați gufw, interfața grafică a ufw, pentru a configura firewall. |

Înainte de a instala gufw, nu este o idee rea să verificați starea ufw. Pentru a face acest lucru, am deschis un terminal și am scris:

statutul sudo ufw

Rezultatul ar trebui să spună ceva de genul: „Stare: inactiv”. Aceasta este starea implicită a firewall-ului în Ubuntu: vine instalat, dar este dezactivat.

Pentru a instala gufw, am deschis Ubuntu Software Center și l-am căutat de acolo.

De asemenea, îl puteți instala de la terminal tastând:

sudo apt-get install gufw

Configurarea gufw

Odată instalat, îl puteți accesa din Sistem> Administrare> Setări firewall.

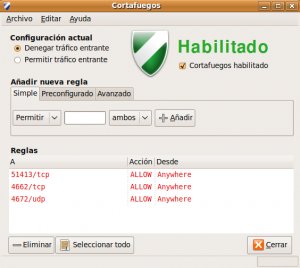

După cum puteți vedea în captura de ecran, ufw funcționează implicit acceptând toate conexiunile de ieșire și respingând toate conexiunile de intrare (cu excepția celor legate de cele de ieșire). Aceasta înseamnă că orice aplicație pe care o utilizați se va putea conecta la exterior (fie că este vorba de Internet sau de o parte a Intranet-ului dvs.) fără probleme, dar dacă cineva dintr-o altă mașină vrea să vă acceseze, nu va putea.

Toate politicile de conectare sunt stocate în fișier / etc / default / ufw. În mod ciudat, ufw blochează implicit traficul IPv6. Pentru a-l activa, editați fișierul / etc / default / ufw și schimbare IPV6 = nr de IPV6 = da.

Crearea regulilor personalizate

Faceți clic pe butonul Adăugare din fereastra principală a ghidului. Există trei file pentru crearea regulilor personalizate: preconfigurat, simplu și avansat.

Din Preconfigured puteți crea o serie de reguli pentru un anumit număr de servicii și aplicații. Serviciile disponibile sunt: FTP, HTTP, IMAP, NFS, POP3, Samba, SMTP, ssh, VNC și Zeroconf. Aplicațiile disponibile sunt: Amule, Deluge, KTorrent, Nicotine, qBittorrent și Transmission.

Din Simple, puteți crea reguli pentru un port implicit. Acest lucru vă permite să creați reguli pentru servicii și aplicații care nu sunt disponibile în Preconfigurat. Pentru a configura o gamă de porturi, le puteți seta utilizând următoarea sintaxă: PORT1: PORT2.

Din Advanced, puteți crea reguli mai specifice folosind sursa și destinația adreselor IP și a porturilor. Există patru opțiuni disponibile pentru a defini o regulă: permite, refuza, refuza și limita. Efectul de a permite și a refuza este auto-explicativ. Respingerea va returna solicitantului un mesaj „ICMP: destinație inaccesibilă”. Limit vă permite să limitați numărul de încercări nereușite de conectare. Acest lucru vă protejează împotriva atacurilor de forță brută.

Odată ce regula este adăugată, aceasta va apărea în fereastra principală gufw.

Odată ce a fost creată o regulă, aceasta va fi afișată în fereastra principală a Gufw. De asemenea, puteți vizualiza regula de la un terminal shell tastând sudo ufw status.

Învățarea subnormală a scrierii, bună a ceva servis

Nu te voi insulta, așa cum o faci subnormal, pentru greșeli în scris, dar trebuie să-ți spun că „vezi paiul în ochiul altuia și nu vezi grinda în a ta”.

Într-un singur rând scris, ați făcut mai multe greșeli și omisiuni; cel mai important, poate, este înlocuirea infinitivului prezent cu imperativul.

Nu sunt un expert, dar, după cum am citit, pentru a împiedica echipamentul să răspundă la solicitările de ecou (o condiție minimă pentru invizibilitatea echipamentelor noastre și pentru a trece corect un scaner de port), este necesar să urmați acești pași:

$ sudo ufw activate

$ sudo nano /etc/ufw/before.rules

Unde este rândul care spune:

-Ufw-before-input -p icmp –icmp-type echo-request -j ACCEPT

deci arată așa:

# -A ufw-before-input -p icmp –icmp-type echo-request -j ACCEPT

Salvați în nano cu control + O. Ieșiți cu control + X.

Atunci:

$ sudo ufw dezactivează

$ sudo ufw activate

Am făcut-o pe computerul meu. Cineva mă corectează dacă nu este corect.

Bună ziua, este adevărat că în versiunea pe 64 de biți GUI este diferit. Cred că nu este la fel de intuitiv ca GuardDog, dar l-am încercat și mi-a dat rezultate mai bune cu unele porturi care mă complicau, așa că gufw funcționa deja. Așa că această postare mi-a venit direct. Mulțumesc Să folosim ...

Din câte îmi amintesc, ar trebui să funcționeze chiar dacă reporniți.

Acest program este doar o interfață pentru firewall-ul care vine în mod implicit în Ubuntu.

Noroc! Paul.

Odată ce firewall-ul este configurat, este încă funcțional, chiar dacă reporniți sau trebuie pornit la fiecare conectare? Vă mulțumim anticipat pentru răspuns.

Mulțumesc pentru postare.

Sunt destul de începător și nu sunt sigur dacă ceea ce fac este corect pentru o protecție eficientă. De pe internet, singurul lucru pe care îl descarc este Ubuntu iso și alte distribuții, așa că îmi place să am toate porturile închise și ufw îl activez după cum urmează în consolă.

»Sudo ufw enable», acesta returnează mesajul că firewall-ul este activat, într-un pas suplimentar fac următoarea modificare introducând următoarea comandă în consolă:

„Sudo gedit /etc/ufw/before.rules”

În următorul ecran care apare, modific linia unde a fost „terminat” cu un semn hash la începutul liniei din partea stângă extremă.

Acum întrebarea pe care am vrut să ți-o pun: este corectă pentru protecția computerului meu?

Vă mulțumim anticipat pentru răspuns și salutări.

Da, asa este. În cazul în care doriți să creați reguli, vă recomand să utilizați gufw. 🙂

Noroc! Paul.

Vă mulțumesc foarte mult și salutări din partea Spaniei

Am instalat versiunea mea 10.10.1 în Ubuntu 10.10 AMD64 este diferită, cel puțin în interfața grafică a celei pe care o explicați.

Este ceea ce caut de mult timp, mulțumesc.

Ce violoncel bun! Mă bucur!

Noroc! Paul.

yandri Sunt nou la Linux, întrebarea mea este atât de simplă pentru a configura firewall-ul în toate distribuțiile?

se spune invata ...

Nu pot adăuga LibreOffice Impress la excepții. Am nevoie de ea pentru a putea folosi telecomanda (Impress Remote) cu Wi Fi. Până în prezent, soluția a fost dezactivarea temporară a firewal-ului

Bună…

Excelent articol. Foarte util

Mulţumesc mult

Bună ziua prieten, folosesc Ubuntu 14.10, am urmat pașii pe care i-ai menționat pentru a comenta regula

# -A ufw-before-input -p icmp –icmp-type echo-request -j ACCEPT

Dar când refac scanarea portului, trebuie să am încă o dată cererile Ping (ICMP Echo) deschise, folosesc scanerul GRC ShieldsUp https://www.grc.com/x/ne.dll?bh0bkyd2 , vreo alta solutie ??

Gracias