REAVER ATAC CU RETURĂ SPATE 5 R3 LA REȚELELE WEP, WPA ȘI WPA2 CU ROUTERUL STANDARD WPS.

Sistemul WPS nu reușește în una dintre metodele pe care le are standardul la adăugarea de echipamente noi în rețeaua noastră WiFi, în special cea care utilizează un număr PIN, deoarece clientul care încearcă să se conecteze la rețea poate trimite orice număr PIN de 8 cifre și dacă nu se potrivește cu cel al punctului de acces, indică eroarea, dar s-a descoperit că trimiterea doar primelor 4 cifre se obține un răspuns. Astfel, numărul posibilităților de a afla numărul scade de la 100 de milioane de combinații la nu mai puțin de 11.000, deci este vorba de realizarea acestuia cu un atac de forță brută în câteva ore.

proces

PASUL 1.

Inițial vedem adaptoarele de rețea existente.

comanda: airom-ng

PASUL 2.

Modul monitor este activat.

comandă airmon-ng start wlan0, interfața mon0 trebuie activată, care este cea cu care va fi lansat atacul Reaver.

Grafic pașii 1 și 2 ..

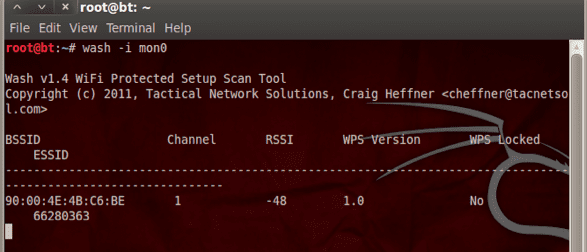

PASUL 3.

Verificăm rețelele care au deblocat WPS care pot fi atacate (rețineți dacă dând comanda nu apare nicio rețea, înseamnă că nu există rețele cu aceste caracteristici în zonă).

comandă spala -i mon0

AL 4-lea ȘI ULTIMUL PAS.

Am început atacul nostru, care nu se face prin pachete ca cele anterioare, ci prin pini, sistemul testează toate combinațiile posibile ale unui grup de 8 cifre (rețineți că în rețelele care au fost încălcate pinul a fost 12345670) în cazul unei alte combinații este durează 1-2 ore) trebuie să accesați cheia.

comandă reaver -i mon0 -b (bssid) -c (canal) -vv

cum poți vedea pinul este 12345670

iar cheia este 364137324339… ȘI REȚEAUA ESTE UN WPA.

Salude.!

Încă un motiv pentru a utiliza BackTrack.

Ei bine, comentariul ăsta este puțin deplasat ... orice distribuție poate fi adaptată pentru a utiliza instrumentele necesare pentru a face acest lucru și multe altele ... ar fi suficient doar să nu mai fiți un strat mic 8

Orice distribuție poate fi utilizată, dar sincer pare ridicol că sunt publicate postări despre cum să o faci, pentru că știm deja că majoritatea oamenilor, când citesc aceste postări, le folosesc pentru a fura wifi-ul de la vecinul lor xDDD ..., atunci unii se vor întreba de ce nu mai folosim wifi și trecem internetul prin PLC'S XD

Sunt de acord. Furtul de Wi-Fi mi se pare unul dintre cele mai degradante acte pe care le poate face un informatician. Acesta este un ghid pentru Lammers.

ps du-te la internetul de lungă durată prin cablu și supărarea ta se va termina, ps dacă ceva este pe stradă și laptopul meu o detectează și cred că parola ta nu cred că este comisă vreo infracțiune

În același timp, sunt de acord, dar mulți oameni au internetul doar pentru că este inclus în pachet și nu au nicio idee la ce servește și cred că, atâta timp cât vă conectați fără să folosiți greșit sau să îi deteriorați pe alții, nu ar trebui să fie o problemă.

Nu este nevoie să utilizați PLC-uri 🙂

Aceste lucruri se întâmplă pentru a activa lucruri care nu sunt necesare și care a priori par foarte confortabile.

Eu personal nu activez niciodată nimic care (de parcă subconștientul meu m-ar fi alertat) mă face să suspectez vulnerabilități.

De exemplu, în cazul Wi-Fi, știu că wps este foarte convenabil, dar îl dezactivez întotdeauna prima dată când am acces la router. Pentru mine că se conectează fără a cere nimic prin simplul fapt de a apăsa un buton, deja m-a enervat. Este la fel ca și vulnerabilitățile sudo, din când în când apare ceva care escaladează privilegiile și nu este nevoie ca cineva să mă sfătuiască cu privire la securitate, este o logică simplă. Dacă creșteți privilegiile, este probabil să fiți vulnerabili. De fapt, nu am configurat niciodată sudo și niciodată nu o voi face.

Pe scurt, pentru mine, orice confort care îmi permite să fac ceva ocolind măsurile de securitate pentru mine este un motiv suficient pentru a mă îndoia de utilizarea acestuia și, prin urmare, dacă este posibil, mă îndeamnă deja să îl dezactivez. Unele disconforturi sunt mai bune decât deschiderea ușii din față către un străin.

Trebuie să folosesc plc-uri, pur și simplu pentru că nu pot folosi vpa, în router, din anumite motive routerul meu se blochează dacă folosesc wpa și unul dintre cele 3 adaptoare wifi USB, pe care le folosesc în linux, dacă le folosesc în windows nu se întâmplă nimic ... că în linux sunt obligat să folosesc wep ... și bineînțeles,. Știm cu toții cât de ușor este să spargeți o cheie wep și, în fiecare zi, mai mult, cu mii de postări care încurajează oamenii să facă acele lucruri.

În cele din urmă a trebuit să aleg să cheltuiesc 50 de euro și să folosesc 3 plc-uri și problema s-a încheiat. Ce va urma? Învață cum să faci o gaură în peretele vecinului și să furi internetul prin linia electrică? xd

Ce este de citit. Deci, dacă publică un manual despre cum să ascuți un aparat de ras, îl publică pentru ca oamenii să fure pe stradă?

Câte prostii, te rog.

Și @ pandev92, cheltuiți banii cumpărând PLC-uri și nu cheltuiți banii pe un router decent, cu măsuri de securitate adecvate? Din experiență, este bine cunoscut faptul că PLC-urile oferă performanțe mai mici decât un Wifi N, mai ales dacă instalația electrică este veche sau neglijentă.

Casa mea este de construcție nouă, celălalt lucru este că folosesc portocaliu și caut un router cu voce IP, nu este atât de ușor și, dacă îl găsesc, habar n-am cum să-l configurez pentru a transmite vocea.

apropo de annubis, comentariul tău despre ascuțirea cuțitului nu este total corect, în acest caz ar fi comparabil cu: »manual pentru a ști cum să înțepi o persoană» xD

Din păcate, există puțini oameni care cunosc instrumente care sunt pentru infiltrare, cum ar fi Backtrack, care nu numai că servesc la furtul WiFi al vecinului, ci și pentru a obține baze de date cu securitate slabă și, desigur, fac atacuri DDoS ale unui mod mai eficient.

BackTrack va arăta întotdeauna ca distribuția GNU / Linux care are utilități pentru a putea face acest lucru, deși cea mai cunoscută utilizare a acestuia este de a fura WiFi-ul așa cum am menționat anterior.

O întrebare: Și dacă rețeaua are un filtru IP, cum pot detecta că are acel tip de filtru și cum poate fi încălcat?

Presupun că vrei să spui dacă routerul are filtrarea MAC activată (nu IP-urile). În acest caz „ipotetic”, ceea ce ar trebui să faceți este, folosind instrumente comune de scanare în rețea, să așteptați până când găsiți un client permis care este asociat cu AP, apoi ar trebui să copiați MAC-ul clientului menționat pentru al pune pe placa de rețea pentru înseamnă un instrument precum MAC Charger sau similar, adică schimbați MAC-ul cardului dvs. pentru cel al clientului care este activat să îl asocieze.

De acolo, pașii sunt deja puțin fuzzy, deoarece „ipotetic” puteți intra în router pentru a adăuga MAC-ul dvs. original sau pentru a elimina filtrarea respectivă, etc etc., dar ținând cont de faptul că, în mod normal, oamenii nu activează opțiunea respectivă. să ia de la sine înțeles că, dacă au făcut acest lucru, se întâmplă deoarece cu cât știu mai puțin să intre în router și să configureze ceva, astfel încât șansele ca aceștia să observe remake-ul sunt destul de mari.

Ei bine, folosesc filtrarea adresei fizice (sau MAC) pentru a preveni furtul semnalului meu Wi-Fi și, astfel, pentru a face viața nenorocită pentru cei care doresc să fure rețeaua wireless. Cu toate acestea, instrumente precum încărcătorul MAC sunt de obicei inutile atunci când modelul, marca și / sau chipsetul plăcilor de rețea sunt de obicei identificate cu acea adresă, deci chiar dacă își maschează adresele MAC reale, schimbarea MAC-ului ar fi inutilă.

Mulțumesc pentru clarificarea îndoielilor mele.

astfel încât să aveți filtrarea mac prin clonarea unui client client, puteți avea acces la rețeaua dvs.

Apoi, numiți „crackers” lammers ... Pare incredibil că cineva care cunoaște utilizările unui sistem Linux pregătit pentru administrare și gestionarea rețelei nu știe că primele 3 blocuri ale MAC sunt cele indicate de producător și celălalt 3 sunt aleatorii ... chipset-ul este interesat doar de controler și nu este indicat în MAC, IP-ul este atribuit de DHCP sau MANUAL, așa că nu are nimic de-a face cu ceea ce spui, unele lucruri, dacă le faci, pare că sunt lammer este mai bine să te informezi, să înveți și apoi să împărtășești.

Nici o dorință de rea-credință, salutări și sper că acest comentariu vă va motiva să vă îmbunătățiți cunoștințele.

Ar fi frumos să o putem face de la Android 4.1 pentru cei dintre noi care nu au o placă de rețea wifi (de fapt, programele care spun să facă acest lucru în Android sunt gunoaie)

Problema nu este androidul, instalând un terminal și având computerul înrădăcinat, puteți instala și rula acest tip de software.

Problema cu telefoanele mobile este că cardurile lor Wi-Fi sunt de bază și majoritatea nu permit modul de monitorizare care este esențial pentru utilizarea acestui software.

Am citit undeva, că S2 reușise să-l pună în modul monitor ... dar nu știu unde ar fi fost.

Salutari.-

PS: Nu am plătit internet de ani de zile.

Interesant foarte interesant

Salut prieteni,

Cum pot instala pachete și dependențe pe un Ubuntu 12.04? Am observat că nu sunt în repo ...

Mulțumesc

Prieten Google ... este plin de ghiduri de instalare

Ghidurile de instalare se datorează faptului că cineva le-a făcut, nu este rău să predați în loc să aveți obrăznicia unei pagini de tutoriale să trimiteți pe cineva la Google ...

Este bine să știm cât de vulnerabili suntem și cum o fac ei ... și acum, cei care nu știau asta.

O postare despre securitate nu ar fi rea. Știu că nu sunt la fel de atrăgători ca cei rănitori, dar ar fi „curlarea buclului”.

Salutări.

@Jlcmux La pasul 1 ați scris din greșeală „airom-ng” în loc de „airmon-ng”. Sunt surprins că nimeni nu a observat, XD!

LAUGH OUT LOUD.

Și dacă rețeaua are WPS dezactivat, ce se poate face? Pentru că pașii explicați în post nu ar mai funcționa.

Nimic, continuați să utilizați metodele clasice de dicționar, forța brută și așteptați în funcție de complexitatea cheii, mai ales dacă este un WPA2.

Și mai mult dacă este filtrat cu adrese MAC.

ikura

Mă face să râd să cred că mereu căutăm latura negativă a oamenilor. De aceea spun că este rău sau imoral să obții chei Wi-Fi. Dacă ne punem în acel plan, ar trebui pur și simplu să mergem cu paranoia, temându-ne de toată lumea, pentru că la urma urmei în cine putem avea încredere ...

Dacă „furtul” sau „pirateria” wifi-ului sunt rele sau nu, îl lăsăm pe seama conștiinței fiecărei persoane. În plus, atunci când cineva alege să utilizeze un tip de tehnologie, este obligatoriu să se instruiască despre cum să gestioneze această tehnologie. Oare cineva care cumpără o mașină nu trebuie să cunoască legile (cele mai elementare) de circulație din țara sa? Sau poate că eu, în calitate de proprietar al unui vehicul, nu am responsabilități ...

Atunci când achiziționăm un serviciu de ceva (wifi în acest caz) este logic să credem că trebuie să ne educăm despre cum să ne protejăm de atacurile pe care le poate suferi acest tip de sisteme.

Dacă sunt caracter numeric pur, este foarte rapid ca și cum ai lua un WEP, dar dacă este hexadecimal durează mult mai mult ... ar putea fi ore.

Mulțumesc, îmi testez rețeaua wifi, a ieșit că în mod implicit are această opțiune configurată și nici nu știam xD

Mulţumesc.

Bine, fac câteva teste cu wifislax 4.6 în rețeaua mea, dar nu știu ce se întâmplă că este asociat cu routerul meu, dar nu dă un pin și am wps activat Nu înțeleg că am încercat cu wifiway, wifislax, backtrack, numai că este asociat cu routerul meu durează 1 sau 2 ore să nu iasă pin, știe cineva ce ar putea fi?

Bună, îmi puteți spune ce programe am nevoie pentru a instala acest program, deoarece am văzut mai multe tutoriale și nu spun ce este folosit pentru a-l instala

LOOL! Nu este un program, este un sistem de operare, o distribuție bazată pe Linux, acest lucru este important, deoarece vă spune deja că puteți utiliza versiunea LiveCD 🙂

În primul pas este: airmon-ng NO airom-ng și în al doilea pas ați lipit toate „airmon-ng start wlan0, trebuie”, mulțumesc pentru tute și salută prietenii Linux! 0 /

Am făcut acest atac și vecinul a realizat ca o consecință am dezactivat wps-ul. Ce mă atrage atenția este cum a știut că a fost atacat? din câte știu, aceste atacuri sunt sigure. Voi investiga acest lucru: - /

Da, pe telefonul meu mobil pot. Introduce. Codul PIN. menționat. pentru. primi cheia

Routerele Movistar, care primesc, în mod implicit, actualizări de firmware de la compania însăși, deoarece dacă acest proces ar depinde de utilizator, procentul de actualizări ar fi foarte scăzut, acestea au fost recent actualizate cu o soluție simplă pentru a evita acest atac. Routerul permite doar un număr limitat de încercări înainte de a continua testarea, ceea ce prelungește mult acest proces, făcând de preferat să reveniți la metodele tradiționale pentru a afla aceste tipuri de chei. Întotdeauna în scopuri educaționale și fără să comită niciun fel de fapt ilegal, desigur;).

Salutări.

Prietene, scuză-mă, poți să-mi trimiți programul bactrak la e-mailul meu? L-am căutat deja pe internet și am găsit pagina oficială și scrie că nu mai este aici, acum există un kali faimos dar vreau bactrakul

Ne pare rău, dar BackTrack este / a fost numele unei distribuții care a fost folosită, printre altele, pentru auditarea (sau încălcarea) rețelelor, computerelor etc.

Cu ceva timp în urmă a încetat să se mai numească BackTrack și se numește Kali, dar de fapt este aproape la fel, are aceleași aplicații, servește același scop, doar că a schimbat numele.

Este un DVD, imposibil de trimis prin e-mail.

Descărcați Kali și urmați tutorialele pe care le găsiți pe net, acestea vă vor servi la fel.

Bine!

Sunt un novice autodidact în toate acestea și am constatat că la verificarea rețelelor cu wps deblocat nu-mi dă rezultate, dar știm că există pentru că un prieten a făcut să funcționeze cu laptopul său și a funcționat pentru el. Știi ce alte posibilități ar putea avea?

Salut! PENTRU TOTI.

Doar pentru a comenta acest lucru oamenilor care nu sunt de acord cu încălcarea rețelelor vecinilor lor, vreau să le spun că din punct de vedere etic, lucrul corect este ca toată lumea să plătească propriul serviciu de internet pentru a nu avea pentru a-l fura vecinului, din păcate în unele țări mulți oameni nu au posibilitatea de a angaja acest tip de servicii, sunt unul dintre acei oameni de mult timp, din fericire și mulțumesc lui Dumnezeu că am găsit un loc de muncă decent și am avut modalitate de a plăti pentru serviciul menționat, acum bine domnilor, dacă majoritatea acestui forum trebuie să-și plătească propriul serviciu, bine pentru voi, dar vă rog să nu vă exprimați rău de cei care nu au posibilitatea de a-l face, deoarece sigur nu știu care este necesitatea și lucrurile pe care trebuie să le faceți pentru a supraviețui în această lume care devine din ce în ce mai scumpă de trăit.

dar acest dispozitiv VPS este dezactivat, așa cum faceți cu unul activat

Am citit multe comentarii (nu toate) și părerea mea sinceră este că, dacă cineva are Wi-Fi, îți iradiez casa cu Wi-Fi, intră în spațiul tău Undele RF trec constant de tine, dacă definești o codificare sau o utilizare pentru acel semnal, bine ai venit. De exemplu, GPS-ul prin triangulare GSM nu plătește niciodată un serviciu, ci profită de radiațiile RF ale repetatoarelor GSM. Ceea ce vreau să ajung este că furtul Wi-Fi nu va fi niciodată ilegal și nu mi se pare deloc un act criminal sau degradant. Sper să vă ajute comentariul

Cred la fel ca tine Roberto. De ani de zile acele semnale au fost puse în casa mea oriunde m-aș muta ... și profitez de ele 😛

Salutări, v-am efectuat toți pașii către perfecțiune, când execut executarea comenzii «reaver -i mon0 -b (bssid) -c (canal) -vv» pachetele încep, dar rămâne nemișcat în: »[+] far de la «(TARGET MAC)»

Stie cineva de ce?

Multumesc salutari!

Prietene, nici comanda spălare, nici reaver nu funcționează pentru mine, sunt sigur că trebuie să instalez ceva, te rog ajutorul tău, mulțumesc anticipat

ce e mai rau?

Găsirea semnalelor în aer nu este rea, este mai rău să trebuiască să plătești ca sclav pe viață, nu?

Amin frate

contribuție bună la știință

Pentru mine, nu se întâmplă să se facă far de acolo, rămâne pentru că va fi

Să vedem ... Deci, este posibil să obțineți cheia WPA de la un modem cu WPS? Și este posibil acest lucru? Și contează dacă persoana pe care o atacați a apăsat sau nu butonul WPS?

Îmi place să fur wifi doar pentru furt și l-am lăsat acolo acum o lună. Aștept să fie instalat Internetul, am nevoie de Internet și îmi place să fure wifi Hahaha

Funcționează perfect acum am internet gratuit ^^

Vă mulțumesc foarte mult pentru instrucțiunile clare. Mâine promit să vă spun cum a mers.

Testez Reaver pe o mașină virtuală Linux de peste o lună cu mai multe rețele Wi-Fi și nu m-a spart deloc.

Cam xD târziu, este dificil să faci atacuri WiFi printr-o mașină virtuală, cel mai bun lucru este (și sper că ai făcut-o) să încerci de pe un USB live care are acces perfect la placa de rețea

După ce am făcut acest atac, cum îmi reactivez wifi-ul? sau trebuie să-mi repornesc computerul?