Încă o dată cercetătorii în jocuri video au descoperit o tehnică „inovatoare” de phishing (spoofing) care face o treabă foarte bună de a masca intențiile escrocilor.

Fiind una dintre cele mai mari platforme digitale de distribuție digitală pentru jocuri video, Steam oferă o varietate de elemente UX comunitare, cum ar fi liste de prieteni și posibilitatea de a schimba articole de joc cu alți utilizatori.

În timp ce această concentrare puternică asupra comunității a ajutat Steam să iasă în evidență pe o piață din ce în ce mai aglomerată, acesta lasă, de asemenea, utilizatorii deschiși la practici înșelătoare.

Necesitatea supravegherii pe platformă a fost din nou alertată în weekend, când Un student în informatică de 22 de ani, numit „Aurum”, a oferit detalii despre o nouă înșelătorie de phishing pentru Steam.

Un site web pentru a fura conturi Steam

Potrivit cercetătorului, site-ul de phishing a încercat nu numai să păcălească utilizatorii cu un certificat SSL valid, ci și o mică bucată de JavaScript care ar genera o fereastră pop-up care arăta că serverul a fost încărcat puternic și cere victimei să se conecteze cu contul Steam. pentru acces la site.

În cuvintele lui Aurum, el descrie modul în care și-a dat seama:

„Conversația părea simplă, escrocul a vrut să-mi ofere o tranzacție evident profitabilă (au continuat să încerce să mă adauge la Discord din anumite motive).

Aproape de sfârșitul discuției „comerț”, mi s-a cerut să mă conectez la un site convenabil de stabilire a prețurilor Steam, astfel încât să poată face o idee despre cât valorează lucrurile mele.

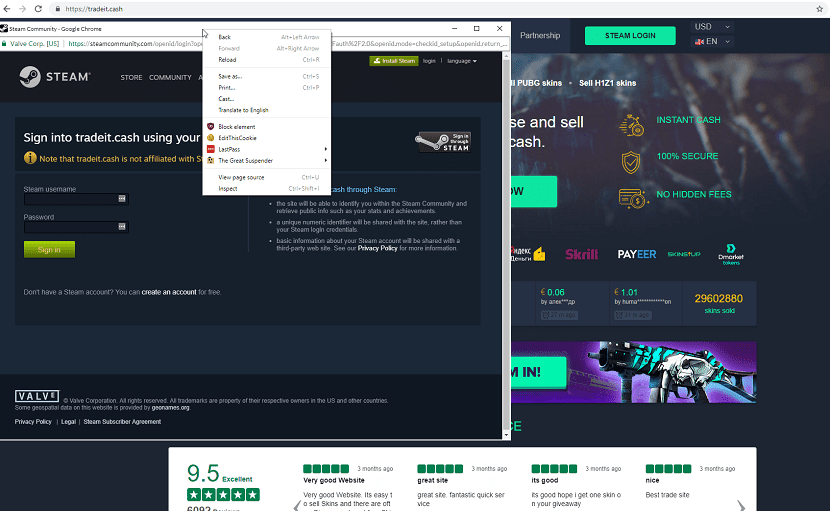

Site-ul de phishing, https://tradeit.cash. Site-ul a fost în esență o copie a unui site legitim Steam, https://skins.cash ".

Deși escrocii au creat un popup cu aspect legitim, Aurum a constatat că nu a rezultat două instanțe de Chrome pe bara de activități și că a fost „doar o fereastră în cadrul site-ului web de phishing”.

„Au făcut chiar și niște butoane pentru elementele Chrome UI”, a spus el. „Acest lucru a fost confirmat încercând să faceți clic dreapta în zona barei de titlu a ferestrei pop-up, care a deschis meniul contextual al unei pagini web cu clic dreapta.”

Hackerii și-au luat timp și „bătăi de cap” pentru a-și găzdui site-ul de phishing pe CloudFare și chiar au ales să utilizeze un certificat SSL CloudFare pentru a-l face cât mai fiabil posibil.

Phishingul a început cu o fereastră pop-up care v-a cerut să intrați în Steam, susținând că site-ul „phishing” este supraîncărcat.

Despre site-ul fals

Site-ul Steam Phishing a folosit o tehnică de phishing imagine în imagine pentru a simula un ecran de autentificare OpenID fără eșecuri.

Aurum a simțit că ceva nu era în regulă, deoarece site-ul pe care el credea că este fals de la început deschidea o fereastră de autentificare OpenID Steam.

Atacurile de această natură nu sunt cu siguranță nimic nou. O tehnică similară a fost descrisă în acest document încă din 2007.

Steam include deja un ghid detaliat menit să ajute utilizatorii să își păstreze conturile în siguranță.

Site-ul este în prezent offline Ei bine, înregistrarea DNS a fost eliminată acum câteva ore.

Dar un utilizator a primit un instantaneu al site-ului și a întregului cod înainte ca acesta să fie eliminatși și-a luat libertatea de a-l distribui pe GitHub. Legătura este aceasta.

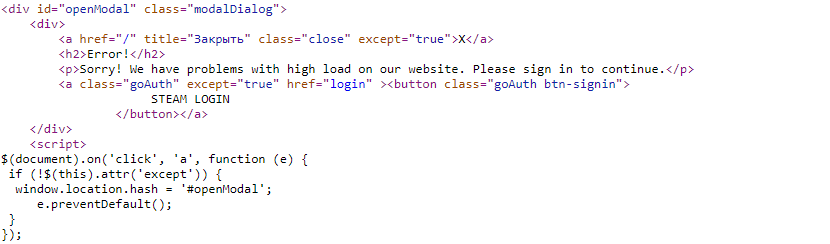

Este un cod destul de simplu, în cele din urmă.

Hackerii au copiat site-ul de tranzacționare legitim, precum și pagina de conectare Steam Community, apoi au adăugat cod JavaScript la ambele, precum și au modificat puțin HTML-ul.

În total, au fost adăugate trei fragmente JS: primul detectează depanatori (bitul care a găsit afișul original al blogului), al doilea deschide browserul fals și lipeste pagina de autentificare falsă într-un iframe, iar al treilea (care rulează pe iframe) colectează acreditările din pagină de la Conectare Steam copiată.

Așa cum spunea bunica mea, frumusețea este în simplitate. Simplu, eficient și frumos, o bucată de cod.

Am citit întregul articol ... Și ce legătură are Linux?