|

Linux este adesea folosit pentru a salva instalațiile Windows ... sau da. Ce paradox, exact, există mai multe instrumente gratuite pentru a elimina malware-ul și rootkit-urile. Să vedem câteva dintre ele. |

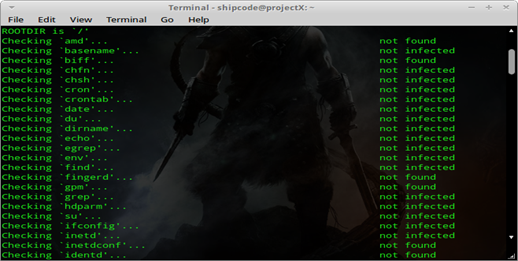

chkrootkit

Chkrootkit sau Check Rootkit este un renumit program open source, este un instrument utilizat pentru digitalizarea rootkiturilor, botnet-urilor, malware-ului etc. pe serverul dvs. sau sistemul Unix / Linux. Testat pe: Linux 2.0.x, 2.2.x, 2.4.x, 2.6.x și 3.xx, FreeBSD 2.2.x, 3.x, 4.x, 5.x și 7.x, OpenBSD 2.x , 3.x și 4.x, 1.6.x NetBSD, Solaris 2.5.1, 2.6, 8.0 și 9.0, HP-UX 11, Tru64, BSDI și Mac OS X. Acest instrument este preinstalat în BackTrack 5 în partea Instrumente medico-legale și antivirus.

Pentru a instala chkrootkit pe o distribuție bazată pe Ubuntu sau Debian, puteți tasta:

sudo apt-get install chkrootkit

Pentru a începe verificarea sistemului pentru posibile rootkit-uri și backdoors, tastați comanda:

sudo chkrootkit

Vânătorul Rootkit

Rootkit Hunter sau rkhunter este un scaner rootkit open source similar cu chkrootkit, care este, de asemenea, preinstalat în BackTrack 5 sub Instrumente criminalistice și antivirus. Acest instrument analizează pentru rootkit-uri, backdoor-uri și exploit-uri locale executând teste precum: compararea hash-ului MD5, căutarea fișierelor implicite utilizate de rootkit-uri, permisiuni greșite ale fișierelor binare, căutarea șirurilor suspecte în modulele LKM și KLD, căutare de fișiere ascunse și scanare opțională în fișiere text și binare.

Pentru a instala rkhunter pe o distribuție bazată pe Ubuntu sau Debian, puteți tasta:

sudo apt-get install rkhunter

Pentru a porni scanarea sistemului de fișiere, tastați comanda:

sudo rkhunter --verificare

Și dacă doriți să verificați dacă există actualizări, rulați comanda:

sudo rkhunter –actualizare

După ce rkhunter a terminat scanarea sistemului de fișiere, toate rezultatele sunt înregistrate în /var/log/rkhunter.log.

ClamAV

ClamAV este un popular software antivirus Linux. Este cel mai faimos antivirus Linux care are o versiune GUI concepută pentru detectarea mai ușoară a troienilor, a virușilor, a malware-ului și a altor amenințări rău intenționate. ClamAV poate fi instalat și pe Windows, BSD, Solaris și chiar MacOSX. Dejan de Lucas, coleg de cercetare în domeniul securității un tutorial detaliate în pagina InfoSec Resource Institute despre cum să instalați ClamAV și cum să lucrați cu interfața sa pe linia de comandă.

BotHunter

BotHunter este un sistem bazat pe diagnosticul de rețea botnet care urmează calea a două fluxuri de comunicații între computerul personal și Internet. Este dezvoltat și întreținut de Laboratorul de științe informatice, SRI International și este disponibil pentru Linux și Unix, dar au lansat acum o versiune de încercare privată și o versiune prealabilă pentru Windows.

Dacă doriți să descărcați acest program, îl puteți face de la aici . Profilurile de infecție cu BotHunter se găsesc de obicei în ~ cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt.

Exemplu de utilizare pentru BotHunter2Web.pl:

perl BotHunter2Web.pl [data AAAA-LL-ZZ] -i sampleresults.txt

avast! Linux Home Edition

avast! Linux Home Edition este un motor antivirus oferit gratuit, dar numai pentru uz casnic și nu pentru uz comercial. Include un scaner de linie de comandă și pe baza experienței autorului notei originale, detectează unii roboți IRC Perl care conțin funcții rău intenționate, cum ar fi funcțiile udpflood și tcpflood, și permite comandantului sau controlorului botului Comenzi arbitrare cu utilizarea funcției system () pentru Perl.

Puteți descărca acest software antivirus aici .

NeoPI

NeoPI este un script Python util pentru detectarea conținutului corupt și criptat din fișiere text sau scripturi. Scopul NeoPI este de a ajuta la detectarea codului ascuns în shell-ul web. Obiectivul dezvoltării NeoPI a fost crearea unui instrument care poate fi utilizat în combinație cu alte metode comune de detectare bazate pe semnături sau cuvinte cheie. Este un script multiplataforma pentru Windows și Linux. Nu numai că îi ajută pe utilizatori să detecteze posibile uși din spate, ci și scripturile rău intenționate, cum ar fi botnet-urile IRC, cochilii udpflood, scripturile vulnerabile și instrumentele rău intenționate.

Pentru a utiliza acest script Python, pur și simplu descărcați codul de pe site-ul său oficial github și navigați prin directorul său:

git clone https://github.com/Neohapsis/NeoPI.git cd NeoPI

ourmon

Ourmon este un program open source bazat pe Unix și un instrument comun de detectare a pachetelor de rețea pe FreeBSD, dar poate fi folosit și pentru detectarea botnetului, așa cum explică Ashis Dash în articolul ei intitulat „Instrument de detectare a botnetului: Ourmon” în revista Clubhack sau Chmag.

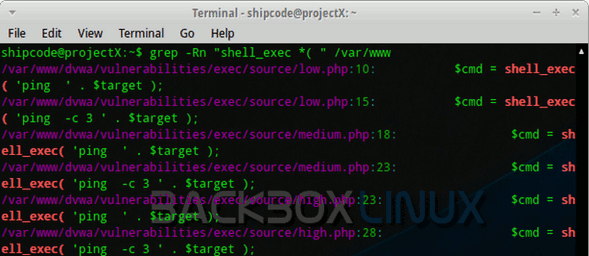

grep

Și nu în ultimul rând, avem comanda grep, care este un instrument puternic de linie de comandă pe Unix și Linux. Folosit pentru a găsi și testa seturi de date de sondă pentru liniile care se potrivesc cu o expresie regulată. Pe scurt, acest utilitar a fost codificat de Ken Thompson pe 3 martie 1973 pentru Unix. Astăzi, Grep este cunoscut pentru detectarea și căutarea de cochilii de backdoor greșite și scripturi rău intenționate.

Grep poate fi, de asemenea, utilizat pentru a detecta scripturi vulnerabile (de exemplu, funcția PHP shell_exec care este o funcție riscantă PHP care permite executarea codului la distanță sau executarea comenzilor) Putem folosi comanda grep pentru a căuta shell_exec () ca un avantaj în directorul nostru / var / www pentru a verifica dacă există fișiere PHP vulnerabile la ICE sau la injectarea comenzilor. Iată comanda:

grep-Rn "shell_exec * (" / var / www

Grep este un instrument bun pentru detectarea manuală și analiza criminalistică.

Despre #Avast este îngrozitor ... L-am instalat și nu prea funcționează deloc.

Articol excelent ... Trebuie să încerc celelalte instrumente!

Wow! Instrumente excelente, dar avastul nu a funcționat pentru mine, doar încetinește calculatorul și durează 20 de minute. a începe

Articulație, Pablo 😀

O zi buna,,

Articolul este interesant, sunt un începător în acest subiect, așa că întreb, în prima opțiune spuneți cum să instalați chkrootkit, apoi comanda pentru a verifica posibilele rootkit-uri și ușile din spate în sistem, și apoi ce fac? Le șterg, le anulez, le blochez și dacă da, cum le șterg sau le blochez?

Mulţumiri

Bun articol

Bună, sunt Fede, sunt pe pagina ta foarte utilă, trăiește Linux și software-ul gratuit datorită mii de programatori și hackeri din întreaga lume. mulțumesc LINUS TOORVALD, RICHARD STALLMAN, ERICK RAIMOND și mulți alții, ne vedem în curând și îmi pare rău pentru greșelile din nume MULTUMESC.

Nu înțeleg nimic nenorocita de mamă!

Uite, nici eu nu înțeleg prea multe, dar celălalt comentariu a spus că a fost bun. Clam av aparte că are un tutorial. XD

debcheckroot (https://www.elstel.org/debcheckroot/) din elstel.org lipsește în această listă. În prezent, este cel mai bun instrument de detectare a rootkiturilor. Majoritatea programelor precum rkhunter și chkrootkit nu mai pot detecta un rootkit de îndată ce a fost ușor modificat. debcheckroot este diferit. Compară suma sha256 a fiecărui fișier instalat cu antetul pachetului.