Иногда нам нужно знать, открыт ли X-порт на удаленном компьютере (или сервере), в этот момент у нас нет нескольких опций или инструментов для использования:

птар

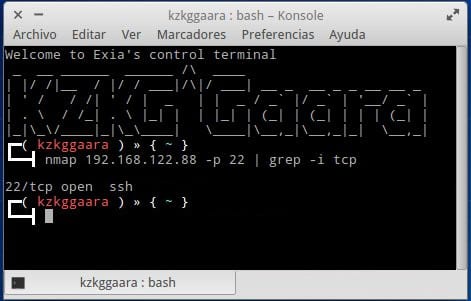

Первое решение, которое многие из нас думают: птар , см. статью под названием: Смотрите открытые порты с помощью NMap и меры по защите

Если вы не хотите выполнять полное сканирование, а просто хотите узнать, открыт ли определенный порт на X-компьютере / сервере, это будет примерно так:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

пример:

nmap localhost -p 22 | grep -i tcp

Хорошо:

nmap 127.0.0.1 -p 22 | grep -i tcp

Это просто: он спрашивает IP или хост, открыт ли данный порт или нет, затем grep фильтрует и показывает только строку, которую они хотят прочитать, ту, которая сообщает им, открыт ли он (открыт) или закрыт (закрыт) этот порт:

Ну ... да, у нас работает nmap (инструмент для исследования сети и проверки портов), но есть и другие варианты, когда вам нужно меньше печатать 🙂

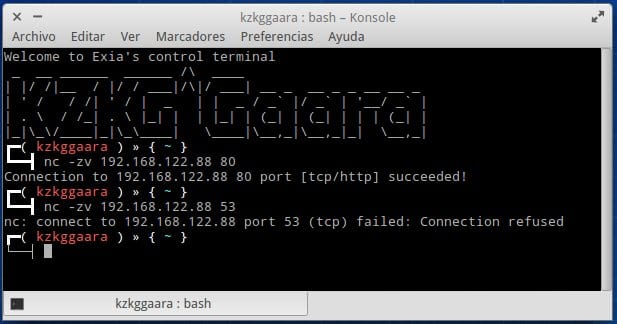

nc

nc или netcat, гораздо проще узнать, открыт порт или нет:

nc -zv {IP_O_DOMINIO} {PUERTO}

То есть:

nc -zv 192.168.122.88 80

Вот снимок экрана, на котором тестируется открытый порт (80), а другой - другой порт, который не открыт (53):

El -зв то, что он делает, просто, v позволяет нам увидеть, открыт порт или нет, в то время как z закрывает соединение, как только порт проверяется, если мы не помещаем z тогда нам нужно будет сделать Ctrl + C чтобы закрыть NC.

Telnet

Это вариант, который я использовал в течение некоторого времени (из-за незнания вышеупомянутого), в свою очередь telnet служит нам гораздо больше, чем просто знать, открыт порт или нет.

telnet {IP_O_HOST} {PUERTO}

Вот пример:

telnet 192.168.122.88 80

Проблема с telnet - закрытие соединения. Другими словами, в некоторых случаях мы не сможем закрыть запрос telnet, и мы будем вынуждены закрыть этот терминал, или иным образом в другом терминале выполнить killall telnet или что-то подобное. Вот почему я избегаю использования Telnet, если в этом нет необходимости.

Конец!

В любом случае, я надеюсь, что вам это было интересно, если кто-то знает другой способ узнать, открыт порт или нет на другом компьютере, оставьте это в комментариях.

привет

Эти команды пригодятся мне при подключении через SSH!

Спасибо!

Есть ли графическое приложение, чтобы сделать то же самое?

Что ж, вы всегда можете установить zenmap, который использует nmap сзади :)

Если вы используете nmapfe, это графический интерфейс, который поставляется с nmap.

С netcat он сообщает мне, что z - недопустимый параметр, без него он работает отлично, а в $ man nc он тоже не отображается. Откуда это?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: указывает, что nc должен просто сканировать прослушивающие демоны, не отправляя им никаких данных. Ошибочно использовать эту опцию вместе с опцией -l.

С nc да получаю O_O

И как мне подключиться к VPS через SSL?

Что я всегда делаю, так это запускаю nmapfe host-ip, чтобы он давал мне все порты tcp, теперь чтобы увидеть открытые порты udp, которые вы должны запустить:

nmap -sU IP-адрес хоста

Я также использовал telnet больше, чем что-либо еще в Windows, если у меня не установлен nmap, вариант netcat мне не нравится ...

привет

Я хотел бы узнать об этом больше, я надеюсь, что вы поддержите меня. У меня есть очень базовые знания, и я хотел бы знать больше, чтобы применить этот тип знаний в своей работе.

Я только что обнаружил, что у меня нет открытых портов, теперь мне нужно будет изучить, как их открыть, чтобы делать то, что мне нужно. Спасибо за вклад, он мне очень помог.

Очень интересная статья! Помимо netcat, он также работает на vmware ESXi:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo получить установить nmap

номер 192.168.0.19 -p 21 | grep -i TCP

дом локального пользователя srv / ftp

перезапустить с помощью sudo service vsftpd restart

write_enable = YES, чтобы локальные пользователи могли загружать файлы.

Чтобы запереть анонима в своем доме

chroot_local_user = да

chroot_list_enable = да

allow_writreable_chroot = да

no_annon_password = нет для анонима, чтобы передать в порядке любезности

deny_email_enable = да

banned_email_file = / etc / vsftpd.banned_emails Чтобы отказать анониму по электронной почте.

_______________

пользователь клетки меньше, чем в списке

chroot_local_user = да

chroot_lits_enable = да

chroot_list_file = / etc / vsftpd.chroot_list.

Чтобы добавить пользователей sudo adduser name

отключить локали local_enable = no

по умолчанию посадите себя в клетку

анонимный в srv / ftp

помещения в вашем доме

Очень хорошо! Если у нас нет nmap, telnet или netcat, мы можем использовать cat и каталог proc:

cat </ dev / tcp / HOST / PORT

пример: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Спасибо, очень хорошее объяснение