Общий индекс серии: Компьютерные сети для МСП: Введение

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Привет друзья и друзья!

Название статьи должно быть: «MATE + NTP + Dnsmasq + Служба шлюза + Apache + Squid с аутентификацией PAM в Centos 7 - Сети малого и среднего бизнеса«. По практическим соображениям мы сокращаем его.

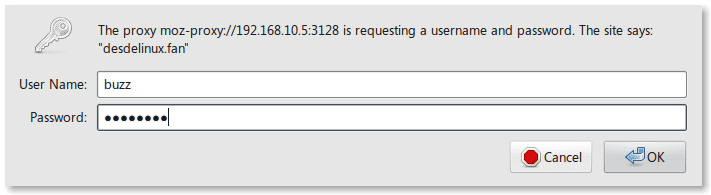

Мы продолжаем аутентификацию для локальных пользователей на компьютере Linux с использованием PAM, и на этот раз мы увидим, как мы можем предоставить прокси-сервис с Squid для небольшой сети компьютеров, используя учетные данные аутентификации, хранящиеся на том же компьютере, где сервер работает Кальмар.

Хотя мы знаем, что в настоящее время очень распространена практика аутентификации служб с помощью OpenLDAP, Red Hat Directory Server 389, Microsoft Active Directory и т. Д., Мы считаем, что сначала должны пройти простые и дешевые решения, а затем столкнуться с самыми сложными. Мы считаем, что мы должны перейти от простого к сложному.

Этап

Это небольшая организация с очень небольшими финансовыми ресурсами, посвященная поддержке использования свободного программного обеспечения, и она выбрала название DesdeLinux.Вентилятор. Они разные энтузиасты ОС CentOS сгруппированы в едином офисе. Они купили рабочую станцию, а не профессиональный сервер, которую они выделят для работы в качестве «сервера».

Энтузиасты не обладают обширными знаниями о том, как реализовать сервер OpenLDAP или Samba 4 AD-DC, а также не могут позволить себе лицензировать Microsoft Active Directory. Однако для повседневной работы им необходимы службы доступа в Интернет через прокси-сервер для ускорения просмотра и место для хранения наиболее ценных документов и работы в качестве резервных копий.

Они по-прежнему в основном используют легально приобретенные операционные системы Microsoft, но хотят изменить их на операционные системы на базе Linux, начиная со своего «сервера».

Они также стремятся иметь свой собственный почтовый сервер, чтобы стать независимым - по крайней мере от источника - таких сервисов, как Gmail, Yahoo, HotMail и т. Д., Которые они сейчас используют.

Брандмауэр и правила маршрутизации для Интернета установят его в контрактном маршрутизаторе ADSL.

У них нет настоящего доменного имени, поскольку им не нужно публиковать какие-либо услуги в Интернете.

CentOS 7 как сервер без графического интерфейса

Мы начинаем с новой установки сервера без графического интерфейса, и единственный вариант, который мы выбираем в процессе, - это «Сервер инфраструктуры»Как мы видели в предыдущих статьях серии.

Начальные настройки

[root @ linuxbox ~] # cat / etc / hostname

линуксбокс

[root @ linuxbox ~] # cat / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan Linuxbox

[root @ linuxbox ~] # имя хоста

линуксбокс

[root @ linuxbox ~] # имя хоста -f

Linuxbox.desdelinux.вентилятор

[root @ linuxbox ~] # список IP-адресов

[root @ linuxbox ~] # ifconfig -a

[корень @ linuxbox ~] # ls / sys / class / net /

Ens32 Ens34 Lo

Отключаем Network Manager

[root @ linuxbox ~] # systemctl остановить NetworkManager [root @ linuxbox ~] # systemctl отключить NetworkManager [root @ linuxbox ~] # systemctl status NetworkManager ● NetworkManager.service - Network Manager Loaded: загружен (/usr/lib/systemd/system/NetworkManager.service; отключен; предустановка поставщика: включен) Active: неактивен (мертв) Документы: man: NetworkManager (8) [root @ linuxbox ~] # ifconfig -a

Настраиваем сетевые интерфейсы

Интерфейс Ens32 LAN подключен к внутренней сети

[корень @ linuxbox ~] # нано / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ЗОНА = общедоступная

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

Интерфейс Ens34 WAN подключен к Интернету

[корень @ linuxbox ~] # нано / etc / sysconfig / network-scripts / ifcfg-ens34 DEVICE=ens34 ONBOOT=yes BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=нет IPADDR=172.16.10.10 NETMASK=255.255.255.0 # Маршрутизатор ADSL подключен к # этому интерфейсу со # следующим адресом IP-ШЛЮЗ=172.16.10.1 ДОМЕН=desdelinux.fan DNS1=127.0.0.1 ЗОНА = внешняя [root @ linuxbox ~] # ifdown ens34 && ifup ens34

Конфигурация репозиториев

[root @ linuxbox ~] # cd /etc/yum.repos.d/ [root @ linuxbox ~] # оригинальный mkdir [root @ linuxbox ~] # mv Centos- * оригинал / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # ням очистить все Загружены плагины: fastestmirror, langpacks Очистка репозиториев: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: Updates-Repo Очистка всего Очистка списка самых быстрых зеркал

[root @ linuxbox yum.repos.d] # обновление yum Загруженные плагины: fastestmirror, langpacks Base-Repo | 3.6 Кб 00:00 CentosPlus-Repo | 3.4 Кб 00:00 Эпель-Репо | 4.3 Кб 00:00 Медиа-Репо | 3.6 kB 00:00 Updates-Repo | 3.4 kB 00:00 (1/9): Base-Repo / group_gz | 155 Кб 00:00 (2/9): Эпель-Репо / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Эпель-Репо / updateinfo | 734 кБ 00:00 (5/9): Media-Repo / primary_db | 5.3 МБ 00:00 (6 июня): CentosPlus-Repo / primary_db | 9 МБ 1.1:00 (00 июля): Updates-Repo / primary_db | 7 МБ 9:2.2 (00 августа): Epel-Repo / primary_db | 00 МБ 8:9 (4.5/00): Base-Repo / primary_db | 01 МБ 9:9 Определение самых быстрых зеркал Нет пакетов, отмеченных для обновления

Сообщение "Нет пакетов, отмеченных для обновления»Отображается, потому что во время установки мы объявили те же локальные репозитории, которые есть в нашем распоряжении.

Centos 7 с окружением рабочего стола MATE

Чтобы использовать очень хорошие инструменты администрирования с графическим интерфейсом, который предоставляет CentOS / Red Hat, и поскольку нам всегда не хватает GNOME2, мы решили установить MATE как среду рабочего стола.

[root @ linuxbox ~] # yum groupinstall "X Window system" [root @ linuxbox ~] # yum groupinstall "MATE Desktop"

Чтобы убедиться, что MATE загружается правильно, мы выполняем следующую команду в консоли -local или remote-:

[root @ linuxbox ~] # systemctl изолировать graphical.target

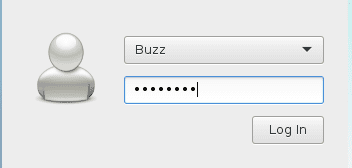

и среда рабочего стола должна быть загружена -в местной команде- плавно, показывая LightDM как графический вход. Набираем имя локального пользователя и его пароль, и мы вводим MATE.

Сказать Systemd что уровень загрузки по умолчанию - 5 -графическая среда - мы создаем следующую символическую ссылку:

[корень @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Перезагружаем систему и все работает нормально.

Устанавливаем Time Service для сетей

[root @ linuxbox ~] # yum install ntp

Во время установки мы настраиваем синхронизацию локальных часов с сервером времени оборудования. сисадмин.desdelinux.вентилятор с IP 192.168.10.1. Итак, сохраняем файл ntp.conf оригинал:

[root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

Теперь мы создаем новый со следующим содержанием:

[root @ linuxbox ~] # nano /etc/ntp.conf # Серверы, настроенные во время установки: server 192.168.10.1 iburst # Для получения дополнительной информации см. справочные страницы: # ntp.conf (5), ntp_acc (5) , ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # Разрешить синхронизацию с источником времени, но не # разрешить источнику просматривать или изменять эту службу restrict default nomodify notrap nopeer noquery # Разрешить весь доступ к интерфейсу Loopback restrict 127.0.0.1 restrict :: 1 # Ограничить немного меньше компьютеров в локальной сети. ограничить маску 192.168.10.0 255.255.255.0 nomodify notrap # Использовать общедоступные серверы проекта pool.ntp.org # Если вы хотите присоединиться к проекту, посетите # (http://www.pool.ntp.org/join.html). # широковещательный 192.168.10.255 autokey # широковещательный сервер broadcastclient # широковещательный клиент # широковещательный 224.0.1.1 autokey # многоадресный сервер #multicastclient 224.0.1.1 # многоадресный клиент #manycastserver 239.255.254.254 # manycast server #manycastclient 239.255.254.254 autokey # manycast client broadcast 192.168.10.255. 4 # Включить публичную криптографию. #crypto includefile / etc / ntp / crypto / pw # Файл ключей, содержащий ключи и идентификаторы ключей, # используемый при работе с ключами шифрования с симметричным ключом / etc / ntp / keys # Укажите идентификаторы доверенных ключей. #trustedkey 8 42 8 # Укажите идентификатор ключа для использования с утилитой ntpdc. #requestkey 8 # Укажите идентификатор ключа для использования с утилитой ntpq. #controlkey 2013 # Разрешить запись регистров статистики. #statistics clockstats cryptostats loopstats peerstats # Отключите монитор отделения, чтобы # предотвратить усиление атак с помощью команды ntpdc monlist, если ограничение по умолчанию # не включает флаг noquery. Прочтите CVE-5211-XNUMX # для получения дополнительных сведений. # Примечание. Монитор не отключен с помощью флага ограниченного ограничения. отключить монитор

Включаем, запускаем и проверяем службу NTP

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - Служба сетевого времени загружена: загружено (/usr/lib/systemd/system/ntpd.service; отключено; предустановка поставщика: отключено) Active: неактивно (мертв)

[root @ linuxbox ~] # systemctl включить ntpd

Создана символическая ссылка из /etc/systemd/system/multi-user.target.wants/ntpd.service на /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox ~] # systemctl start ntpd

[root @ linuxbox ~] # systemctl status ntpd

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - Служба сетевого времени

Загружено: загружено (/usr/lib/systemd/system/ntpd.service; включено; предустановка поставщика: отключено) Active: активно (работает) с пятницы 2017 апреля 04 г., 14:15:51 EDT; 08с назад Процесс: 1 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ OPTIONS (code = exited, status = 1307 / SUCCESS) Главный PID: 0 (ntpd) CGroup: /system.slice/ntpd.service └─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp и брандмауэр

[root @ linuxbox ~] # firewall-cmd --get-active-zone и, что лучший способ интерфейсы: ens34 что такое варган? интерфейсы: ens32 [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 123 / udp --permanent успех [root @ linuxbox ~] # firewall-cmd --reload успех

Включаем и настраиваем Dnsmasq

Как мы видели в предыдущей статье серии Small Business Networks, Dnsamasq по умолчанию устанавливается на сервере инфраструктуры CentOS 7.

[root @ linuxbox ~] # systemctl status dnsmasq ● dnsmasq.service - сервер кеширования DNS. Загружено: загружено (/usr/lib/systemd/system/dnsmasq.service; отключено; предустановка поставщика: отключено) Активно: неактивно (мертв) [root @ linuxbox ~] # systemctl включить dnsmasq Создана символическая ссылка из /etc/systemd/system/multi-user.target.wants/dnsmasq.service на /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox ~] # systemctl start dnsmasq [root @ linuxbox ~] # systemctl status dnsmasq ● dnsmasq.service - сервер кеширования DNS. Загружено: загружено (/usr/lib/systemd/system/dnsmasq.service; включено; предустановка поставщика: отключено) Активно: активно (работает) с пятницы 2017 апреля 04 г. 14:16:21 EDT; 18с назад Основной PID: 4 (dnsmasq) CGroup: /system.slice/dnsmasq.service └─33611 / usr / sbin / dnsmasq -k [корень @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox ~] # nano /etc/dnsmasq.conf # -------------------------------------------------- ------------------ # ОБЩИЕ НАСТРОЙКИ # ----------------------------- -------------------------------------- необходим домен # Не передавайте имена без домена part bogus-priv # Не передавать адреса в немаршрутизируемом пространстве.expand-hosts # Автоматически добавляет домен к хосту. Interface=ens32 # Строгий порядок интерфейса LAN # Порядок, в котором запрашивается файл /etc/resolv.conf conf- dir=/etc /dnsmasq.d домен=desdelinux.fan # Адрес доменного имени=/time.windows.com/192.168.10.5 # Отправляет пустой параметр значения WPAD. Требуется для # Windows 7 и более поздних версий клиентов для правильной работы. ;-) dhcp-option=252,"\n" # Файл, в котором мы объявим ХОСТЫ, которые будут "забанены" addn-hosts=/etc/banner_add_hosts local=/desdelinux.вентилятор/ # ---------------------------------------------- --------------------- # RECORDSCNAMEMXTXT # -------------------------- ---------------------------------------- # Для записи этого типа требуется запись # в файле /etc/hosts # например: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.фан, линуксбокс.desdelinux.fan # MX RECORDS # Возвращает MX-запись с именем "desdelinux.fan" предназначен # для почтовой команды.desdelinux.fan и приоритет 10 mx-host=desdelinux.фан, почта.desdelinux.fan,10 # Назначением по умолчанию для записей MX, созданных # с использованием опции localmx, будет: mx-target=mail.desdelinux.fan # Возвращает запись MX, указывающую на mx-target для ВСЕХ # локальных компьютеров localmx # TXT-записей. Мы также можем объявить запись SPF txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.вентилятор,"DesdeLinux, ваш блог, посвященный свободному программному обеспечению" # ----------------------------------------- -------------------------- # RANGEANDITSOPTIONS # --------------------- ----- ------------------------------------------- # IPv4 диапазон и время аренды # от 1 до 29 предназначены для серверов и других нужд dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # Максимальное количество адресов для аренды # по умолчанию 150 # Диапазон IPV6 # dhcp-range=1234::, ra-only # Параметры для ДИАПАЗОНА # ОПЦИИ dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # ROUTER GATEWAY dhcp-option=6,192.168.10.5 # DNS-серверы dhcp-option =15,desdelinux.fan # Доменное имя DNS dhcp-option=19,1 # опция ip-forwarding ON dhcp-option=28,192.168.10.255 # BROADCAST dhcp-option=42,192.168.10.5 # NTP dhcp-authoritative # Авторитетный DHCP в подсети # --- --- ------------------------------- --- ----------- # Если вы хотите сохранить журнал запросов в /var/log/messages # раскомментируйте строку ниже # ---------- ------- ------------------------------------------ ------- # лог-запросов # КОНЕЦ файла /etc/dnsmasq.conf # --------------------------------------- ----------------------------

Создаем файл / etc / banner_add_hosts

[root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Фиксированные IP-адреса

[root @ linuxbox ~] # nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan Linuxbox 192.168.10.1 системный администратор.desdelinux.fan сисадмин

Настраиваем файл /etc/resolv.conf - распознаватель

[root @ linuxbox ~] # nano /etc/resolv.conf по области применения desdelinux.fan nameserver 127.0.0.1 # Для внешних или # недоменных DNS-запросов desdelinux.fan # местный=/desdelinux.fan/сервер имен 8.8.8.8

Проверяем синтаксис файла dnsmasq.conf, запускаем и проверяем статус сервиса

[root @ linuxbox ~] # dnsmasq --test dnsmasq: проверка синтаксиса ОК. [root @ linuxbox ~] # systemctl перезапуск dnsmasq [root @ linuxbox ~] # systemctl status dnsmasq

Dnsmasq и брандмауэр

[root @ linuxbox ~] # firewall-cmd --get-active-zone

и, что лучший способ

интерфейсы: ens34

что такое варган?

интерфейсы: ens32

Услуга домен o Сервер доменных имен (DNS). Протокол красть «IP с шифрованием«

[root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 53 / tcp --permanent успех [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 53 / udp --permanent успех

Запросы Dnsmasq к внешним DNS-серверам

[root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 53 / tcp --permanent успех [root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 53 / udp --permanent успех

Услуга сапоги o BOOTP сервер (DHCP). Протокол IPPC «Пакетное ядро Internet Pluribus«

[root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 67 / tcp --permanent успех [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 67 / udp --permanent успех [root @ linuxbox ~] # firewall-cmd --reload успех [root @ linuxbox ~] # firewall-cmd --info-zone public public (active) цель: инверсия блока icmp по умолчанию: нет интерфейсов: Ens32 источники: службы: dhcp dns ntp ssh порты: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / протоколы tcp: маскарад: нет форвард-портов: исходные порты: icmp -блоки: богатые правила: [root @ linuxbox ~] # firewall-cmd --info-zone external external (активный) цель: по умолчанию icmp-block-инверсия: нет интерфейсов: ens34 источники: службы: dns порты: 53 / udp 53 / tcp протоколы: маскарад: да переадресация портов: исходные порты: icmp-блоки: параметр-проблема перенаправление маршрутизатор-реклама маршрутизатор- богатые правила подачи заявок:

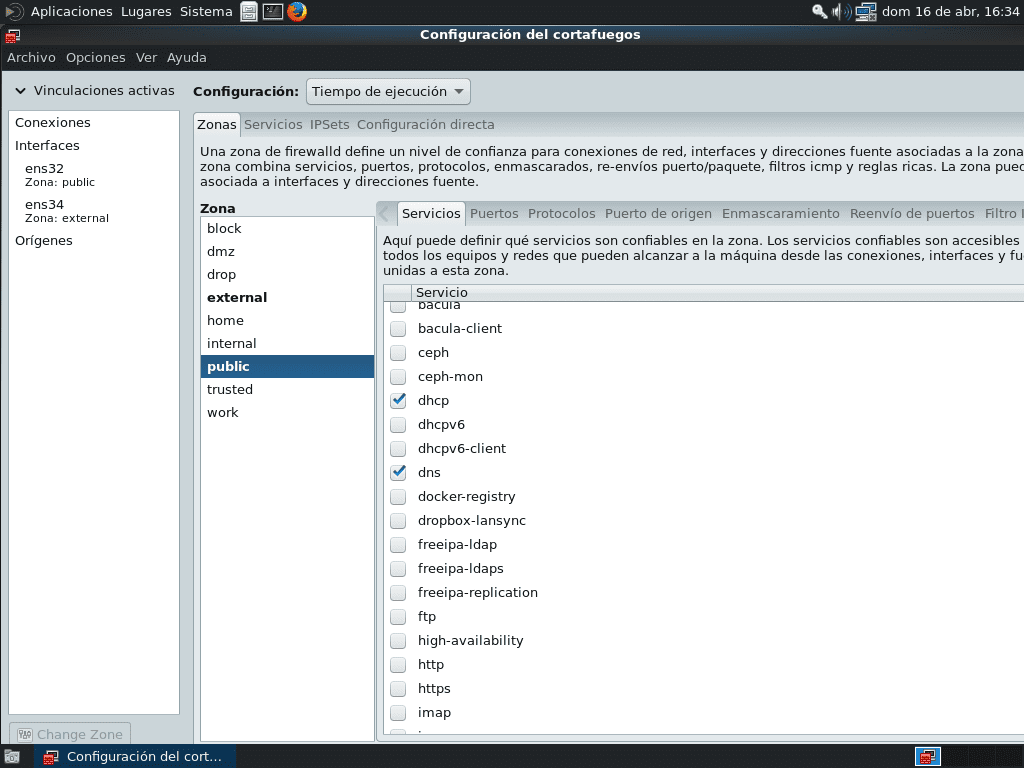

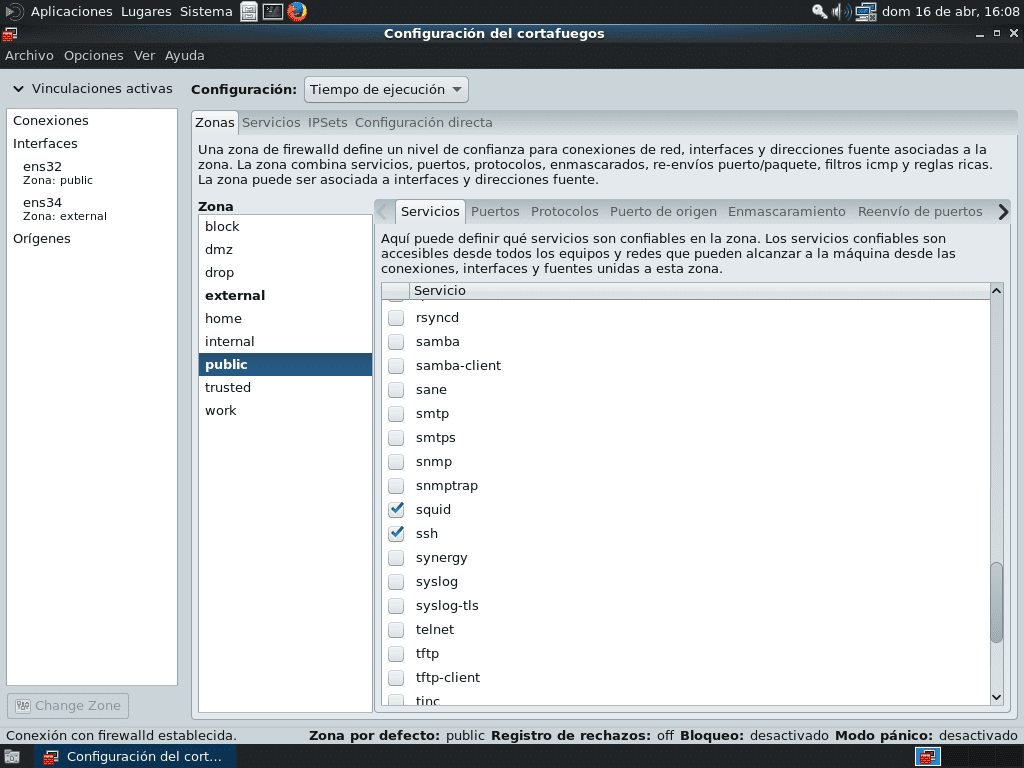

Если мы хотим использовать графический интерфейс для настройки брандмауэра в CentOS 7, смотрим в общее меню - оно будет зависеть от среды рабочего стола, в подменю которого оно появляется - приложение «Брандмауэр», мы его запускаем и после ввода пароля пользователя корень, мы получим доступ к интерфейсу программы как таковому. В MATE он появляется в меню «Система »->« Администрирование »->« Межсетевой экран ».

Выбираем Область «что такое варган?»И мы разрешаем Сервисы, которые хотим опубликовать в ЛВС, которые до сих пор DHCP, днс, нтп и ssh. После выбора служб и проверки того, что все работает правильно, мы должны внести изменения в Runtime на Permanent. Для этого заходим в меню «Параметры» и выбираем опцию «Время работы на постоянное».

Позже выбираем Область «и, что лучший способ »И мы проверяем, что порты, необходимые для связи с Интернетом, открыты. НЕ публикуйте Услуги в этой Зоне, если мы не знаем, что делаем!.

Не забудьте сделать изменения Постоянными через опцию «Время работы на постоянное»И перезагрузите демона FirewallD, каждый раз, когда мы используем этот мощный графический инструмент.

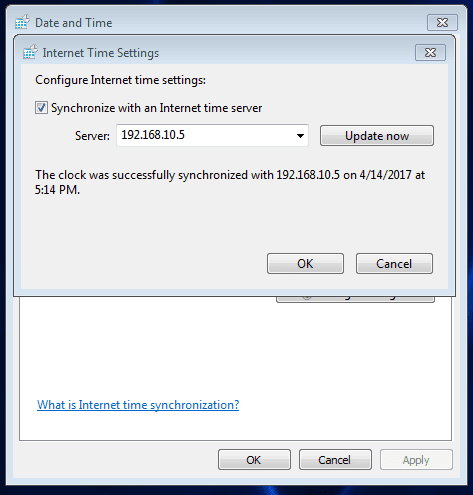

NTP и Dnsmasq из клиента Windows 7

Синхронизация с NTP

и, что лучший способ

Арендованный IP-адрес

Microsoft Windows [Версия 6.1.7601] Авторское право (c) Корпорация Microsoft, 2009 г. Все права защищены. C: \ Users \ buzz> ipconfig / all Имя хоста конфигурации Windows IP. . . . . . . . . . . . : СЕМЬ

Первичный DNS-суффикс. . . . . . . :

Тип узла. . . . . . . . . . . . : Гибридная IP-маршрутизация включена. . . . . . . . : Прокси-сервер WINS не включен. . . . . . . . : Нет списка поиска DNS-суффиксов. . . . . . : desdelinux.fan Ethernet-адаптер Подключение по локальной сети: DNS-суффикс для конкретного подключения. : desdelinux.fan Описание. . . . . . . . . . . : Физический адрес сетевого подключения Intel(R) PRO/1000 MT. . . . . . . . . : 00-0C-29-D6-14-36 DHCP включен. . . . . . . . . . . : Да Автоконфигурация включена. . . . : Вилки

IPv4-адрес. . . . . . . . . . . : 192.168.10.115 (предпочтительно)

Маска подсети . . . . . . . . . . . : 255.255.255.0 Получен договор аренды. . . . . . . . . . : пятница, 14 апреля 2017 г., 5:12:53 Срок аренды истекает. . . . . . . . . . : Суббота, 15 апреля 2017 г., 1:12:53 Шлюз по умолчанию. . . . . . . . . : 192.168.10.1 DHCP-сервер. . . . . . . . . . . : 192.168.10.5 DNS-серверы. . . . . . . . . . . : 192.168.10.5 NetBIOS через Tcpip. . . . . . . . : Включено Туннельный адаптер Подключение по локальной сети* 9: Состояние носителя . . . . . . . . . . . : Носитель отключен. DNS-суффикс, зависящий от соединения. : Описание . . . . . . . . . . . : Физический адрес туннельного адаптера Microsoft Teredo. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP включен. . . . . . . . . . . : Автоконфигурация не включена. . . . : Да Туннельный адаптер isatap.desdelinux.fan: Государство СМИ. . . . . . . . . . . : Носитель отключен. DNS-суффикс, зависящий от соединения. : desdelinux.fan Описание. . . . . . . . . . . : Физический адрес адаптера Microsoft ISATAP №2. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP включен. . . . . . . . . . . : Автоконфигурация не включена. . . . : Да C:\Users\buzz>

Функции

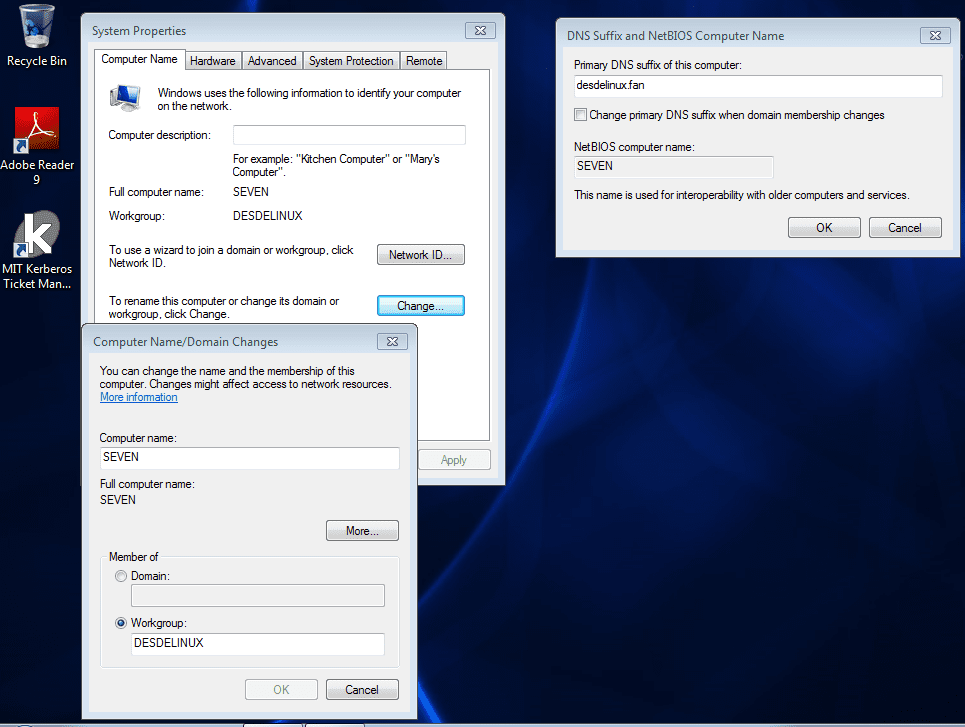

Важным значением в клиентах Windows является «Первичный суффикс DNS» или «Главный суффикс соединения». Когда контроллер домена Microsoft не используется, операционная система не присваивает ему никакого значения. Если мы столкнулись со случаем, подобным описанному в начале статьи, и мы хотим явно объявить это значение, мы должны действовать в соответствии с тем, что показано на следующем изображении, принять изменения и перезапустить клиент.

Если мы снова побежим CMD -> ipconfig / все получим следующее:

Microsoft Windows [Версия 6.1.7601] Авторское право (c) Корпорация Microsoft, 2009 г. Все права защищены. C: \ Users \ buzz> ipconfig / all Имя хоста конфигурации Windows IP. . . . . . . . . . . . : СЕМЬ

Первичный DNS-суффикс. . . . . . . : desdelinux.вентилятор

Тип узла. . . . . . . . . . . . : Гибридная IP-маршрутизация включена. . . . . . . . : Прокси-сервер WINS не включен. . . . . . . . : Нет списка поиска DNS-суффиксов. . . . . . : desdelinux.вентилятор

Остальные значения остаются без изменений.

Проверки DNS

buzz @ sysadmin: ~ $ host spynet.microsoft.com spynet.microsoft.com имеет адрес 127.0.0.1 Хост spynet.microsoft.com не найден: 5 (ОТКАЗАН) Почта spynet.microsoft.com обрабатывается 1 почтой.desdelinux.вентилятор. buzz @ sysadmin: ~ $ host linuxbox Linuxbox.desdelinux.fan имеет адрес 192.168.10.5 linuxbox.desdelinuxПочта .fan обрабатывается 1 почтой.desdelinux.вентилятор. buzz @ sysadmin: системный администратор ~ $ host сисадмин.desdelinux.fan имеет адрес системного администратора 192.168.10.1.desdelinuxПочта .fan обрабатывается 1 почтой.desdelinux.вентилятор. buzz @ sysadmin: ~ $ host mail по электронной почте.desdelinux.fan — это псевдоним Linuxbox.desdelinux.вентилятор. Linuxbox.desdelinux.fan имеет адрес 192.168.10.5 linuxbox.desdelinuxПочта .fan обрабатывается 1 почтой.desdelinux.вентилятор.

Устанавливаем -только для тестирования- Авторитетный DNS-сервер NSD в сисадмин.desdelinux.вентилятор, и мы включаем IP-адрес 172.16.10.1 в архиве / Etc / resolv.conf оборудование Linuxbox.desdelinux.вентилятор, чтобы убедиться, что Dnsmasq правильно выполняет свою функцию пересылки. Песочницы на сервере NSD есть favt.org y toujague.org. Все IP фиктивные или из частных сетей.

Если отключить WAN интерфейс Ens34 используя команду ifdown Ens34, Dnsmasq не сможет запрашивать внешние DNS-серверы.

[buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org Хост toujague.org не найден: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ host pizzapie.favt.org Хост pizzapie.favt.org не найден: 3 (NXDOMAIN)

Давайте включим интерфейс ens34 и снова проверим:

[buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ host pizzapie.favt.org pizzapie.favt.org - это псевдоним для paisano.favt.org. paisano.favt.org имеет адрес 172.16.10.4 [buzz @ linuxbox ~] $ host pizzapie.toujague.org Хост pizzas.toujague.org не найден: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ host poblacion.toujague.org poblacion.toujague.org имеет адрес 169.18.10.18 [buzz @ linuxbox ~] $ host -t NS favt.org Сервер имен favt.org ns1.favt.org. Сервер имен favt.org ns2.favt.org. [buzz @ linuxbox ~] $ host -t NS toujague.org Сервер имен toujague.org ns1.toujague.org. Сервер имен toujague.org ns2.toujague.org. [buzz @ linuxbox ~] $ host -t MX toujague.org Почтой toujague.org занимается 10 mail.toujague.org.

Проконсультируемся с сисадмин.desdelinux.вентилятор:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf по области применения desdelinuxСервер имен .fan 192.168.10.5 xeon @ sysadmin: ~ $ host mail.toujague.org mail.toujague.org имеет адрес 169.18.10.19

Dnsmasq работает как экспедитор правильно.

Кальмар

В книге в формате PDF «Конфигурация сервера Linux»Датировано 25 июля 2016 г. Автором Хоэль Барриос Дуэньяс (darkshram@gmail.com – http://www.alcancelibre.org/), текст, на который я ссылался в предыдущих статьях, есть целая глава, посвященная Параметры базовой конфигурации Squid.

В связи с важностью службы Web - Proxy, мы воспроизводим Введение о Squid в вышеупомянутой книге:

105.1. Введение.

105.1.1. Что такое промежуточный сервер (прокси)?

Термин на английском языке "Прокси" имеет очень общее и в то же время неоднозначное значение, хотя

неизменно считается синонимом концепции «Посредник». Обычно это переводится в строгом смысле слова как делегат o адвокат (тот, кто имеет власть над другим).

Un Промежуточный сервер Он определяется как компьютер или устройство, которое предлагает сетевую службу, которая позволяет клиентам устанавливать непрямые сетевые подключения к другим сетевым службам. Во время процесса происходит следующее:

- Клиент подключается к Прокси сервер.

- Клиент запрашивает соединение, файл или другой ресурс, доступный на другом сервере.

- Промежуточный сервер предоставляет ресурс либо путем подключения к указанному серверу.

или обслуживая его из кеша. - В некоторых случаях Промежуточный сервер может изменить запрос клиента или

ответ сервера для различных целей.

Прокси-серверы их обычно заставляют работать одновременно как брандмауэр, действующий в Сетевой уровень, действующий как фильтр пакетов, как и в случае Iptables или работающих в Уровень приложения, контролируя различные службы, как в случае с TCP-оболочка. В зависимости от контекста противопожарная стена также известна как BPD o Bзаказ Pащита Dустройство или просто пакетный фильтр.

Обычное применение Прокси-серверы должен функционировать как кэш сетевого контента (в основном HTTP), обеспечивая в непосредственной близости от клиентов кеш страниц и файлов, доступных через сеть на удаленных HTTP-серверах, позволяя клиентам локальной сети получать к ним доступ в быстрее и надежнее.

Когда запрос получен для указанного сетевого ресурса в URL (Uуниформа Resource Lокатор) Промежуточный сервер искать результат URL внутри кеша. Если он найден, то Промежуточный сервер Отвечает клиенту, немедленно предоставляя запрошенный контент. Если запрошенный контент отсутствует в кеше, Промежуточный сервер он получит его с удаленного сервера, доставит клиенту, который его запросил, и сохранит копию в кеше. Затем содержимое кеша удаляется с помощью алгоритма истечения срока действия в зависимости от возраста, размера и истории ответы на запросы (хиты) (примеры: ЛРУ, ЛФУДА y ГДСФ).

Прокси-серверы для сетевого контента (веб-прокси) также могут действовать как фильтры обслуживаемого контента, применяя политики цензуры в соответствии с произвольными критериями..

Версия Squid, которую мы установим, это 3.5.20-2.el7_3.2 из репозитория обновления.

Установка

[root @ linuxbox ~] # ням установить squid [root @ linuxbox ~] # ls / etc / squid / cachemgr.conf errorpage.css.default squid.conf cachemgr.conf.default mime.conf squid.conf.default errorpage.css mime.conf.default [root @ linuxbox ~] # systemctl включить squid

важно

- Основная цель этой статьи - разрешить локальным пользователям подключаться к Squid с других компьютеров, подключенных к локальной сети. Кроме того, реализуйте ядро сервера, к которому будут добавлены другие службы. Это не статья, посвященная кальмару как таковому..

- Чтобы получить представление о параметрах конфигурации Squid, прочтите /usr/share/doc/squid-3.5.20/squid.conf.documented file, который содержит 7915 строк..

SELinux и Squid

[root @ linuxbox ~] # getsebool -a | grep squid squid_connect_any -> на squid_use_tproxy -> off [root @ linuxbox ~] # setsebool -P squid_connect_any = on

конфигурация

[root @ linuxbox ~] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl SSL_ports порт 443 21 acl Safe_ports порт 80 # http acl Safe_ports порт 21 # ftp acl Safe_ports порт 443 # https acl Safe_ports порт 70 # gopher acl Safe_ports порт 210 # wais acl Safe_ports порт 1025-65535 # незарегистрированные порты acl Safe_ports порт 280 # http-mgmt acl Порт Safe_ports 488 # gss-http acl Safe_ports port 591 # filemaker acl Safe_ports port 777 # многоязычный http acl CONNECT method CONNECT # Мы отклоняем запросы для незащищенных портов http_access deny! Safe_ports # Мы отклоняем метод CONNECT для незащищенных портов http_access deny CONNECT! SSL_ports # Доступ к Кэш-менеджер только с localhost http_access allow localhost manager http_access deny manager # Мы настоятельно рекомендуем раскомментировать следующее, чтобы защитить # невинных веб-приложений, работающих на прокси-сервере, которые # думают, что единственный, # кто может получить доступ к службам на "localhost", является локальным user http_access deny to_localhost # # ВСТАВЬТЕ СВОИ СОБСТВЕННЫЕ ПРАВИЛА, ЧТОБЫ РАЗРЕШИТЬ ДОСТУП ДЛЯ ВАШИХ КЛИЕНТОВ # # Авторизация PAM auth_param основная программа / usr / lib64 / squid / basic_pam_auth auth_param базовые дочерние элементы 5 базовая область auth_param desdelinux.fan auth_param базовые учетные данныеttl 2 часа auth_param Basic с учетом регистра выключен # Доступ к Squid требует аутентификации acl Энтузиасты proxy_auth ТРЕБУЕТСЯ # Мы разрешаем доступ аутентифицированным пользователям # через PAM http_access Deny !Энтузиасты # Доступ к FTP-сайтам acl ftp proto FTP http_access разрешить ftp http_access разрешить локальную сеть http_access разрешить localhost # Мы запрещаем любой другой доступ к прокси-серверу http_access, Deny All # Squid обычно прослушивает порт 3128 http_port 3128 # Мы оставляем "coredumps" в первом каталоге кэша coredump_dir /var/spool/squid # # Добавляем любой свой Refresh_pattern записи над ними. # обновить_шаблон ^ftp: 1440 20% 10080 обновить_шаблон ^gopher: 1440 0% 1440 обновить_шаблон -i (/cgi-bin/|\?) 0 0% 0 обновить_шаблон . 0 20% 4320 кэш_память 64 МБ # Кэш памяти Memory_replacement_policy lru кэш_замена_политика куча LFUDA кэш_каталог aufs /var/spool/squid 4096 16 256 максимальный_объект_размер 4 МБ кэш_своп_низкий 85 кэш_своп_высокий 90 кэш_мгр buzz@desdelinux.fan # Другие параметры видимое_имя_хоста linuxbox.desdelinux.вентилятор

Проверяем синтаксис файла /etc/squid/squid.conf

[root @ linuxbox ~] # squid -k parse 2017 04:16:15 | Запуск: Инициализация схем аутентификации... 45 10:2017:04 | Запуск: инициализированная схема аутентификации «базовая» 16 15:45:10 | Запуск: инициализированная схема аутентификации «дайджест» 2017 04:16:15 | Запуск: инициализированная схема аутентификации «согласование» 45 10:2017:04 | Запуск: инициализированная схема аутентификации 'ntlm' 16 15:45:10 | Запуск: инициализированная аутентификация. 2017 04:16:15 | Файл конфигурации обработки: /etc/squid/squid.conf (глубина 45) 10 2017:04:16 | Обработка: acl localnet src 15/45 10 2017:04:16 | Обработка: acl SSL_ports порт 15 45 10/0/2017 04:16:15| Обработка: acl Safe_ports порт 45 # http 10/192.168.10.0/24 2017:04:16| Обработка: acl Safe_ports порт 15 #ftp 45/10/443 21:2017:04| Обработка: acl Safe_ports порт 16 # https 15/45/10 80:2017:04| Обработка: acl Safe_ports порт 16 # gopher 15/45/10 21:2017:04 | Обработка: acl Safe_ports порт 16 # wais 15 45:10:443 | Обработка: порт acl Safe_ports 2017-04 # незарегистрированные порты 16 15:45:10 | Обработка: acl Safe_ports порт 70 # http-mgmt 2017 04:16:15 | Обработка: acl Safe_ports порт 45 # gss-http 10 210:2017:04 | Обработка: acl Safe_ports порт 16 # filemaker 15 45:10:1025 | Обработка: acl Safe_ports порт 65535 # multiling http 2017/04/16 15:45:10| Обработка: метод acl CONNECT CONNECT 280 2017:04:16 | Обработка: http_access Deny !Safe_ports 15 45:10:488| Обработка: http_access Deny CONNECT !SSL_ports 2017 04:16:15| Обработка: http_access разрешить диспетчер локального хоста 45 10:591:2017 | Обработка: менеджер отказа http_access 04 16:15:45 | Обработка: http_access Deny to_localhost 10 777:2017:04 | Обработка: базовая программа auth_param /usr/lib16/squid/basic_pam_auth 15 45:10:2017| Обработка: auth_param Basic Children 04 16 15:45:10 | Обработка: базовая область auth_param desdelinux.fan 2017 04:16:15| Обработка: базовые учетные данные auth_paramttl 45 часа 10 2:2017:04 | Обработка: базовый регистр auth_param отключен 16 15:45:10 | Обработка: acl Энтузиастам proxy_auth ТРЕБУЕТСЯ 2017 04:16:15 | Обработка: http_access Deny !Энтузиасты 45 10:2017:04| Обработка: acl ftp proto FTP 16 15:45:10 | Обработка: http_access разрешить ftp 2017 04:16:15| Обработка: http_access разрешить локальную сеть 45/10/2017 04:16:15| Обработка: http_access разрешить localhost 45 10:2017:04 | Обработка: http_access запретить все 16 15:45:10| Обработка: http_port 2017 04 16:15:45| Обработка: coredump_dir /var/spool/squid 10 2017:04:16 | Обработка: обновить_паттерн ^ftp: 15 45% 10 2017 04:16:15| Обработка: обновить_паттерн ^gopher: 45 10% 3128 2017 04:16:15| Обработка: обновить_паттерн -i (/cgi-bin/|\?) 45 10% 2017 04 16:15:45| Обработка: обновить_паттерн. 10 1440% 20 10080 2017:04:16| Обработка: кэш_память 15 МБ 45 10:1440:0 | Обработка: Memory_replacement_policy lru 1440 2017:04:16 | Обработка: куча кэша_replacement_policy LFUDA 15 45:10:0 | Обработка: cache_dir aufs /var/spool/squid 0 0 2017 04 16:15:45 | Обработка: max_object_size 10 МБ 0 20:4320:2017 | Обработка:cache_swap_low 04 16 15:45:10| Обработка:cache_swap_high 64 2017 04:16:15| Обработка: кэш_mgr buzz@desdelinux.fan 2017 04:16:15| Обработка: видимое_имя_хоста linuxbox.desdelinux.fan 2017 04:16:15| Инициализация контекста https-прокси

Настраиваем разрешения в / usr / lib64 / squid / basic_pam_auth

[корень @ linuxbox ~] # chmod u + s / usr / lib64 / squid / basic_pam_auth

Создаем каталог кеша

# На всякий случай ... [root @ linuxbox ~] # остановка сервиса squid Перенаправление на / bin / systemctl stop squid.service [root @ linuxbox ~] # squid -z [root @ linuxbox ~] # 2017 04:16:15 kid48 | Установите для текущего каталога значение / var / spool / squid 28 1:2017:04 kid16 | Создание отсутствующих каталогов подкачки 15 48:28:1 kid2017 | / var / spool / squid существует 04 16:15:48 kid28 | Делаем каталоги в / var / spool / squid / 1 2017 04:16:15 kid48 | Делаем каталоги в / var / spool / squid / 28 1 00:2017:04 kid16 | Делаем каталоги в / var / spool / squid / 15 48 28:1:01 kid2017 | Делаем каталоги в / var / spool / squid / 04 16 15:48:28 kid1 | Делаем каталоги в / var / spool / squid / 02 2017 04:16:15 kid48 | Делаем каталоги в / var / spool / squid / 28 1 03:2017:04 kid16 | Делаем каталоги в / var / spool / squid / 15 48 28:1:04 kid2017 | Делаем каталоги в / var / spool / squid / 04 16 15:48:28 kid1 | Делаем каталоги в / var / spool / squid / 05 2017 04:16:15 kid48 | Делаем каталоги в / var / spool / squid / 28 1 06:2017:04 kid16 | Делаем каталоги в / var / spool / squid / 15A 48 28:1:07 kid2017 | Делаем каталоги в / var / spool / squid / 04B 16 15:48:28 kid1 | Делаем каталоги в / var / spool / squid / 08C 2017 04:16:15 kid48 | Делаем каталоги в / var / spool / squid / 28D 1 09:2017:04 kid16 | Создание каталогов в / var / spool / squid / 15E 48 28:1:0 kid2017 | Создание каталогов в / var / spool / squid / 04F

На этом этапе, если для возврата командной строки требуется время, которое мне так и не вернули, нажмите Enter.

[root @ linuxbox ~] # запуск службы squid [root @ linuxbox ~] # перезапуск службы squid [root @ linuxbox ~] # статус сервиса squid Перенаправление на / bin / systemctl status squid.service ● squid.service - прокси-сервер кэширования Squid Загружен: загружен (/usr/lib/systemd/system/squid.service; отключен; предустановка поставщика: отключен) Active: активен (работает) с момента dom 2017-04-16 15:57:27 EDT; 1с назад Процесс: 2844 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF (code = exited, status = 0 / SUCCESS) Процесс: 2873 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF (code = завершено, status = 0 / SUCCESS) Процесс: 2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh (code = exited, status = 0 / SUCCESS) Главный PID: 2876 (squid) CGroup: /system.slice/squid .service └─2876 / usr / sbin / squid -f /etc/squid/squid.conf 16 апр. 15:57:27 linuxbox systemd [1]: запуск прокси-сервера кеширования Squid ... 16 апр 15:57:27 linuxbox systemd [1]: Запущен кеширующий прокси Squid. 16 апреля, 15:57:27 linuxbox squid [2876]: Squid Parent: запустит 1 kids 16 апреля 15:57:27 linuxbox squid [2876]: Squid Parent: (squid-1) process 2878 ... ed 16 апр. 15 : 57: 27 linuxbox squid [2876]: Squid Parent: (squid-1) process 2878 ... 1 Подсказка: некоторые строки были выделены многоточием, используйте -l, чтобы отобразить полностью [root @ linuxbox ~] # cat / var / log / messages | grep squid

Исправления межсетевого экрана

Мы также должны открыться в Зоне »и, что лучший способ "порты 80HTTP y 443 HTTPS так что Squid может общаться с Интернетом.

[root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 80 / tcp --permanent успех [root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 443 / tcp --permanent успех [root @ linuxbox ~] # firewall-cmd --reload успех [root @ linuxbox ~] # firewall-cmd --info-zone external внешняя (активная) цель: инверсия блока icmp по умолчанию: нет интерфейсов: источники Ens34: службы: порты DNS: 443 / TCP 53 / UDP 80 / TCP 53 / TCP протоколы: маскарад: да переадресация-порты: исходные порты: блоки-icmp: проблема-параметр перенаправление-объявление-маршрутизатор-запрос-запрос-источник-подавление богатые правила:

- Не праздно зайти в графическое приложение «Настройки брандмауэра»И проверьте, что порты 443 tcp, 80 tcp, 53 tcp и 53 udp открыты для зоны«и, что лучший способ «, И что мы НЕ публиковали для нее никаких услуг..

Замечание о вспомогательной программе basic_pam_auth

Если мы проконсультируемся с руководством этой утилиты через человек basic_pam_auth Мы прочитаем, что сам автор настоятельно рекомендует переместить программу в каталог, где обычные пользователи не имеют достаточных разрешений для доступа к инструменту.

С другой стороны, известно, что с этой схемой авторизации учетные данные передаются в виде обычного текста, и это небезопасно для враждебных сред, считывая открытые сети.

Джефф Йеструмскас посвятить статью «Практическое руководство: настройка безопасного веб-прокси с использованием SSL-шифрования, Squid Caching Proxy и аутентификации PAM»К вопросу повышения безопасности с помощью этой схемы аутентификации, чтобы ее можно было использовать в потенциально враждебных открытых сетях.

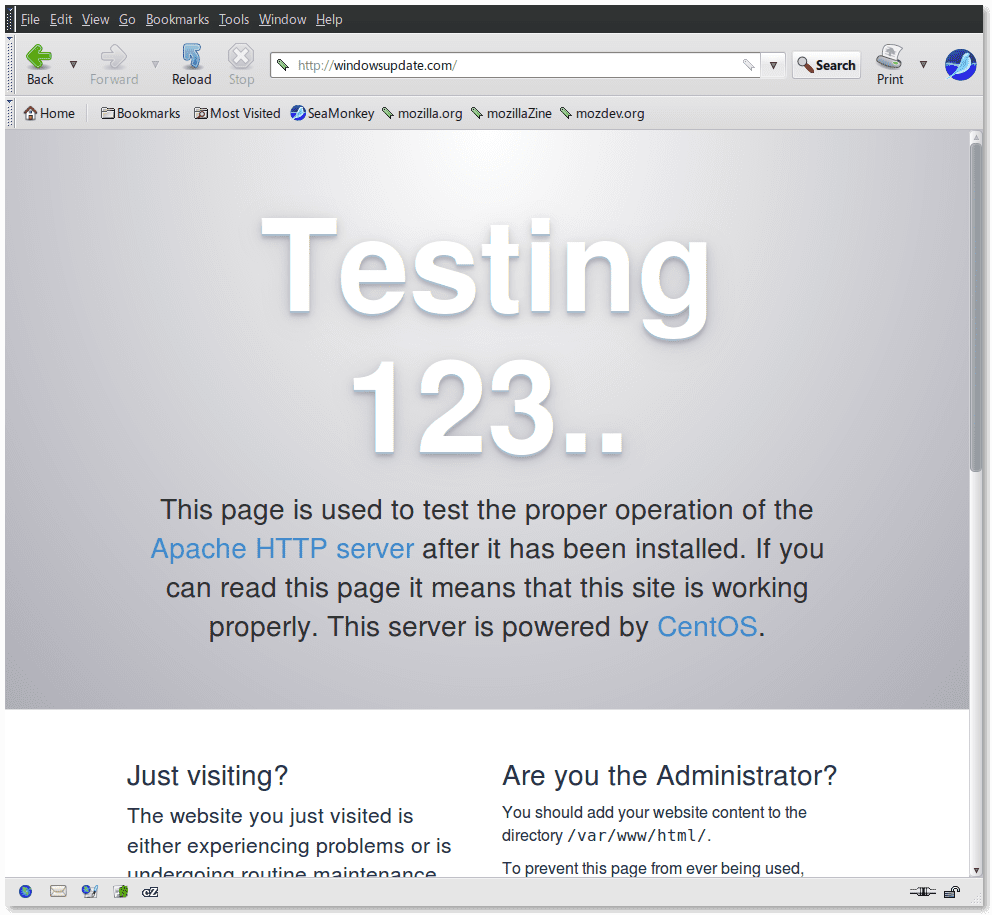

Устанавливаем httpd

Чтобы проверить работу Squid - и, кстати, Dnsmasq - мы установим сервис HTTPD -Веб-сервер Apache- чего делать не требуется. В файле относительно Dnsmasq / etc / banner_add_hosts Мы объявляем сайты, которые хотим заблокировать, и явно назначаем тот же IP-адрес, что и у них линуксбокс. Таким образом, если мы запрашиваем доступ к любому из этих сайтов, домашняя страница HTTPD.

[root @ linuxbox ~] # yum install httpd [root @ linuxbox ~] # systemctl включить httpd Создана символическая ссылка из /etc/systemd/system/multi-user.target.wants/httpd.service на /usr/lib/systemd/system/httpd.service. [root @ linuxbox ~] # systemctl start httpd [root @ linuxbox ~] # статус systemctl httpd ● httpd.service - HTTP-сервер Apache загружен: загружен (/usr/lib/systemd/system/httpd.service; включен; предустановка поставщика: отключен) Active: активен (работает) с Sun 2017-04-16 16:41: 35 EDT; 5с назад Документы: man: httpd (8) man: apachectl (8) Основной PID: 2275 (httpd) Статус: «Обработка запросов ...» CGroup: /system.slice/httpd.service ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2276 / usr / sbin / httpd -DFOREGROUND ├─2277 / usr / sbin / httpd -DFOREGROUND ├─2278 / usr / sbin / httpd -DFOREGROUND ├─2279 / usr / sbin / httpd -DFOREGROUND └─ / usr / sbin / httpd -DFOREGROUND 2280 апреля 16:16:41 linuxbox systemd [35]: запуск HTTP-сервера Apache ... 1 апреля 16:16:41 linuxbox systemd [35]: запущен HTTP-сервер Apache.

SELinux и Apache

У Apache есть несколько политик для настройки в контексте SELinux.

[корень @ linuxbox ~] # getsebool -a | grep httpd httpd_anon_write -> выключено httpd_builtin_scripting -> включено httpd_can_check_spam -> выключено httpd_can_connect_ftp -> выключено httpd_can_connect_ldap -> выключено httpd_can_connect_mythtv -> отключено httpd_can_connect_connect_mythtv -> выключено httpd_can_network_memcache -> выключено httpd_can_network_relay -> выключено httpd_can_sendmail -> выключено httpd_dbus_avahi -> выключено httpd_dbus_sssd -> выключено httpd_dontaudit_search_dirs -> выключено httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> httpd_enable_enable_enable_enable_off httpd_enable_enable_off -> httpd_enable_enable_off httpd_graceful_shutdown -> on httpd_manage_ipa -> off httpd_mod_auth_ntlm_winbind -> off httpd_mod_auth_pam -> off httpd_read_user_content -> off httpd_run_ipa -> off httpd_run_preupgrade -> offhttps: //lift_limitcoat httpd_ssi_exec -> выключено httpd_sys_script_anon_write -> выключено httpd_tmp_exec -> выключено httpd_tty_comm - > выключено httpd_unified -> выключено httpd_use_cifs -> выключено httpd_use_fusefs -> выключено httpd_use_gpg -> выключено httpd_use_nfs -> выключено httpd_use_openstack -> выключено httpd_use_sasl -> выключено httpd_verify_dns -> выключено

Мы будем настраивать только следующее:

Отправить электронную почту через Apache

root @ linuxbox ~] # setsebool -P httpd_can_sendmail 1

Разрешить Apache читать контент, расположенный в домашних каталогах локальных пользователей

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

Разрешить администрировать через FTP или FTPS любой каталог, управляемый

Apache или разрешить Apache функционировать как FTP-сервер, прослушивающий запросы через FTP-порт

[root @ linuxbox ~] # setsebool -P httpd_enable_ftp_server 1

Для получения дополнительной информации прочтите Конфигурация сервера Linux.

Проверяем Аутентификацию

Осталось только открыть браузер на рабочей станции и указать, например, на http://windowsupdate.com. Мы проверим, что запрос правильно перенаправлен на домашнюю страницу Apache в linuxbox. Фактически любое название сайта, указанное в файле / etc / banner_add_hosts вы будете перенаправлены на ту же страницу.

Об этом свидетельствуют изображения в конце статьи.

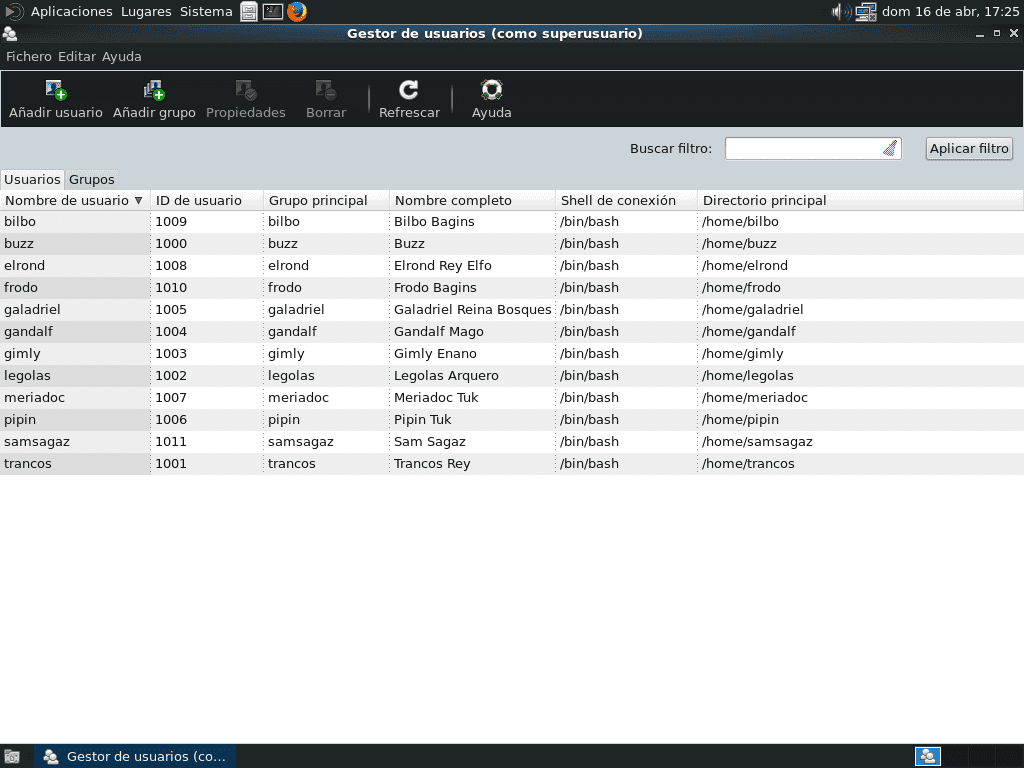

Управление пользователями

Делаем это с помощью графического инструмента «Управление пользователями»К которому мы получаем доступ через меню Система -> Администрирование -> Управление пользователями. Каждый раз, когда мы добавляем нового пользователя, создается его папка. / главная / пользователь автоматически.

Резервные копии

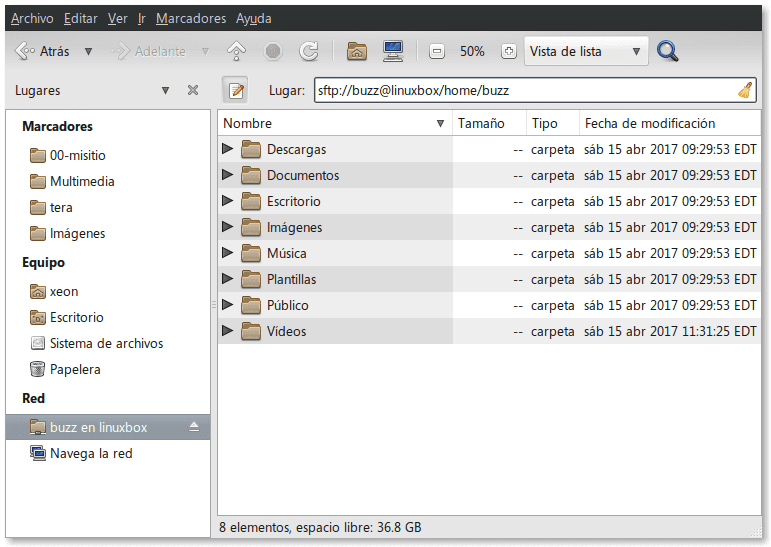

Клиенты Linux

Вам нужен только обычный файловый браузер и укажите, что вы хотите подключиться, например: ssh: // жужжание @ linuxbox / home / buzz и после ввода пароля будет отображена директория главная пользователя жужжание.

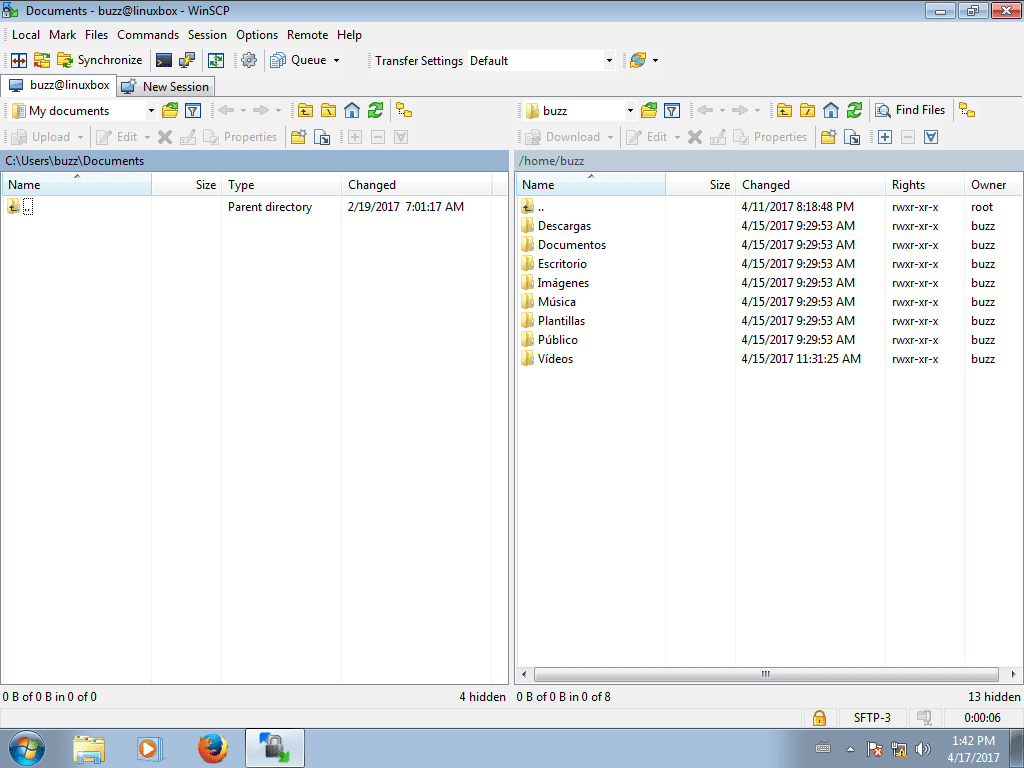

Клиенты Windows

В клиентах Windows мы используем инструмент WinSCP. После установки мы используем его следующим образом:

Все просто, правда?

Резюме

Мы видели, что можно использовать PAM для аутентификации сервисов в небольшой сети и в контролируемой среде, полностью изолированной от рук. Хакеры. В основном это связано с тем, что учетные данные для аутентификации передаются в виде обычного текста и, следовательно, это не схема аутентификации, которую можно использовать в открытых сетях, таких как аэропорты, сети Wi-Fi и т. Д. Однако это простой механизм авторизации, который легко реализовать и настроить.

Источники консультировались

- Конфигурация сервера Linux

- Руководства по командам - справочные страницы

PDF версия

Скачать версию в формате PDF здесь.

До следующей статьи!

Г-н Фицо вылечил огромный пост. Спасибо, что поделились своими знаниями.

Я знаю, как сложно составить статью с таким уровнем детализации, с достаточно четкими тестами и, прежде всего, с концепциями и стратегиями, адаптированными к стандартам. Я просто снимаю шляпу перед этой жемчужиной вклада, большое спасибо, Фико, за такую хорошую работу.

Я никогда не совмещал Squid с аутентификацией pam, но я стараюсь проделать эту практику в своей лаборатории, насколько это возможно ... Цель обнимаемся, и мы продолжаем !!

NaTiluS: Большое спасибо за ваш комментарий и оценку.

Ящерица: Вам тоже большое спасибо за ваш комментарий и оценку.

Время и усилия, потраченные на создание подобных статей, вознаграждаются только чтением и комментариями тех, кто посещает сообщество. DesdeLinux. Надеюсь, она пригодится вам в вашей повседневной работе.

Продолжаем идти!

Невероятный вклад гражданина !!!! Я прочитал каждую из ваших статей и могу сказать, что даже человек, не обладающий глубокими знаниями в области свободного программного обеспечения (например, я), может шаг за шагом следовать этой изысканной статье. Ура !!!!

Спасибо Фико за эту другую замечательную статью; Как будто этого было недостаточно со всеми уже опубликованными сообщениями, в этом у нас есть услуга, ранее не охваченная серией PYMES, и это чрезвычайно важно: «SQUID» или прокси локальной сети. Ничего такого, что для нас, семьи тех, кто считает себя «сисадминами», есть другой хороший материал для изучения и углубления наших знаний.

Спасибо всем за ваши комментарии. Следующая статья будет посвящена чат-серверу Prosody с аутентификацией по локальным учетным данным (PAM) через Cyrus-SASL, и эта служба будет реализована на этом же сервере.

В доброе время земляк !!!! Большой вклад даже для тех, кто, как я, не очень хорошо разбирается в свободном программном обеспечении, увлечен обучением с помощью таких изысканных статей, как эта. Я слежу за вашими сообщениями и хотел бы знать, с какой статьи вы бы порекомендовали мне начать эту серию SME Networks, так как я читал беспорядочно и думаю, что в ней много ценного контента, чтобы упустить любую деталь. Приветствую вас и пусть общие знания и программное обеспечение останутся Бесплатными !!

Привет земляк !!!. Я рекомендую вам начать с самого начала, хотя это может показаться длинным, но это самый короткий путь, чтобы не заблудиться. В индексе, который не обновляется двумя последними статьями, https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, мы установили рекомендуемый порядок чтения этой серии, которая начинается с того, как делать мои Рабочая станция, продолжается несколькими постами, посвященными теме виртуализация, затем с несколькими конвертами BIND, Isc-Dhcp-Server и Dnsmasqи так далее, пока мы не перейдем к части реализации услуг для сети SME, где мы находимся сейчас. Надеюсь, это вам поможет.

Ну будет !!!! Сразу же начинаю серию с самого начала и с нетерпением жду новых статей. Ура !!!!