|

Linux часто используется для восстановления установок Windows ... или да. Какой парадокс, но есть несколько бесплатных инструментов для удаления вредоносных программ и руткитов. Посмотрим на некоторые из них. |

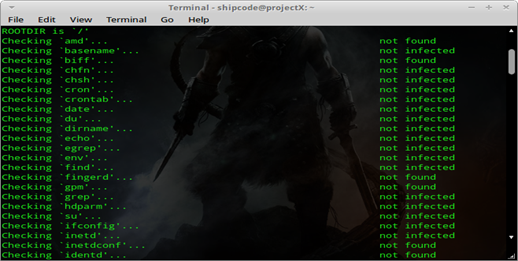

chkrootkit

Chkrootkit или Check Rootkit - известная программа с открытым исходным кодом, это инструмент, используемый для оцифровки руткитов, ботнетов, вредоносных программ и т. Д. На вашем сервере или в системе Unix / Linux. Он протестирован на: Linux 2.0.x, 2.2.x, 2.4.x, 2.6.x и 3.xx, FreeBSD 2.2.x, 3.x, 4.x, 5.x и 7.x, OpenBSD 2 .x, 3.x и 4.x, 1.6.x NetBSD, Solaris 2.5.1, 2.6, 8.0 и 9.0, HP-UX 11, Tru64, BSDI и Mac OS X. Этот инструмент предварительно установлен в BackTrack 5 в часть Forensic Tools и антивирус.

Чтобы установить chkrootkit в дистрибутиве на основе Ubuntu или Debian, вы можете ввести:

sudo apt-get установить chkrootkit

Чтобы начать проверку системы на наличие возможных руткитов и бэкдоров, введите команду:

судо chkrootkit

Руткит-охотник

Rootkit Hunter или rkhunter - это сканер руткитов с открытым исходным кодом, похожий на chkrootkit, который также предварительно установлен в BackTrack 5 в разделе Forensic and Anti-Virus Tools. Этот инструмент анализирует руткиты, бэкдоры и локальные эксплойты, выполняя такие тесты, как: сравнение хэша MD5, поиск файлов по умолчанию, используемых руткитами, неправильные разрешения файлов для двоичных файлов, поиск подозрительных строк в модулях LKM и KLD, поиск скрытых файлов и дополнительное сканирование текстовых и двоичных файлов.

Чтобы установить rkhunter в дистрибутиве на основе Ubuntu или Debian, вы можете ввести:

sudo apt-get установить rkhunter

Чтобы запустить сканирование файловой системы, введите команду:

судо rkhunter --проверить

А если вы хотите проверить наличие обновлений, выполните команду:

sudo rkhunter — обновление

После того, как rkhunter завершит сканирование вашей файловой системы, все результаты записываются в /var/log/rkhunter.log.

ClamAV

ClamAV - популярное антивирусное программное обеспечение для Linux. Это самый известный антивирус для Linux, имеющий версию с графическим интерфейсом, предназначенную для более легкого обнаружения троянов, вирусов, вредоносных программ и других вредоносных угроз. ClamAV также можно установить в Windows, BSD, Solaris и даже MacOSX. Научный сотрудник по безопасности Деян де Лукас имеет учебник подробно на странице InfoSec Resource Institute о том, как установить ClamAV и как работать с его интерфейсом из командной строки.

БотХантер

BotHunter - это система, основанная на диагностике сети ботнета, которая следует по пути двух коммуникационных потоков между персональным компьютером и Интернетом. Он разработан и поддерживается Лабораторией компьютерных наук SRI International и доступен для Linux и Unix, но теперь они выпустили частную пробную версию и предварительную версию для Windows.

Если вы хотите скачать эту программу, вы можете сделать это из здесь . Профили заражения BotHunter обычно находятся в ~ cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt.

Пример использования BotHunter2Web.pl:

perl BotHunter2Web.pl [дата ГГГГ-ММ-ДД] -i sampleresults.txt

Аваст! Домашняя версия Linux

avast! Linux Home Edition - это антивирусное ядро, которое предлагается бесплатно, но только для домашнего использования, а не для коммерческого использования. Он включает в себя сканер командной строки и, основываясь на опыте автора оригинальной заметки, обнаруживает некоторые из IRC-ботов Perl, которые содержат вредоносные функции, такие как функции udpflood и tcpflood, и позволяет запускать его хозяину или контроллеру бота. Произвольные команды с использованием функции system () для Perl.

Вы можете скачать это антивирусное программное обеспечение здесь .

НеоПИ

NeoPI - это скрипт Python, полезный для обнаружения поврежденного и зашифрованного содержимого в текстовых файлах или скриптах. Цель NeoPI - помочь в обнаружении скрытого кода в веб-оболочке. В центре внимания разработки NeoPI было создание инструмента, который можно было бы использовать в сочетании с другими распространенными методами обнаружения на основе сигнатур или ключевых слов. Это кроссплатформенный скрипт для Windows и Linux. Это не только помогает пользователям обнаруживать возможные лазейки, но и вредоносные сценарии, такие как ботнеты IRC, оболочки udpflood, уязвимые сценарии и вредоносные инструменты.

Чтобы использовать этот скрипт Python, просто загрузите код с его официального сайта github и перейдите по его каталогу:

git clone https://github.com/Neohapsis/NeoPI.git cd NeoPI

Нашмон

Ourmon - это программа на основе Unix с открытым исходным кодом и распространенный инструмент для сниффинга сетевых пакетов во FreeBSD, но его также можно использовать для обнаружения ботнетов, как объясняет Эшис Дэш в своей статье под названием «Инструмент обнаружения ботнетов: Ourmon» в журнале Clubhack или Chmag.

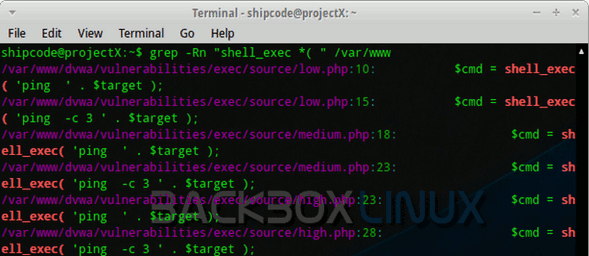

Grep

И наконец, что не менее важно, у нас есть команда grep, которая является мощным инструментом командной строки в Unix и Linux. Используется для поиска и проверки наборов данных зонда для строк, соответствующих регулярному выражению. Короче говоря, эта утилита была написана Кеном Томпсоном 3 марта 1973 года для Unix. Сегодня Grep известен тем, что обнаруживает и ищет надоедливые оболочки бэкдора и вредоносные скрипты.

Grep также может использоваться для обнаружения уязвимых сценариев (например, PHP-функция shell_exec, которая является рискованной функцией PHP, которая позволяет удаленное выполнение кода или выполнение команд). Мы можем использовать команду grep для поиска shell_exec () в нашем каталоге / var / www, чтобы проверить возможные файлы PHP, уязвимые для ICE или внедрения команд. Вот команда:

grep-Rn "shell_exec * (" / var / www

Grep - хороший инструмент для ручного обнаружения и криминалистического анализа.

источник: Линуксария & Taringa

Насчет #Avast, это ужасно ... Я установил его, но он вообще не работает.

Отличная статья… Надо попробовать другие инструменты!

Вот Это Да! Отличные инструменты, но avast у меня не сработал, он просто замедляет работу компьютера и занимает 20 минут. начать

Артикуласо, Пабло

Добрый день,,

Статья интересная, я новичок в этой теме, поэтому прошу, в первом варианте вы говорите, как установить chkrootkit, а затем команду для проверки возможных руткитов и бэкдордов в системе, а потом что мне делать ? Я их удаляю, отменяю, блокирую, и если да, то как их удалить или заблокировать?

спасибо

хорошая статья

Привет, я Феде, я на вашей очень полезной странице, да здравствует Linux и бесплатное программное обеспечение благодаря тысячам программистов и хакеров со всего мира. спасибо ЛИНУС ТОРВАЛЬД, Ричард Столлман, Эрик Раймонд и многие другие, до скорой встречи и извините за ошибки в именах. СПАСИБО.

Ничего не понимаю мать твою!

Послушайте, я тоже не очень много понимаю, но в другом комментарии сказано, что это хорошо. Clam av, кроме того, что в нем есть руководство, я думаю, что лучше попробовать это, верно? XD

дебчекрут (https://www.elstel.org/debcheckroot/) с сайта elstel.org отсутствует в этом списке. В настоящее время это лучший инструмент для обнаружения руткитов. Большинство программ, таких как rkhunter и chkrootkit, больше не могут обнаруживать руткит, как только он был немного изменен. debcheckroot другой. Он сравнивает sha256sum каждого установленного файла с заголовком пакета.