Привет друзья!. Мы начинаем новую серию статей, которые, надеемся, будут полезны. Мы решили написать их для тех, кто хочет знать, с чем они работают, и делать свои собственные реализации, не полагаясь на полностью проприетарное программное обеспечение или наполовину бесплатное, наполовину коммерческое.

Обязательное чтение Руководство администратора OpenLDAP 2.4. Да, на английском языке, потому что мы используем программное обеспечение, разработанное и написанное на языке Шекспира. 🙂 Мы также настоятельно рекомендуем прочитать Руководство по серверу Ubuntu 12.04., который мы даем для скачивания.

Существующая документация на английском языке. Я не нашел ни одного из двух ранее рекомендованных переводов на испанский.

Все, что написано в этом введении, взято из Википедии или свободно переведено на испанский язык из документов, упомянутых выше.

Посмотрим:

- Краткое определение

- Основные возможности LDAP с точки зрения пользователя

- Когда нам следует использовать LDAP?

- Когда не следует использовать LDAP?

- Какие сервисы и программное обеспечение мы планируем установить и настроить?

Краткое определение

Из Википедии:

LDAP - это аббревиатура от Lightweight Directory Access Protocol, который относится к протоколу на уровне приложения, который позволяет получить доступ к упорядоченной и распределенной службе каталогов для поиска различной информации в сетевой среде. LDAP также считается базой данных (хотя ее система хранения может отличаться), к которой можно выполнять запросы.

Каталог - это набор объектов с атрибутами, организованными логическим и иерархическим образом. Наиболее распространенным примером является телефонный справочник, который состоит из серии имен (лиц или организаций), расположенных в алфавитном порядке, причем каждое имя имеет адрес и привязанный к нему номер телефона. Чтобы лучше понять, это книга или папка, в которой написаны имена, номера телефонов и адреса людей, и она расположена в алфавитном порядке.

Дерево каталогов LDAP иногда отражает различные политические, географические или организационные границы, в зависимости от выбранной модели. Текущие развертывания LDAP, как правило, используют имена системы доменных имен (DNS) для структурирования более высоких уровней иерархии. При прокрутке каталога вниз могут появляться записи, представляющие людей, организационные подразделения, принтеры, документы, группы людей или что-либо, что представляет данную запись в дереве (или несколько записей).

Обычно он хранит информацию для аутентификации (пользователя и пароль) и используется для аутентификации, хотя можно хранить и другую информацию (контактные данные пользователя, расположение различных сетевых ресурсов, разрешения, сертификаты и т. Д.). Таким образом, LDAP - это унифицированный протокол доступа к набору информации в сети.

Текущая версия - LDAPv3, и она определена в RFC RFC 2251 и RFC 2256 (базовый документ LDAP), RFC 2829 (метод аутентификации для LDAP), RFC 2830 (расширение для TLS) и RFC 3377 (техническая спецификация).

Некоторые реализации LDAP:

Active Directory: это имя, используемое Microsoft (начиная с Windows 2000) в качестве централизованного хранилища информации для одного из своих доменов управления. Служба каталогов - это структурированный репозиторий информации о различных объектах, содержащихся в Active Directory, в данном случае это могут быть принтеры, пользователи, компьютеры ... Он использует разные протоколы (в основном, LDAP, DNS, DHCP, Керберос...).

Под этим именем фактически находится схема (определение полей, к которым можно обращаться) LDAP версии 3, которая позволяет интегрировать другие системы, поддерживающие протокол. Этот LDAP хранит информацию о пользователях, сетевых ресурсах, политиках безопасности, конфигурации, назначенных разрешениях и т. Д.

Службы каталогов NovellТакже известная как eDirectory, это реализация Novell, используемая для управления доступом к ресурсам на разных серверах и компьютерах в сети. Он в основном состоит из иерархической и объектно-ориентированной базы данных, которая представляет каждый сервер, компьютер, принтер, службу, людей и т. Д. Между которыми создаются разрешения для управления доступом посредством наследования. Преимущество этой реализации состоит в том, что она работает на нескольких платформах, поэтому ее можно легко адаптировать к средам, в которых используется более одной операционной системы.

Он является предшественником с точки зрения структуры каталогов, поскольку он был представлен в 1990 году с версией Novell Netware 4.0. Хотя популярность AD от Microsoft выросла, она все еще не может сравниться по надежности и качеству с eDirectory и его кроссплатформенными возможностями.

OpenLDAP: Это бесплатная реализация протокола, который поддерживает несколько схем, поэтому его можно использовать для подключения к любому другому LDAP. У него есть собственная лицензия - OpenLDAP Public License. Будучи независимым от платформы протоколом, он включен в несколько дистрибутивов GNU / Linux и BSD, а также в AIX, HP-UX, Mac OS X, Solaris, Windows (2000 / XP) и z / OS.

OpenLDAP состоит из четырех основных компонентов:

- slapd - автономный демон LDAP.

- slurpd - автономный демон репликации обновлений LDAP.

- Библиотечные процедуры поддержки протокола LDAP

- Утилиты, инструменты и клиенты.

Основные возможности LDAP с точки зрения пользователя

Какую информацию мы можем хранить в справочнике?. Информационная модель в каталоге LDAP основана на Записи. Запись представляет собой набор атрибутов, имеющих одно отличительное имя или «отличительное имя (DN)». DN используется для однозначной ссылки на запись.

Каждый атрибут записи имеет тип и один или несколько Valores. Типы обычно представляют собой мнемонические строки, например cn o "Общее имя" для общих имен или почта для адресов электронной почты. Синтаксис значений зависит от типа атрибута.

Например, атрибут cn может содержать значение Фродо Багинс. Атрибут почта иметь смелость frodobagins@amigos.cu. Атрибут jpgeФото может содержать фото в двоичном формате JPEG.

Как организована информация?. В LDAP записи каталога организованы в иерархическую структуру в виде перевернутого дерева. Традиционно эта структура отражает географические и / или организационные границы или ограничения.

Записи, представляющие страны, отображаются в верхней части дерева. Под ними будут записи, представляющие государства и национальные организации.

Затем могут быть записи, которые представляют организационные подразделения, людей, принтеры, документы или что-то еще, что мы можем придумать.

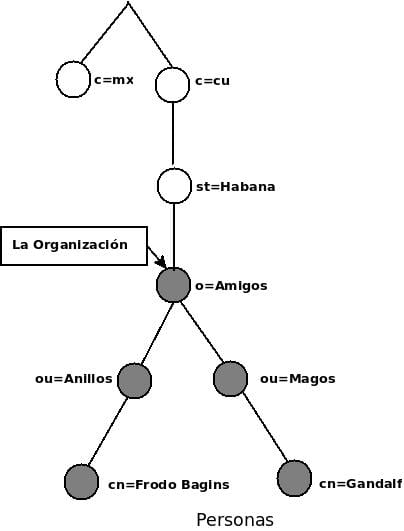

На приведенном ниже рисунке показан пример дерева каталогов LDAP, в котором используются традиционные имена.

LDAP позволяет контролировать, какие атрибуты нам нужны для записи, используя специальный атрибут, называемый объектный класс. Значение атрибута объектный класс определяет Правила схемы o Правила схемы что вход должен подчиняться.

Как мы ссылаемся на информацию?. Мы ссылаемся на запись по ее отличительному имени или Отличное имя, который состоит из имени самой записи (называемого Distinguished Relative Name или Относительное отличительное имя o РДН), соединенный с именем записей его предков или предков.

Например, на рисунке выше у Фродо Багинса есть РДН cn = Фродо Багинс y su DN завершено cn = Фродо Багинс, ou = Кольца, o = Друзья, st = Гавана, c = cu.

Как мы получаем доступ к информации?. LDAP определил операции, необходимые для опроса и обновления каталога. К ним относятся операции добавления и удаления записи, изменения существующей записи и переименования записи.

Однако большую часть времени LDAP используется для поиска информации, хранящейся в каталоге. Операции поиска позволяют искать в части каталога записи, которые соответствуют некоторым критериям, указанным в фильтре поиска. Таким образом мы можем искать каждую запись, которая соответствует критериям поиска.

Как мы защищаем информацию от несанкционированного доступа?. Некоторые службы каталогов не защищены и позволяют любому просматривать вашу информацию.

LDAP предоставляет клиентам механизм аутентификации или подтверждения своей личности в службе каталогов, чтобы гарантировать контроль доступа для защиты информации, содержащейся на сервере.

LDAP также поддерживает службы безопасности данных, как в отношении целостности, так и конфиденциальности.

Когда нам следует использовать LDAP?

Это очень хороший вопрос. В общем, мы должны использовать службу каталогов, когда нам нужно централизованно хранить и управлять информацией, а также чтобы она была доступна через стандартные методы.

Некоторые примеры информации, которую мы находим в деловой и промышленной среде:

- Машинная аутентификация

- Аутентификация пользователя

- Системные пользователи и группы

- Адресная книга

- Организационные представительства

- Отслеживание ресурсов

- Телефонный информационный склад

- Управление ресурсами пользователя

- Поиск адреса электронной почты

- Хранилище конфигурации приложений

- Склад конфигураций телефонной станции PBX

- и т.д…

Есть несколько файлов распределенной схемы -Файлы распределенных схем- на основе стандартов. Однако мы всегда можем создать нашу собственную спецификацию схемы ... когда мы являемся экспертами по LDAP. 🙂

Когда не следует использовать LDAP?

Когда мы понимаем, что мы скручивание или заставляя наш LDAP делать то, что нам нужно. В этом случае, возможно, потребуется переделать его. Или если нам нужно одно приложение для использования и управления нашими данными.

Какие сервисы и программное обеспечение мы планируем установить и настроить?

- Служба каталогов или Служба каталогов основанный на OpenLDAP

- Услуги NTP, DNS y DHCP независимый

- интегрировать самба в LDAP

- Возможно мы будем развивать интеграцию LDAP y Kerberos

- Управление каталогом с помощью веб-приложения Менеджер по работе с клиентами Ldap.

И это на сегодня все, друзья!

Источники консультировались:

- https://wiki.debian.org/LDAP

- Руководство администратора OpenLDAP 2.4

- Руководство по серверу Ubuntu 12.04

Я думаю, что FreeIPA - это комплексный проект (LDAP, Kerberos, DNS и т. Д.), Интересный для изучения, основанный на сервере LDAP 389.

Для начала лайки от пфс не работают. Я очень заинтересован в изучении ldap. Спасибо, что поделился.

Ссылки исправлены.

Интересно.

Вы говорили по телефону еще раз!

Большой вклад.

Объятие! Павел.

Всем спасибо за комментарии !!! Раньше я не мог подключиться к своему модему со скоростью 28000 бод / сек. Какая скорость. 🙂

Привет всем

Всем большое спасибо за комментарий !!!. Озкар, FreeIPA - это гораздо больше, чем LDAP. Он объединяет Red Hat Active Directory 389 с целым рядом связанных служб. Это животное проекта Fedora. Слишком велико для моих скромных знаний.

Отличная статья, она мне подходит как перчатка, так как я планировал глубоко погрузиться в эти проблемы, с нетерпением жду новых статей.

Большое спасибо за то, что поделились этим и с ClearOS, которая у меня есть на некоторое время 🙂

Отличный учебник, я также загрузил книгу Ubunto, спасибо!

Ubuntu jejjeej Я еще сплю ...

Несмотря на неуважение к вашей работе, я прочитал ее выше, и если я все понял очень плохо или менее хорошо, то это можно понять по этой шутке:

"Но если я стану капо-капо open-ldap, я разработаю свой веб-браузер, и Google встряхнет!"

Спасибо за труд, и мне больно, что нет материала на испанском. ммм ...

Фико, посмотри, поможет ли это руководство на испанском добавить его к материалу ...

http://www.google.com.ar/url?sa=t&rct=j&q=&esrc=s&source=web&cd=4&ved=0CEwQFjAD&url=http%3A%2F%2Felpuig.xeill.net%2Fdepartaments%2Finformatica%2Ffitxers%2Fsistemes-operatius%2Fcurso-de-ldap-en-gnu-linux%2Fat_download%2Ffile&ei=NwXgUrIOxLaRB4LHgYgG&usg=AFQjCNGj7BjNtzfdlu1gsl3YSWK1U1ELpw&sig2=aKABXgHookIGYhYXevUQew&bvm=bv.59568121,d.eW0

Теперь, продвигаясь немного вперед, я продолжаю читать сообщения на странице https://blog.desdelinux.net/ldap-introduccion/ Я хотел бы, чтобы вы немного пояснили, что относится к машинной аутентификации, этот момент мне непонятен, и я с большим энтузиазмом отношусь к OpenLdap. Я уже потратил несколько часов на чтение этого блога, но я хочу иметь возможность освоить темы и концепции по этой причине мое вмешательство в вашу деятельность заранее Большое спасибо, господин Фицо, мы продолжаем в контакте приветствия