Со мной много раз случалось, что я работаю на терминале своего ноутбука, и именно в этот момент меня просят в другом офисе, или у меня «что-то» происходит в терминале, и для удобства или необходимости я должен позволить другу я использую его в течение нескольких минут на моем ноутбуке, в таких случаях ... Как мне защитить то, что я делаю в терминале, без необходимости полностью блокировать сеанс пользователя?

К счастью, пакет существует: влок

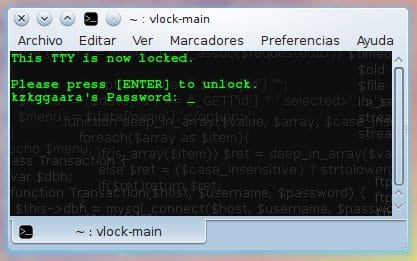

Установите этот пакет в свою систему, а затем просто запустите его в терминале (vlock), они увидят, что терминал заблокирован / защищен, и пока они не нажмут [Enter] и не введут пароль, это будет продолжаться 😉

Если вы хотите видеть журнал, относящийся к неудачным попыткам, успешным попыткам входа в систему и т. Д., Вам просто нужно сделать cat для файла /var/log/auth.log, передав его в качестве параметра в GREP "Влок"

То есть:

cat /var/log/auth.log | grep "vlock"

Да, это простой совет, но он мне уже пригодился ... Надеюсь, вы тоже

привет

Программа +1 очень интересна, хотя я не считаю ее такой полезной в ситуации, как та, которую вы упомянули, потому что для выполнения важных команд вам нужен корневой проход, и если у них есть этот проход, вы в ваших руках xq с помощью ctrl + alt + f1 f2 и т. д. они открывают tty и входят в систему как root и наносят такой же урон.

Кроме того, команды, которые могут быть доступны из терминала как обычный пользователь, в большом количестве случаев могут быть доступны через программы. В дополнение к тому факту, что чтение, копирование, удаление файлов, и вы даже можете поместить в автозапуск ссылку на шпионскую программу, скрытую внутри $ home и которая будет открываться каждый раз, когда вы запускаете сеанс, среди многих вещей.

Мне кажется, что программа более чем продумана, потому что, когда администрируется несколько компьютеров, а пользователи, которые их используют, не хотят иметь доступ к терминалу, добавляется сокращение количества терминалов tty, если только эта программа также блокирует их.

Я согласен. Это не мешает открытию другого терминала. И если вы хотите увидеть, что другой выполнял до этого, я вижу файл ~ / .bash_history (или аналогичный в зависимости от дистрибутива)

Хотя это интересный пакет, я думаю, что лучше всего заблокировать сеанс.

Это кажется полезным, хотя я все еще вижу, что лучше блокировать сеанс ... если у вас есть страх потерять сеанс bash, я рекомендую использовать экран GNU. Если вы обращаетесь к нему с аргументами «screen -D -R», вы всегда будете получать доступ к одному и тому же сеансу, выйдите из него с помощью сочетания клавиш «Ctrl + a» и «d» (то есть сначала вы нажимаете Ctrl + a, а затем вы нажмите «d»), чтобы программа оставила сессию открытой в фоновом режиме.

Спасибо за совет!

PS: это только для пользователя, который пытается использовать наш терминал в нашем сеансе регистрации, не так ли? .. Также возможно заблокировать оболочку при создании пользователя или изменении существующего!

Тем не менее, вас ценят!

Привет!

Посмотрим, предполагается, что для открытия другого терминала необходимо ввести логин и пароль.

Другое дело, что мы находимся в графической среде и выполняем xterm или любую другую.

Я бы больше сделал ставку на приложение, которое блокирует весь компьютер, включая сертификат X.

Отключаю клавиатуру и беру с собой 😛

Это может быть полезно, когда кто-то не использует графическую среду и играет на терминале в шахматы или пишет в Твиттере, тогда они не мешают вам, и вы продолжаете работать со своими.

Вы не можете, Алехандро, я помню, когда были мониторы с зеленым люминофором, и они были невыносимы, они растопили глаза, поэтому позже они изменили их на янтарные, а затем на монохромные.

И вдобавок вы добавляете этот фон, полный букв, вы ошибаетесь! Хахаха !!! 😀

Что касается vlock, обратите внимание, что есть хорошая вилка, называемая vlock-matrix, которая, очевидно, показывает вам каскад букв, когда он блокирует экран.

Этот каскад можно настроить в соответствии с символами, которые вы хотите отобразить, цветом и т. Д. Единственный недостаток, по которому я не пользуюсь, это то, что кажется, что "матричный" эффект потребляет слишком много процессора, на мой вкус.

Еще одна вещь: vlock действительно полезен, когда мы работаем в ttys, так как мы можем оставить процесс работающим в фоновом режиме и заблокировать терминал И ДОСТУП К ОСТАЛЬНЫМ ДРУГИМ ТЕРМИНАЛАМ, ВКЛЮЧАЯ 6, 7 И 8 И далее, для полного контроля команда.

Привет!

ХАХАХАХАХА в том, что я люблю такие яркие цвета в терминале, представьте ... 😀

Интересное о вилке 😉

Я вижу, что с tty (xej: crtl + alt + f1) вы входите в систему как пользователь или root, а с помощью vlock -a он блокирует весь tty, и вы даже не можете войти в сеанс (ctrl + alt + f7) в этом случае было бы лучше, чем блокировать сеанс.

Конечно, если вы запустите vlock из графической сессии, это безобидно.

Я честно не вижу в этом никакой пользы

его действие такое же, как и у команды «exit», поскольку после этого tb просит вас войти в систему, и даже в этом случае любой может изменить tty

в чем ваша функция?

я не понимаю этого

Я отвечаю тем, что прочитал, прежде чем прокатить

влок -а

это действительно полезно, я беру на заметку

Gracias

????

Я не знал, что он существует, просто типи влок и он заблокирован, спасибо !! 😀

Представьте себе немного: у меня открыт сеанс с моим пользователем, без root, конечно, я хочу заблокировать терминал с root-доступом, или, например, я хочу заблокировать терминал, который имеет ssh для другой машины, мой друг хочет использовать компьютер для навигации, но я не хочу скомпрометировать этот терминал с помощью ssh или root, потому что я использую vlock, тот, который они не видят полезным, это то, что у них не так много воображения, ха, проблемы возникают из-за нашего Интересны наши сомнения, но если их нет, то мы усечены.

Извините, кто-нибудь использовал его в Ubuntu? .. Я пишу vlock в терминале, и когда я нажимаю [Enter], чтобы разблокировать мой терминал, он выдает ошибку, даже если я правильно напишу пароль root, откройте для редактирования любую строку для указанного конфигурация что ли?

Спасибо!

ХАХА, ВЫ ПОЛУЧИЛИ !!!

Ой!! Ubuntu, Ubuntu ... xD

Знаете ли вы, что ГЕНИИ в Canonical давно решили, что с появлением инструмента SUDO для пользователя root глупо иметь собственный пароль, поскольку таким образом они «устраняют» вектор атаки против него?

Таким образом, все Ubuntus выпускаются с ОТКЛЮЧЕННОЙ учетной записью root, то есть без пароля.

Выполнив простую математику, вы поймете, что если VLOCK работает с корневым проходом, но корневой проход OH, ОН НЕ СУЩЕСТВУЕТ !!! тогда невозможно будет повторно войти в систему XDD

У вас есть два варианта: либо использовать другой дистрибутив, который обрабатывается иначе, либо создать пароль для вашего пользователя root, как это делает большинство дистрибутивов, которые не скрывают базовую систему от пользователя.

[Код]

$ судо су

#passwd

[/код[

Готово, теперь вы можете использовать VLOCK, хотя, конечно, это противоречит дизайну Ubuntu, что-то вроде добавления репозиториев с обновленным программным обеспечением и ядрами в Debian * cof *

xDDD Когда я использовал Ubuntu, первым делом я открыл терминал и поставил:

$ sudo passwd rootПотому что, если мой пользователь загрузит меня, как, черт возьми, я буду управлять своей системой? xDDD