Не так давно я объяснил как узнать, какие IP-адреса были подключены по SSH, но ... что делать, если имя пользователя или пароль были неверными и они не подключились?

Другими словами, если кто-то пытается угадать, как получить доступ к нашему компьютеру или серверу через SSH, нам действительно нужно знать, или нет?

Для этого мы проделаем ту же процедуру, что и в предыдущем посте, мы отфильтруем журнал аутентификации, но на этот раз с другим фильтром:

cat /var/log/auth* | grep Failed

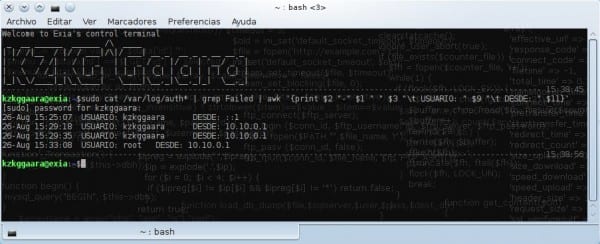

Оставляю скриншот, как это выглядит:

Как видите, он показывает мне месяц, день и время каждой неудачной попытки, а также пользователя, с которым они пытались войти, и IP, с которого они пытались получить доступ.

Но это можно устроить немного иначе, воспользуемся AWK чтобы немного улучшить результат:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Вот как это будет выглядеть:

Эту строчку, которую я только что показал, не стоит запоминать все, вы можете создать псевдоним для нее, однако, результат такой же, как и с первой строкой, только немного более организованный.

Я знаю, что не многие сочтут это полезным, но для тех из нас, кто управляет серверами, я знаю, что он покажет нам некоторые интересные данные, хе-хе.

привет

Очень хорошее использование труб

привет

Благодарю вас!

Отлично 2 поста

Я всегда использовал первый, потому что не знаю awk, но мне придется выучить его

cat / var / log / auth * | grep Failed

Здесь, где я работаю, на факультете математики и вычислений в Univ de Oriente на Кубе, у нас есть фабрика «маленьких хакеров», которые постоянно изобретают вещи, которые им не следует делать, а у меня должно быть 8 глаз. Тема ssh - одна из них. Спасибо за подсказку, чувак.

Одно сомнение: если у вас есть сервер, выходящий в Интернет, но в iptables один открывает порт ssh только для определенных внутренних MAC-адресов (скажем, из офиса), попытки доступа с остальных внутренних адресов дойдут до журнала аутентификации и / или внешний? Потому что у меня есть сомнения.

В журнале сохраняются только запросы, разрешенные брандмауэром, но отклоненные или одобренные системой как таковые (я имею в виду логин).

Если брандмауэр не разрешает прохождение SSH-запросов, в журнал ничего не попадет.

Такого я не пробовал, но давай ... Думаю, должно быть так

grep -i не удалось /var/log/auth.log | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t ПОЛЬЗОВАТЕЛЬ:» $ 9 «\ t ОТ:» $ 11}'

rgrep -i не удалось / var / log / (logrotates папки) | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t ПОЛЬЗОВАТЕЛЬ:» $ 9 «\ t ОТ:» $ 11}'

в centos-redhat… ..и т. д. ……

/ var / журнал / безопасный