Несколько дней назад, Исследователи из Федеральной политехнической школы Лозанны освобождены что они определили уязвимости в методах сватовства устройства, соответствующие стандарту Блютуз Классический (Bluetooth BR / EDR).

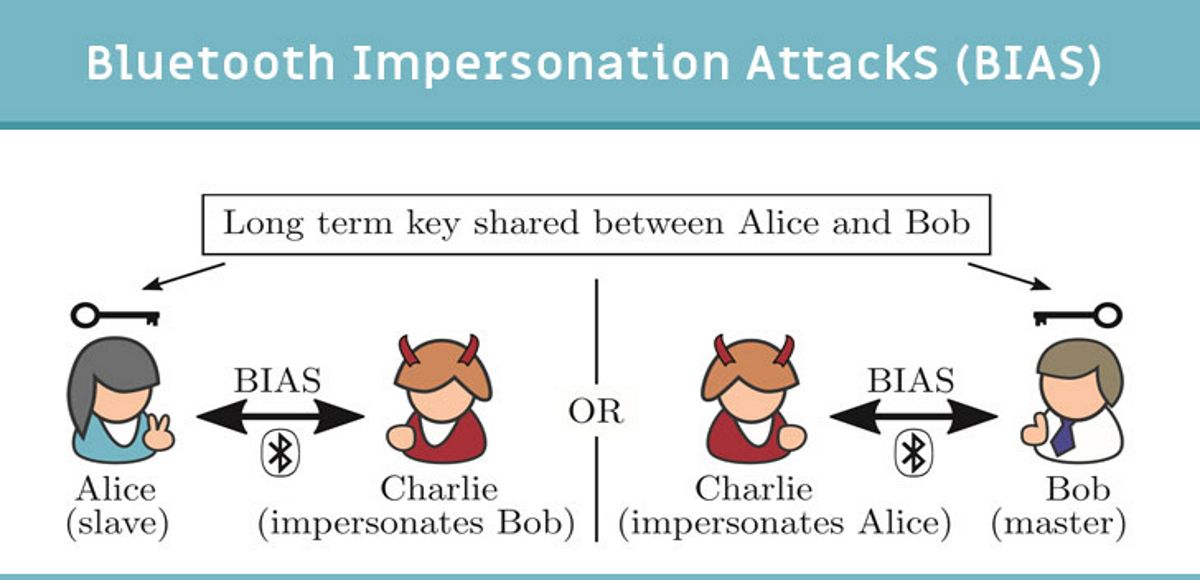

Уязвимость имеет кодовое название BIAS. и проблема позволяет злоумышленнику организовать подключение своего фальшивого устройства вместо устройства от ранее авторизованного пользователя и успешное прохождение процедуры аутентификации без знания ключа канала (ключа соединения), сгенерированного во время первоначального сопряжения устройств, и разрешения без повторения процедуры ручного подтверждения для каждого соединения.

Суть метода в том, что при подключении к устройствам, поддерживающим режим безопасных подключений, злоумышленник объявляет об отсутствии этого режима и возвращается к использованию устаревшего метода аутентификации («наследственный» режим). В «устаревшем» режиме злоумышленник инициирует смену роли «ведущий-ведомый» и, представляя свое устройство как «ведущее», берет на себя процедуру аутентификации. Затем злоумышленник отправляет уведомление об успешном завершении аутентификации, даже не имея ключа канала, и устройство аутентифицируется на другой стороне.

Атака с использованием спуфинга Bluetooth (BIAS) может выполняться двумя разными способами в зависимости от того, какой метод Secure Simple Pairing (Legacy Secure Connections или Secure Connections) ранее использовался для установления соединения между двумя устройствами. Если процедура сопряжения была завершена с использованием метода безопасных подключений, злоумышленник может заявить, что это ранее сопряженное удаленное устройство больше не поддерживает безопасные подключения, что снижает безопасность проверки подлинности.

После этого злоумышленник может успешно использовать слишком короткий ключ шифрования, содержащий только 1 байт энтропии и применить разработанную KNOB атаку ранее те же исследователи устанавливали зашифрованное соединение Bluetooth под видом легитимного устройства (если устройство имеет защиту от атак KNOB и размер ключа не может быть уменьшен, злоумышленник не сможет установить зашифрованный канал связи, но будет продолжать аутентификацию на хосте).

Для успешной эксплуатации уязвимости, устройство злоумышленника должно находиться в зоне действия уязвимого устройства Bluetooth и злоумышленника необходимо определить адрес удаленного устройства, к которому ранее было выполнено соединение.

Исследователи опубликовали прототип инструментария, реализующего предложенный метод атаки, и продемонстрировали, как имитировать соединение ранее сопряженного смартфона Pixel 2 с помощью ноутбука Linux и карты Bluetooth CYW920819.

Метод BIAS может быть выполнен по следующим причинам: установление безопасного соединения Bluetooth не зашифровано и выбор метода парного соединения безопасного соединения не применяется для уже установленного спаривания, установление безопасного соединения Legacy Secure Connections делает не требует взаимной аутентификации, устройство Bluetooth может выполнить изменение роли в любое время после поиска в основной полосе частот, а устройства, сопряженные с безопасными подключениями, могут использовать устаревшие безопасные подключения при установлении безопасного соединения.

Проблема вызвана дефектом памяти и проявляется в нескольких стеках Bluetooth. и прошивка чипов Bluetooth, включая Intel, Broadcom, Cypress Semiconductor, Qualcomm, Apple и Samsung Токены, используемые в смартфонах, ноутбуках, одноплатных компьютерах и периферийных устройствах различных производителей.

Исследователи протестировали 30 устройств (Apple iPhone / iPad / MacBook, Samsung Galaxy, LG, Motorola, Philips, Google Pixel / Nexus, Nokia, Lenovo ThinkPad, HP ProBook, Raspberry Pi 3B + и т. Д.), Которые используют 28 различных чипов и уведомили производителей об уязвимости в декабре прошлого года. Пока не уточняется, кто из производителей выпустил обновления прошивки с этим решением.

Учитывая это, организация Bluetooth SIG отвечает за разработку стандартов Bluetooth объявила о разработке обновления спецификации Bluetooth Core. В новой редакции четко определены случаи, в которых разрешено переключение ролей главный-подчиненный, есть обязательное требование для взаимной аутентификации при возврате в `` устаревший '' режим, и рекомендуется проверить тип шифрования, чтобы избежать уменьшения соединения уровень защиты.

источник: https://www.kb.cert.org