Опять же, исследователи видеоигр обнаружили "инновационный" метод фишинга (спуфинг), который очень хорошо маскирует намерения мошенников.

Steam - одна из крупнейших в мире платформ цифрового распространения видеоигр. имеет множество элементов UX сообщества, таких как списки друзей и возможность обмениваться игровыми предметами с другими пользователями.

Хотя такое пристальное внимание к сообществу помогло Steam выделиться на все более переполненном рынке, оно также делает пользователей уязвимыми для обманных действий.

О необходимости наблюдения на платформе снова сообщили в выходные, когда 22-летний студент, изучающий информатику по имени Aurum, рассказал подробности о новом фишинговом мошенничестве для Steam.

Сайт для кражи аккаунтов Steam

По мнению исследователя, фишинговый сайт пытался обмануть пользователей не только действующим SSL-сертификатом, но и небольшим фрагментом JavaScript. который генерирует всплывающее окно, сообщающее, что сервер сильно загружен, и предлагающее жертве войти в свою учетную запись Steam. для доступа к сайту.

Со слов Аурума он описывает, как он это осознал:

«Чат казался простым, мошенник хотел предложить мне явно прибыльную сделку (по какой-то причине они продолжали уговаривать меня добавить их в Discord).

Ближе к концу обсуждения «обмена» меня попросили зайти на удобный веб-сайт с ценами в Steam, чтобы они могли понять, сколько стоят мои вещи.

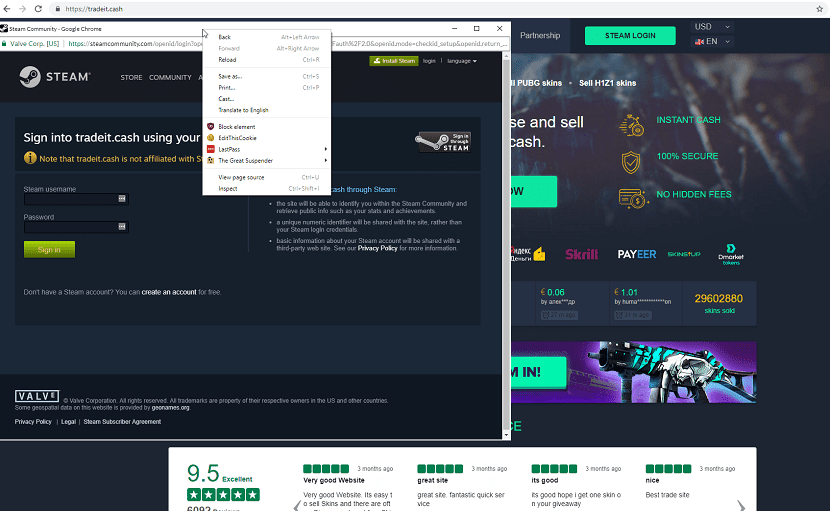

Фишинговый сайт https://tradeit.cash. По сути, этот веб-сайт был копией законного веб-сайта Steam https://skins.cash ".

Хотя мошенники создали нормально выглядящее всплывающее окно, Aurum обнаружил, что это не привело к появлению двух экземпляров Chrome на панели задач, и что это было «всего лишь одно окно на фишинговом веб-сайте».

«Они даже сделали несколько кнопок для элементов пользовательского интерфейса Chrome», - сказал он. «Это было подтверждено попыткой щелкнуть правой кнопкой мыши в области заголовка всплывающего окна, которое открыло контекстное меню веб-страницы, вызываемое щелчком правой кнопки мыши».

Хакеры нашли время и «хлопот», чтобы разместить свой фишинговый сайт на CloudFare, и даже решили использовать SSL-сертификат CloudFare, чтобы сделать его максимально надежным.

Фишинг начался с всплывающего окна с просьбой войти в Steam, утверждая, что «фишинговый» сайт перегружен.

О фейковом сайте

Фишинговый сайт Steam использовал технику фишинга "картинка в картинке" для имитации экрана входа в систему OpenID без сбоев.

Аурум почувствовал, что что-то не так, так как сайт, который он считал поддельным с самого начала, открывал всплывающее окно входа в Steam с OpenID.

В атаках такого рода, конечно, нет ничего нового. Подобный метод описан в этом документе с 2007 года.

Steam уже включает подробное руководство, призванное помочь пользователям сохранить свои учетные записи в безопасности.

Сайт сейчас не в сети Ну, DNS-запись была удалена несколько часов назад.

Перо пользователь получил снимок сайта и всего кода до его удаления, и взял на себя смелость поделиться им на GitHub. Ссылка такая.

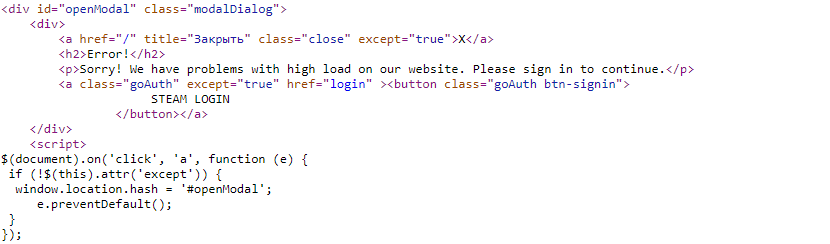

В конце концов, это довольно простой код.

Хакеры скопировали законный торговый сайт, а также страницу входа в сообщество Steam, затем добавили код JavaScript в оба, а также немного изменили HTML.

Всего было добавлено три JS-сниппета: первый обнаруживает отладчики (бит, который нашел исходный постер блога), второй открывает поддельный браузер и вставляет поддельную страницу входа в iframe, а третий (который работает в iframe) собирает учетные данные со страницы из скопированного входа в Steam.

Как говорила моя бабушка, красота в простоте. Простой, эффективный и красивый, кусок кода.

Прочитал всю статью… А какое это имеет отношение к linux?