Для тех, кто не знаком с Canonical, это компания, основанная в Великобритании и финансируемая Марком Шаттлвортом, выходцем из Южной Африки. Компания отвечает за разработку программного обеспечения для компьютеров и рынков услуг, ориентированных на Ubuntu, операционная система GNU / Linux и приложения, основанные на бесплатном программном обеспечении.

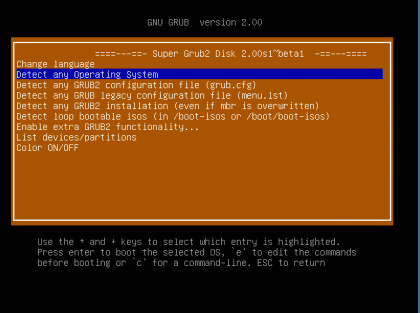

В случае с GRUB или GRand унифицированный загрузчикМожно сказать, что он используется для запуска одной или нескольких операционных систем на одном компьютере, это так называемый менеджер загрузки с полностью открытым исходным кодом.

Теперь поговорим о Уязвимость нулевого дня в GRUB2. Впервые его обнаружили Исмаэль Риполл и Гектор Марко, два разработчика из Университета Валенсии в Испании. В основном это неправильное использование ключа удаления, когда в конфигурации загрузки реализована защита паролем. Это неправильное использование комбинаций клавиатуры, когда нажатие любой клавиши может игнорировать ввод пароля. Эта проблема локализована в пакетах вверх по течению и, очевидно, они делают информацию, хранящуюся в компьютере, очень уязвимой.

В случае Ubuntu, несколько версий представляют эту уязвимость., как и многие другие дистрибутивы, основанные на нем.

Среди затронутых версий Ubuntu:

- Ubuntu 15.10

- Ubuntu 15.04

- Ubuntu LTS 14.04

- Ubuntu LTS 12.04

Исправить проблему можно, обновив систему в версиях следующих пакетов:

- Ubuntu 15.10: grub2-common a 2.02 ~ бета2-29ubuntu0.2

- Ubuntu 15.04: grub2-common a 2.02 ~ бета2-22ubuntu1.4

- Ubuntu 14.04 LTS: grub2-common a 2.02 ~ бета2-9ubuntu1.6

- Ubuntu 12.04 LTS: grub2-common a 1.99-21ubuntu3.19

После обновления необходимо перезагрузить компьютер, чтобы внести все необходимые изменения.

Помните, что эту уязвимость можно использовать для обхода пароля GRUB, поэтому рекомендуется выполнить обновление, чтобы обезопасить себя.

В отличие от Windows и OS x, где эти ошибки исправляются за несколько лет [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos -after], уязвимости в GNU / Linux устраняются за считанные минуты или часы (они исправляли это при обнаружении уязвимости)

Похоже, вы даже свою ссылку не читали.

Уязвимость существовала около 15 лет, но была обнаружена год назад.

В Linux также были скрытые уязвимости на протяжении десятилетий, хотя проповедь гарантировала, что уязвимости будут обнаружены быстрее или немедленно, потому что исходный код был открыт.

Как только было сообщено об уязвимости, Microsoft начала работу над решением, которое медленно появлялось из-за сложности безопасного и эффективного решения и тестов, и не было срочности, поскольку оно не было известно злоумышленникам.

То, что что-то исправляется быстро, означает только то, что создание патча не было сложным или что при выпуске каких-либо изменений кода не применяется QA, не более того.

Но canonical ничего не обнаружил ... .. Это просто влияет на их дистрибутивы, больше ничего

Что, как?

Пожалуйста, исправьте этот заголовок, поскольку это ужасная ложь ... ложь в новостях и ложь в содержании статьи ...

В GRUB была обнаружена уязвимость, но Canonical ни при чем. Эта уязвимость затрагивает любой Linux-подобный дистрибутив, а не только Ubuntu.

Если говорить о предыстории, такая уязвимость не так опасна, поскольку использование пароля в GRUB так же безопасно, как использование пароля в BIOS. Если пользователю нужна безопасность, очевидно, что у него будет пароль пользователя и шифрование диска (на случай, если злоумышленник получит доступ к устройству).

Это не станет более чем анекдотом.

привет

Это не так просто, как вы думаете.

Здесь они немного объясняют, почему пароль важен в GRUB и что он не разрешается паролями пользователей или шифрованием.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Нет сомнений

Всякий раз, когда что-то происходит в Linux, это сразу же обесценивается, а затем забывается.

PS: ужесточили ли цензуру в desdelinux что комментарии больше не появляются при отправке?

какие?. Вы прочитали запись, в которой ваши цитаты ... ничего не говорят о шифровании диска или пароле пользователя, а только объясняют, для чего это и как пароль используется в GRUB2 ... Это также подтверждает, что вы должны иметь доступ к устройству, чтобы нарушить безопасность команды (есть много других более эффективных способов, чем через GRUB ...)

И независимо от того, сколько вы получаете доступа как администратор через GRUB, если у вас есть права доступа к разделам, пользовательские ключи и шифрование LUKS (среди прочего), они не будут получать доступ к вашим данным (если, конечно, у них есть доступ к вашему устройству).

Поэтому смысла в этом пока не вижу. (Если вы не доверяете паролю GRUB только для защиты ваших данных).

Своим новым ответом вы подтверждаете, что не видите смысла проблемы, потому что остаетесь простыми и даже не можете представить себе простые возможности из этого пробела.

Я, конечно, читал, но я тоже это понял.

Или, может быть, я могу понять последствия и масштабы открытия любого пробела.

Брешь, которой не должно быть, брешь в механизме безопасности, которая возникла из-за чего-то.

Если вы прочтете ссылку, вы обнаружите, что, поскольку этот безопасный вход в систему можно пропустить, можно получить доступ к системе как root, с которым ваш пароль суперпользователя не имеет значения. И если вам что-то известно о том, что вы комментируете, я не должен объяснять вам, что, когда вы входите в систему как root, можно будет просматривать или редактировать хэши паролей, редактировать пользователей, изменять систему для загрузки или замены процессов, которые отслеживают все действия пользователей, когда они аутентифицируются. это может перейти от получения паролей к расшифровке данных и отправке всего этого «домой»; среди тысяч других вещей, которые могут случиться с злоумышленником, обладающим большими знаниями, чем такие люди, как вы, которые живут в пузырях самоуспокоенности, ложной безопасности и «они никогда не добьются успеха, если вы хорошо установили бла-бла-бла».

То, что вы не можете думать о вещах, не означает, что вы не можете что-то делать.

И неважно, что существует множество «более эффективных» методов, проблема в том, что теперь есть еще один метод, которого не должно быть из-за уязвимости.

И это очень доступный и простой метод, оцененный людьми, оценивающими уязвимости.

Вам больше не нужны Livecds, USB, разблокировка BIOS, открытие боксов, извлечение жестких дисков, установка внешних дисков и т. Д .; просто встаньте перед клавиатурой и нажмите ОДНУ клавишу.

И не волнуйтесь, что завтра, когда появятся новости о том, что ваш супер-LUKS сегодня имеет уязвимость, люди вроде вас выйдут и скажут, что «настоящий серьезный шотландец» не доверяет шифрованию диска, а другим вещам (например, GRUB) .

Конечно …. часто заголовок: «Canonical обнаруживает уязвимость в GRUB2». И какой способ писать новости. В конце концов, с этой новостью будет казаться, что Canonical / Ubuntu - единственные, которые делают что-то для бесплатного программного обеспечения. Пакет поддерживается colin watson для Debian, и, кстати, он загрузил его в Ubuntu, как указано в версии пакета. Также нет никаких комментариев относительно того, как срабатывает уязвимость, то есть при нажатии клавиши Backspace 28 раз.

Привет.

Что предосудительно для меня, так это то, что он комментируется, и, кстати, снова и снова, что уязвимость вызвана «неправильным использованием клавиатуры». Звучит так: «они держат iPhone неправильно».

Нет, уязвимость вызвана плохим программированием, как всегда, точка. Непростительно, что нажатие клавиши X раз пропускает безопасный вход в систему.

Что за заголовок, они также скажут, что при запуске grub была обнаружена ошибка при нажатии «e», также я пробовал в Linux Mint, и ничего не происходит только в ubuntu.

PS: сначала они должны войти в мой дом, чтобы воспользоваться этой уязвимостью, сначала удалить mint и установить ubuntu.

Ваше правописание оставляет желать лучшего

В конце концов, локальные уязвимости - это уязвимости.

На рабочих станциях, в компаниях и в других критических средах они не будут удивлены этой уязвимостью и тем более использованием «безопасного Linux». Но я играю хорошо, потому что они не заходят в ваш дом.

E также представляет собой риск, который необходимо блокировать. Не знаю, знали ли вы.

Хахаха Paco22, как вы защищаете эту уязвимость ...

Поверьте, в серьезной компании существует множество протоколов безопасности для а) доступа к физическому устройству б) для защиты доступа к данным.

И если вас по-прежнему интересует GRUB, его проще заблокировать, чтобы не иметь к нему доступа ...

@ Хьюго

Вопрос не в том, что «настоящий серьезный шотландец» будет использовать другие протоколы безопасности, но в том, что это один из этих протоколов, и точка. И, кстати, неудача может поставить под угрозу остальные, например те, которые вы упомянули, клянясь, что они являются максимальной гарантией.

Эта уязвимость не требует, чтобы я защищал ее, потому что она была обнаружена и квалифицирована специалистами, которые действительно разбираются в безопасности, и девальвация подражателей понимает, что они много знают, используя дистрибутив, не имеет значения.

Я понимаю, что им больно, что мало-помалу этот миф о "безопасном Linux" разрывается на части, даже при нажатии одной клавиши.

Как правило, они никогда не меняются, всегда одни и те же, чтобы минимизировать недостатки суперлинукса.

человек не живет только на Ubuntu