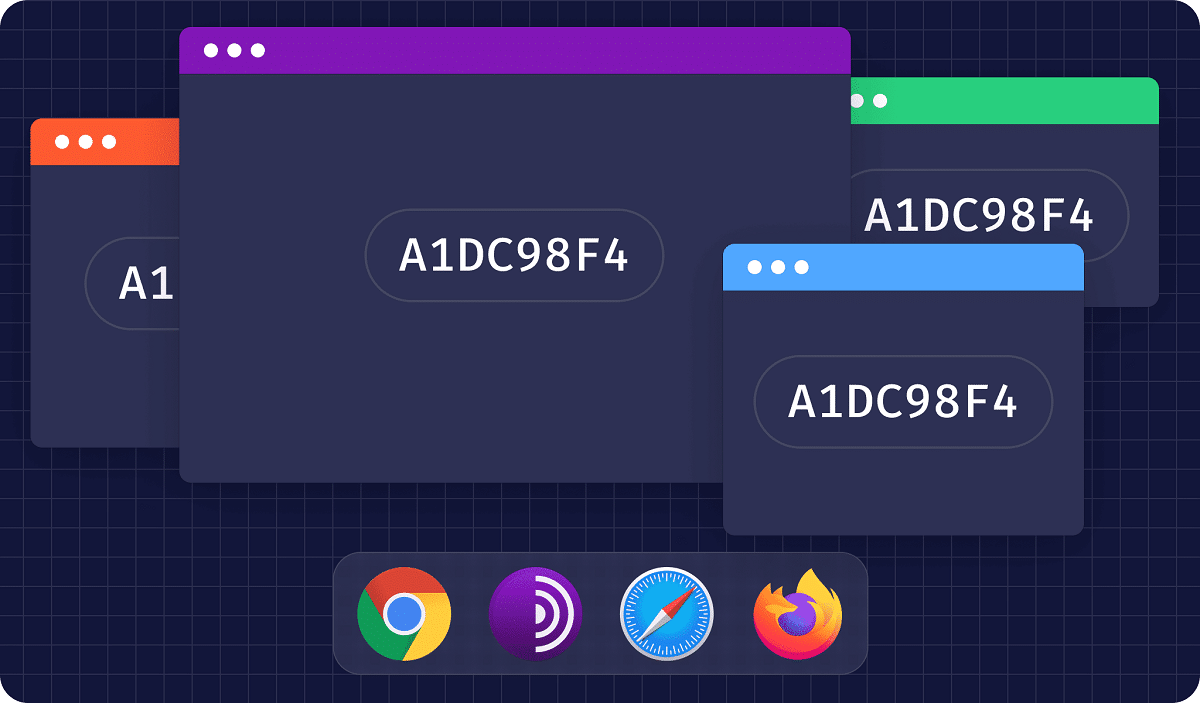

Pred pár dňami FingerprintJS zverejnil príspevok blog, v ktorom nám hovorí o zraniteľnosti, ktorá bola objavená pre nich a čo je umožňuje webovým serverom spoľahlivo identifikovať používateľov v rôznych prehľadávačoch, z ktorých sú ovplyvnené iba prehľadávače na pracovnej ploche.

Uvádza sa, že zraniteľnosť používa informácie o nainštalovaných aplikáciách v počítači prideliť trvalý jedinečný identifikátor, ktorý, aj keď používateľ zmení prehliadač, použije režim inkognito alebo sieť VPN, bude vždy prítomný.

Pretože táto zraniteľnosť umožňuje sledovanie treťou stranou v rôznych prehľadávačoch, predstavuje porušenie ochrany súkromia a hoci je Tor prehľadávač, ktorý ponúka najvyššiu úroveň ochrany súkromia, je tiež ovplyvnená.

Podľa FingerprintJS, Táto chyba zabezpečenia existuje už viac ako 5 rokov a jej skutočný dopad nie je známy. Zraniteľnosť schémy zaplavenia umožňuje hackerovi určiť aplikácie nainštalované v počítači cieľa. Proces identifikácie trvá v priemere niekoľko sekúnd a pracuje na operačných systémoch Windows, Mac a Linux.

Pri výskume techník boja proti podvodom sme zistili zraniteľnosť, ktorá umožňuje webovým serverom spoľahlivo identifikovať používateľov v rôznych prehliadačoch pre počítače a prepojiť ich identity. Ovplyvnené sú verzie prehliadača Tor, Safari, Chrome a Firefox pre stolné počítače.

Túto chybu zabezpečenia budeme označovať ako Schema Flood, pretože používa vlastné schémy adries URL ako vektor útoku. Zraniteľnosť využíva informácie o aplikáciách nainštalovaných v počítači na to, aby vám pridelila trvalý jedinečný identifikátor, a to aj v prípade, že meníte prehliadače, používate režim inkognito alebo VPN.

Prehliadače môžu na kontrolu, či je nainštalovaná aplikácia, použiť správcov schém zabudované vlastné adresy URL.

Je to základný príklad, ktorý je možné overiť, pretože stačí vykonať nasledujúcu akciu zadaním príkazu skype: // do panela s adresou prehliadača. Vďaka tomu si môžeme uvedomiť skutočný dopad, ktorý môže mať tento problém. Táto funkcia je známa aj ako priame prepojenie a je široko používaná v mobilných zariadeniach, ale je k dispozícii aj v prehliadačoch pre počítače.

V závislosti od aplikácií nainštalovaných v zariadení je možné, že webová stránka identifikuje ľudí na ďalšie škodlivé účely. Napríklad web môže zistiť dôstojníka alebo armádu na internete na základe nainštalovaných aplikácií a priradiť históriu prehliadania považovanú za anonymnú. Poďme na rozdiely medzi prehľadávačmi.

Zo štyroch ovplyvnených hlavných prehľadávačov Zdá sa, že to vedia iba vývojári chrómu zraniteľnosti schémy záplav. O probléme sa diskutovalo v Chromium bug trackeri a mal by byť čoskoro opravený.

Okrem toho, iba prehliadač Chrome má nejaký druh ochrany pred povodňami, pretože zabraňuje spusteniu akejkoľvek aplikácie, pokiaľ to nevyžaduje akcia používateľa, napríklad kliknutie myšou. Existuje globálny príznak, ktorý umožňuje (alebo zakazuje) webovým stránkam otvárať aplikácie, ktorý je po manipulácii s vlastnou schémou adresy URL nastavený na hodnotu false.

Na druhej strane vo Firefoxe pri pokuse o navigáciu na neznámu schému adresy URL, Firefox zobrazí internú stránku s chybou. Táto interná stránka má iný pôvod ako ktorákoľvek iná webová stránka, takže na ňu nie je možné získať prístup z dôvodu obmedzenia rovnakých zásad týkajúcich sa pôvodu.

Pokiaľ ide o Tor, zraniteľnosť v tomto prehliadači, je ten, ktorého úspešné vykonanie trvá najdlhšie pretože overenie každej aplikácie môže podľa pravidiel prehliadača Tor trvať až 10 sekúnd. Avšak exploit môže bežať na pozadí a sledovať jeho cieľ počas dlhšej relácie prehliadania.

Presné kroky na zneužitie tejto chyby zabezpečenia sa môžu líšiť v závislosti od prehľadávača, ale konečný výsledok je rovnaký.

Konečne ak máte záujem dozvedieť sa o tom viac, môžete skontrolovať podrobnosti Na nasledujúcom odkaze.

Je zrejmé, že používam Linux a vo Firefoxe to ukazovalo ID, rovnako ako vo Vivaldi, ale; v OPERE to nefungovalo.

Týka sa to a neviem, či existuje spôsob, ako sa tomu vyhnúť alebo ich anulovať.

<<>

Bolo by potrebné vidieť v rôznych scenároch ... čo tak stará stará distribúcia jadra, prehliadač bez aktualizácie a vo virtuálnom stroji!