Včasih moramo vedeti, ali so vrata X odprta v oddaljenem računalniku (ali strežniku), v tem trenutku nimamo na voljo malo možnosti ali orodij:

nmap

Prva rešitev, za katero mnogi od nas mislijo, je: nmap , glej članek z naslovom: Oglejte si odprta vrata z NMapom in ukrepe za zaščito

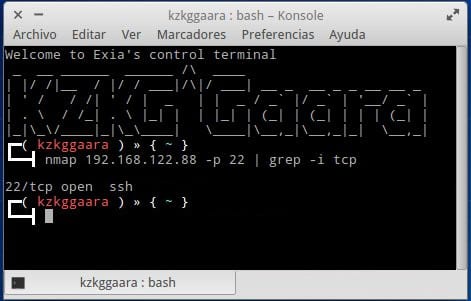

Če ne želite narediti celotnega pregleda, ampak preprosto želite vedeti, ali so določena vrata odprta na računalniku / strežniku X, bi bilo to tako:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

Primer:

nmap localhost -p 22 | grep -i tcp

No dobro:

nmap 127.0.0.1 -p 22 | grep -i tcp

Kaj je to preprosto, vpraša IP ali gostitelja, če so dana vrata odprta ali ne, nato grep filtrira in prikaže samo vrstico, ki jo želijo prebrati, tisto, ki jim sporoči, ali je odprta (odprta) ali zaprta (zaprta) to pristanišče:

No, ja, nmap (orodje za raziskovanje omrežja in iskanje vrat) deluje za nas, vendar obstajajo še druge različice, pri katerih morate vtipkati manj 🙂

nc

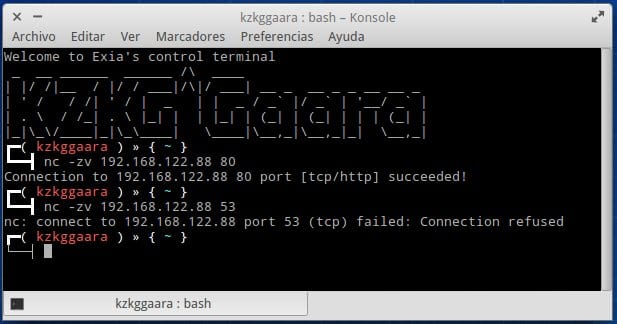

nc ali netcat, je veliko preprostejša možnost vedeti, ali so vrata odprta ali ne:

nc -zv {IP_O_DOMINIO} {PUERTO}

To je:

nc -zv 192.168.122.88 80

Tu je posnetek zaslona, ki izvaja preizkus v vratih, ki so odprta (80), in v drugih vratih, ki niso (53):

El -zv kaj počne, je preprosto v nam omogoča, da ugotovimo, ali so vrata odprta ali ne, medtem ko z zapre povezavo takoj, ko vrata preverimo, če ne z potem bi morali narediti a Ctrl + C za zapiranje nc.

telnet

To je različica, ki sem jo nekaj časa uporabljal (zaradi neznanja zgoraj omenjenega), nato pa nam telnet postreže veliko več kot samo vedeti, ali so vrata odprta ali ne.

telnet {IP_O_HOST} {PUERTO}

Tu je primer:

telnet 192.168.122.88 80

Težava s telnetom je zapiranje povezave. Z drugimi besedami, ob določenih priložnostih ne bomo mogli zapreti zahteve za telnet, prisiljeni pa bomo zapreti ta terminal, ali kako drugače v drugem terminalu narediti kellet telnet ali kaj podobnega. Zato se izogibam uporabi telneta, razen če res potrebujem.

Konec!

Kakor koli že, upam, da se vam je to zdelo zanimivo, če kdo ve kako drugače, če je vrata odprta ali ne v drugem računalniku, pustite to v komentarjih.

pozdrav

Ti ukazi mi bodo prišli prav, ko se povežem prek SSH!

Hvala!

Ali obstaja grafična aplikacija za enako?

No, vedno lahko namestite zenmap, ki uporablja nmap od zadaj :)

Če gre za nmapfe, je grafični vmesnik tisti, ki je priložen nmap.

Z netcatom mi pove, da je z neveljavna možnost, brez nje deluje popolnoma, v $ man nc pa se tudi ne pojavi. Od kod prihaja?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: Določa, da naj nc samo išče demone, ki poslušajo, ne da bi jim poslal podatke. Napačno je uporabljati to možnost v povezavi z možnostjo -l.

Z nc da dobim O_O

In kako se lahko povežem z VPS prek SSL?

Vedno počnem nmapfe host-ip, tako da mi da vsa vrata tcp, zdaj pa vidim odprta vrata udp, ki jih morate zagnati:

nmap -sU gostitelj-ip

Prav tako sem v oknih uporabljal telnet bolj kot karkoli drugega, če nmap nmap ni nameščen, varianta netcat me ne privlači ...

pozdrav

Želel bi vedeti več o tem, upam, da me lahko podprete, imam zelo osnovno znanje in bi rad vedel več, da bi to vrsto znanja uporabljal pri svojem delu.

Ravnokar sem odkril, da nimam odprtih vrat, ki jih potrebujem, zdaj bom moral raziskati, kako jih odpreti, da naredim, kar potrebujem. Hvala za prispevek, zelo mi je pomagal.

Zelo zanimiv članek! Poleg netcat deluje tudi na vmware ESXi:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo dobili namestite nmap

nam 192.168.0.19 -p 21 | grep -i tcp

dom lokalnega uporabnika srv / ftp

znova zaženite s sudo service vsftpd restart

write_enable = DA, da lahko lokalni uporabniki naložijo datoteke.

V klet k anonimnim v njegovem domu

chroot_local_user = da

chroot_list_enable = da

allow_writreable_chroot = da

no_annon_password = ne, da bi anonimni podali prijaznost

deny_email_enable = da

banned_email_file = / etc / vsftpd.banned_emails Če želite anonimno zavrniti po e-pošti.

____———————————————————–

uporabnik kletke manj od tistih na seznamu

chroot_local_user = da

chroot_lits_enable = da

chroot_list_file = / etc / vsftpd.chroot_list.

Če želite uporabnikom dodati ime sudo adduser

onemogoči področne nastavitve local_enable = ne

privzeto se namestite v kletko

anonimno v kletki v srv / ftp

prostorov v vašem domu

Zelo dobro! Če nimamo nmap, telnet ali netcat, lahko uporabimo mačko in direktorij proc:

mačka </ dev / tcp / HOST / PORT

Primer: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Hvala, zelo dobra razlaga