Laba cilmi baare (Mathy Vanhoef iyo Eyal Ronen) ayaa lagu soo bandhigay qaab weerar oo cusub kaas oo horey loogu diiwaan geliyey CVE-2019-13377 kaas oo fashilkan ah waxay saameysaa shabakadaha bilaa-waayirka ah iyadoo la adeegsanayo tiknoolajiyada amniga ee WPA3 wuxuu kuu ogolaanayaa inaad hesho macluumaad ku saabsan astaamaha sirta ah ee loo adeegsan karo in lagu doorto qaab offline ah Dhibaatada waxaa lagu muujiyey nooca hadda jira ee Hostapd.

Isla baarayaashani waxay si isku mid ah u aqoonsadeen lix nuglaansho ka jirta WPA3 dhawr bilood ka horgaar ahaan marka la eego habka xaqiijinta SAE, oo sidoo kale loo yaqaan Dragonfly. Weeraradan waxay u egyihiin weerarada qaamuuska waxayna u oggolaadaan kuwa ka soo horjeedaa inay soo ceshan karaan erayga sirta ah iyagoo ku xadgudbaya dhinaca ama kanaalka digaaga.

Sidoo kale, waxay qaadeen tiro aad u tiro badan oo weeraro ah oo lagu qaaday farsamooyinka kala duwan ee ka kooban borotokoolka WPA3, sida weerar qaamuus ah oo ka dhan ah WPA3 marka uu ku shaqeynayo qaabka kala guurka, dhinaca microarchitecture oo ku saleysan khasnado ka dhan ah SAE Handshake oo waxay heleen fursad ay ku muujiyaan sida waqtiga la soo helay iyo macluumaadka kaydka loogu adeegsan karo in lagu sameeyo "weerarada qaybinta ereyga" offline.

Tani waxay u oggolaaneysaa weeraryahan inuu soo ceshado erayga sirta ah ee dhibbanaha loo adeegsaday.

Si kastaba ha ahaatee, falanqaynta ayaa muujisay in isticmaalka Brainpool ay horseed u tahay muuqaalka fasal cusub oo daadanaya kanaallada dhinac saddexaad ee isku xidhka isku xidhka 'Dragonfly algorithm algorithm' ee loo adeegsaday WPA3, kaas oo bixiya kahortaga fikirka sirta ah ee qaabka qadka.

Dhibaatada la aqoonsaday ayaa muujineysa taas abuuri hirgelinta Dragonfly iyo WPA3, laga saaray xogta daadinta ee marinnada dhinac saddexaad, waa hawl aad u adag Waxay sidoo kale muujineysaa iswaafaqsanaanta qaabka horumarinta heerarka albaabbada iyadoo aan la qaban dood dadweyne oo ku saabsan qaababka la soo jeediyey iyo hanti dhowrka bulshada.

Marka ECC Brainpool la isticmaalo marka la furayo erayga sirta ah, 'Dragonfly algorithm' wuxuu sameeyaa dhowr jeer oo hordhac ah oo leh lambarka sirta ah isaga oo si dhakhso leh u xisaabinaya haash gaaban ka hor inta aan la dalban qallooca elliptic. Ilaa inta laga helayo haash gaaban, hawlgallada la qabtay waxay si toos ah ugu tiirsan yihiin macmiilka macmiilkiisa iyo lambarkiisa sirta ah.

Ku saabsan dayacanka cusub

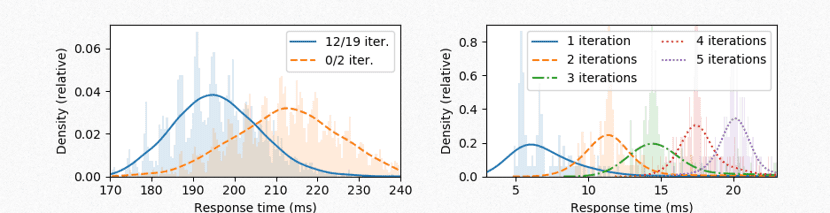

Waqtiga shaqada waxaa lala xiriirinayaa tirada soo noqnoqoshada iyo dib udhaca howlaha inta lagu gudajiro soo noqnoqoshada hordhaca ah waa la cabbiri karaa loona isticmaali karaa si loo go'aamiyo astaamaha sirta ah, kaas oo loo adeegsan karo khadka tooska ah si loo caddeeyo doorashada saxda ah ee qaybaha sirta ah inta lagu jiro xulashadooda.

Si aad u fuliso weerar, waa inaad marin u leedahay nidaamka adeegsadaha ee ku xiraya shabakadda bilaa-waayirka ah.

Sidoo kale, cilmi baarayaashu waxay aqoonsadeen nuglaanta labaad (CVE-2019-13456) oo laxiriira daadashada macluumaadka ee hirgelinta borotokoolka EAP-pwd iyadoo la adeegsanayo algorithm-ka Dragonfly.

Dhibaatadu waxay gaar u tahay serverka FreeRADIUS RADIUS oo ku saleysan daadinta macluumaadka ee marinnada dhinac saddexaad, iyo sidoo kale nuglaanta ugu horreysa, waxay si weyn u fududeyn kartaa xulashada lambarka sirta ah.

Iyadoo lagu darayo habka la hagaajiyay ee ogaanshaha dhawaqa inta lagu jiro cabbirka daahitaanka, si loo go'aamiyo tirada soo noqnoqoshada, waxaa ku filan in lagu fuliyo 75 cabir hal cinwaan MAC ah.

Weerarada ka dhasha waa kuwo hufan oo jaban. Tusaale ahaan, weerarada nabaad-guurka waxaa looga faa'iideysan karaa iyadoo la adeegsanayo qalab iyo qalab qalab ah oo jira oo WPA2 ah. Jilicsanaanta dhinaca kanaalka ayaa tusaale ahaan, lagu xadgudbi karaa si loogu qaado weerar xoog leh iyadoo la adeegsanayo qaamuusyada ugu waaweyn ee la yaqaan ugu yaraan $ 1 dhacdooyinka Amazon EC2.

Hababka lagu hagaajinayo amniga borotokoolka si loo xakameeyo arrimaha la aqoonsaday ayaa horay loogu soo daray horudhaca heerarka Wi-Fi ee mustaqbalka (WPA 3.1) iyo EAP-pwd.

Nasiib wanaagse, cilmi baaris darteed, heerka Wi-Fi-ka iyo EAP-pwd labadaba waxaa lagu cusbooneysiiyaa hab maamuus aad u ammaan badan. In kasta oo cusbooneysiintani aysan gadaal-la jaan qaadi karin hirgelinta hadda ee WPA3, waxay ka hortageysaa inta badan weeraradeena.

source: https://wpa3.mathyvanhoef.com