Për ata që nuk e njohin Canonical, kjo është një kompani e themeluar në Mbretërinë e Bashkuar, e themeluar dhe financuar nga Mark Shuttleworth me origjinë nga Afrika e Jugut. Kompania është përgjegjëse për zhvillimin e programeve kompjuterikë dhe tregjeve të shërbimeve të orientuara kah Ubuntu, sistemin operativ Gnu / Linux dhe aplikacione të bazuara në softuer falas.

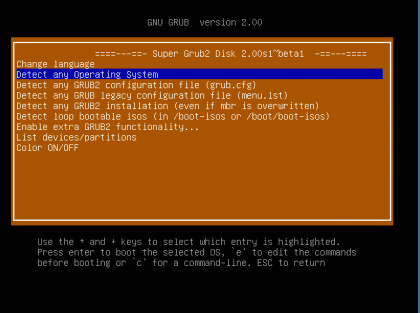

Në rastin e GRUB ose Ngarkues i unifikuar GRandMund të themi se përdoret për të filluar një ose më shumë sisteme operative për të njëjtin kompjuter, është ai që njihet si menaxher boot, burim krejtësisht i hapur.

Tani, ne do të flasim për Ndjeshmëria e Zero-Day në GRUB2. Kjo u gjet për herë të parë nga Ismael Ripoll dhe Hector Marco, dy zhvillues nga Universiteti i Valencias në Spanjë. Në thelb është keqpërdorimi i çelësit të fshirjes, kur konfigurimi i nisjes zbatohet siguria e fjalëkalimit. Useshtë përdorimi i pasaktë i kombinimeve të tastierës, ku shtypja e cilitdo buton mund të anashkalojë hyrjen e fjalëkalimit. Ky problem është i lokalizuar në pako në rrjedhën e sipërme dhe padyshim që ato e bëjnë informacionin e ruajtur në kompjuter shumë të prekshëm.

Në rastin e Ubuntu, disa versione paraqesin këtë defekt të cenueshmërisë, si shumë shpërndarje që bazohen në të.

Ndër versionet e prekura të Ubuntu kemi:

- Ubuntu 15.10

- Ubuntu 15.04

- Ubuntu LTS 14.04

- Ubuntu LTS 12.04

Problemi mund të korrigjohet duke azhurnuar sistemin në versionet e paketave të mëposhtme:

- Ubuntu 15.10: grub2-i zakonshëm a 2.02 ~ beta2-29ubuntu0.2

- Ubuntu 15.04: grub2-i zakonshëm a 2.02 ~ beta2-22ubuntu1.4

- Ubuntu 14.04 LTS: grub2-i zakonshëm a 2.02 ~ beta2-9ubuntu1.6

- Ubuntu 12.04 LTS: grub2-i zakonshëm a 1.99-21ubuntu3.19

Pas azhurnimit, është e nevojshme të rindizni kompjuterin për të bërë të gjitha ndryshimet përkatëse.

Mos harroni se kjo dobësi mund të përdoret për të anashkaluar fjalëkalimin GRUB, prandaj rekomandohet që të kryeni azhurnimin për ta mbajtur veten të sigurt.

Ndryshe nga Windows dhe OS x ku këto gabime korrigjohen për disa vjet [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos - pas], dobësitë në GNU / Linux rregullohen për disa minuta ose orë (ata e rregulluan atë vetëm pasi zbuluan cenueshmërinë)

Duket se ju nuk e keni lexuar as lidhjen tuaj.

Dobësia ishte rreth 15 vjet, por u zbulua 1 vit më parë.

Në Linux ka pasur edhe dobësi të fshehura për dekada, edhe pse predikimi siguroi që dobësitë të zbuloheshin më shpejt ose menjëherë sepse burimi ishte i hapur.

Sapo u raportua dobësia, Microsoft filloi të punonte për një zgjidhje që doli ngadalë për shkak të kompleksitetit të një zgjidhjeje të sigurt dhe efektive dhe testeve, dhe nuk kishte ndonjë urgjencë pasi nuk ishte e njohur për sulmuesit.

Që diçka rregullohet shpejt do të thotë vetëm që bërja e patch-it nuk ishte e komplikuar ose se nuk aplikohet asnjë QA kur lëshon ndonjë ndryshim të kodit, asgjë më shumë.

Por canonical nuk ka zbuluar asgjë ... .. Ajo vetëm ndikon në distros e tyre asgjë tjetër

Çfarë? Si?

Ju lutemi korrigjoni atë titull pasi është një gënjeshtër e jashtëzakonshme… një gënjeshtër në faktin e lajmeve dhe një gënjeshtër në përmbajtjen e artikullit

Një dobësi është zbuluar në GRUB, por Canonical nuk ka të bëjë asgjë me të. Kjo dobësi ndikon në çdo shpërndarje të ngjashme me Linux, jo vetëm në Ubuntu.

Duke folur për sfondin, një dobësi e tillë nuk është aq e rrezikshme, pasi përdorimi i një fjalëkalimi në GRUB është po aq i sigurt sa përdorimi i një fjalëkalimi në BIOS. Nëse një përdorues dëshiron siguri, ai padyshim që do të ketë një fjalëkalim të përdoruesit dhe kriptim të diskut (në rast se sulmuesi ka qasje në pajisje).

Kjo nuk do të bëhet më shumë se një anekdotë.

të fala

Nuk është aq e thjeshtë sa dëshiron të besosh.

Këtu ata shpjegojnë pak pse fjalëkalimi është i rëndësishëm në GRUB dhe që nuk zgjidhet me fjalëkalimet e përdoruesit ose kriptimin e gjërave.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Patjetër.

Kurdoherë që diçka ndodh në Linux, ajo menjëherë zhvlerësohet së pari dhe pastaj harrohet.

PS: a e kanë forcuar censurën desdelinux se komentet nuk shfaqen më gjatë dërgimit?

çfarë?. Ju keni lexuar hyrjen që citimet tuaja ... nuk thotë asgjë për kriptimin e diskut ose fjalëkalimin e përdoruesit, ajo shpjegon vetëm se për çfarë shërben dhe si përdoret fjalëkalimi në GRUB2 ... Ai gjithashtu konfirmon që ju duhet të keni pajisje për të shkelur sigurinë e ekipit (ka shumë mënyra të tjera më efektive sesa përmes GRUB ...)

Dhe pa marrë parasysh se sa ju hyni si administrator përmes GRUB, nëse keni leje të ndarjeve, çelësave të përdoruesit dhe kriptimit LUKS të vendosura mirë (ndër të tjera), ata nuk do të kenë qasje në të dhënat tuaja (nëse sigurisht kanë qasje në pajisjen tuaj )

Prandaj, unë ende nuk shoh ndonjë kuptim në të. (Nëse nuk i besoni vetëm fjalëkalimit GRUB për të siguruar të dhënat tuaja).

Me përgjigjen tuaj të re ju konfirmoni se nuk e shihni kuptimin e problemit sepse qëndroni të thjeshtë dhe as nuk mund të imagjinoni mundësi të thjeshta nga ai boshllëk.

Sigurisht që e kam lexuar, por edhe e kam kuptuar.

Ose ndoshta është që unë mund të kuptoj implikimet dhe fushën e hapjes së ndonjë boshllëku.

Një hendek që nuk duhet të ekzistojë, një hendek në një mekanizëm sigurie që ishte aty për shkak të diçkaje.

Nëse lexoni lidhjen, do të zbuloni se pasi që ky hyrje sigurie mund të kapërcehet, është e mundur të hyni në sistem si root, me të cilin fjalëkalimi juaj i super përdoruesit nuk është asgjë. Dhe nëse dini diçka për atë që po komentoni, nuk duhet t'ju shpjegoj se kur të hyni si rrënjë do të ishte e mundur të shikoni ose ndryshoni hashe fjalëkalimi, të modifikoni përdorues, të modifikoni sistemin për të ngarkuar ose zëvendësuar proceset që monitorojnë e gjithë aktiviteti i përdoruesit kur vërtetohet. kjo mund të kalojë nga kapja e fjalëkalimeve të tyre në marrjen e të dhënave të tyre të deshifruara dhe dërgimin e të gjithë asaj "shtëpie"; midis mijëra gjërave të tjera që mund t'i ndodhin një sulmuesi që ka më shumë njohuri sesa njerëz si ju që jetojnë në flluska vetëkënaqësie, sigurie të rreme dhe "ata kurrë nuk do të kenë sukses nëse keni krijuar mirë bla bla bla".

Vetëm se nuk mund të mendosh për gjërat nuk do të thotë që nuk mund të bësh gjëra.

As nuk ka rëndësi që ka shumë metoda "më efektive", problemi është se tani ka një metodë më shumë, e cila nuk duhet të ekzistojë për shkak të një dobësie.

Dhe është një metodë shumë e arritshme dhe e lehtë, e vlerësuar nga njerëzit që vlerësojnë dobësitë.

Nuk ju duhen më Livecds, USB, zhbllokoni BIOS, kuti të hapura, hiqni disqet e ngurta, vendosni disqe të jashtme, etj; thjesht qëndroni përpara tastierës dhe shtypni butonin ONE.

Dhe mos u shqetësoni, se nesër kur lajmi është se super LUKS-i juaj sot ka një cenueshmëri, njerëz si ju do të dalin të thonë se "një skocez i vërtetë serioz" nuk i beson kriptimit të diskut, por gjërave të tjera (si GRUB madje).

Sigurisht …. shpesh titulli: "Canonical zbulon cenueshmërinë në GRUB2." Dhe çfarë mënyre për të shkruar lajmet. Me këtë lajm në fund do të duket se Canonical / Ubuntu janë të vetmit që bëjnë gjëra për softuer falas. Paketa mirëmbahet nga colin watson për Debian dhe rastësisht e ka ngarkuar atë në Ubuntu, siç tregohet në versionin e paketës. As nuk ka ndonjë koment se si shkaktohet cenueshmëria, e cila është duke shtypur tastin e backspace 28 herë.

Përshëndetje.

Ajo që është e dënueshme për mua është se është komentuar, dhe nga rruga përsëri dhe përsëri, se dobësia është për shkak të një "keqpërdorimi të tastierës". Kjo tingëllon kështu: "ata po e mbajnë iPhone gabim."

Jo, cenueshmëria është shkaktuar nga programimi i keq, si gjithmonë, periudha. Inshtë e pafalshme që shtypja X herë e një çelësi kapërcen një hyrje të sigurisë.

Çfarë titulli, ata gjithashtu do të thonë se ndërsa grub filloi një të metë u zbulua duke shtypur "e", gjithashtu unë u përpoqa në linux nenexhik dhe asgjë nuk ndodh vetëm në ubuntu.

PS: së pari ata duhet të hyjnë në shtëpinë time për të përdorur atë sy ndjeshmërie së pari çinstaloni nenexhikun dhe instaloni ubuntu.

Drejtshkrimi juaj lë shumë për të dëshiruar

Mbi të gjitha, dobësitë lokale janë dobësi.

Në stacionet e punës, ndërmarrjet dhe mjediset e tjera kritike ata nuk do të kënaqen që të kenë këtë cenueshmëri dhe më tepër duke përdorur "linux të sigurt". Por unë luaj mirë sepse nuk hyjnë në shtëpinë tënde.

E është gjithashtu një rrezik që duhet bllokuar. Nuk e di nëse e dinit.

Hahaha Paco22, si e mbroni këtë dobësi ...

Më besoni se në një kompani serioze ka shumë protokolle sigurie për të) aksesuar pajisjen fizike b) për të mbrojtur aksesin në të dhëna.

Dhe nëse interesi juaj është ende GRUB, është më lehtë ta bllokoni në mënyrë që të mos keni qasje në të ...

@Hugo

Nuk është çështje që një "skocez i vërtetë serioz" do të përdorte protokolle të tjerë të sigurisë, por që ky është një nga ato protokolle dhe ISSHT DILSHTUES, periudhë. Dhe rastësisht, duke dështuar mund të kompromentojë pjesën tjetër, si ato që përmendët duke u betuar se ato janë garancia maksimale.

Kjo dobësi nuk ka nevojë që unë ta mbroj, sepse është zbuluar dhe kualifikuar nga specialistë që dinë për sigurinë dhe zhvlerësimet e wannabes kuptojnë se ata dinë shumë duke përdorur një distro është e parëndësishme.

Unë e kuptoj që i lëndon ata që pak nga pak ai mit i "linux-it të sigurt" po copëtohet, madje edhe duke shtypur një buton të vetëm.

Tipike, ato kurrë nuk ndryshojnë, gjithmonë të njëjtat për të minimizuar defektet e superlinux.

njeriu nuk jeton vetëm në Ubuntu