Përshëndetje miq!. Ne nuk donim ta botonim këtë artikull pasi ai përmbahet në përmbledhjen në formatin PDF që shumë lexues kanë kërkuar. Po, ne do të shkruajmë një përmbledhje me shtesa interesante. Dhe si një vrojtim i këtij përmbledhje, ne e transkriptojmë atë paraqitje:

Shumë njerëz përgjegjës për shërbimet në rrjetet e ndërmarrjeve, kur marrin përsipër një rrjet, shërbimet e të cilit bazohen në produktet e Microsoft, nëse duan të migrojnë në Linux, ata e konsiderojnë migrimin e Kontrolluesve të Domainit midis shërbimeve të tjera.

Nëse ata nuk zgjedhin një produkt të palës së tretë siç është ClearOS ose Zentyal, ose nëse për arsye të tjera dëshirojnë të bëhen të pavarur, atëherë ata ndërmarrin detyrën e përpiktë për t'u bërë vetë Domain Controller, ose nga Samba 4 - ose tjetër - i tyre Drejtoria Aktive.

Pastaj fillojnë problemet dhe disa zhgënjime të tjera. Gabimet e funksionimit. Ata nuk e gjejnë vendndodhjen e problemeve që të jenë në gjendje t'i zgjidhin ato. Përpjekje të përsëritura të instalimit. Operacione të pjesshme të shërbimeve. Dhe një listë e gjatë e problemeve.

Nëse shohim nga afër, pjesa më e madhe e internetit nuk përdor rrjete të tipit Microsoft. Sidoqoftë, në mjedisin tonë të biznesit, ne bëjmë shumë.

Me këtë përmbledhje ne përpiqemi të tregojmë se mund të krijojmë një rrjet biznesi pa filozofinë e Microsoft. Shërbime të bazuara në vërtetimin e përdoruesve kundrejt një Drejtorie OpenLDAP si: E-Mail, FTP, SFTP, Business Cloud bazuar në Owncloud, etj.

Ne aspirojmë të ofrojmë një qasje tjetër të bazuar në 100% Softuer të Lirë, dhe kjo nuk përdor ose imiton - e cila për çështjen është e njëjtë - filozofinë e rrjeteve të Microsoft, qoftë me Softuerin e Microsoft, ose me OpenLDAP dhe Samba si ato kryesore.

Të gjitha zgjidhjet që përdorin softuerin e lirë Openldap + Samba, kalojnë domosdoshmërisht në njohuritë themelore të asaj që është një server LDAP, si instalohet, si konfigurohet dhe administrohet, etj. Më vonë ata integrojnë Samba dhe ndoshta Kerberos, dhe në fund na ofrojnë të "imitojmë" një Kontrollues Domain në stilin e Microsoft NT 4, ose një Direktori Active.

Detyra e vështirë në të vërtetë kur e zbatojmë dhe konfigurojmë atë nga paketat e depove. Ata që kanë studiuar dhe zbatuar dokumentacionin e gjerë Samba e dinë shumë mirë se çfarë nënkuptojmë. Samba 4 madje propozon administrimin e Active Directory tuaj duke përdorur konsolën klasike të administratës që e gjejmë në një Microsoft Active Directory, qoftë 2003 apo një tjetër më i përparuar.

Leximi i rekomanduar.

Manual i shkëlqyeshëm që na jep El Maestro, Joel Barrios Dueñas dhe që u shërben shumë mirë lojtarëve të Debian, megjithëse është i orientuar në CentOS dhe Red Hat.

Çfarë shërbimesh dhe softuerësh planifikojmë të instalojmë dhe konfigurojmë?

- NTP, DNS dhe DHCP të pavarur, domethënë dy të fundit nuk janë të integruara në Drejtori

- Shërbimi i direktorisë ose «Shërbimi i Drejtorisë»Bazuar në OpenLDAP

- Posta elektronike, Paketa e punës në grupe "Citadel", FTP dhe SFTP,

- Re biznesi «OwnCloud«

- Serveri i pavarur i skedarëve bazuar në Samba.

Në të gjitha rastet, procesi i vërtetimit të kredencialeve të përdoruesve do të kryhet kundër Drejtorisë direkt, ose përmes libnss-ldap y Pam në varësi të karakteristikave të softuerit në fjalë.

Dhe pa zhurmë të mëtejshme, le të merremi me biznesin.

Menaxheri i Llogarisë Ldap

Para se të vazhdojmë, duhet të lexojmë:

- Shërbimi i direktorisë me LDAP. Prezantimi

- Shërbimi i Drejtorisë me LDAP [2]: NTP dhe dnsmasq

- Shërbimi i Direktorisë me LDAP [3]: Isc-DHCP-Server dhe Bind9

- Shërbimi i direktorisë me LDAP [4]: OpenLDAP (I)

- Shërbimi i direktorisë me LDAP [5]: OpenLDAP (II)

- Shërbimi i drejtorive me LDAP [6]: Certifikatat në Debian 7 "Wheezy"

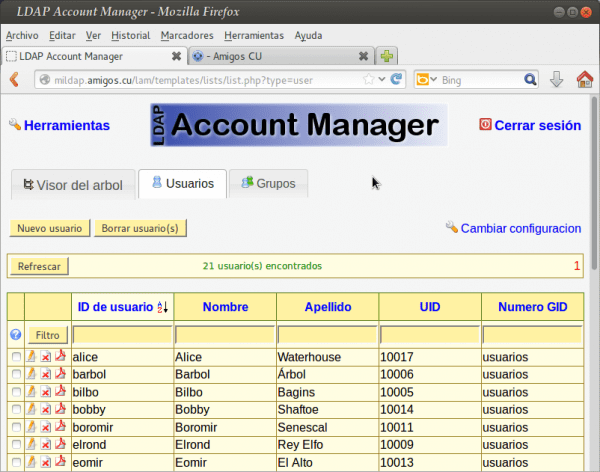

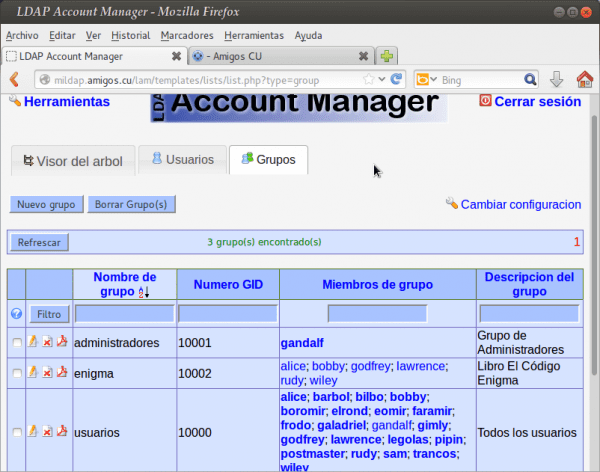

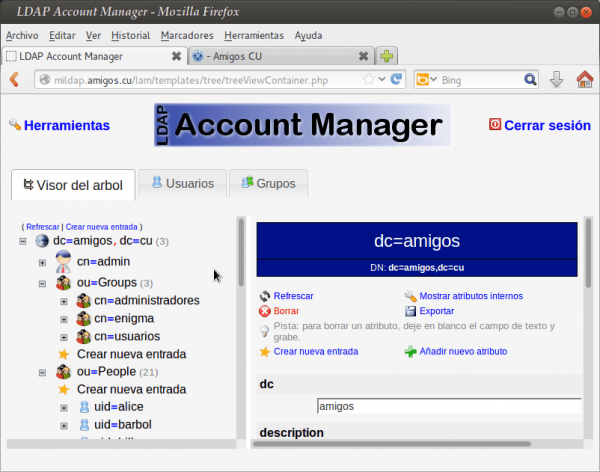

Ata që kanë ndjekur serinë e artikujve të mëparshëm do të kenë vërejtur që TANI tashmë kemi një Drejtori për të menaxhuar. Ne mund ta arrijmë këtë në shumë mënyra, qoftë përmes shërbimeve të tastierës të grupuara në paketë dorëshkrime, ndërfaqet e uebit phpLDAPadmin, Menaxheri i Llogarisë Ldap, etj., të cilat janë në depo.

Ekziston gjithashtu mundësia për ta bërë atë përmes Studio Apache Directory, të cilën duhet ta shkarkojmë nga interneti. Peshon rreth 142 megabajt.

Për të menaxhuar Drejtorinë tonë, ne rekomandojmë fuqimisht përdorimin e Menaxheri i Llogarisë Ldap. Dhe gjëja e parë që do të themi në lidhje me të, është se pas instalimit të tij, ne mund t'i qasemi asaj dokumentim e cila ndodhet në dosje / usr / share / doc / ldap-llogari-menaxher / docs.

nga Menaxheri i Llogarisë Ldap, tani e tutje LAM, ne mund të menaxhojmë përdoruesit dhe llogaritë e grupeve të ruajtura në Drejtorinë tonë. LAM ekzekutohet në cilindo server të faqes në internet që mbështet PHP5, dhe ne mund të lidhemi me të përmes një kanali të pakriptuar, ose përmes FilloTLS, e cila është forma që do të përdorim në shembullin tonë.

Instalimi dhe konfigurimi fillestar:

: ~ # aftësi instaloni ldap-llogari-menaxher

Pas instalimit të Apache2 -apache2-mpm-prefork-, nga PHP5 dhe varësitë e tjera, dhe nga vetë paketa menaxheri i llogarisë ldap, gjëja e parë që duhet të bëjmë është të krijojmë një lidhje simbolike nga dosja e dokumentacionit LAM në dosjen rrënjësore të dokumenteve në serverin tonë të internetit. Shembull:

: l # ln -s / usr / share / doc / ldap-account-manager / docs / manual / / var / www / lam-docs

Në këtë mënyrë ne garantojmë qasje në manualin LAM përmes një shfletuesi, nëse tregojmë në adresë http://mildap.amigos.cu/lam-docs.

Tjetra, le të fillojmë të konfigurojmë vetë LAM. Në një shfletues tregojmë http://mildap.amigos.cu/lam.

- Klikojmë në linkun "Konfigurimi i LAM".

- Klikoni në linkun "Redakto profilet e serverit".

- Ne shkruajmë fjalëkalimin 'The m' pa thonjëza.

Në faqet e konfigurimit LAM, ne mund të modifikojmë shumë parametra sipas preferencave dhe nevojave tona. Siç kam rekomanduar gjithmonë të shkojmë nga e Thjeshta te Kompleksi, dhe jo e kundërta, ne do të prekim vetëm atë që është rreptësisht e nevojshme për të përdorur mjetin e fuqishëm që është LAM. Nëse pasi të bëhemi Master në përdorimin e tij, duam të modifikojmë ose shtojmë funksionalitete, atëherë mirëseardhja.

- Aktivizoni TLS: po -Rekomandohet-.

- Prapashtesa e pemës: dc = miq, dc = cu

- Gjuha e paracaktuar: Español (Spanjë)

- Lista e përdoruesve të vlefshëm *: cn = administratori, dc = miqtë, dc = cu

- Fjalëkalim i ri: fjalëkalim i ndryshëm nga lam

- Rikthe fjalëkalimin: fjalëkalim i ndryshëm nga lam

Shenim: Ai ' * 'do të thotë se është një hyrje e kërkuar.

Në fund të majtë janë butonat ^ Ruaj y ^ Anulo. Nëse i ruajmë ndryshimet tani, ajo do të na kthejë në faqen fillestare dhe mund të shohim se gjuha tashmë ka ndryshuar dhe se emri i përdoruesit është tani admin. Para ishte Menaxher. Sidoqoftë, le të ri-editojmë-tani në Spanjisht- "Vendosja. të LAM ». Pasi të jemi përsëri në faqen e konfigurimit, do të bëjmë sa vijon:

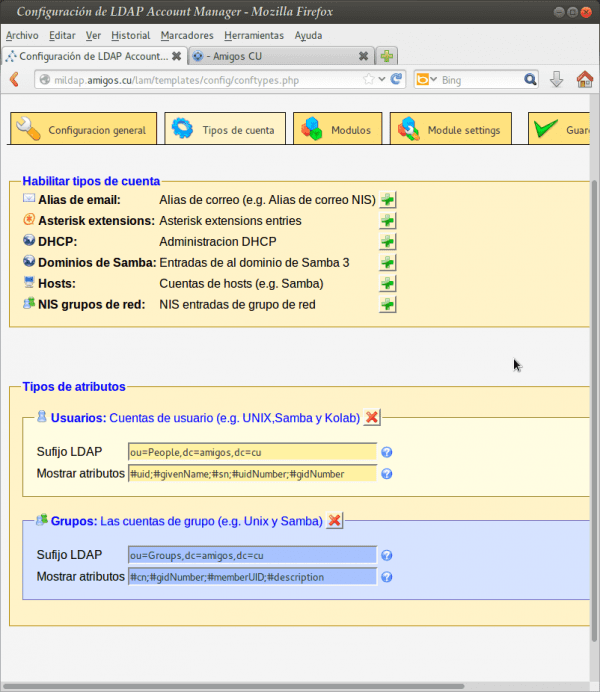

- Ne zgjedhim skedën 'Llojet e llogarive'.

- Në pjesën 'Llojet aktive të llogarisë' -> 'Përdoruesit' -> 'Prapashtesa LDAP', kemi shkruar: ou = Njerëz, dc = miq, dc = cu.

- Në pjesën 'Llojet aktive të llogarisë' -> 'Grupet' -> 'Prapashtesa LDAP', kemi shkruar: ou = Grupe, dc = miq, dc = cu.

- Përdorimi i butonave me titull '^ Hiqni këtë lloj llogarie', ne eliminojmë ato që i përkasin 'Skuadrat' y 'Domain Samba', të cilat nuk do t'i përdorim.

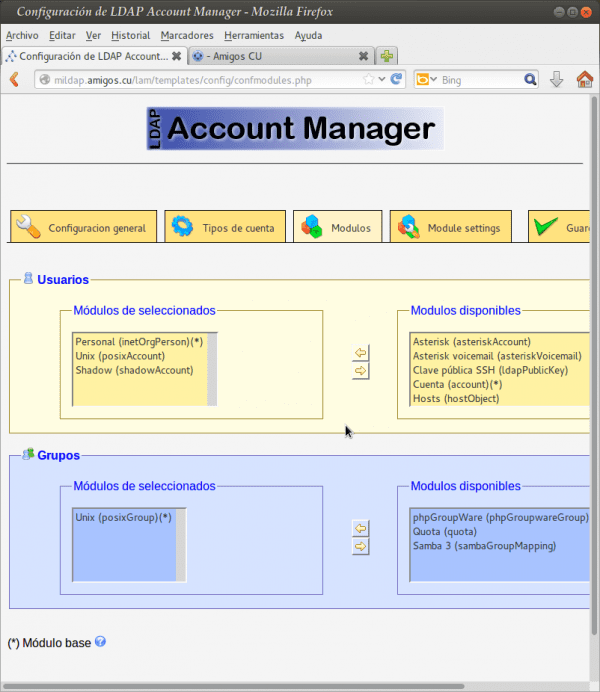

- Ne zgjedhim skedën 'Modulet'.

- En 'Përdoruesit', në listë 'Modulet e zgjedhura', ne lëvizim modulin 'Samba 3 (sambaSamAccount)' në listën e 'Modulet në dispozicion'.

- En 'Grupet', në listë 'Modulet e zgjedhura', ne lëvizim modulin 'Samba 3 (sambaGroupMapping)' në listën e 'Modulet në dispozicion'.

Tani për tani, dhe derisa të njihemi me konfigurimin LAM, do ta lëmë me kaq.

Ne i ruajmë ndryshimet dhe kthehemi në faqen fillestare, ku duhet të shtypim fjalëkalimin e përdoruesit admin (cn = administratori, dc = miqtë, dc = cu), deklaruar gjatë instalimit të shuplakë. Nëse ktheni një gabim, kontrolloni nëse /etc/ldap/ldap.conf është konfiguruar saktë në vetë serverin. Mund të keni rrugë të gabuar drejt certifikatës TLS ose ndonjë gabim tjetër. Mos harroni se duhet të duket kështu:

BAZA dc = miq, dc = cu URI ldap: //mildap.amigos.cu # certifikata TLS (nevojiten për GnuTLS) TLS_CACERT /etc/ssl/certs/cacert.pem

Sapo të futemi në LAM, duhet të kalojmë ca kohë duke e studiuar atë PARA se të ndryshojmë ndonjë konfigurim. Ndërfaqja e saj është shumë intuitive dhe e lehtë për t'u përdorur. Përdoreni dhe kontrolloni.

vëzhgimi: Në dokument http://mildap.amigos.cu/lam-docs/ch02s02.html#confTypicalScenarios, ne mund të lexojmë në fund:

Direktori e vetme LDAP me shumë përdorues (> 10 000)

LAM u testua për të punuar me 10 përdorues. Nëse keni shumë më shumë përdorues, atëherë në thelb keni dy mundësi.

- Ndani pemën tuaj LDAP në njësitë organizative: Kjo është zakonisht opsioni më i mirë me performancë. Vendosni llogaritë tuaja në disa njësi organizative dhe konfiguroni LAM si në skenarin e përparuar më lart.

- Rritni kufirin e kujtesës: Rritni parametrin memory_limit në php.ini tuaj. Kjo do të lejojë që LAM të lexojë më shumë shënime. Por kjo do të ngadalësojë kohën e përgjigjes së LAM.

Le të jemi Krijues dhe të Rregullt në Administrimin e Drejtorisë sonë.

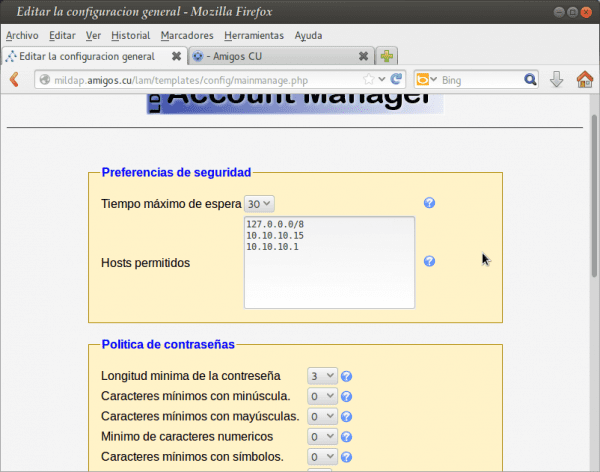

Politikat e sigurisë së fjalëkalimit dhe aspekte të tjera përmes LAM

- Klikojmë në linkun «Konfigurimi i LAM».

- Klikoni në linkun "Redakto cilësimet e përgjithshme".

- Ne shkruajmë fjalëkalimin 'The m' pa thonjëza.

Dhe në atë faqe gjejmë Politikat e Fjalëkalimit, Preferencat e Sigurisë, Pritësit e Lejuar dhe të tjerët.

Shenim: Konfigurimi LAM ruhet në /usr/share/ldap-account-manager/config/lam.conf.

Ne mundësojmë që https të lidhet në mënyrë të sigurt me LAM:

: a # a2ensite default-ssl : a # a2enmod ssl : rest # /etc/init.d/apache2 rinisni

Kur mundësojmë https në mënyrën e mëparshme, ne po punojmë me certifikatat që Apache gjeneron si parazgjedhje dhe i pasqyrojmë ato në përkufizimin e hostit të tij virtual parazgjedhur-ssl. Nëse duam të përdorim certifikata të tjera të krijuara nga vetja, ju lutemi dhe na lini të këshillohemi /usr/share/doc/apache2.2-common/README.Debian.gz. Certifikatat në fjalë thirren "Vaj gjarpri" o Vaji i Gjarprit dhe ato gjenden në:

/etc/ssl/certs/ssl-cert-snakeoil.pem /etc/ssl/private/ssl-cert-snakeoil.key

Le ta drejtojmë shfletuesin https://mildap.amigos.cu, dhe ne e pranojmë certifikatën. Pastaj ne tregojmë për https://mildap.amigos.cu/lam dhe ne tashmë mund të punojmë përmes https LAM.

Rëndësishme: nëse gjatë procesit të fillimit të serverit, i përjashtuar kërkon shumë kohë për të filluar, instalo zëvendësuesin e lehtë ssmtp.

: ~ # aftësia instaloni ssmtp

Do të instalohen paketat e reja në vijim: ssmtp {b} 0 paketa të azhurnuara, 1 të reja të instaluara, 0 për tu hequr dhe 0 të pa azhurnuara. Më duhet të shkarkoj 52,7 kB skedarë. Pas shpaketimit do të përdoret 8192 B. Varësitë e paketave të mëposhtme nuk janë të kënaqura: exim4-config: Konfliktet: ssmtp por 2.64-4 do të instalohen. exim4-daemon-light: Konfliktet: postë-transport-agjent i cili është një paketë virtuale. ssmtp: Konfliktet: postë-transport-agjent i cili është një paketë virtuale. Veprimet e mëposhtme do të zgjidhin këto varësi Hiqni paketat e mëposhtme: 1) exim4 2) exim4-base 3) exim4-config 4) exim4-daemon-light A e pranoni këtë zgjidhje? [Y / n / q /?] Dhe

Pastaj ekzekutojmë:

: ~ # spastrim aftësie ~ c: ~ # aftësi e pastër: ~ # aftësi autoklente: ~ # reboot

Nëse jeni duke punuar me servera virtual, kjo do të ishte një kohë e shkëlqyeshme për të bërë një kopje rezervë të mirë të të gjithë serverit kryesor… për çdo rast. 🙂

Replikimi. Ruani dhe rivendosni bazën e të dhënave të Direktorisë.

Në udhëzuesin e shkëlqyeshëm - të cilin i rekomandojmë të gjithë të lexojnë dhe studiojnë - «Udhëzuesi i serverit Ubuntu»Nga Ubuntu Server 12.04« Precise », ekziston një shpjegim i hollësishëm i pjesëve të kodit që kemi shkruar në lidhje me OpenLDAP dhe gjenerimin e certifikatave TLS, dhe përveç kësaj, Replikimi i Direktorisë diskutohet në detaje, dhe si të bëhet Ruajtja dhe Rivendosja e bazave të të dhënave.

Sidoqoftë, këtu është një procedurë për rivendosjen e të gjithë bazës së të dhënave në rast të një katastrofe.

Shume e rendesishme:

GJITHMON duhet ta kemi në dorë skedarin e eksportuar përmes Ldap Account Manager si një kopje rezervë e të dhënave tona. Sigurisht, skedari cn = amigos.ldif duhet të korrespondojë me instalimin tonë. Ne gjithashtu mund ta marrim atë përmes komandës slapcat siç do ta shohim më vonë.

1.- Ne eliminojmë vetëm instalimin e shiritave.

: ~ # aftësia e spastrimit të aftësisë

2.- Ne pastrojmë sistemin e paketimit

: install # instalimi i aftësisë -f: ~ # spastrimi i aftësisë ~ c: ~ # aftësia e pastër: ~ # aftësia autoklente

3.- Ne fshijmë plotësisht bazën e të dhënave të Direktorisë

: r # rm -r / var / lib / ldap / *

4.- Ne riinstalojmë demonin e varur dhe varësitë e tij

: ~ # aftësi instaloni slapd

5.- Ne kontrollojmë

: ~ # ldapsearch -Q -LLL -Y E JASHTME -H ldapi: /// -b cn = konfigurimi dn: ~ # ldapsearch -x -LLL -H ldap: /// -b dc = miq, dc = cu dn

6.- Shtoni të njëjtën skedar indeksi olcDbIndex.ldif

: ~ # ldapmodify -Y E JASHTME -H ldapi: /// -f ./olcDbIndex.ldif

7.- Ne kontrollojmë indekset e shtuara

: ~ # ldapsearch -Q -LLL -Y E JASHTME -H ldapi: /// \ -b cn = konfigurim '(olcDatabase = {1} hdb)' olcDbIndex

8.- Shtojmë të njëjtën Rregull të Kontrollit të Hyrjes

: ~ # ldapmodify -Y EXTERNAL -H ldapi: /// -f ./olcAccess.ldif

9.- Ne kontrollojmë Rregullat e Kontrollit të Hyrjes

: ~ # ldapsearch -Q -LLL -Y E JASHTME -H ldapi: /// \ -b cn = konfigurim '(olcAccess = *)' olcAccess olcSuffix

10.- Shtojmë Çertifikatat TLS. Nuk ka nevojë të rindërtoni ose rregulloni lejet. Ato tashmë ekzistojnë në sistemin e skedarëve, por nuk deklarohen në bazën e të dhënave.

: ~ # ldapmodify -Y E JASHTME -H ldapi: /// -f /etc/ssl/certinfo.ldif

11.- Ne shtojmë përmbajtjen sipas rezervimit tonë

: ~ # ldapadd -x -D cn = administratori, dc = miqtë, dc = cu -W -f dc = miqtë.ldif

NUK rinisni slapd sepse ajo indekson bazën e të dhënave dhe mund të prishet !!! GJITHMON editoni skedarin tuaj rezervë PARA se ta shtoni, për të shmangur futjen e shënimeve ekzistuese.

Ne tregojmë në një shfletues për të https://mildap.amigos.cu/lam dhe ne kontrollojmë.

Komanda e slapcat

Komanda shuplakë Ajo është përdorur kryesisht për të gjeneruar në formatin LDIF, përmbajtjen e bazës së të dhënave që merret me shuplakë. Komanda hap bazën e të dhënave të përcaktuar nga numri i saj ose nga prapashtesa, dhe shkruan skedarin përkatës në formatin LDIF në ekran. Tregohen gjithashtu bazat e të dhënave të konfiguruara si vartëse, përveç nëse specifikojmë opsionin -g.

Kufizimi më i rëndësishëm i përdorimit të kësaj komande është që ajo të mos ekzekutohet kur shuplakë, të paktën në modalitetin e shkrimit, për të siguruar qëndrueshmërinë e të dhënave.

Për shembull, nëse duam të bëjmë një kopje rezervë të bazës së të dhënave të Direktorisë, në një skedar të quajtur rezervë-shuplakë.ldif, ne ekzekutojmë:

: stop # ndalimi i slapd shërbimit: sla # slapcat -l backup-slapd.ldif: # fillimi i slapd shërbimit

Kontribut i madh, e doja, dhe gjithashtu leximet e rekomanduara.

Ai kishte kërkuar një artikull të ngjashëm pa shumë sukses.

Unë ju jap një 10

Faleminderit për komentin dhe vlerësimin e artikujve të mi !!!

Interesante! Edhe një herë, kontribut i shkëlqyeshëm, Fico!

Perqafo! Paul.

Faleminderit shumë për komentin dhe lavdërimin tuaj, shoku Pablo !!! Shpresoj të jetë e dobishme për ata që kanë nevojë për të.

Përmbajtje e shkëlqyeshme! Faleminderit përsëri për ndarjen.

të fala

Faleminderit per koment !!!

Homerun Fico !! Dhe pdf zyrtar për kur do të jetë gati?

Përshëndetje dhunter !!!. Imagjinoni që përveç se të përmbajë 7 postimet e botuara deri më tani, unë do të përfshij mënyrën e integrimit të një serveri postar bazë bazuar në CITADEL; Shërbime FTP, SFTP; një re biznesi bazuar në OwnCloud; një server i pavarur Samba me përdorues të sistemit përmes libnss-ldap dhe PAM, etj. Nxirrni përfundimet tuaja. 🙂 Mendoj se në fund të Marsit ose në fillim të Prillit.

Përshëndetje Federico, faleminderit për kontributin, ne do ta presim me padurim. me azhurnimin ..

Unë do të bëj një përpjekje për ta përfunduar atë deri në fund të këtij muaji. Nuk është aspak e lehtë të shkruash një libër edhe nëse është vetëm disa faqe.

Mund të them vetëm se nga kontribuesit në këtë blog, ju më dukeni si më interesantja, më e shpjeguara dhe ana më e largët e të GJITHA.

Faleminderit shumë për rishikimin tuaj. Në çdo artikull që shkruaj, bëj më të mirën, sepse e di që ka gjithmonë lexues si ju, pavarësisht shumë që nuk komentojnë.

Përshëndetje Nexus6 !!!

Mirëmëngjes, sa herë që këshillohem me rrjetin në lidhje me ldap ju gjej duke dhënë rekomandime, të cilat i përgëzoj për qëllimin tuaj, tani jam i ri në këtë dhe si të gjithë të etur për të mësuar

Kjo është pyetja

Miqtë e mi më thonë se kur rrjeti është i shkëputur, sistemi operativ i vërtetuar tashmë me ldap ndryshon gjuhën time në anglisht që ju mund të më tregoni se ku duhet të kontrolloj se çfarë skedari të kontrolloj në mënyrë që të jetë në spanjisht që përdoruesi im të iniciohet përsëri shtuar në LDAP paraprakisht faleminderit për ndihmën

Post i shkëlqyeshëm i Federico si zakonisht. Po lexoja që po komentonit diçka në lidhje me një PDF me konfigurimin e shumicës së shërbimeve telematike të përdorura në një rrjet biznesi. Ju thatë që nga fundi i marsit ose fillimi i prillit të vitit të kaluar do të ishte gati. Pyetja ime është nëse në atë kohë keni arritur ta përfundoni dhe ta ngarkoni? Faleminderit paraprakisht, në fund do të provoj Openfire, shoh që madje ka një ndërfaqe në internet për 9090.

Faleminderit për komentet tuaja, Pedro Pablo. Në vend që t'ju përgjigjem gjerësisht, unë shkrova një artikull që do ta lexoni sot ose nesër. Lexuesit mirënjohës si ju meritoni një përgjigje. Faleminderit perseri.