Portet goditëse (në anglisht trokitja e portit) Withoutshtë pa dyshim një praktikë që të gjithë ne që menaxhojmë serverat duhet ta dimë mirë, këtu ju shpjegoj me hollësi se çfarë është kjo dhe si ta zbatoni dhe konfiguroni këtë 😉

Tani për tani ata prej nesh që menaxhojnë një server kemi qasje SSH në atë server, disa ne ndryshojmë portin e paracaktuar të SSH dhe ai nuk e përdor më portin 22 dhe të tjerët thjesht e lënë ashtu (diçka nuk rekomandohet), megjithatë serveri ka mundësuar hyrjen e SSH përmes disa portave dhe kjo tashmë është një "dobësi".

me Trokitje Porti ne mund të arrijmë sa vijon:

1. Hyrja në SSH nuk mundësohet nga asnjë port. Nëse kemi SSH të konfiguruar për portin 9191 (për shembull), ai port (9191) do të jetë i mbyllur për të gjithë.

2. Nëse dikush dëshiron të hyjë në server nga SSH, ata padyshim që nuk do të jenë në gjendje, pasi porta 9191 është e mbyllur ... por, nëse përdorim një kombinim 'magjik' ose sekret, ajo port do të hapet, për shembull:

1. Unë telnet në portin 7000 të serverit

2. Unë bëj një telnet tjetër për të portuar 8000 të serverit

3. Unë bëj një telnet tjetër për të portuar 9000 të serverit

4. Serveri zbulon që dikush ka bërë kombinimin e fshehtë (prekni portet 7000, 8000 dhe 9000 në atë mënyrë) dhe do të hapë portën 9191 për të kërkuar hyrjen nga SSH (do ta hapë atë vetëm për IP nga e cila u bë i kënaqshëm kombinimi) .

5. Tani për të mbyllur SSH unë vetëm telnet në portin 3500

6. Do të bëj një telnet tjetër në portin 4500

7. Dhe së fundmi një telnet tjetër në portin 5500

8. Kryerja e këtij kombinimi tjetër sekret që serveri zbulon do të mbyllë përsëri portën 9191.

Me fjalë të tjera, duke e shpjeguar këtë edhe më thjesht ...

me Trokitje Porti serveri ynë mund të ketë porte të caktuara të mbyllura, por kur serveri e zbulon atë nga X IP është bërë kombinimi i saktë i portës (konfigurimi i përcaktuar më parë në një skedar konfigurimi) do të ekzekutojë një komandë të caktuar në vetvete padyshim (komandë gjithashtu përcaktohet në skedarin konfigur).

A kuptohet jo? 🙂

Si të instaloni një daemon për Port Knocking?

Unë e bëj atë me paketën kockë, e cila do të na lejojë të zbatojmë dhe konfigurojmë në mënyrë shumë, shumë të thjeshtë dhe të shpejtë Trokitje Porti.

Instaloni paketën: knockd

Si të konfiguroni Port Knocking me knockd?

Pasi të instalohet, vazhdojmë ta konfigurojmë, për këtë ne editojmë (si root) skedarin /etc/knockd.conf:

nano /etc/knockd.conf

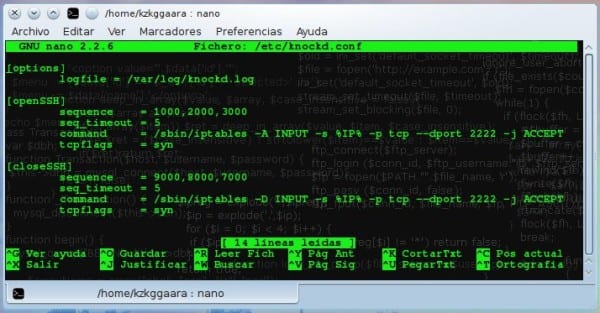

Siç mund ta shihni në atë skedar ekziston tashmë një konfigurim i paracaktuar:

Shpjegimi i cilësimeve të paracaktuara është me të vërtetë i thjeshtë.

- Së pari, PërdorniSyslog do të thotë që për të regjistruar aktivitetin (log) do të përdorim / var / log / syslog.

- Së dyti, në seksionin [hapurSSH] Whereshtë vendi ku padyshim do të shkojnë udhëzimet për të hapur SSH, së pari ne kemi sekuencën e portave (kombinimi sekret) që konfigurohet si parazgjedhje (porti 7000, porti 8000 dhe së fundmi porti 9000). Padyshim që portet mund të ndryshohen (në fakt unë e rekomandoj atë) si dhe nuk duhet të jenë 3, mund të jenë pak a shumë, kjo varet nga ju.

- E treta, seku_kohë = 5 do të thotë koha për të pritur kombinimin e fshehtë të portit. Në mënyrë të paracaktuar, është vendosur në 5 sekonda, kjo do të thotë që sapo të fillojmë të kryejmë trokitjen e portës (d.m.th. kur telnetojmë në portin 7000) kemi maksimumi 5 sekonda për të përfunduar sekuencën e saktë, nëse kalojnë 5 sekonda ne nuk e kemi përfunduar trokitjen e portit, atëherë thjesht do të jetë sikur sekuenca ishte e pavlefshme.

- Dhoma gjumi, komandë nuk ka nevojë për shumë shpjegime. Kjo thjesht do të jetë komanda që serveri do të ekzekutojë kur zbulon kombinimin e përcaktuar më sipër. Komanda që është vendosur si parazgjedhje ajo që bën është hapja e portës 22 (ndryshoni këtë port për portën tuaj SSH) vetëm në IP që bëri kombinimin e duhur të portave.

- E pesta, tcpflags = sin Me këtë linjë specifikojmë llojin e paketave që serveri do t’i njohë si të vlefshme për portën trokitëse.

Pastaj është seksioni për të mbyllur SSH, se konfigurimi i paracaktuar nuk është asgjë më shumë se e njëjta sekuencë e portave sipër, por në rend të kundërt.

Këtu është një konfigurim me disa modifikime:

Si të filloni daemonin e trokitur?

Për ta filluar atë duhet së pari të modifikojmë (si root) skedarin / etj / parazgjedhur / trokitur:

nano /etc/default/knockd

Aty ndryshojmë rreshtin numër 12 që thotë: «START_KNOCKD = 0»Dhe ndryshojeni atë 0 në 1, do të kishim:«START_KNOCKD = 1«

Pasi kjo të bëhet tani, ne thjesht e fillojmë atë:

service knockd start

Dhe voila, është konfiguruar dhe funksionon.

Porti Trokitje me trokitje lart dhe drejtimin!

Siç mund ta shihni në konfigurimin e mëparshëm, nëse një trokitje e portit bëhet në portin 1000, atëherë në 2000 dhe më në fund në 3000 atëherë do të hapet porta 2222 (SSH-ja ime), edhe këtu një kompjuter tjetër që ekzekuton portin:

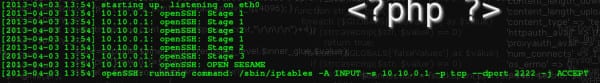

Sapo të shtyp [Enter] në Knock No.1, në No.2 dhe më në fund në No.3 porti do të hapet, këtu është regjistri:

Siç mund ta shihni, kur trokitni portin 1000, faza 1 u regjistrua, atëherë në 2000 do të jetë faza 2 dhe më në fund në 3 me 3000, kur e bëni këtë, komanda që deklarova në .conf ekzekutohet dhe kaq.

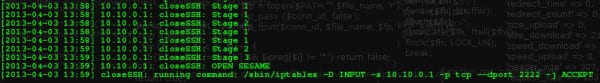

Pastaj për të mbyllur portin do të ishte vetëm të trokitni 9000, 8000 dhe në fund 7000, këtu është regjistri:

Dhe këtu shpjegimi i përdorimit përfundon ...

Siç mund ta shihni, Port Knocking është me të vërtetë interesant dhe i dobishëm, sepse megjithëse nuk duam të hapim thjesht një port pas një kombinimi të caktuar të porteve, komanda ose urdhri që serveri do të ekzekutojë mund të ndryshojë, dmth ... në vend të hapjen e një porti ne mund të deklarojmë për të vrarë një proces, për të ndaluar një shërbim si apache ose mysql, etj ... kufiri është imagjinata juaj.

Epo dhe deri më tani artikulli ... Unë nuk jam shumë ekspert në këtë çështje, por doja të ndaja me ju këtë proces interesant.

Pershendetje

Artikull i shkëlqyeshëm, është mjaft interesant dhe nuk e dija që ekzistonte ... do të ishte mirë nëse vazhdoni të vendosni artikuj për fillestarët e sysadmin dhe që

Përshëndetje dhe falënderime ^ _ ^

Faleminderit per koment

Po ... është se me artikujt në DNS të FICO, nuk dua të lihem pas LOL !!!

Asgje serioze. Disa muaj më parë dëgjova diçka për Port Knocking dhe menjëherë më tërhoqi vëmendjen, por meqenëse mendova se do të ishte shumë komplekse në kohën kur nuk vendosa të hyja brenda, dje duke shqyrtuar disa pako nga repoja që zbulova vendosi ta provojë, dhe këtu është tutoriali.

Gjithmonë më ka pëlqyer të vendos artikuj teknikë, disa mund të mos jenë mjaft interesante, por ... Shpresoj që të tjerët të jenë

të fala

Përshëndetje, e di që ky artikull ekziston prej disa kohësh, por unë po filloj pyetjen time për të parë nëse dikush mund ta zgjidhë atë për mua.

Fakti është që unë kam zbatuar trokitjen e portit tek mjedra ime për t'u përpjekur të përmirësoj sigurinë kur të lidhem me të nga jashtë rrjetit lokal. Që kjo të funksiononte, unë duhej të hapja gamën e portave në routerin 7000-9990 që drejtonte makinerinë. A është e sigurt të hapësh këto porte në router ose, përkundrazi, kur përpiqesh të kesh më shumë siguri, po bëj të kundërtën?

Përshëndetje dhe faleminderit

Shkëlqyeshëm, unë kam qenë një sysadmin për vite me radhë dhe nuk e njihja atë.

Një pyetje ... si i bëni "trokitjet"?

A telefononi kundër atyre porteve? Çfarë ju përgjigjet telnet? Apo ka ndonjë komandë të valës "trokitje"?

Cool cool është artikull. Spektakolare. Faleminderit shumë

Unë bëra provën me telnet dhe gjithçka bëri mrekulli ... por, për kuriozitet, ekziston një komandë 'trokitje', bëj një njeriu troket kështu që ju mund të shihni

Telnet në të vërtetë nuk më përgjigjet fare, iptables me politikën DROP e bën atë të mos përgjigjet fare dhe telnet qëndron atje duke pritur një përgjigje (e cila nuk do të mbërrijë kurrë), por demoni i trokitur do të njohë trokitjen edhe nëse jo dikush përgjigjet

Faleminderit shumë për komentin tuaj, është një kënaqësi të di se artikujt e mi ende pëlqejnë ^ _ ^

Shtuar te Favoritet! : D!

Ju faleminderit!

Faleminderit

Ahh siguri, ajo ndjenjë e këndshme e kur sigurojmë kompjuterin në plumb, dhe pastaj ditë / javë më vonë duke u përpjekur të lidhemi nga ndonjë vend i largët ku nuk mund të hyjmë sepse firewall është në modalitetin "askush për askënd", kjo quhet qëndrimi jashtë kështjellë për sa i përket sysadmins. 😉

Kjo është arsyeja pse ky post është kaq i dobishëm, me trokitje ju mund të përdorni nga kudo që mund të dërgojë një paketë në rrjetin tuaj lokal, dhe sulmuesit humbin interesin kur shohin se porti ssh është i mbyllur, nuk mendoj se ata do të trokasin forcën e egër për të hapur portin.

Hej, artikulli është i shkëlqyeshëm.

Një gjë: a shërben për tu lidhur nga jashtë rrjetit lokal?

E them këtë sepse kam routerin me porta të mbyllura minus atë që i përgjigjet ssh-së që ridrejtohet në server.

Imagjinoj që në mënyrë që të funksionojë nga jashtë rrjetit lokal, do të jetë e nevojshme të hapni portet e routerit që korrespondojnë me Port Knocking dhe t'i ktheni ato gjithashtu në server.

Mmm ...

Unë nuk e di se sa e sigurt për ta bërë këtë.

Cfare mendoni ju

Nuk jam vërtet i sigurt, nuk e kam bërë testin por mendoj që po, duhet të hapësh porte në router sepse përndryshe nuk do të jesh në gjendje të trokasësh në server.

Bëni provën pa hapur porta në router, nëse nuk funksionon për ju është turp, sepse jam dakord me ju, nuk këshillohet të hapni këto porte në router.

Në të vërtetë, ne duhet të hapim portet dhe t'i ridrejtojmë ato në kompjuterin që ne po telefonojmë.

Gjynah

Faleminderit shumë! Sapo kam filluar të studioj rrjetin dhe këto mësime janë të shkëlqyera për mua! faleminderit që morët kohë për të ndarë njohuritë

Kam mësuar shumë gjatë viteve me komunitetin global Linux ... për disa vite kam dashur të kontribuoj gjithashtu, kjo është pikërisht arsyeja pse unë shkruaj

Faleminderit shumë, ju nuk e dini se si më ndihmon, unë jam gati të krijoj një server dhe kjo po shkon shumë mirë për mua.

të fala

Kjo është ajo për të cilën ne jemi, për të ndihmuar

Artikull i shkëlqyeshëm! Nuk kisha njohuri për këtë dhe kjo më ndihmon shumë (po përdor RackSpace që përdor KVM, kështu që më përshtatet si një dorezë!). Shtuar në të preferuar.

Faleminderit për komentin

Si zakonisht DesdeLinux nos trae excelentes post con tutoriales que son realmente utiles para poner en acción, gracias por compartir!! 🙂

Faleminderit për komentin tuaj

Po, ne gjithmonë përpiqemi të kënaqim atë etje për njohuri që kanë lexuesit tanë

Interesante, nuk e dija opsionin.

Shko drejt e në majmëri bibliotekën time të pres.

Ju faleminderit!

Një kënaqësi për mua

të fala

Përshëndetje KZKG ^ Gaara !!! Ju shtrydhët Artikull i jashtëzakonshëm për të siguruar serverat. Asnjë @% * & ^ ide se një gjë e tillë ekziston. Do ta provoj Faleminderit

kjo eshte fantastike…. ^ - ^

Përshëndetje, a mund të shpjegoni se si ta instaloni në CentOS 5.x?

Unë kam shkarkuar rpm:

http://pkgs.repoforge.org/knock/knock-0.5-3.el5.rf.x86_64.rpm

Instaluar:

rpm -i knock-0.5-3.el5.rf.x86_64.rpm

Konfiguroni skedarin e konfigurimit me 15 sekonda kohë dhe portin që unë përdor për t'u lidhur me ssh me vps-të e mia

Demoni fillon:

/ usr / sbin / trokiti &

Unë telnet dhe asgjë port nuk mbyllet, si parazgjedhje porti është i hapur, por nuk mbyllet.

Po bej dicka keq?

Mmmm, kërkesat e telnetit për ato porte mund të mësohen nga administratori i rrjetit tonë lokal, ose nga ofruesi ynë i shërbimit, jo? Do të bllokonte njerëzit e jashtëm por jo ata, kështu që nëse ata duan të aktivizojnë portin tonë ata mund ta bëjnë këtë sepse Shih kërkesat që bëjmë, mmm le të themi se mbron por jo 100%

Mund të jetë, por nuk mendoj se ata do të imagjinojnë që telnet i caktuar ekzekuton veprimin X. Nëse nuk shohin që ndiqen të njëjtat modele telnet.

Artikull interesant, kam një pyetje. Unë mendoj se ka një gabim në imazhin e skedarit të konfigurimit, sepse nëse analizoni mirë, në të dy linjat e komandës po përdorni ACCEPT në Iptables. Unë mendoj se një duhet të pranohet dhe një tjetër duhet të refuzojë.

Përndryshe, iniciativë e shkëlqyeshme. Faleminderit shumë që gjetët kohë për të shpjeguar njohuritë tuaja për të tjerët.

të fala