Indeksi i përgjithshëm i serisë: Rrjetet kompjuterike për NVM-të: Hyrje

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Përshëndetje miq dhe miq!

Titulli i artikullit duhet të ishte: «MATE + NTP + Dnsmasq + Shërbimi Gateway + Apache + Kallamar me Vërtetim PAM në Centos 7 - Rrjetet e NVM-ve« Për arsye praktike ne e shkurtojmë atë.

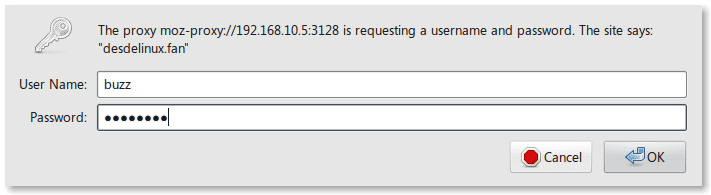

Ne vazhdojmë me vërtetimin tek përdoruesit lokalë në një kompjuter Linux duke përdorur PAM, dhe këtë herë do të shohim se si mund të sigurojmë shërbimin Proxy me Squid për një rrjet të vogël kompjuterash, duke përdorur kredencialet e vërtetimit të ruajtura në të njëjtin kompjuter ku serveri po ekzekutohet kallamar.

Megjithëse e dimë që është një praktikë shumë e zakonshme në ditët e sotme, të vërtetosh shërbime kundër një OpenLDAP, Red Hat's Directory Server 389, Microsoft Active Directory, etj., Ne konsiderojmë që së pari duhet të kalojmë nëpër zgjidhje të thjeshta dhe të lira, dhe më pas të përballemi me ato më komplekse. Ne besojmë se duhet të kalojmë nga e thjeshta në komplekse.

Fazë

Isshtë një organizatë e vogël - me shumë pak burime financiare - e përkushtuar për të mbështetur përdorimin e Softuerit të Lirë dhe që zgjodhi emrin e DesdeLinux.Tifoz. Ata janë entuziastë të ndryshëm të sistemit operativ CentOS të grupuar në një zyrë të vetme. Ata blenë një stacion pune - jo një server profesional - të cilin ata do t'ia kushtojnë për të funksionuar si një "server".

Entuziastët nuk kanë njohuri të gjera se si të zbatojnë një server OpenLDAP ose një Samba 4 AD-DC, dhe as nuk mund të lejojnë të licencojnë një Direktori Aktive të Microsoft. Sidoqoftë, për punën e tyre të përditshme, ata kanë nevojë për shërbime të hyrjes në Internet përmes një Proxy -për të shpejtuar shfletimin- dhe një hapësire për të ruajtur dokumentet e tyre më të vlefshme dhe për të punuar si kopje rezervë.

Ata akoma më së shumti përdorin sisteme operative të blera ligjërisht Microsoft, por duan t'i ndryshojnë ato në Sisteme Operative të bazuara në Linux, duke filluar me "Serverin" e tyre.

Ata gjithashtu aspirojnë të kenë serverin e tyre të postës për t'u bërë të pavarur - të paktën nga origjina - e shërbimeve të tilla si Gmail, Yahoo, HotMail, etj, gjë që është ajo që ata përdorin aktualisht.

Rregullat e Firewall dhe Routing kundër Internetit do ta vendosin atë në Routerin ADSL të kontraktuar.

Ata nuk kanë një emër domain të vërtetë pasi nuk kanë nevojë të botojnë ndonjë shërbim në internet.

CentOS 7 si një server pa GUI

Ne po fillojmë nga një instalim i ri i një serveri pa një ndërfaqe grafike, dhe opsioni i vetëm që zgjedhim gjatë procesit është «Serveri i infrastrukturës»Siç e pamë në artikujt e mëparshëm të serisë.

Cilësimet fillestare

[root @ linuxbox ~] # emër cat / etj / host

kuti linux

[root @ linuxbox ~] # cat / etj / host

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.tifoz linuxbox

[root @ linuxbox ~] # emër host

kuti linux

[root @ linuxbox] # emri i hostit -f

linuxbox.desdelinux.tifoz

[root @ linuxbox] # ip listë shtuesish

[root @ linuxbox] # ifconfig -a

[root @ linuxbox] # ls / sys / class / net /

ens32 ens34 ja

Ne e çaktivizojmë Menaxherin e Rrjetit

[root @ linuxbox] # ndalo systemctl NetworkManager [root @ linuxbox] # systemctl çaktivizon NetworkManager [root @ linuxbox] # status systemctl NetworkManager ● NetworkManager.service - Menaxheri i Rrjetit i ngarkuar: i ngarkuar (/usr/lib/systemd/system/NetworkManager.service; i paaftë; i paravendosur nga shitësi: i aktivizuar) Aktiv: joaktiv (i vdekur) Dokumentet: njeriu: NetworkManager (8) [root @ linuxbox] # ifconfig -a

Ne konfigurojmë ndërfaqet e rrjetit

Ndërfaqja LAN Ens32 e lidhur në Rrjetin e Brendshëm

[root @ linuxbox] # nano / etc / sysconfig / skripte rrjeti / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.tifoz DNS1=127.0.0.1

ZONA = publike

[root @ linuxbox] # ifdown ens32 && ifup ens32

Ndërfaqja Ens34 WAN e lidhur në internet

[root @ linuxbox] # nano / etc / sysconfig / skripte rrjeti / ifcfg-ens34 DEVICE=ens34 ONBOOT=po BOOTPROTO=statike HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=pa IPADDR=172.16.10.10 NETMASK=255.255.255.0 # Adresa ADSL # është e lidhur me ruterin e mëposhtëm IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.tifoz DNS1=127.0.0.1 ZONA = e jashtme [root @ linuxbox] # ifdown ens34 && ifup ens34

Konfigurimi i depove

[root @ linuxbox] # cd /etc/yum.repos.d/ [root @ linuxbox] # mkdir origjinal [root @ linuxbox] # mv Centos- * origjinal / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # yum pastro të gjitha Plugins ngarkuar: fastestmirror, langpacks Pastrimi i depove: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: Azhurnime-Repo Pastrimi i gjithçkaje Pastrimi i listës së pasqyrave më të shpejtë

[root @ linuxbox yum.repos.d] # azhurnim yum Shtojca të ngarkuara: fastestmirror, doreza Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 Media-Repo | 3.6 KB 00:00 Përditësime-Repo | 3.4 KB 00:00 (1/9): Base-Repo / group_gz | 155 kB 00:00 (2/9): Epel-Repo / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Epel-Repo / azhurnimiinfo | 734 kB 00:00 (5/9): Media-Repo / primare_db | 5.3 MB 00:00 (6/9): CentosPlus-Repo / primare_db | 1.1 MB 00:00 (7/9): Përditësime-Repo / primare_db | 2.2 MB 00:00 (8/9): Epel-Repo / primare_db | 4.5 MB 00:01 (9/9): Base-Repo / primar_db | 5.6 MB 00:01 Përcaktimi i pasqyrave më të shpejta Nuk ka paketa të shënuara për azhurnim

Mesazhi "Asnjë paketë nuk është shënuar për azhurnim»Shownshtë treguar sepse gjatë instalimit ne deklaruam të njëjtat depo lokale që kemi në dispozicion.

Centos 7 me mjedisin desktop MATE

Për të përdorur mjetet shumë të mira të administrimit me një ndërfaqe grafike që ofron CentOS / Red Hat dhe sepse gjithnjë na mungon GNOME2, vendosëm të instalojmë MATE si një mjedis desktop.

[root @ linuxbox] # yum groupinstaloni "X Window system" [root @ linuxbox] # yum grup instaloni "MATE Desktop"

Për të verifikuar që MATE ngarkohet si duhet, ne ekzekutojmë komandën e mëposhtme në një tastierë-lokale ose të largët-:

[root @ linuxbox] # systemctl izolon grafikun. target

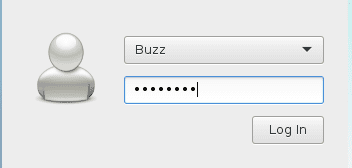

dhe mjedisi i desktopit duhet të ngarkohet -në ekipin lokal- pa probleme, duke treguar lightdm si një hyrje grafike. Ne shtypim emrin e përdoruesit lokal dhe fjalëkalimin e tij, dhe ne do të hyjmë në MATE.

Për të treguar systemd që niveli i parazgjedhur i nisjes është 5 - mjedisi grafik - ne krijojmë lidhjen simbolike të mëposhtme:

[root @ linuxbox] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Ne ristartoni sistemin dhe gjithçka funksionon mirë.

Ne instalojmë Shërbimin Koha për Rrjetet

[root @ linuxbox ~] # yum instalo ntp

Gjatë instalimit ne konfigurojmë që ora lokale do të sinkronizohet me serverin e kohës të pajisjeve sysadmin.desdelinux.tifoz me IP 192.168.10.1. Pra, ne e ruajmë skedarin ntp.konf origjinale nga:

[root @ linuxbox] # cp /etc/ntp.conf /etc/ntp.conf.original

Tani, ne krijojmë një të re me përmbajtjen vijuese:

[root @ linuxbox] # nano /etc/ntp.conf # Serverët e konfiguruar gjatë instalimit: serveri 192.168.10.1 iburst # Për më shumë informacion, shikoni faqet e burrave të: # ntp.conf (5), ntp_acc (5) , ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # Lejo sinkronizimin me burimin e kohës, por jo # lejo burimin të konsultohet ose modifikojë këtë shërbim të kufizojë parazgjedhur nomodifikoj notrap nopeer noquery # Lejo të gjithë hyrjen në ndërfaqen Kufizimi i loopback 127.0.0.1 kufizimi :: 1 # Kufizo pak më pak në kompjuterët në rrjetin lokal. kufizoni maskën 192.168.10.0 255.255.255.0 nomodifikoj notrap # Përdorni serverat publik të projektit pool.ntp.org # Nëse dëshironi të bashkoheni në projekt vizitoni # (http://www.pool.ntp.org/join.html). # transmetim 192.168.10.255 autokey # transmetues server transmetues klient # transmetues klient # transmetim 224.0.1.1 autokey # server multicast # multicastclient 224.0.1.1 # klient multicast #manycastserver 239.255.254.254 # server shumëcast #manycastclient 239.255.254.254 klient 192.168.10.255ok autokey 4 # Aktivizo kriptografinë publike. #crypto includefile / etc / ntp / crypto / pw # Skedari i çelësit që përmban çelësat dhe identifikuesit e çelësave # që përdoret kur operon me çelësat e kriptografisë së tastit simetrik / etj / ntp / çelësat # Specifiko identifikuesit e çelësave të besueshëm #trustedkey 8 42 8 # Specifikoni identifikuesin e çelësit për t'u përdorur me programin ntpdc. #requestkey 8 # Specifikoni identifikuesin e çelësit për t'u përdorur me programin ntpq. #controlkey 2013 # Mundësoni shkrimin e regjistrave të statistikave. # statistikat statistikat e orës kriptostatet loopstats peerstats # Çaktivizoni monitorin e shkëputjes për të parandaluar amplifikimin e # sulmeve duke përdorur komandën e listës ntpdc, kur kufizimi i paracaktuar # nuk përfshin flamurin e zhurmës. Lexoni CVE-5211-XNUMX # për më shumë detaje. # Shënim: Monitori nuk është i çaktivizuar me flamurin e kufizuar të kufizimit. çaktivizo monitorin

Ne mundësojmë, fillojmë dhe kontrollojmë shërbimin NTP

[root @ linuxbox] # statusi systemctl ntpd

● ntpd.service - Shërbimi në kohë i rrjetit i ngarkuar: i ngarkuar (/usr/lib/systemd/system/ntpd.service; i paaftë; i paravendosur nga shitësi: i paaftë) Aktiv: joaktiv (i vdekur)

[root @ linuxbox ~] # systemctl mundëson ntpd

Lidhje e krijuar nga /etc/systemd/system/multi-user.target.wants/ntpd.service te /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox] # systemctl fillon ntpd

[root @ linuxbox] # statusi systemctl ntpd

[root @ linuxbox] # statusi systemctl ntpd

● ntpd.service - Shërbimi Koha e Rrjetit

Ngarkuar: i ngarkuar (/usr/lib/systemd/system/ntpd.service; aktivizuar; paravendosja e shitësit: me aftësi të kufizuara) Aktive: aktive (ekzekutuese) që nga Fri 2017-04-14 15:51:08 EDT; 1s më parë Procesi: 1307 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ OPTIONS (kodi = dalja, statusi = 0 / SUKSESI) PID-i kryesor: 1308 (ntpd) Grupi C: /system.slice/ntpd.service └─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp dhe Firewall

[root @ linuxbox] # firewall-cmd - merrni-zona aktive i jashtëm ndërfaqet: ens34 publik ndërfaqet: ens32 [root @ linuxbox] # firewall-cmd --zone = publike --add-port = 123 / udp - e përhershme sukses [root @ linuxbox] # firewall-cmd - ringarkoni sukses

Ne mundësojmë dhe konfigurojmë Dnsmasq

Siç e pamë në artikullin e mëparshëm në serinë Rrjetet e Biznesit të Vogël, Dnsamasq është instaluar si parazgjedhje në një server të infrastrukturës CentOS 7.

[root @ linuxbox] # statusctctl statusi dnsmasq Ns dnsmasq.service - serveri i memorizimit DNS. Ngarkuar: i ngarkuar (/usr/lib/systemd/system/dnsmasq.service; me aftësi të kufizuara; paravendosja e shitësit: me aftësi të kufizuara) Aktive: joaktive (e vdekur) [root @ linuxbox] # systemctl mundëson dnsmasq Krijuar lidhjen simbolike nga /etc/systemd/system/multi-user.target.wants/dnsmasq.service te /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox] # systemctl fillon dnsmasq [root @ linuxbox] # statusctctl statusi dnsmasq Ns dnsmasq.service - serveri i memorizimit DNS. Ngarkuar: i ngarkuar (/usr/lib/systemd/system/dnsmasq.service; aktivizuar; paravendosja e shitësit: me aftësi të kufizuara) Aktive: aktive (ekzekutuese) që nga Fri 2017-04-14 16:21:18 EDT; 4s më parë PID Kryesor: 33611 (dnsmasq) CGrupi: /system.slice/dnsmasq.service └─33611 / usr / sbin / dnsmasq -k [root @ linuxbox] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox] # nano / etj / dnsmasq.conf # ------------------------------------------------- ------------------- # PERGJITHSHME # ----------------------------- -------------------------------------- Nevojitet domeni # Mos i kaloni emrat pa domenin pjesa fals-priv # Mos kaloni adresat në hapësirën e padrejtuar, expand-hosts # Shton automatikisht domenin në ndërfaqen e hostit=ens32 # Ndërfaqja LAN me renditje të rreptë # Rendi sipas të cilit skedari /etc/resolv.conf kërkohet konf- dir=/etc /dnsmasq.d domain=desdelinux.fan # Adresa e emrit të domenit=/time.windows.com/192.168.10.5 # Dërgon një opsion bosh të vlerës WPAD. Kërkohet që klientët # Windows 7 dhe të mëvonshëm të sillen siç duhet. ;-) dhcp-option=252,"\n" # Skedari ku do të deklarojmë HOSTS që do të "ndalohen" addn-hosts=/etc/banner_add_hosts local=/desdelinux.fan/ # ---------------------------------------------- ---------------------- # RECORDSCNAMEMXTXT # -------------------------- ----------------------------------------- # Ky lloj regjistrimi kërkon një hyrje # në skedarin /etc/hosts # ex: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.tifoz,linuxbox.desdelinux.fan # MX RECORDS # Kthen një rekord MX me emrin "desdelinux.fan" i destinuar # për ekipin e postës.desdelinux.tifoz dhe prioritet prej 10 mx-host=desdelinux.tifoz, postë.desdelinux.fan,10 # Destinacioni i paracaktuar për regjistrimet MX të krijuara # duke përdorur opsionin localmx do të jetë: mx-target=mail.desdelinux.fan # Kthen një rekord MX që tregon objektivin mx për të GJITHA # makinat lokale rekordet localmx # TXT. Ne gjithashtu mund të deklarojmë një rekord SPF txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.tifoz,"DesdeLinux, blogu juaj kushtuar Software-it të Lirë" # ----------------------------------------- ------------------------------------------------------------------------- ----- ------------------------------------------- # IPv4 diapazoni dhe koha e qirasë # 1 deri në 29 janë për serverë dhe nevoja të tjera dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # Numri maksimal i adresave për t'u dhënë me qira # si parazgjedhje ato janë 150 # IPV6 # dhcp-range=1234::, ra-only # Opsione për RANGE # OPTIONS dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # ROUTER GATEWAY dhcp.6,192.168.10.5-option tion = 15,desdelinux.fan # DNS Emri i Domenit dhcp-option=19,1 # opsioni ip-forwarding ON dhcp-option=28,192.168.10.255 # BROADCAST dhcp-option=42,192.168.10.5 # NTP dhcp-autoritative --Hcp-auth. ---------------------------------------------- --- ----------- # Nëse dëshironi të ruani pyetjen, hyni në /var/log/messages # anuloni rreshtin më poshtë # ---------- ------- ------------------------------------------ ------- # pyetje log # FUNDI i skedarit /etc/dnsmasq.conf # ------------------------------------------- ----------------------------

Ne krijojmë skedarin / etj / banner_add_hosts

[root @ linuxbox] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .shkarkoni.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Adresat IP fikse

[root @ linuxbox ~] # nano / etj / host 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.fan sysadmin

Ne konfigurojmë skedarin /etc/resolv.conf - zgjidhës

[rrënja @ linuxbox] # nano /etc/resolv.conf kërkim desdelinuxServeri i emrave .fan 127.0.0.1 # Për pyetje DNS të jashtme ose # jo-domenale desdelinux.tifoz # local=/desdelinux.fan/ serveri i emrave 8.8.8.8

Ne kontrollojmë sintaksën e skedarit dnsmasq.konf, ne fillojmë dhe kontrollojmë statusin e shërbimit

[root @ linuxbox] # dnsmasq - provë dnsmasq: sintaksa kontrolloni OK. [root @ linuxbox] # systemctl rinisni dnsmasq [root @ linuxbox] # statusctctl statusi dnsmasq

Dnsmasq dhe Firewall

[root @ linuxbox] # firewall-cmd - merrni-zona aktive

i jashtëm

ndërfaqet: ens34

publik

ndërfaqet: ens32

shërbim sferë o Server Domain Name (dns). Protokolli shpullë «IP me enkriptim«

[root @ linuxbox] # firewall-cmd - zona = publike - add-port = 53 / tcp - e përhershme sukses [root @ linuxbox] # firewall-cmd --zone = publike --add-port = 53 / udp - e përhershme sukses

Kërkesat e Dnsmasq te serverat e jashtëm DNS

[root @ linuxbox] # firewall-cmd --zona = e jashtme --add-port = 53 / tcp - e përhershme sukses [root @ linuxbox] # firewall-cmd --zona = e jashtme --add-port = 53 / udp - e përhershme sukses

shërbim këpucë o Serveri BOOTP (dhcp) Protokolli IPPC «Bërthama e Paketave Pluribus në Internet«

[root @ linuxbox] # firewall-cmd - zona = publike - add-port = 67 / tcp - e përhershme sukses [root @ linuxbox] # firewall-cmd --zone = publike --add-port = 67 / udp - e përhershme sukses [root @ linuxbox] # firewall-cmd - ringarkoni sukses [root @ linuxbox] # firewall-cmd - info-zone publik publik (aktiv) shënjestra: parazgjedhja e bllokimit të bllokut të ICMP: pa ndërfaqe: burime të ens32: shërbime: dhcp dns ntp ssh porte: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp protokolle: maskaradë: pa porte përpara: porte burimesh: icmp -bllokon: rregulla të pasura: [root @ linuxbox] # firewall-cmd - e jashtme e jashtme e informacionit (aktiv) shënjestra: parazgjedhja e bllokimit të bllokut të bllokut: pa ndërfaqe: burime të ens34: shërbime: porte dns: 53 / udp 53 / protokolle tcp: maskaradë: po porte përpara: porte burimesh: blloqe icmp: parametër-problem përcjellës router-reklamues router- Rregullat e pasura të shuarjes së burimit të kërkimit:

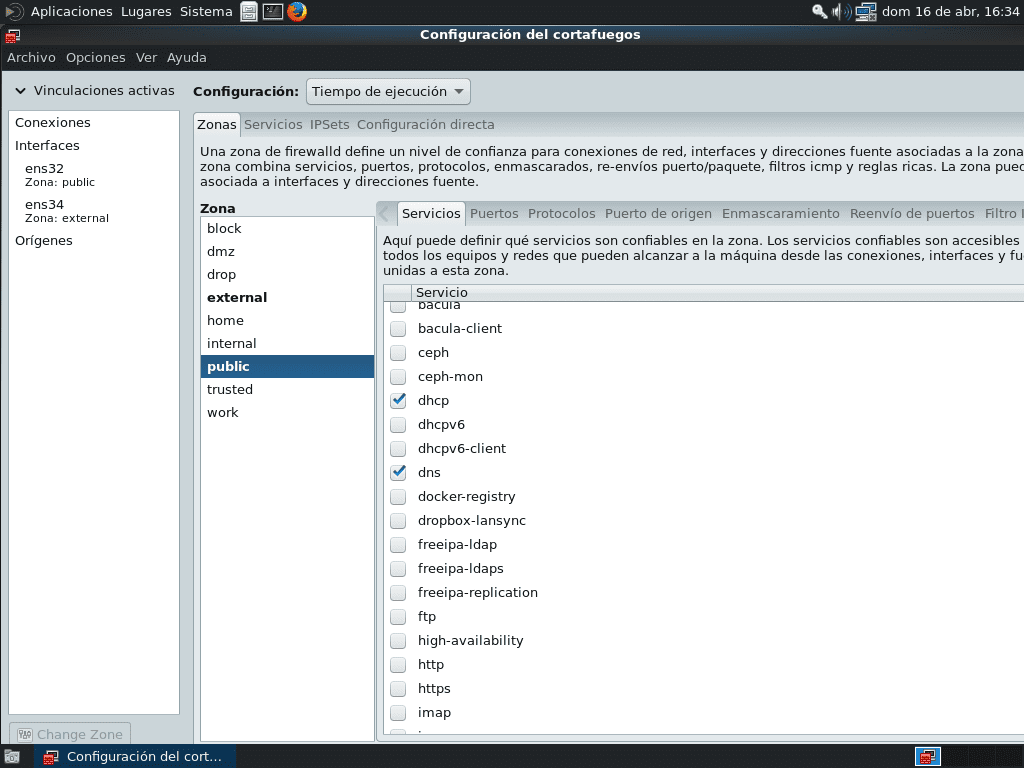

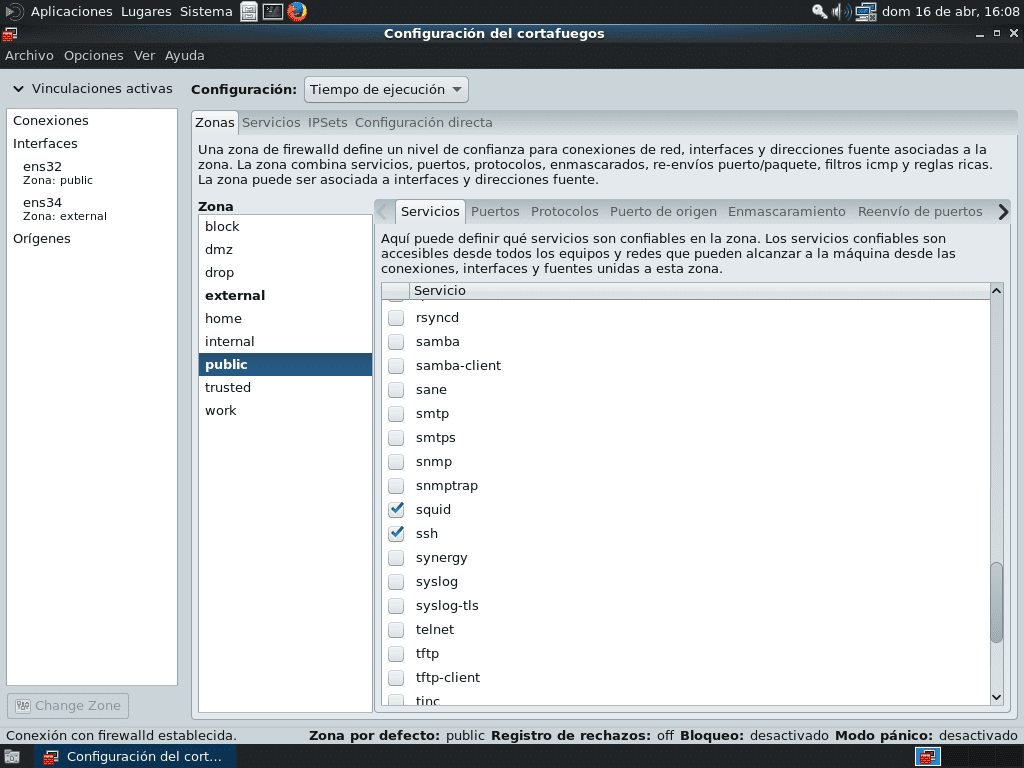

Nëse duam të përdorim një ndërfaqe grafike për të konfiguruar Firewall në CentOS 7, ne shikojmë në menunë e përgjithshme - kjo do të varet nga mjedisi i desktopit në të cilin shfaqet nënmenu - aplikacioni «Firewall», ne e ekzekutojmë atë dhe pasi kemi futur fjalëkalimin e përdoruesit rrënjë, ne do të hyjmë në ndërfaqen e programit si të tillë. Në MATE shfaqet në menunë «Sistemi »->" Administrata "->" Firewall ".

Ne zgjedhim zonën «publik»Dhe ne autorizojmë Shërbimet që duam të publikohen në LAN, të cilat deri më tani janë dhcp, dns, ntp dhe ssh. Pas zgjedhjes së shërbimeve, duke verifikuar që gjithçka funksionon si duhet, duhet të bëjmë ndryshimet në Runtime to Permanent. Për ta bërë këtë ne shkojmë në menunë Options dhe zgjedhim opsionin «Kaloni kohën në të përhershme".

Më vonë ne zgjedhim zonën «i jashtëm»Dhe ne kontrollojmë që Portet e nevojshme për të komunikuar me internet janë të hapura. MOS publikoni Shërbime në këtë Zonë nëse nuk dimë shumë mirë se çfarë po bëjmë!.

Mos harrojmë t'i bëjmë ndryshimet të Përhershme përmes opsionit «Kaloni kohën në të përhershme»Dhe ringarko demonin FirewallD, sa herë që përdorim këtë mjet të fuqishëm grafik.

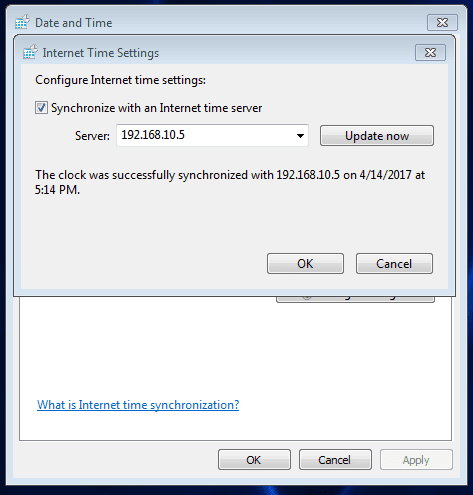

NTP dhe Dnsmasq nga një klient i Windows 7

Sinkronizimi me NTP

i jashtëm

Adresa IP e dhënë me qira

Microsoft Windows [Versioni 6.1.7601] E drejta e autorit (c) 2009 Microsoft Corporation. Të gjitha të drejtat e rezervuara. C: \ Përdoruesit \ gumëzhij> ipconfig / të gjithë Emri i hostit të konfigurimit të Windows. . . . . . . . . . . . : SHTAT

Prapashtesa Primare Dns. . . . . . . :

NodeType. . . . . . . . . . . . : Rrugimi hibrid IP i aktivizuar. . . . . . . . : Nuk ka përfaqësues WINS të aktivizuar. . . . . . . . : Nuk ka listë të kërkimit të prapashtesës DNS. . . . . . : desdelinuxPërshtatës .fan Ethernet Lidhja Local Area: Prapashtesë DNS specifike për lidhjen. : desdelinux.Përshkrimi i tifozit. . . . . . . . . . . : Adresa fizike e lidhjes me rrjetin Intel(R) PRO/1000 MT. . . . . . . . . : 00-0C-29-D6-14-36 DHCP i aktivizuar. . . . . . . . . . . : Po Autokonfigurimi i aktivizuar . . . . : Pirunët

Adresa IPv4. . . . . . . . . . . : 192.168.10.115 (e preferuar)

Maska e nënrrjetit. . . . . . . . . . . : 255.255.255.0 Marrë qira. . . . . . . . . . : E premte, 14 Prill 2017 5:12:53 Skadon qiraja. . . . . . . . . . : E shtunë, 15 prill 2017 1:12:53 Default Gateway . . . . . . . . . : 192.168.10.1 DHCPSserver. . . . . . . . . . . : 192.168.10.5 Serverët DNS. . . . . . . . . . . : 192.168.10.5 NetBIOS mbi Tcpip. . . . . . . . : Përshtatësi i tunelit i aktivizuar Lidhja e zonës lokale* 9: Gjendja e medias . . . . . . . . . . . : Media e shkëputur Prapashtesa DNS specifike për lidhjen. : Përshkrim . . . . . . . . . . . : Adresa fizike e përshtatësit të tunelit të Microsoft Teredo. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP i aktivizuar. . . . . . . . . . . : Nuk ka konfigurim automatik të aktivizuar. . . . : Po Përshtatësi i tunelit isatap.desdelinux.tifoz: Shteti mediatik. . . . . . . . . . . : Media e shkëputur Prapashtesa DNS specifike për lidhjen. : desdelinux.Përshkrimi i tifozit. . . . . . . . . . . : Adresa fizike e Microsoft ISATAP #2. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP i aktivizuar. . . . . . . . . . . : Nuk ka konfigurim automatik të aktivizuar. . . . : Po C:\Users\buzz>

Bakshish

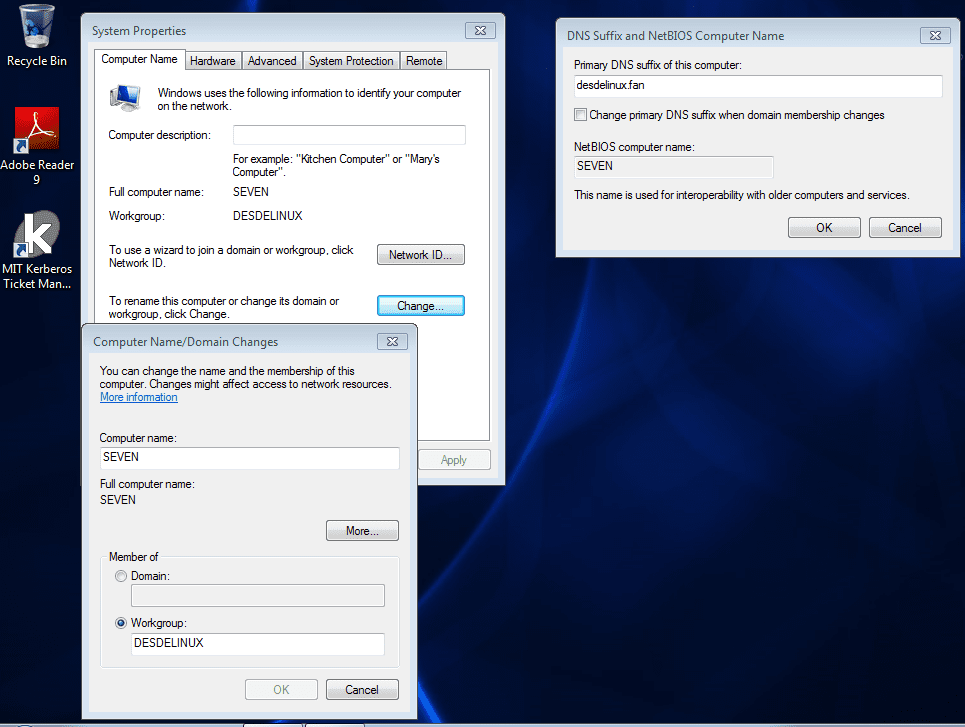

Një vlerë e rëndësishme në klientët e Windows është "Prapashtesa Primare Dns" ose "Prapashtesa e lidhjes kryesore". Kur nuk përdoret një Kontrollues Domain i Microsoft, sistemi operativ nuk i cakton ndonjë vlerë. Nëse po përballemi me një rast si ai i përshkruar në fillim të artikullit dhe duam ta deklarojmë shprehimisht atë vlerë, duhet të procedojmë në përputhje me atë që tregohet në imazhin vijues, të pranojmë ndryshimet dhe të rifillojmë klientin.

Nëse vrapojmë përsëri CMD -> ipconfig / të gjitha ne do të marrim sa vijon:

Microsoft Windows [Versioni 6.1.7601] E drejta e autorit (c) 2009 Microsoft Corporation. Të gjitha të drejtat e rezervuara. C: \ Përdoruesit \ gumëzhij> ipconfig / të gjithë Emri i hostit të konfigurimit të Windows. . . . . . . . . . . . : SHTAT

Prapashtesa Primare Dns. . . . . . . : desdelinux.tifoz

NodeType. . . . . . . . . . . . : Rrugimi hibrid IP i aktivizuar. . . . . . . . : Nuk ka përfaqësues WINS të aktivizuar. . . . . . . . : Nuk ka listë të kërkimit të prapashtesës DNS. . . . . . : desdelinux.tifoz

Pjesa tjetër e vlerave mbetet e pandryshuar

Kontrollet e DNS

zhurmë @ sysadmin: host $ host spynet.microsoft.com spynet.microsoft.com ka adresën 127.0.0.1 Hosti spynet.microsoft.com nuk u gjet: 5(REFUZUAR) Posta spynet.microsoft.com trajtohet nga 1 postë.desdelinux.tifoz. buzz @ sysadmin: ~ $ linuxbox pritës linuxbox.desdelinux.fan ka adresën 192.168.10.5 linuxbox.desdelinuxPosta e tifozëve trajtohet nga 1 postë.desdelinux.tifoz. gumëzhime @ sysadmin: host $ host sysadmin sysadmin.desdelinux.fan ka adresën 192.168.10.1 sysadmin.desdelinuxPosta e tifozëve trajtohet nga 1 postë.desdelinux.tifoz. buzz @ sysadmin: ~ $ postë pritëse postës.desdelinux.fan është një pseudonim për linuxbox.desdelinux.tifoz. linuxbox.desdelinux.fan ka adresën 192.168.10.5 linuxbox.desdelinuxPosta e tifozëve trajtohet nga 1 postë.desdelinux.tifoz.

Ne instalojmë -vetëm për testim- një server autoritar DNS NSD në sysadmin.desdelinux.tifoz, dhe ne përfshijmë adresën IP 172.16.10.1 në arkiv /etc/resolv.conf të ekipit linuxbox.desdelinux.tifoz, për të verifikuar që Dnsmasq po ekzekutonte si duhet funksionin e tij Forwarder. Kutitë e rërës në serverin NSD janë favt.org y toujague.org. Të gjitha IP-të janë fiktive ose nga rrjetet private.

Nëse e çaktivizojmë ndërfaqen WAN ens34 duke përdorur komandën ifdown ens34, Dnsmasq nuk do të jetë në gjendje të kërkojë servera të jashtëm DNS.

[buzz @ linuxbox] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org Pritësi Toujague.org nuk u gjet: 3 (NXDOMAIN) [gumëzhitje @ linuxbox] $ host pizzapie.favt.org Pizzapie.favt.org pritës nuk u gjet: 3 (NXDOMAIN)

Le të mundësojmë ndërfaqen ens34 dhe të kontrollojmë përsëri:

[gumëzhitje @ linuxbox] $ sudo ifup ens34

buzz @ linuxbox] $ host pizzapie.favt.org pizzapie.favt.org është një pseudonim për paisano.favt.org. paisano.favt.org ka adresën 172.16.10.4 [gumëzhitje @ linuxbox] $ host pizzapie.toujague.org Pizzas.toujague.org pritës nuk u gjet: 3 (NXDOMAIN) [gumëzhitje @ linuxbox host] $ host poblacion.toujague.org poblacion.toujague.org ka adresën 169.18.10.18 [gumëzhitje @ linuxbox] $ host -t NS favt.org emër serveri favt.org ns1.favt.org. emër serveri favt.org ns2.favt.org. [gumëzhime @ linuxbox] $ host -t NS toujague.org serveri i emrit të Toujague.org ns1.toujague.org. serveri i emrit të Toujague.org ns2.toujague.org. [gumëzhime @ linuxbox] $ host -t MX toujague.org posta e Toujague.org trajtohet nga 10 mail.toujague.org.

Le të konsultohemi nga sysadmin.desdelinux.tifoz:

gumëzhitje @ sysadmin: cat $ cat /etc/resolv.conf kërkim desdelinux.serveri i emrave të tifozëve 192.168.10.5 xeon @ sysadmin: host $ host mail.toujague.org mail.toujague.org ka adresën 169.18.10.19

Dnsmasq po punon si forwarder në mënyrë korrekte.

kallamar

Në libër në formatin PDF «Konfigurimi i serverit Linux»Datë 25 korrik 2016, nga Autori Joel Barrios Duenas (darkshram@gmail.com - http://www.alcancelibre.org/), një tekst të cilit i jam referuar në artikujt e mëparshëm, ka një kapitull të tërë kushtuar Opsionet themelore të konfigurimit të kallamarit.

Për shkak të rëndësisë së shërbimit Web - Proxy, ne riprodhojmë Hyrjen që është bërë për Squid në librin e lartpërmendur:

105.1. Prezantimi.

105.1.1. Çfarë është një server ndërmjetës (përfaqësues)?

Termi në anglisht "Proxy" ka një kuptim shumë të përgjithshëm dhe në të njëjtën kohë të paqartë, megjithëse

konsiderohet pa dyshim një sinonim i konceptit të "Ndërmjetësues". Zakonisht përkthehet, në kuptimin e ngushtë, si i deleguari o avokati (ai që ka pushtet mbi një tjetër).

Un Server ndërmjetësues Isshtë përcaktuar si një kompjuter ose pajisje që ofron një shërbim rrjeti që konsiston në lejimin e klientëve për të bërë lidhje indirekte të rrjetit me shërbime të tjera të rrjetit. Gjatë procesit ndodh si vijon:

- Klienti lidhet me një Proxy server.

- Klienti kërkon një lidhje, skedar ose burim tjetër të disponueshëm në një server tjetër.

- Serveri ndërmjetës siguron burimin ose duke u lidhur me serverin e specifikuar

ose duke e shërbyer atë nga një memorje e fshehtë. - Në disa raste Server ndërmjetësues mund të ndryshojë kërkesën e klientit ose

përgjigja e serverit për qëllime të ndryshme.

L Servera Proxy ato zakonisht bëhen për të punuar njëkohësisht si një mur zjarri që operon në Niveli i rrjetit, duke vepruar si një filtër pako, si në rastin e iptables ose që veprojnë në Niveli i aplikimit, duke kontrolluar shërbime të ndryshme, siç është rasti i Mbështjellësi TCP. Në varësi të kontekstit, muri i zjarrit njihet gjithashtu si BPD o BPër Prrotullimi Device ose thjesht filtri i paketave.

Një aplikim i zakonshëm i Servera Proxy është të funksionojë si një memorie e përmbajtjes së rrjetit (kryesisht HTTP), duke siguruar në afërsi të klientëve një memorie memorie të faqeve dhe skedarëve të disponueshëm përmes rrjetit në serverat e largëta HTTP, duke lejuar klientët e rrjetit lokal të kenë qasje në to më të shpejtë dhe më të besueshëm.

Kur merret një kërkesë për një burim të specifikuar të Rrjetit në një URL (Uuniforme Rburim Lokator) Server ndërmjetësues shikoni për rezultatin e URL brenda cache. Nëse është gjetur, Server ndërmjetësues Përgjigjet ndaj klientit duke siguruar menjëherë përmbajtjen e kërkuar. Nëse përmbajtja e kërkuar mungon në memorien e përkohshme, Server ndërmjetësues do ta marrë atë nga një server i largët, duke ia dorëzuar klientit që e ka kërkuar dhe duke mbajtur një kopje në memorje të përkohshme. Përmbajtja në memorje memorie hiqet më pas përmes një algoritmi skadimi sipas moshës, madhësisë dhe historisë së përgjigjet ndaj kërkesave (godet) (shembuj: LRU, LFUDA y GDSF).

Proxy Serverët për përmbajtjen e Rrjetit (Web Proxies) gjithashtu mund të veprojnë si filtra të përmbajtjes së shërbyer, duke zbatuar politikat e censurës sipas kritereve arbitrare..

Versioni i Squid që do të instalojmë është 3.5.20-2.el7_3.2 nga depoja Updates.

instalim

[root @ linuxbox ~] # yum instalo kallamar [root @ linuxbox] # ls / etc / kallamar / cachemgr.conf errorpage.css.default kallamar.konf cachemgr.conf.imime default.conf kallamar.konf.parafaj pagepage.css mime.conf.default [root @ linuxbox ~] # systemctl mundëson kallamarin

I rëndësishëm

- Objektivi kryesor i këtij artikulli është të Autorizojë përdoruesit lokalë të lidhen me Squid nga kompjuterat e tjerë të lidhur në LAN. Për më tepër, implementoni thelbin e një serveri në të cilin do të shtohen shërbime të tjera. Nuk është një artikull kushtuar Kallamarit si i tillë.

- Për të marrë një ide të opsioneve të konfigurimit të Squid-it, lexoni skedarin /usr/share/doc/squid-3.5.20/squid.conf.documented, i cili ka 7915 rreshta.

SELinux dhe Squid

[root @ linuxbox] # getsebool -a | kallamar grep Squid_connect_any -> në Squid_use_tproxy -> off [root @ linuxbox] # setsebool -P squid_connect_any = ndezur

konfiguracion

[root @ linuxbox] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl porti SSL_portet 443 21 porti portet e sigurta_Sportet 80 # http porti portet e mbrojtura të sigurta 21 # ftp porti portet e sigurta 443 # https porti portet e sigurta 70 # gopher acl porti porte të sigurta 210 # porti portet e sigurta_Sporti 1025-65535 # portet e paregjistruara porti portet e sigurtë 280 # http-mgmt porti portet e sigurta # 488 591 # gss-http acl Porti Safe_ports 777 # krijuesi i skedarëve acl Safe_ports port XNUMX # shumëzuar http acl Mënyra e lidhjes CONNECT # Ne i mohojmë pyetjet për porte jo të sigurta http_access moho! Safe_ports # Ne e mohojmë metodën CONNECT për portet jo të sigurta http_access mohoni CONNECT! SSL_ports # Qasja në Menaxheri i memorjes memorëse vetëm nga localhost përdoruesi http_access refuzo to_localhost # # INSERT RREGULLEN TUAJ (S) KETU P TOR T ALL LEJUAR AKSESIN NGA KLIENTT TUAJ # # autorizimin PAM programi themelor i auth_param / usr / lib64 / kallamar / basic_pam_auth auth_param fëmijët bazë 5 auth_param sfera bazë desdelinux.fan auth_param kredencialettl 2 orë auth_param i ndjeshëm ndaj rasteve # Qasja në Squid kërkon vërtetim acl Enthusiasts proxy_auth KËRKOHET # Ne lejojmë aksesin te përdoruesit e vërtetuar # përmes PAM http_access mohoj !Enthusiasts lejojnë hyrjen në FTP-net http_clftp http_access lejoj localhost # Ne mohojmë çdo akses tjetër në përfaqësuesin http_access mohoj të gjitha # Squid dëgjon normalisht në portin 3128 http_port 3128 # Ne i lëmë "coredumps" në direktorinë e parë të cache-it coredump_dir /var/spool/squid # # Shtoni ndonjë nga tuajat refresh_pattern hyrjet mbi këto. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 CACHE_MEM 64 MB # CACHE MEMORY MEMORY_REPLACIENC_POLICY LRU CACHE_REPLACIENC_POLICY HEAP LFUDA CACHE_DIR AUFS/VAR/SPOOL/SUCH 4096 16 256 MAXIXUM_OBJECT_SIZE 4 MB CACHE_SWAP_LOW 85 CACHE_SWAP_HIGH 90 CACHE_MGR BEZZE_MGREdesdelinux.fan # Parametra të tjerë Visual_hostname linuxbox.desdelinux.tifoz

Ne kontrollojmë sintaksën e skedarit /etc/squid/squid.conf

[root @ linuxbox] # kallamar -k analizë 2017/04/16 15:45:10| Fillimi: Inicializimi i Skemave të Autentifikimit... 2017/04/16 15:45:10| Fillimi: Skema e inicimit të vërtetimit 'themelore' 2017/04/16 15:45:10| Startup: Skema e inicimit të vërtetimit 'digest' 2017/04/16 15:45:10| Fillimi: Skema e Vërtetimit të Iniciuar 'negocion' 2017/04/16 15:45:10| Fillimi: Skema e inicuar e vërtetimit 'ntlm' 2017/04/16 15:45:10| Fillimi: Vërtetimi i inicializuar. 2017/04/16 15:45:10| Skedari i konfigurimit të përpunimit: /etc/squid/squid.conf (thellësia 0) 2017/04/16 15:45:10| Përpunimi: acl localnet src 192.168.10.0/24 2017/04/16 15:45:10| Përpunimi: acl SSL_ports port 443 21 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 80 # http 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 21 # ftp 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 443 # https 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 70 # gopher 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 210 # wais 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 1025-65535 # portet e paregjistruara 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 280 # http-mgmt 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 488 # gss-http 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 591 # filemaker 2017/04/16 15:45:10| Përpunimi: acl Safe_ports port 777 # multiling http 2017/04/16 15:45:10| Përpunimi: acl Metoda CONNECT CONNECT 2017/04/16 15:45:10| Përpunimi: http_access deny !Safe_ports 2017/04/16 15:45:10| Në përpunim: http_access deny CONNECT !SSL_ports 2017/04/16 15:45:10| Përpunim: http_access lejo menaxherin lokal host 2017/04/16 15:45:10| Përpunimi: http_access deny manager 2017/04/16 15:45:10| Përpunimi: http_access deny to_localhost 2017/04/16 15:45:10| Përpunimi: programi bazë auth_param /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10| Përpunimi: auth_param fëmijët bazë 5 2017/04/16 15:45:10| Përpunimi: sfera bazë auth_param desdelinux.fan 2017/04/16 15:45:10| Përpunimi: auth_param kredencialet themelorestttl 2 orë 2017/04/16 15:45:10| Përpunimi: auth_param bazë e ndjeshme ndaj rasteve joaktive 2017/04/16 15:45:10| Përpunimi: acl Enthusiasts proxy_auth KËRKOHET 2017/04/16 15:45:10| Në përpunim: http_access deny !Entuziastët 2017/04/16 15:45:10| Përpunimi: acl ftp proto FTP 2017/04/16 15:45:10| Përpunimi: http_access lejoj ftp 2017/04/16 15:45:10| Përpunimi: http_access lejo localnet 2017/04/16 15:45:10| Përpunim: http_access lejo localhost 2017/04/16 15:45:10| Në përpunim: http_access deny të gjitha 2017/04/16 15:45:10| Përpunimi: http_port 3128 2017/04/16 15:45:10| Përpunimi: coredump_dir /var/spool/squid 2017/04/16 15:45:10| Përpunimi: refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10| Përpunimi: refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10| Përpunimi: refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10| Përpunimi: refresh_pattern . 0 20% 4320 2017/04/16 15:45:10| Përpunimi: cache_mem 64 MB 2017/04/16 15:45:10 | Përpunimi: memoria_zëvendësimi_policy lru 2017/04/16 15:45:10| Përpunimi: grumbulli i politikave të zëvendësimit të cache-it LFUDA 2017/04/16 15:45:10| Përpunimi: cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10| Përpunimi: maksimumin_objekti_madhësia 4 MB 2017/04/16 15:45:10| Përpunimi: cache_swap_low 85 2017/04/16 15:45:10| Përpunimi: cache_swap_high 90 2017/04/16 15:45:10| Përpunimi: cache_mgr buzz@desdelinux.fan 2017/04/16 15:45:10| Përpunimi: Visual_hostname linuxbox.desdelinux.fan 2017/04/16 15:45:10| Inicializimi i kontekstit të përfaqësuesit https

Ne rregullojmë lejet në / usr / lib64 / kallamar / basic_pam_auth

[root @ linuxbox] # chmod u + s / usr / lib64 / kallamar / basic_pam_auth

Ne krijojmë direktorinë e cache-it

# Për çdo rast ... [root @ linuxbox ~] # ndalesë kallamari shërbimi Ridrejtimi në / bin / systemctl ndaluar kallamar.shërbim [root @ linuxbox] # kallamar -z [root @ linuxbox ~] # 2017/04/16 15:48:28 kec1 | Vendosni Drejtorinë aktuale në / var / spool / kallamar 2017/04/16 15:48:28 kid1 | Krijimi i drejtorive të shkëmbimit që mungojnë 2017/04/16 15:48:28 kid1 | / var / rrotull / kallamar ekziston 2017/04/16 15:48:28 kec1 | Bërja e direktorive në / var / spool / kallamar / 00 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 01 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 02 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 03 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 04 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 05 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 06 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 07 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 08 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 09 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 0A 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 0B 2017/04/16 15:48:28 kid1 | Bërja e direktorive në / var / spool / kallamar / 0C 2017/04/16 15:48:29 kid1 | Bërja e direktorive në / var / spool / kallamar / 0D 2017/04/16 15:48:29 kid1 | Bërja e direktorive në / var / spool / kallamar / 0E 2017/04/16 15:48:29 kid1 | Bërja e direktorive në / var / spool / kallamar / 0F

Në këtë pikë, nëse duhet pak kohë për të kthyer komandën e shpejtë - e cila nuk më është kthyer kurrë - shtypni Enter.

[root @ linuxbox ~] # kallamari i shërbimit fillon [root @ linuxbox ~] # rifillon kallamari i shërbimit [root @ linuxbox ~] # statusi i kallamarit të shërbimit Ridrejtimi te / bin / statusi systeml 2017-04-16 15:57:27 EDT; Procesi: 1 muaj më parë Procesi: 2844 ExecStop = / usr / sbin / kallamar -k mbyllje -f $ SQUID_CONF (kodi = dalur, statusi = 0 / SUKSESI) Procesi: 2873 ExecStart = / usr / sbin / kallamar $ SQUID_OPTS -f $ SQUID_CONF (kod = dalur, statusi = 0 / SUKSESI) Procesi: 2868 ExecStartPre = / usr / libexec / kallamar / cache_swap.sh (kodi = dalur, statusi = 0 / SUKSESI) PID kryesor: 2876 (kallamar) CGrupi: /system.slice/squid .shërbimi └─2876 / usr / sbin / kallamar -f /etc/squid/squid.conf 16 Prill 15:57:27 linuxbox systemd [1]: Fillimi i proxy caching Squid ... Prill 16 15:57:27 linuxbox systemd [1]: Filloi përfaqësimi i memorizimit të Squid. 16 Prill 15:57:27 kallamar linuxbox [2876]: Prindi kallamar: do të fillojë 1 fëmijë 16 prill 15:57:27 kallamar linuxbox [2876]: Princesha kallamar: (kallamar-1) procesi 2878 ... ed 16 prill 15 : 57: 27 kallamar linuxbox [2876]: Princesha kallamar: (kallamari-1) procesi 2878 ... 1 Këshillë: Disa rreshta u elipsuan, përdore -l për të treguar të plotë [root @ linuxbox] # cat / var / log / mesazhe | kallamar grep

Rregullon Firewall

Ne gjithashtu duhet të hapemi në Zonë «i jashtëm"portet 80 HTTP y 443 HTTPS kështu që Kallamari mund të komunikojë me internet.

[root @ linuxbox] # firewall-cmd --zona = e jashtme --add-port = 80 / tcp - e përhershme sukses [root @ linuxbox] # firewall-cmd --zona = e jashtme --add-port = 443 / tcp - e përhershme sukses [root @ linuxbox] # firewall-cmd - ringarkoni sukses [root @ linuxbox] # firewall-cmd - info-zone e jashtme shënjestra e jashtme (aktive): përmbysja e parazgjedhur e icmp-bllokut: pa ndërfaqe: burimet e ens34: shërbimet: portet dns: 443 / tcp 53 / udp 80 / tcp 53 / tcp protokolle: maskaradë: po porte përpara: burime: icmp-blloqe: parametër-problem përcjellëse router-reklamë router-kërkesë burim-shuar rregulla të pasura:

- Nuk është e papunë të shkosh te aplikacioni grafik «Cilësimet e murit të zjarrit»Dhe kontrolloni që portat 443 tcp, 80 tcp, 53 tcp dhe 53 udp janë të hapura për zonën«i jashtëm«, Dhe që NUK kemi botuar ndonjë shërbim për të.

Shënim për programin ndihmës basic_pam_auth

Nëse këshillohemi me manualin e kësaj ndërmarrje njeriu_pam_ themelor Ne do të lexojmë se vetë autori bën një rekomandim të fortë që programi të zhvendoset në një direktori ku përdoruesit normalë nuk kanë leje të mjaftueshme për të hyrë në mjet.

Nga ana tjetër, dihet që me këtë skemë autorizimi, kredencialet udhëtojnë në tekst të thjeshtë dhe nuk është e sigurt për ambiente armiqësore, lexoni rrjete të hapura.

jeff yestrumskas kushtoj artikullin «Si-të: Konfiguroni një proxy të sigurt në internet duke përdorur enkriptimin SSL, Proxy-in e Squiding Caching dhe PAM.»Për çështjen e rritjes së sigurisë me këtë skemë vërtetimi në mënyrë që të mund të përdoret në rrjete të hapura potencialisht armiqësore.

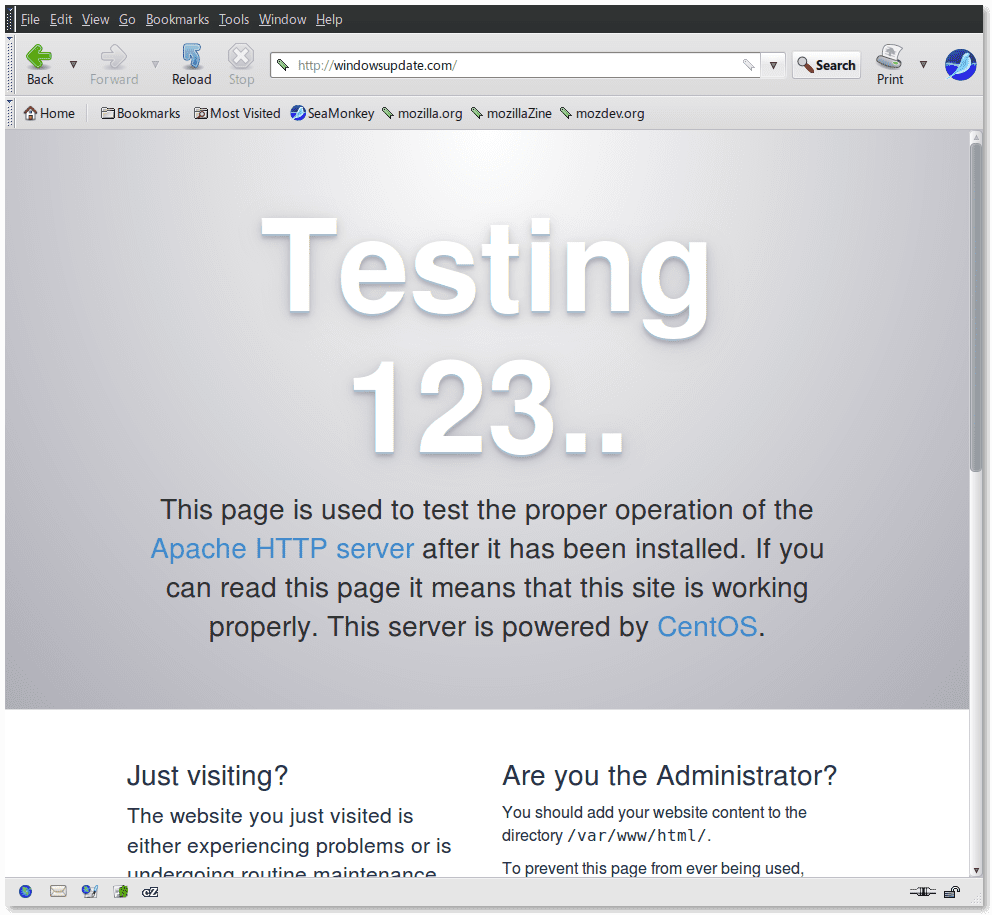

Ne instalojmë httpd

Si mënyrë për të kontrolluar funksionimin e Squid - dhe rastësisht atë të Dnsmasq - ne do të instalojmë shërbimin httpd -Apache web server- i cili nuk kërkohet të bëhet. Në dosje në lidhje me Dnsmasq / etj / banner_add_hosts Ne deklarojmë faqet që duam të ndalohen dhe në mënyrë të qartë caktojmë të njëjtën adresë IP që ka kuti linux. Kështu, nëse kërkojmë qasje në ndonjë prej këtyre faqeve, faqja kryesore e httpd.

[root @ linuxbox] # yum install httpd [root @ linuxbox ~] # systemctl mundëson httpd Lidhje e krijuar nga /etc/systemd/system/multi-user.target.wants/httpd.service te /usr/lib/systemd/system/httpd.service. [root @ linuxbox] # systemctl fillon httpd [root @ linuxbox] # statusctctl status httpd D httpd.service - Serveri Apache HTTP i ngarkuar: i ngarkuar (/usr/lib/systemd/system/httpd.service; aktivizuar; shitësi i paravendosur: i paaftë) Aktiv: aktiv (ekzekutues) që nga Dielli 2017-04-16 16:41: 35 EDT; 5s më parë httpd -DFOREGROUND 8 / usr / sbin / httpd -DFOREGROUND 8 / usr / sbin / httpd -DFOREGROUND 2275 / usr / sbin / httpd -DFOREGROUND ├─2275 / usr / sbin / httpd -DFOREGROUND 2276 / usr / sbin / httpd -DFOREGROUND 2277 Prill 2278:2279:2280 linuxbox systemd [16]: Fillimi i Apache HTTP Server ... 16 Prill 41:35:1 linuxbox systemd [16]: Filloi Apache Serverin HTTP.

SELinux dhe Apache

Apache ka disa politika për të konfiguruar brenda kontekstit SELinux.

[root @ linuxbox] # getsebool -a | grep httpd httpd_anon_write -> off httpd_builtin_scripting -> në httpd_can_check_spam -> off httpd_can_connect_ftp -> off httpd_can_connect_ldap -> off httpd_can_connect_mythtv -> off httpd_can_connect off_zabdwork__bbbbbbbbbb_bbbbb_bbbbbb_bbbbb_bbbbbbb_bbbbbbbbbbbbbbbbbbbbb_bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb_bbbbbbbbbbbbbbkt # bblbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb # e # e httpd_can_network_memcache -> off httpd_can_network_relay -> off httpd_can_sendmail -> off httpd_dbus_avahi -> off httpd_dbus_sssd -> off httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> off offsdable_sable # http://www.ddbus_sdmail - httpd_graceful_shutdown -> në httpd_manage_ipa -> off httpd_mod_auth_ntlm_winbind -> off httpd_mod_auth_pam -> off httpd_read_user_content -> off httpd_run_ipa -> off httpd_run_preupgrade -> off offdrrr off_sqarje - offs offsdrr off - off offdrr off_sq httpd_ssi_exec -> off httpd_sys_script_anon_write -> off httpd_tmp_exec -> off httpd_tty_comm - > off httpd_unified -> off httpd_use_cifs -> off httpd_use_fusefs -> off httpd_use_gpg -> off httpd_use_nfs -> off httpd_use_openstack -> off httpd_use_sasl -> off httpd_verify_dns -> off

Ne do të konfigurojmë vetëm sa vijon:

Dërgoni email përmes Apache

root @ linuxbox] # setsebool -P httpd_can_sendmail 1

Lejoni Apache të lexojë përmbajtjet e vendosura në drejtoritë e përdoruesve lokalë

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

Lejoni të administroni përmes FTP ose FTPS çdo direktori të menaxhuar nga

Apache ose lejoni që Apache të funksionojë si një server FTP duke dëgjuar kërkesa përmes portës FTP

[root @ linuxbox] # setsebool -P httpd_enable_ftp_server 1

Për më shumë informacion, ju lutemi lexoni Konfigurimi i serverit Linux.

Ne kontrollojmë vërtetimin

Mbetet vetëm të hapni një shfletues në një stacion pune dhe pikë, për shembull, në http://windowsupdate.com. Ne do të kontrollojmë që kërkesa të ridrejtohet saktë në faqen kryesore të Apache në linuxbox. Në fakt, çdo emër faqe i deklaruar në skedar / etj / banner_add_hosts do të ridrejtoheni në të njëjtën faqe.

Imazhet në fund të artikullit e vërtetojnë atë.

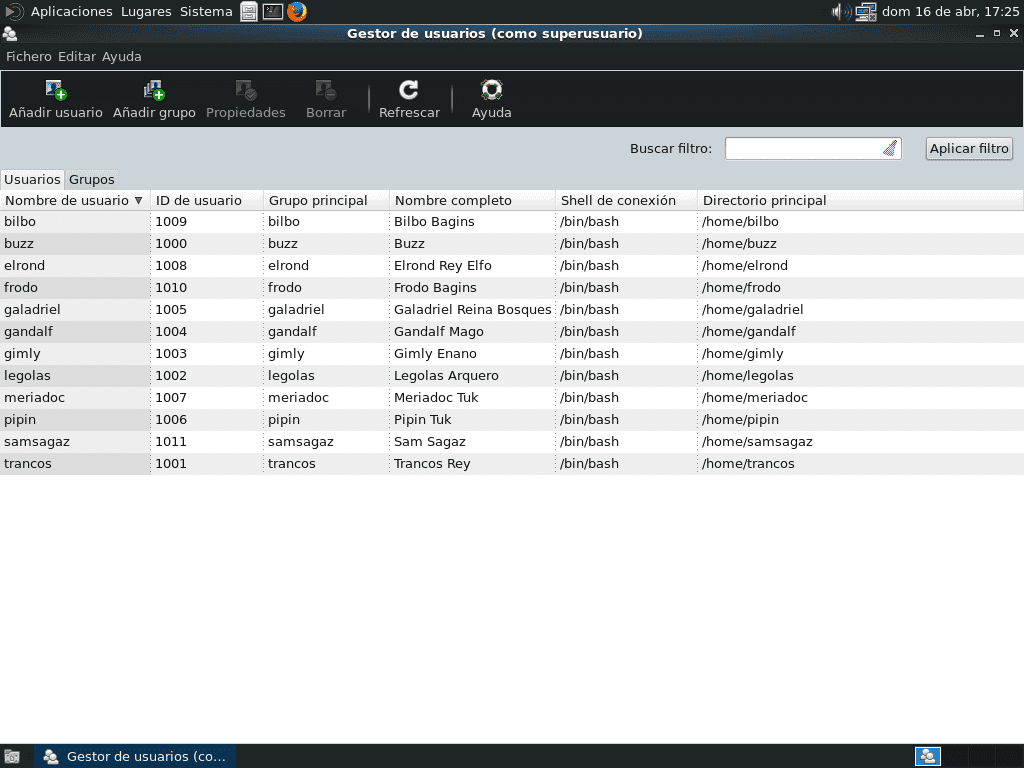

Menaxhimi i Përdoruesve

Ne e bëjmë atë duke përdorur mjetin grafik «Menaxhimi User»Në të cilën kemi qasje përmes menusë Sistemi -> Administrimi -> Menaxhimi i përdoruesit. Sa herë që shtojmë një përdorues të ri, krijohet dosja e tij / shtëpi / përdorues automatikisht.

backups

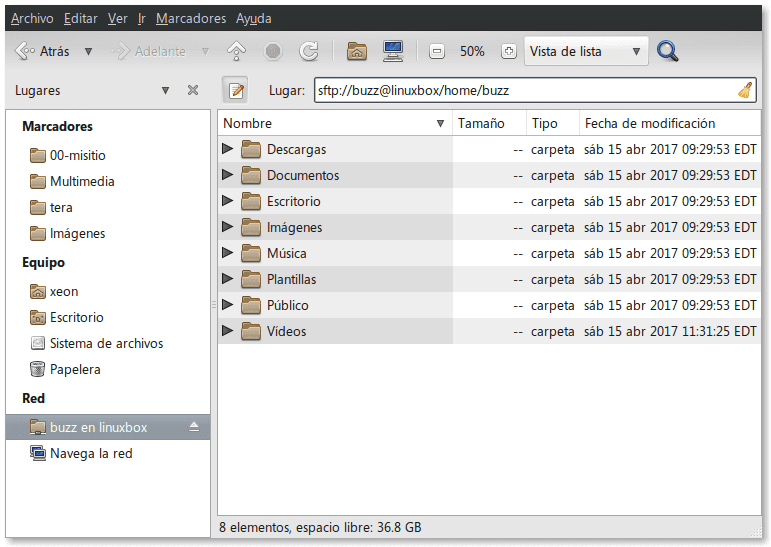

Klientët Linux

Ju duhet vetëm shfletuesi normal i skedarit dhe tregoni se dëshironi të lidheni, për shembull: ssh: // buzz @ linuxbox / home / buzz dhe pasi të vendosni fjalëkalimin, do të shfaqet direktoria shtëpi të përdoruesit lëvizje.

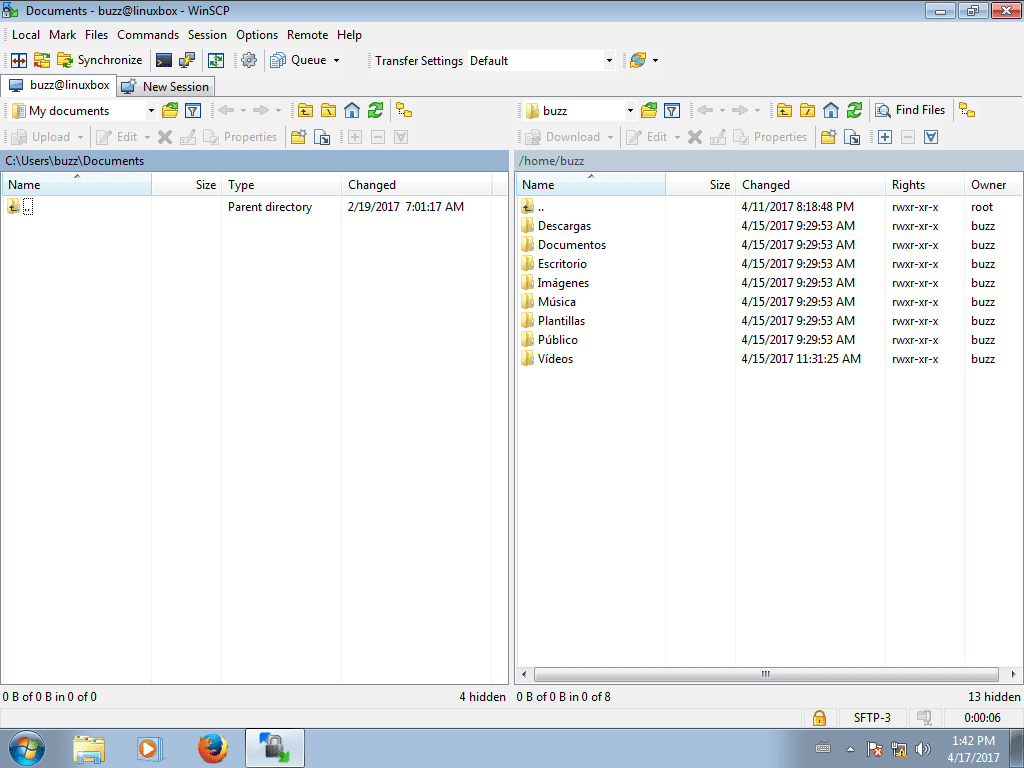

Klientët e Windows

Në klientët e Windows, ne përdorim mjetin WinSCP. Pasi të instalohet, ne e përdorim atë në mënyrën vijuese:

E thjeshtë, apo jo?

Përmbledhje

Ne kemi parë që është e mundur të përdoret PAM për të vërtetuar shërbimet në një rrjet të vogël dhe në një mjedis të kontrolluar plotësisht të izoluar nga duart e Hakerët. Kjo është kryesisht për shkak të faktit se kredencialet e vërtetimit udhëtojnë në tekst të thjeshtë dhe për këtë arsye nuk është një skemë vërtetimi që do të përdoret në rrjete të hapura siç janë aeroportet, rrjetet Wi-Fi, etj. Sidoqoftë, është një mekanizëm i thjeshtë autorizimi, i lehtë për t’u zbatuar dhe konfiguruar.

Burimet e konsultuara

- Konfigurimi i serverit Linux

- Manualet e komandave - faqet e njeriut

Version PDF

Shkarkoni versionin PDF këtu.

Deri në artikullin tjetër!

Një post i jashtëzakonshëm është shëruar Z. Fico. Faleminderit për ndarjen e njohurive tuaja.

Unë e di sa e vështirë është të krijosh një artikull me një nivel kaq të hollësishëm, me teste mjaft të qarta dhe mbi të gjitha me koncepte dhe strategji të adaptuara ndaj standardeve. Unë thjesht heq kapelën në këtë xhevahir të kontributeve, faleminderit shumë Fico për një punë kaq të mirë.

Unë kurrë nuk e kam kombinuar kallamarin me vërtetimin pam por shkoj sa më shumë që të jetë e mundur për ta bërë këtë praktikë në laboratorin tim ... Përqafimi i qëllimit dhe ne vazhdojmë !!

NaTiluS: Faleminderit shumë për komentin dhe vlerësimin tuaj.

Lizard: Edhe për ju, ju falënderoj shumë për komentin dhe vlerësimin tuaj.

Koha dhe përpjekja kushtuar krijimit të artikujve si ky shpërblehen vetëm me leximin dhe komentet e atyre që vizitojnë komunitetin. DesdeLinux. Shpresoj të jetë e dobishme për ju në punën tuaj të përditshme.

Vazhdojmë!

Kontribut i pabesueshëm qytetar !!!! Kam lexuar secilin nga artikujt tuaj dhe mund të them se edhe për një person që nuk ka një njohuri të përparuar në Softuerin e Lirë (si unë) mund ta ndjekë këtë artikull të hollë hap pas hapi. Brohoritje !!!!

Faleminderit Fico për këtë artikull tjetër të shkëlqyeshëm; Sikur të mos mjaftonte me të gjitha postimet e botuara tashmë, në këtë kemi një shërbim që nuk është mbuluar më parë nga Seria PYMES dhe që është jashtëzakonisht i rëndësishëm: "SQUID" ose Proxy i një LAN. Asgjë që për ne familja e atyre që mendojnë se jemi "sysadmins" nuk kanë këtu material tjetër të mirë për të studiuar dhe thelluar njohuritë tona.

Faleminderit të gjithëve për komentet tuaja. Artikulli tjetër do të merret me serverin e bisedave Prosody me vërtetim kundër kredencialeve lokale (PAM) përmes Cyrus-SASL dhe ai shërbim do të zbatohet në të njëjtin server.

Në kohë të mirë bashkatdhetar !!!! Kontribut i madh edhe për ata si unë që nuk kanë njohuri të mëdha rreth Softuerit të Lirë janë të apasionuar pas mësimit me artikuj aq të hollë sa ky. Unë kam ndjekur kontributet tuaja dhe do të doja të dija me cilin artikull do të më rekomandonit të filloja në këtë seri të Rrjeteve të NVM-ve, pasi kam lexuar në mënyrë të çrregullt dhe mendoj se ka shumë përmbajtje të vlefshme për të humbur ndonjë detaj. Pa më shumë, përshëndetjet dhe njohuritë e ndara si dhe Softueri mund të mbeten falas !!

Përshëndetje fshatar !!!. Unë ju rekomandoj që të filloni në fillim, që megjithëse mund të duket si rruga e gjatë, është mënyra më e shkurtër për të mos humbur. Në indeks - i cili nuk azhurnohet me dy artikujt e fundit - https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, ne vendosëm rendin e rekomanduar të leximit të Serisë, i cili fillon me mënyrën e bërjes sime Stacion pune, vazhdon me disa postime kushtuar kësaj teme Virtualizimi, ndiqni me disa zarf BIND, Isc-Dhcp-Server dhe Dnsmasq, dhe kështu me radhë derisa të arrijmë në pjesën e zbatimit të shërbimit për rrjetin e NVM-ve, e cila është vendi ku jemi aktualisht. Shpresoj se të ndihmon.

Epo do të jetë !!!! Menjëherë filloj me serinë nga fillimi dhe pres artikuj të rinj. Brohoritje !!!!