Indeksi i përgjithshëm i serisë: Rrjetet kompjuterike për NVM-të: Hyrje

Përshëndetje miq dhe miq!

Me këtë artikull ne synojmë të ofrojmë një përmbledhje të temës së vërtetimit përmes Pam. Ne jemi mësuar të përdorim stacionin tonë të punës me një sistem operativ Linux / UNIX në baza ditore dhe në disa raste ndalemi për të studiuar se si ndodh mekanizmi i vërtetimit sa herë që fillojmë një sesion. A e dimë për ekzistencën e arkivave / Etc / passwd, Dhe / etj / hije që përbëjnë bazën e të dhënave kryesore të kredencialeve të vërtetimit të përdoruesve lokalë. Shpresojmë që pasi të lexoni këtë postim të keni - të paktën - një ide të qartë se si funksionon PAM.

vërtetim

Vërtetimi - për qëllime praktike - është mënyra se si një përdorues verifikohet kundrejt një sistemi. Procesi i vërtetimit kërkon praninë e një numri identiteti dhe kredencialesh - emrin e përdoruesit dhe fjalëkalimin - të cilat krahasohen me informacionin e ruajtur në një bazë të dhënash. Nëse kredencialet e paraqitura janë të njëjta me ato të ruajtura dhe llogaria e përdoruesit është aktive, thuhet se është përdoruesi autentike kaloi me sukses ose me sukses vërtetim.

Pasi përdoruesi të vërtetohet, ai informacion kalon te shërbimi i kontrollit të hyrjes për të përcaktuar se çfarë mund të bëjë ai përdorues në sistem dhe cilat burime i kanë për shkak autorizim për të hyrë në to.

Informacioni për të verifikuar përdoruesin mund të ruhet në bazat e të dhënave lokale në sistem, ose sistemi lokal mund t'i referohet një baze të të dhënave ekzistuese në një sistem të largët, të tilla si LDAP, Kerberos, bazat e të dhënave NIS, etj.

Shumica e sistemeve operative UNIX® / Linux kanë mjetet e nevojshme për të konfiguruar shërbimin e vërtetimit të klientit / serverit për llojet më të zakonshme të bazave të të dhënave të përdoruesve. Disa nga këto sisteme kanë mjete grafike shumë të plota si Red Hat / CentOS, SUSE / openSUSE dhe shpërndarje të tjera.

PAM: Moduli i Vërtetimit Pluggable

L Modulet që futen për vërtetim Ne i përdorim ato çdo ditë kur futemi në Desktopin tonë me një sistem operativ të bazuar në Linux / UNIX dhe në shumë raste të tjera kur kemi qasje në shërbimet lokale ose të largëta që kanë një modul specifik lokal PAM futur për vërtetim kundër atij shërbimi.

Një ide praktike sesi futen Modulet PAM mund të merret përmes sekuencës së gjendjes të vërtetimit en një ekip me Debian dhe en një tjetër me CentOS që ne të zhvillojmë më tej.

Debian

dokumentim

Nëse instalojmë paketën libpam-dok do të kemi një dokumentacion shumë të mirë të vendosur në direktori / usr / share / doc / libpam-doc / html.

root @ linuxbox: install # aftësia instaloni libpam-doc root @ linuxbox: l # ls -l / usr / share / doc / libpam-doc /

Ka gjithashtu më shumë dokumentacion për PAM në drejtoritë:

root @ linuxbox: l # ls -l / usr / share / doc / | grep pam rrënjë rrënjësore drwxr-xr-x 2 Prill 4096 5:21 libpam11g rrënjë rrënjë drwxr-xr-x 0 4 prill 4096:7 rrënjë rrënjë libpam-doc drwxr-xr-x 16 31 Prill 2 4096:5 libpam-gnome- keyring drwxr-xr-x 21 root root 30 Prill 3 4096:5 libpam-modules drwxr-xr-x 21 root root 11 Prill 2 4096:5 libpam-modules-bin drwxr-xr-x 21 root root 11 Prill 2 4096: 5 rrënjë rrënjë libpam-runtime drwxr-xr-x 21 11 Prill 2 4096:5 rrënjë rrënjë libpam-systemd drwxr-xr-x 21

Ne besojmë se para se të dalim për të kërkuar dokumentacion në internet, duhet të rishikojmë atë që është instaluar tashmë ose atë që mund të instalojmë direkt nga depot e programit që ekzistojnë për diçka dhe në shumë raste i kopjojmë ato në hard diskun tonë. Shembull i kësaj është si më poshtë:

root @ linuxbox: ~ # less / usr / share / doc / libpam-gnome-keyring / README gnome-keyring është një program që mban fjalëkalim dhe sekrete të tjera për përdoruesit. Isshtë ekzekutuar si daemon në sesion, i ngjashëm me ssh-agjent, dhe aplikacione të tjera e lokalizojnë atë përmes një variabli të mjedisit ose një Bus-D. Programi mund të menaxhojë disa keyrings, secili me fjalëkalimin e tij kryesor, dhe ka gjithashtu një keyring seancë i cili nuk ruhet kurrë në disk, por harrohet kur mbaron seanca. Keyring libgnome-keyring bibliotekë përdoret nga aplikacionet për t'u integruar me sistemin e keyring GNOME.

Kjo e përkthyer shumë lirshëm dëshiron të shprehë:

- gnome-keyring është programi i ngarkuar me mbajtjen e fjalëkalimeve dhe sekreteve të tjera për përdoruesit. Në secilën sesion ekzekutohet si daemon, i ngjashëm me ssh-agjentin, dhe me aplikacione të tjera që ndodhen përmes një variabli të mjedisit - mjedisit ose përmes D-Bus. Programi mund të trajtojë disa keyrings, secili me fjalëkalimin e tij kryesor. Ekziston edhe një seancë mbajtëse e çelësave që nuk ruhet kurrë në hard disk dhe harrohet kur mbaron seanca. Aplikimet përdorin bibliotekën e kyçjeve të libgnome për t'u integruar me sistemin e kyçjeve të GNOME.

Debian me sistemin operativ bazë

Ne fillojmë nga një kompjuter në të cilin sapo instaluam Debian 8 "Jessie" si Sistem Operativ dhe gjatë procesit të instalimit të tij ne zgjedhim vetëm "Shërbimet themelore të sistemit", pa shënuar ndonjë mundësi tjetër për të instaluar detyrat - detyrat ose paketa të paracaktuara si serveri OpenSSH. Nëse pas fillimit të seancës së parë ekzekutojmë:

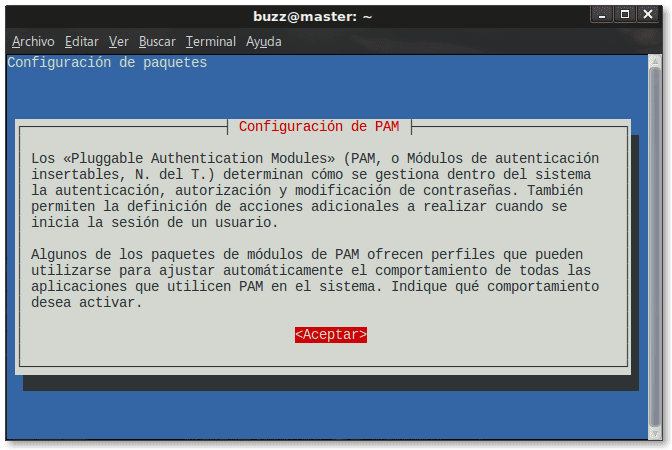

root @ master: ~ # pam-auth-azhurnim

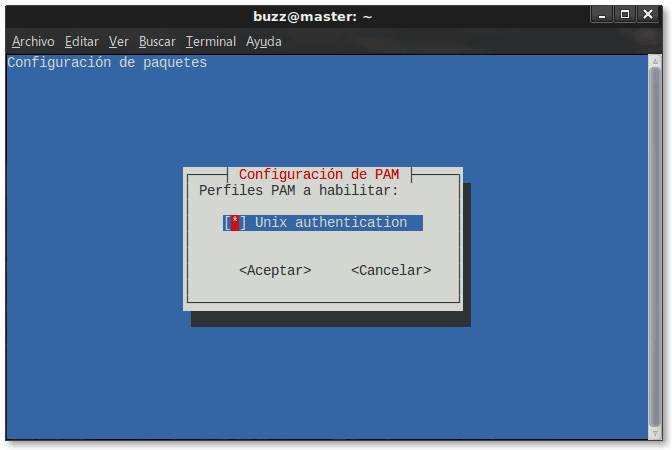

ne do të marrim rezultatet e mëposhtme:

Gjë që na tregon se i vetmi modul PAM në përdorim deri në atë moment është vërtetimi i UNIX. Shërbim pam-auth-azhurnim na lejon të konfigurojmë politikën qendrore të vërtetimit për një sistem kur përdorni Profile të Paracaktuara të siguruara nga PAM Modulet. Për më shumë informacion shih njeri pam-auth-azhurnim.

Meqenëse ende nuk kemi instaluar serverin OpenSSH, ne nuk do ta gjejmë modulin e tij PAM në direktori /etj/pam.d/, i cili do të përmbajë modulet dhe profilet PAM të ngarkuara deri në këto momente:

root @ master: # ls -l /etc/pam.d/ gjithsej 76 -rw-r - r-- 1 rrënjë rrënjë 235 Shtator 30 2014 atd -rw-r - r-- 1 rrënjë rrënjë 1208 Prill 6 22:06 common-account -rw-r - r-- 1 root root 1221 Prill 6 22:06 common-auth -rw-r - r-- 1 root root 1440 Prill 6 22:06 common-password -rw-r - r-- 1 root root 1156 Prill 6 22:06 seancë e zakonshme -rw-r - r-- 1 rrënjë rrënjë 1154 Prill 6 22:06 e zakonshme-seancë-jointeraktive -rw-r - r-- 1 rrënjë rrënjë 606 Qershor 11 2015 cron -rw-r - r - 1 rrënjë rrënjë 384 nëntor 19 chfn -rw-r - r-- 2014 rrënjë rrënjë 1 nëntor 92 19 chpasswd -rw-r - r-- 2014 rrënjë rrënjë 1 nëntor 581 19 chsh -rw-r-- r-- 2014 rrënjë rrënjë 1 nëntor 4756 hyrje -rw-r - r-- 19 rrënjë rrënjë 2014 nëntor 1 92 newusers -rw-r - r-- 19 rrënjë rrënjë 2014 Jan 1 520 tjetër -rw-r- -r-- 6 rrënjë rrënjë 2016 nëntor 1 92 passwd -rw-r - r-- 19 rrënjë rrënjë 2014 Mar 1 143 runuser -rw-r - r-- 29 rrënjë rrënjë 2015 Mars 1 138 runuser-l -rw -r - r-- 29 rrënjë rrënjë 2015 nëntor 1 2257 su -rw-r - r-- 19 rrënjë rrënjë 2014 shtator 1 systemd-përdorues

Për shembull, duke përdorur modulin PAM /etj/pam.d/chfn sistemi konfiguron shërbimin Hije, ndërsa përmes /etj/pam.d/cron konfigurohet daemoni cron. Për të mësuar pak më shumë, ne mund të lexojmë përmbajtjen e secilës prej këtyre skedarëve, e cila është shumë udhëzuese. Si një shembull ne japim më poshtë përmbajtjen e modulit /etj/pam.d/cron:

root @ master: # më pak / etj / pam.d/cron # Skedari i konfigurimit PAM për cron daemon @ përfshijnë të përbashkët-auth # Vendos seancën e nevojshme të atributit të procesit të hyrjes kërkohet pam_loginuid.so # Lexoni variablat e mjedisit nga skedarët e paracaktuar të pam_env, / etc / Environment # dhe /etc/security/pam_env.conf. kërkohet seanca pam_env.so # Për më tepër, lexoni seancën e informacionit për sistemin e kërkuar loc_env.so envfile = / etc / default / locale @ përfshij llogarinë e përbashkët @ përfshij sesionin e zakonshëm-jointeraktiv # Vendos kufijtë e përdoruesve, të lutem përcakto kufijtë për detyrat e cron # përmes /etc/security/limits.conf kërkohet seanca e pam_limits.so

Renditja e deklaratave brenda secilës prej dosjeve është e rëndësishme. Në terma të përgjithshëm, ne nuk rekomandojmë të modifikojmë ndonjë prej tyre nëse nuk dimë shumë mirë se çfarë po bëjmë.

Debian me bazë OS + OpenSSH

root @ master: ~ # aftësia instaloni serverin detyrë-ssh

Do të instalohen paketat e mëposhtme të reja: openssh-server {a} openssh-sftp-server {a} task-ssh-server

Ne do të verifikojmë që moduli PAM është shtuar dhe konfiguruar në mënyrë korrekte ssh:

root @ master: # ls -l /etc/pam.d/sshd -rw-r - r-- 1 rrënjë rrënjë 2133 Korrik 22 2016 /etc/pam.d/sshd

Nëse duam të dimë përmbajtjen e atij profili:

root @ master: # më pak / etj / pam.d/sshd

Me fjalë të tjera, kur përpiqemi të fillojmë një sesion të largët nga një kompjuter tjetër duke përdorur ssh, vërtetimi në kompjuterin lokal bëhet përmes modulit PAM ssh kryesisht, pa harruar autorizimin dhe aspektet e tjera të sigurisë të përfshira në shërbimin ssh si të tilla.

Në kalim, shtojmë se skedari kryesor i konfigurimit të këtij shërbimi është / Etc / ssh / sshd_config, dhe se të paktën në Debian është instaluar si parazgjedhje pa lejuar hyrjen interaktive të përdoruesit rrënjë. Për ta lejuar atë, ne duhet të modifikojmë skedarin / Etc / ssh / sshd_config dhe ndryshoni vijën:

PermitRootLogin pa fjalëkalim

nga

PermitRootLogin po

dhe pastaj rifilloni dhe kontrolloni statusin e shërbimit duke:

root @ master: ~ # systemctl rinis ssh rrënja @ master: ~ # statusi systemctl ssh

Debian me desktopin LXDE

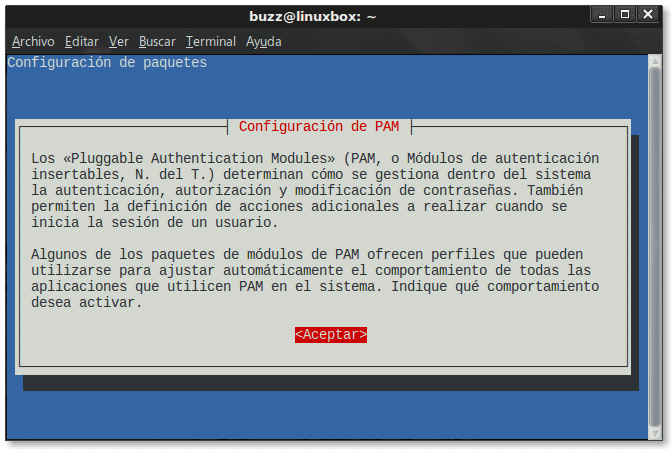

Ne vazhdojmë me të njëjtën skuadër - ne ua ndryshojmë emrin ose hostname nga "kuti linux»Për përdorim në të ardhmen - në të cilën kemi përfunduar instalimin e LXDE Desktop. Le te vrapojme pam-auth-azhurnim dhe ne do të marrim rezultatet e mëposhtme:

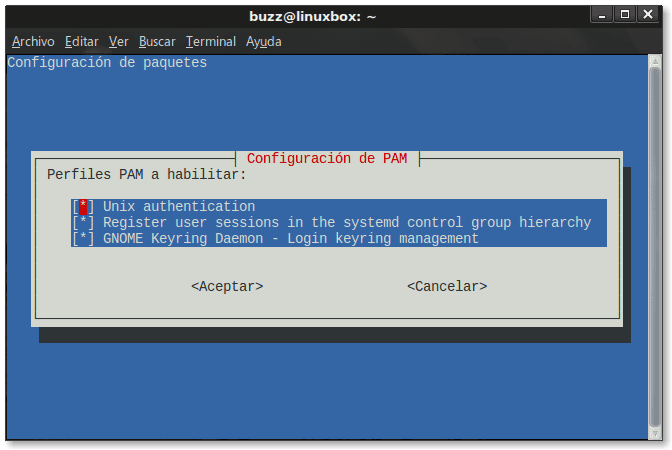

Sistemi tashmë ka mundësuar të gjitha Profilet - Modulet - të nevojshme për vërtetimin e saktë gjatë instalimit të desktopit LXDE, të cilat janë si më poshtë:

- Moduli i Vërtetimit UNIX.

- Moduli që regjistron seancat e përdoruesve në Grupin e Kontrollit Hierarkik të systemd.

- Moduli Daemon i Mbërthimit të GNOME

- Shfrytëzojmë këtë mundësi për të rekomanduar që në të gjitha rastet, kur të na kërkohet "PAM profile për të mundësuar", të zgjedhim opsionin Nëse nuk e dimë shumë mirë se çfarë po bëjmë. Nëse ndryshojmë konfigurimin PAM që bëhet automatikisht nga vetë Sistemi Operativ, lehtë mund të çaktivizojmë hyrjen në kompjuter.

Në rastet e mësipërme po flasim Vërtetimi lokal ose Vërtetimi kundër kompjuterit lokal siç ndodh kur fillojmë një seancë të largët ssh.

Nëse zbatojmë një metodë të Vërtetimi në distancë në ekipin lokal Për përdoruesit me Kredencialet e tyre të ruajtura në një server të largët OpenLDAP ose në një Direktor Active, sistemi do të marrë parasysh formën e re të vërtetimit dhe do të shtojë modulet e nevojshme PAM.

Dosjet kryesore

- / Etc / passwd: Informacioni i llogarisë së përdoruesit

- / etj / hije: Informacion i Sigurt i Llogarive të Përdoruesit

- /etj/pam.conf: Skedar që duhet të përdoret vetëm nëse drejtoria nuk ekziston /etj/pam.d/

- /etj/pam.d/: Drejtoria ku programet dhe shërbimet instalojnë modulet e tyre PAM

- /etc/pam.d/passwd: Konfigurimi i PAM për passwd.

- /etc/pam.d/common- llogari: Parametrat e autorizimit të përbashkët për të gjitha shërbimet

- /etc/pam.d/common-auth: Parametrat e vërtetimit të përbashkët për të gjitha shërbimet

- /etc/pam.d/ fjalëkalim i zakonshëm: Modulet PAM të përbashkëta për të gjitha shërbimet që lidhen me fjalëkalimet - fjalëkalime

- /etc/pam.d/comance-session: Modulet PAM të përbashkëta për të gjitha shërbimet që lidhen me seancat e përdoruesve

- /etc/pam.d/sesion-i zakonshëm- jo-tërheqës: Modulet PAM të përbashkëta për të gjitha shërbimet që lidhen me seanca jo-ndërvepruese ose që nuk kërkojnë ndërhyrje të përdoruesit, siç janë detyrat që ekzekutohen në fillim dhe në fund të seancave jo-ndërvepruese.

- / usr / share / doc / passwd /: Drejtoria e dokumentacionit.

Ne rekomandojmë të lexoni faqet manuale të passwd y hije Mediante njeri passwd y njeriu hije. Healthyshtë gjithashtu e shëndetshme të lexoni përmbajtjen e skedarëve llogari e zakonshme, autor i zakonshëm, kalim i përbashkët, sesion i përbashkët y seancë e zakonshme-jo-interaktive.

Në dispozicion modulet PAM

Për të marrë një ide të moduleve PAM në dispozicion a priori Në depon standarde Debian, ne ekzekutojmë:

gumëzhim @ linuxbox: ~ $ libpam kërko aftësi

Lista është e gjatë dhe ne do të pasqyrojmë vetëm modulet që tregojnë se sa e gjerë është:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

Nxirrni përfundimet tuaja.

CentOS

Nëse gjatë procesit të instalimit zgjedhim opsionin «Server me GUI«, Ne do të marrim një platformë të mirë për të zbatuar shërbime të ndryshme për Rrjetin e NVM-ve. Ndryshe nga Debian, CentOS / Red Hat® ofron një seri të konsolës dhe mjeteve grafike që e bëjnë jetën më të lehtë për një Administrator Sistemi ose Rrjeti.

dokumentim

Instaluar si parazgjedhje, ne e gjejmë atë në direktori:

[root @ linuxbox] # ls -l /usr/share/doc/pam-1.1.8/ gjithsej 256 -rw-r - r--. 1 rrënjë rrënjë 2045 Qershor 18 2013 E drejta e autorit drwxr-xr-x. 2 rrënjë rrënjë 4096 Prill 9 06:28 html -rw-r - r--. 1 rrënjë rrënjë 175382 5 nëntor 19:13 Linux-PAM_SAG.txt -rw-r - r--. 1 rrënjë rrënjë 67948 Qershor 18 2013 rfc86.0.txt drwxr-xr-x. 2 rrënjë rrënjë 4096 Prill 9 06:28 txts

[root @ linuxbox] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README README.pam_issess README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.pam_EmbEEE.ErEdEE

Po, ne gjithashtu e quajmë ekipin e CentOS "linuxbox" si me Debian, i cili do të na shërbejë për artikuj në të ardhmen në Rrjetet SMB.

CentOS me GUI GNOME3

Kur zgjedhim opsionin «Server me GUI«, Desktopi GNOME3 dhe shërbimet e tjera dhe programet bazë janë instaluar për të zhvilluar një server. Në nivelin e konsolës, për të njohur statusin e vërtetimit që ekzekutojmë:

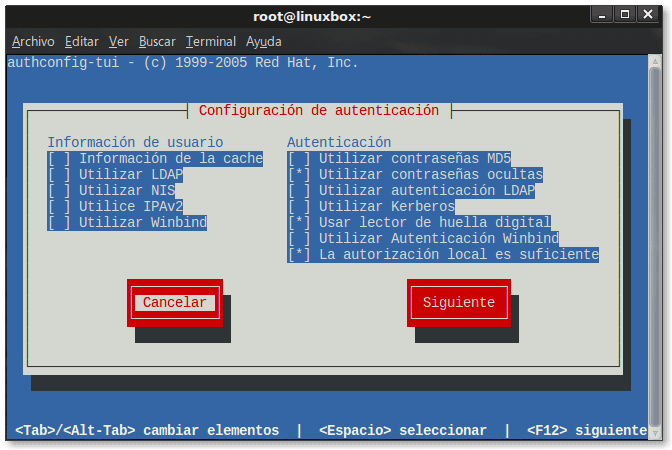

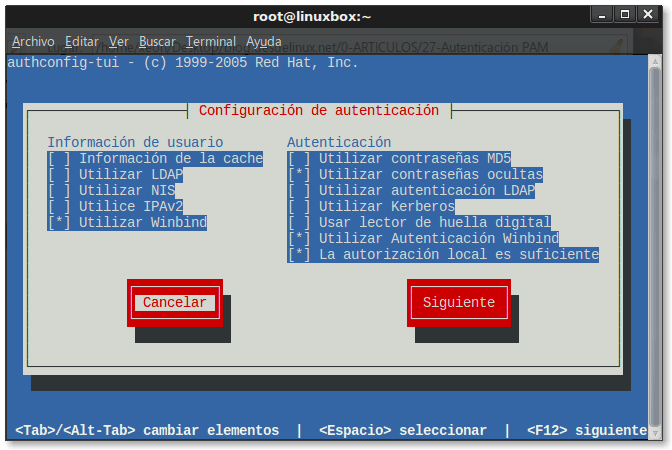

[root @ linuxbox] # authconfig-tui

Ne verifikojmë që vetëm modulet PAM të nevojshme për konfigurimin aktual të serverit janë të aktivizuara, madje edhe një modul për të lexuar gjurmët e gishtërinjve, një sistem vërtetimi që e gjejmë në disa modele të laptopëve.

CentOS me GNOME3 GUI u bashkua me një Direktori Aktive të Microsoft

Siç mund ta shohim, modulet e nevojshme janë shtuar dhe mundësuar -bindje- për vërtetim kundër një Active Directory, ndërsa ne me qëllim e çaktivizojmë modulin për të lexuar gjurmët e gishtërinjve, sepse nuk është e nevojshme.

Në një artikull të ardhshëm ne do të trajtojmë në detaje se si të bashkoheni me një klient CentOS 7 në një Direktori Active të Microsoft. Ne vetëm e parashikojmë atë përmes mjetit autokonfig-gtk Instalimi i paketave të nevojshme, konfigurimi i krijimit automatik të direktorive të përdoruesve të domain-it që vërtetojnë lokalisht, dhe vetë procesi i bashkimit të klientit me Domain-in e një Active Directory është jashtëzakonisht i automatizuar. Mbase pas bashkimit, do të jetë e nevojshme vetëm të rindizni kompjuterin.

Dosjet kryesore

Skedarët që lidhen me vërtetimin e CentOS gjenden në direktori /etj/pam.d/:

[root @ linuxbox] # ls /etc/pam.d/ hyrja në internet smartcard-auth-ac authconfig hyrja smtp authconfig-gtk smtp tjetër. postfix authconfig-tui passwd sshd konfigurimi-përdor fjalëkalimin-auth fjalëkalimi i shpejtë-auth-ac gota sudo pluto sudo-i chfn polkit-1 su-l chsh gjurmë gishtash system-auth postlogin-ac system-auth-ac gjurmë gishtash-auth-ac ppp system-konfigurim-vërtetim gdm-autologin sistem i largëtd-përdorues gdm-gjurmë gishtash runuser vlock gdm-launch-Environment runuser-l vmtoolsd gdm-fjalëkalim samba xserver gdm-pin setup gdm-smartcard smartcard-auth

Në dispozicion modulet PAM

Ne kemi depot baza, centosplus, epel, y Updates. Në to gjejmë - mes të tjerëve - modulet e mëposhtme duke përdorur komandat yum kërko pam-, kërkimi yum pam_, Dhe yum kerkoj libpam:

nss-pam-ldapd.i686: Një modul nsswitch i cili përdor serverat e direktorisë nss-pam-ldapd.x86_64: Një modul nsswitch i cili përdor serverat e direktorive ovirt-guest-agent-pam-module.x86_64: moduli PAM për pamjen e agjentit mysafir oVirt -kwallet.x86_64: Moduli PAM për KWallet pam_afs_session.x86_64: AFS PAG dhe argumentet e AFS në hyrje pam_krb5.i686: Një Modul Pluggable i Vërtetimit për Kerberos 5 pam_krb5.x86_64: Një Modul Pluggable i Vërtetimit kundër një modeli për Permap .x5_86: Një modul PAM për vërtetimin e hyrjes pluggable për OATH pam_pkcs64.i86: PKCS # 64 / Moduli i hyrjes në PAM PAM pam_pkcs11.x686_11: PKCS # 11 / Moduli i hyrjes PAM NAM pam_radius.x86_64: Moduli PAM për PAD_11 Authentication PAM_S: moduli për ekzekutimin e skripteve pam_snapper.i86: Moduli PAM për thirrjen e snapper pam_snapper.x64_86: Moduli PAM për thirrjen e snapper pam_ssh.x64_686: Moduli PAM për përdorim me çelësat SSH dhe agjentin ssh pam_ssh_agent_86 64: Modul PAM për vërtetim me ssh-agent pam_ssh_agent_auth.x86_64: Modul PAM për vërtetim me ssh-agjent pam_url.x686_86: Moduli PAM për tu vërtetuar me serverat HTTP pam_wrapper.x64_86: Një mjet për të provuar aplikacionet PAM dhe modulet PAM pam_yubico.x64_86: Një Modul i Plotësueshëm i Vërtetimit për yubikeys libpamtest-doc.x64_86: Dokumentacioni i libpamtest API python-libpamtest.x64_86: Një mbështjellës python për libpamtest libpamtest.x64_86: Një mjet për të provuar aplikacionet PAM dhe modulet PAM testin e zhvillimit të mjeteve: Aplikimet PAM dhe modulet PAM

Përmbledhje

Shtë e rëndësishme që të kemi një minimum njohurish në lidhje me PAM nëse duam të kuptojmë në një mënyrë të përgjithshme se si kryhet Vërtetimi sa herë që futemi në kompjuterin tonë Linux / UNIX. Alsoshtë gjithashtu e rëndësishme të dini se vetëm me Vërtetimin Lokal ne mund të ofrojmë shërbime për kompjuterë të tjerë në një rrjet të vogël të NVM-ve si Proxy, Mail, FTP, etj, të gjitha të përqendruara në një server të vetëm. Të gjitha shërbimet e mëparshme - dhe shumë më tepër siç pamë më parë - kanë modulin e tyre PAM.

Burimet e konsultuara

- Manualet e komandave - faqet e njeriut.

- vërtetim: Faqja Wikipedia në Spanjisht

- Modulet e Plotësimit të Vërtetimit

- Red_Hat_Enterprise_Linux-6-vendosjen_Udhëzues-në-SH.B.A.

Version PDF

Shkarkoni versionin PDF këtu.

Deri në artikullin tjetër!

Autori: Federico A. Valdes Toujague

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Një artikull shumë i hollësishëm mbi vërtetimin duke përdorur PAM, pohoj se nuk e dija në detaje funksionimin e vërtetimit dhe numrin e pafund të aplikacioneve më të hollësishme dhe të sigurta që ne mund t'ju jepnim. Ky është një artikull i shkëlqyeshëm që ju lejon të vizualizoni fushën e vërtetimit të PAM, i cili gjithashtu mund të ketë objektiva të shumtë në NVM.

Edhe një nga kontributet tuaja të shkëlqyera, shumë faleminderit për një material kaq të mirë Fico

Faleminderit për komentin tuaj, i dashur Luigys. Qëllimi i artikullit është të hapë mendjet e lexuesve në lidhje me PAM dhe modulet e tij. Mendoj se postimi ka sukses.

Nga rruga ju informoj se komentet nuk po më arrijnë me postë.

lol, kam harruar të shkruaj adresën time të postës elektronike në komentin e mëparshëm. Prandaj del Anonymous. 😉

Artikull i shkëlqyeshëm, si gjithmonë.

Federico shumë udhëzues, më është dashur të merrem me PAM më shumë se një herë dhe e admiroj modelin, është shumë e dobishme të jesh në gjendje të fusësh funksionalitetin në grepa që lejon, për shembull gjëja e fundit që bëra ishte një API PESTRQITS në Python / Flask që mbledh hyrjet dhe shkrirjet e përdoruesve të domenit tim (stili i vëllait të madh, për të ditur gjithçka), pasi që ata nuk e marrin me mend se ku i vendos thirrjet për tu dredhur për të informuar api? Po po, me PAM.

Faleminderit HO2GI për vlerësimin e postimit.

Dhunter: Përshëndetje përsëri. Si gjithmonë jeni duke bërë gjëra shumë interesante. Asgjë, ky post është një nga ata që unë katalogoj "për të hapur mendjet".