Недавно сам објаснио како знати које ИП-ове је повезао ССХ, али ... шта ако су корисничко име или лозинка били нетачни и нису се повезали?

Другим речима, ако неко покушава да погоди како да приступимо нашем рачунару или серверу преко ССХ-а, то заиста морамо знати, зар не?

За то ћемо урадити исти поступак као у претходном посту, филтрираћемо евиденцију аутентификације, али овог пута, са другим филтером:

cat /var/log/auth* | grep Failed

Остављам снимак екрана како то изгледа:

Као што видите, приказује ми месец, дан и време сваког неуспелог покушаја, као и корисника са којим су покушали да уђу и ИП адресу са које су покушали да приступе.

Али ово се може договорити мало више, ми ћемо искористити авк да мало поправимо резултат:

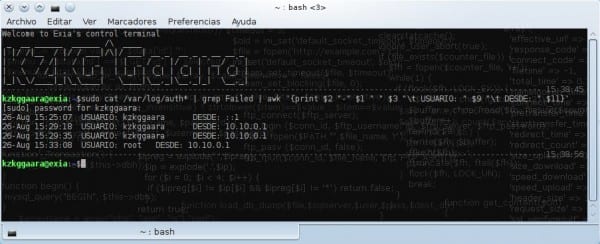

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Овде видимо како би то изгледало:

Овај ред који сам вам управо показао не треба памтити напамет, можете створити звани за њу је резултат исти као и код прве линије, само мало организованији.

Ово знам да ће многима бити корисно, али за нас који управљамо серверима знам да ће нам показати неке занимљиве податке хехе.

поздрави

Веома добра употреба цеви

поздрави

Хвала

Одлично 2 пост

Увек сам користио прву, јер не знам авк, али мораћу да је научим

цат / вар / лог / аутх * | греп није успео

Овде, где радим, на Математичко-рачунском факултету на Универзитету Ориенте на Куби имамо фабрику „малих хакера“ који непрестано измишљају ствари које не би смели, а ја морам да будем са 8 очију. Тема ссх је једна од њих. Хвала за тип, човече.

Једно питање: ако неко има сервер окренут ка Интернету, али у иптаблес-у се отвара ссх порт само за одређене интерне МАЦ адресе (рецимо из канцеларије), покушаји приступа са осталих унутрашњих адреса доспели би у дневник аутентикације и / или спољни? Јер ја сумњам.

У евиденцији се чувају само захтеви које дозвољава заштитни зид, али их систем одбија или одобрава (мислим на пријаву).

Ако заштитни зид не дозволи пролазак ССХ захтева, ништа неће доћи до дневника.

Ово нисам пробао, али хајде ... мислим да мора бити овако 😀

греп -и није успео /вар/лог/аутх.лог | авк '{принт $ 2 «-» $ 1 »» $ 3 «\ т КОРИСНИК:» $ 9 «\ т ОД:» $ 11}'

ргреп -и није успео / вар / лог / (пријављује фасцикле) | авк '{принт $ 2 «-» $ 1 »» $ 3 «\ т КОРИСНИК:» $ 9 «\ т ОД:» $ 11}'

у центос-редхат ... .. итд ...

/ вар / лог / сецуре