Објаснио сам пре неког времена како конфигурисати ССХ услугу да ради на порту који се разликује од 22, који је подразумевани порт. Циљ овога био је да су сви ботови, напади на ССХ, подразумевано на порту 22 (што је понављам, подразумевано), па ћемо променом порта добити већу сигурност.

Али шта да радим ако желим да конфигуришем ССХ преко другог порта, АЛИ задржавајући ССХ такође на порту 22? То јест, имајући потребу да сервер има ССХ на више од једног порта, рецимо на пример на 22 и такође на 9122

Да бисмо то урадили, мењамо конфигурациону датотеку ССХ демона:

nano /etc/ssh/sshd_config

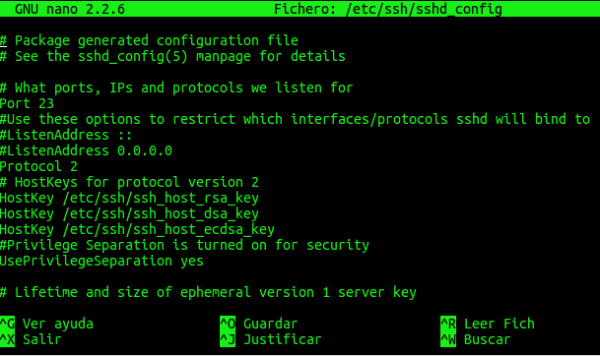

Тамо ћемо видети нешто овако:

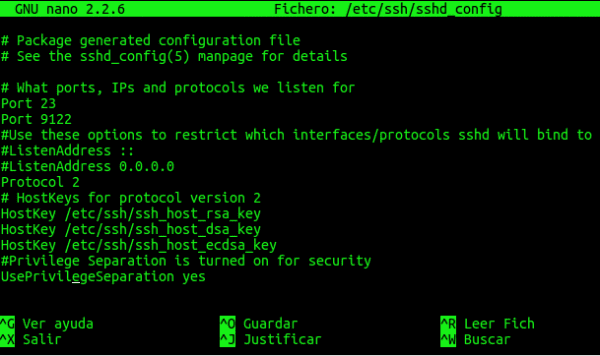

Видећете да на линији 5 постоји нешто што каже: „Порт 22“, па, морамо само дуплирати ту линију доле и променити број порта. Другим речима, да би наша ССХ услуга такође радила за 9122, морамо то оставити овако:

Тада морамо поново покренути услугу:

service ssh restart

Ако користе Арцх то би било:

systemctl restart sshd

Када желите да се повежете преко порта који се не сећа 22, у линију везе морате додати -п $ ПОРТ, отприлике овако:

ssh usuario@servidor -p 9122

Успут, препоручујем вам да проверите ссхд_цонфиг датотеку од раније, има неколико врло занимљивих опција 😉

поздрави

Добри савети за промену подразумеваног порта ссх ... како бисте спречили нападе на порт 22.

Мислим да треба оставити само један порт ... и то се мора разликовати од 22, тако да напади немају ефекта.

поздрав

Хвала на читању 🙂

Моја најновија сазнања су:

ПермитРоотЛогин бр

y

АлловУсерс јохн јацк цхестер…. итд

Овим ограничавам могућности пуцања, ако додате добре иптабле ... па јесмо.

Заправо, више волим да користим ПортКноцкинг 😀

Као и увек КЗКГ ^ Гаара, одлични ваши чланци о ССХ. Са вашим водичима губимо страх од ТЕРМИНАЛА

Хвала

ООООООООхххх !!!!

Врло добар чланак, дивљи !!!

Поред промене броја порта, ради даљег ограничавања опција нападача, препоручује се и онемогућавање пријаве помоћу УСЕР: ПАСС

ПассвордАутхентицатион бр

и користите аутентификацију приватног / јавног кључа.

Добар пост.

СалуКСНУМКС