Претпоставимо да из неког разлога не можемо приступити нашем серверу помоћу терминала, јер можда ходамо улицом и имамо само свој мобилни телефон на врху, а пошто нисмо штребери или нешто слично, нисмо инсталирали ниједну апликацију ове врсте .

Шта онда радимо? Па, ништа, не можемо ништа да урадимо док се не вратимо кући или на посао, приступимо нашем серверу и инсталирамо Схеллинабок. Али шта је то, једете ли?

Схеллинабок

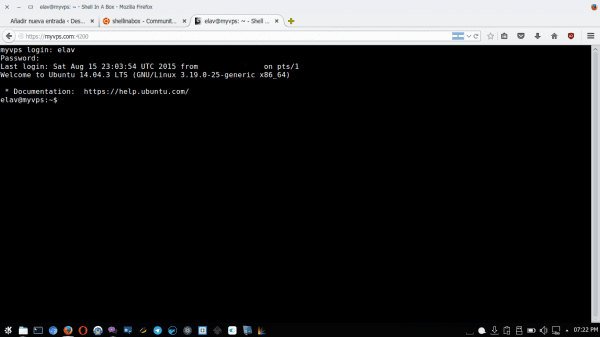

Схеллинабок спроводи Сервер веб који може извоз линијски алати команда хас а терминал емулатор заснован на Интернету. Овај емулатор доступан је из било ког прегледача који подржава JavaScript и ЦСС y не захтева Никакве повезати додатни за функционисање.

Иако је првобитни пројекат укинут, постоје виљушка на Гитхуб-у то нам омогућава да га инсталирамо ако га немамо у спремиштима. У случају Убунту 14.04 јесте, тако да једноставно морамо отворити терминал и ставити:

$ sudo apt install shellinabox openssl ca-certificates

У случају последња два пакета, то је случај да их већ нисмо инсталирали. А након што се ово учини, сада можемо приступити нашем терминалу на Интернету убацивањем претраживача:

http://la_ip_o_nombre_del_servidor:4200

Користите Схеллинабок кроз порт 80

Као што видите, Схеллинабок подразумевано користи порт 4200 и можда му нећемо моћи приступити ако га блокира наш добављач услуга. Можемо да користимо варијанту која није сигурна, али функционише, односно да је користимо Схеллинабок Поред луке 80, мада ћу касније показати како се користи 443 ако га имамо на располагању.

Оно што ћемо урадити је приступ Схеллинабоку тако што ћемо у наш претраживач ставити:

http://la_ip_o_nombre_del_servidor/terminal

Да бисмо то урадили, прва ствар коју урадимо је да инсталирамо НГинк:

$ sudo apt install nginx

Сада креирамо датотеку / етц / нгинк / ситес-енаблед / схеллинабок и стављамо га унутра:

сервер {проки_сет_хеадер Хост $ хттп_хост; проки_сет_хеадер Кс-Форвардед-Хост $ хттп_хост; проки_сет_хеадер Кс-Реал-ИП $ ремоте_аддр; проки_сет_хеадер Кс-Форвардед-Фор $ проки_адд_к_форвардед_фор; локација / терминал / {проки_пасс хттп: // лоцалхост: 4200 /; }}

Ми уређујемо датотеку / етц / дефаулт / схеллинабок и на крају стављамо:

SHELLINABOX_ARGS="--localhost-only --disable-ssl"

Поново се покренемо НГинк y Схеллинабок:

$ судо /етц/инит.д/схеллинабок рестарт $ судо /етц/инит.д/нгинк рестарт

И спреман !!

Користите Схеллинабок кроз порт 443

Овај процес је мало гломазнији, јер морамо да креирамо наше ССЛ сертификате. За ово ћемо урадити следеће:

Прво инсталирамо ОпенССЛ:

$ судо апт-гет инсталл опенссл

Креирамо приватни кључ:

openssl genrsa -out server.key 2024

Креирамо базу сертификата, где ћемо ставити низ података:

openssl req -new -key server.key -out server.csr

Подаци које ћемо попунити биће:

- Назив државе (двословни код): Позивни број државе у двословном ИСО формату (нпр. ЕС, УС, ЦУ, МКС ..).

- Име државе или провинције (пуно име): Држава или провинција (нпр. Флорида).

- Назив локације: Град или град (нпр. Мајами).

- Назив организације: Назив организације, (нпр. DesdeLinux).

- Назив организационе јединице: Сектор организације (нпр. Блогови).

- Често име: Име домена или ФКДН. Важно је знати да постоји разлика између блога.desdelinux.нет и desdelinux.нет. Морате регистровати сертификат за једно или друго.

- Адреса Е-поште: Контакт емаил адреса.

- Изазовна лозинка: У белој боји.

- Необавезно име компаније: У белој боји.

Сада генеришемо ССЛ сертификат, који ће узети податке које смо унели:

openssl x509 -req -days 365 -in server.csr -signkey server.key -out server.crt

Копирамо сертификате у ССЛ директоријум у / етц:

$ судо цп сервер.црт /етц/ссл/цертс/ссл.црт $ судо цп сервер.кеи /етц/ссл/цертс/ссл.кеи

Поново уређујемо датотеку / етц / дефаулт / схеллинабок и мењамо оно што смо ставили, стављајући на крају:

SHELLINABOX_ARGS="--no-beep"

Сада уређујемо датотеку / етц / нгинк / ситес-енаблед / схеллинабок и стављамо га унутра:

сервер {преслушај 80; ретурн 301 хттпс: // $ хост $ рекуест_ури; } сервер {слушати 443; име_сервера мивпс.цом; ссл_цертифицате /етц/ссл/цертс/ссл.црт; ссл_цертифицате_кеи /етц/ссл/цертс/ссл.кеи; ссл он; ссл_сессион_цацхе изграђен: 1000 дељено: ССЛ: 10м; ссл_протоцолс ТЛСв1 ТЛСв1.1 ТЛСв1.2; ссл_ципхерс ХИГХ :! аНУЛЛ :! еНУЛЛ :! ЕКСПОРТ :! ЦАМЕЛЛИА :! ДЕС :! МД5 :! ПСК :! РЦ4; ссл_префер_сервер_ципхерс он; аццесс_лог /вар/лог/нгинк/схеллинабок.аццесс.лог; локација / терминал {проки_сет_хеадер Хост $ хост; проки_сет_хеадер Кс-Реал-ИП $ ремоте_аддр; проки_сет_хеадер Кс-Форвардед-Фор $ проки_адд_к_форвардед_фор; проки_сет_хеадер Кс-Форвардед-Прото $ шема; # Исправите грешку „Чини се да је подешавање вашег обрнутог проки сервера покварено“. Проки_пасс хттп: // лоцалхост: 4200 /; проки_реад_тимеоут 90; проки_редирецт хттп: // лоцалхост: 4200 хттпс://мивпс.цом/терминал/;} }

Поново покрећемо услуге:

$ судо /етц/инит.д/схеллинабок рестарт $ судо /етц/инит.д/нгинк рестарт

и приступамо

http://la_ip_o_nombre_del_servidor/terminal

што би требало да нас преусмери на:

https://la_ip_o_nombre_del_servidor/terminal

И то је све.

Подсетило ме је на оно што излази у ЦСИ серији

Најзанимљивији пост; Никада нисам чуо за овај услужни програм, а истина је да је најзанимљивији и најкориснији ... Морам претпоставити да као што се овај концепт применио на Нгик, може се применити и на Апацхе, зар не?

Подсећа ме на то како Буттерфли ради, посебно када користим терминал из прегледача. Наравно, не са толико сложености колико оно што овде показују 🙂

«Претпоставимо да из неког разлога не можемо приступити нашем серверу помоћу терминала, јер можда ходамо улицом и имамо само свој мобилни телефон на врху, а пошто нисмо штребери или нешто слично, нисмо инсталирали ниједну апликацију овог тип."

Како ћемо желети да уђемо на наш сервер ако нисмо штребери? хахаха

Чини ми се много бржим коришћењем ссх апликације него коришћењем прегледача и избегавате инсталирање софтвера на сервер, али то је и даље занимљива опција.

Предност када сте на месту са чистим Виндовсом.

„Предност када сте на месту са чистим Виндовс-ом.“

ентосес ……………… кит или китти.

одлични мушкарци, ово супер хвала на доприносу