Allmänt index för serien: Datornätverk för små och medelstora företag: introduktion

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Hej vänner och vänner!

Titeln på artikeln borde ha varit: «MATE + NTP + Dnsmasq + Gateway Service + Apache + Squid med PAM-autentisering i Centos 7 - SMF-nätverk«. Av praktiska skäl förkortar vi det.

Vi fortsätter med autentiseringen till lokala användare på en Linux-dator med PAM, och den här gången kommer vi att se hur vi kan tillhandahålla proxytjänsten med Squid för ett litet nätverk av datorer genom att använda autentiseringsuppgifterna lagrade på samma dator där servern körs Bläckfisk.

Även om vi vet att det idag är mycket vanligt att autentisera tjänster mot en OpenLDAP, Red Hats katalogserver 389, Microsoft Active Directory etc., anser vi att vi först måste gå igenom enkla och billiga lösningar och sedan möta de mest komplexa sådana. Vi tror att vi måste gå från det enkla till det komplexa.

Skede

Det är en liten organisation - med mycket få ekonomiska resurser - avsedd att stödja användningen av fri programvara och som valde namnet på DesdeLinux.Fläkt. De är olika OS-entusiaster CentOS grupperade i ett enda kontor. De köpte en arbetsstation - inte en professionell server - som de kommer att ägna åt att fungera som en "server".

Entusiaster har inte omfattande kunskap om hur man implementerar en OpenLDAP-server eller en Samba 4 AD-DC, och de har inte heller råd att licensiera en Microsoft Active Directory. För sitt dagliga arbete behöver de dock tillgång till Internet via en proxy - för att påskynda surfningen - och ett utrymme där de kan spara sina mest värdefulla dokument och arbeta som säkerhetskopior.

De använder fortfarande mest lagligt förvärvade Microsoft-operativsystem, men vill ändra dem till Linux-baserade operativsystem, från och med deras "Server".

De strävar också efter att ha sin egen e-postserver för att bli oberoende - åtminstone från början - av tjänster som Gmail, Yahoo, HotMail, etc., vilket är vad de använder för närvarande.

Brandväggen och routningsreglerna framför Internet kommer att fastställa det i den avtalade ADSL-routern.

De har inte ett riktigt domännamn eftersom de inte behöver publicera någon tjänst på Internet.

CentOS 7 som en server utan GUI

Vi börjar från en ny installation av en server utan ett grafiskt gränssnitt, och det enda alternativet vi väljer under processen är «Infrastrukturserver»Som vi såg i tidigare artiklar i serien.

Grundinställningar

[root @ linuxbox ~] # cat / etc / hostname

Linuxbox

[root @ linuxbox ~] # cat / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox

[root @ linuxbox ~] # värdnamn

Linuxbox

[root @ linuxbox ~] # värdnamn -f

linuxbox.desdelinux.fläkt

[root @ linuxbox ~] # ip addr-lista

[root @ linuxbox ~] # ifconfig -a

[root @ linuxbox ~] # ls / sys / class / net /

ens32 ens34 it

Vi inaktiverar nätverkshanteraren

[root @ linuxbox ~] # systemctl stoppa NetworkManager [root @ linuxbox ~] # systemctl inaktiverar NetworkManager [root @ linuxbox ~] # systemctl status NetworkManager ● NetworkManager.service - Network Manager Loaded: laddad (/usr/lib/systemd/system/NetworkManager.service; inaktiverad; leverantörsförinställning: aktiverad) Aktiv: inaktiv (död) Dokument: man: NetworkManager (8) [root @ linuxbox ~] # ifconfig -a

Vi konfigurerar nätverksgränssnitten

Ens32 LAN-gränssnitt anslutet till det interna nätverket

[root @ linuxbox ~] # nano / etc / sysconfig / nätverksskript / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ZONE = offentligt

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

Ens34 WAN-gränssnitt anslutet till Internet

[root @ linuxbox ~] # nano / etc / sysconfig / nätverksskript / ifcfg-ens34 DEVICE=sv34 ONBOOT=ja BOOTPROTO=statisk HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=nej IPADDR=172.16.10.10 NETMASK=255.255.255.0 # ADSL-routern är ansluten till # följande adress IP GATEWAY=172.16.10.1 DOMÄN=desdelinux.fan DNS1=127.0.0.1 ZONE = extern [root @ linuxbox ~] # ifdown ens34 && ifup ens34

Förvarskonfiguration

[root @ linuxbox ~] # cd /etc/yum.repos.d/ [root @ linuxbox ~] # original mkdir [root @ linuxbox ~] # mv Centos- * original / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # yum rengör allt Plugins laddade: snabbaste spegel, långpacks Rengöringsförråd: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: Uppdateringar-Repo Rensa upp allt Rensa upp lista över snabbaste speglar

[root @ linuxbox yum.repos.d] # yum-uppdatering Laddade plugins: snabbaste spegel, langpacks Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 Media-Repo | 3.6 kB 00:00 Updates-Repo | 3.4 kB 00:00 (1/9): Base-Repo / group_gz | 155 kB 00:00 (2/9): Epel-Repo / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Epel-Repo / updateinfo | 734 kB 00:00 (5/9): Media-Repo / primär_db | 5.3 MB 00:00 (6/9): CentosPlus-Repo / primär_db | 1.1 MB 00:00 (7/9): Updates-Repo / primary_db | 2.2 MB 00:00 (8/9): Epel-Repo / primary_db | 4.5 MB 00:01 (9/9): Base-Repo / primary_db | 5.6 MB 00:01 Fastställa snabbaste speglar Inga paket markerade för uppdatering

Meddelandet "Inga paket markerade för uppdatering»Visas för att vi under installationen förklarade samma lokala förråd som vi har till vårt förfogande.

Centos 7 med skrivbordsmiljön MATE

För att använda de mycket bra administrationsverktygen med ett grafiskt gränssnitt som CentOS / Red Hat ger oss, och eftersom vi alltid saknar GNOME2, bestämde vi oss för att installera MATE som en skrivbordsmiljö.

[root @ linuxbox ~] # yum gruppinstallera "X Window system" [root @ linuxbox ~] # yum gruppinstallera "MATE Desktop"

För att verifiera att MATE laddas ordentligt utför vi följande kommando i en konsol -lokal eller fjärrkontroll:

[root @ linuxbox ~] # systemctl isolera graphical.target

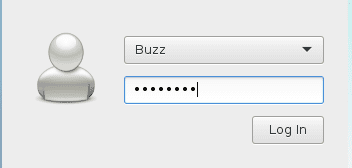

och skrivbordsmiljön bör laddas -på lokallaget- smidigt, visar lightdm som en grafisk inloggning. Vi skriver namnet på den lokala användaren och dess lösenord och vi kommer att ange MATE.

Att berätta för SYSTEMD att standardstartnivån är 5-grafisk miljö - vi skapar följande symboliska länk:

[root @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Vi startar om systemet och allt fungerar bra.

Vi installerar Time Service for Networks

[root @ linuxbox ~] # yum install ntp

Under installationen konfigurerar vi att den lokala klockan kommer att synkroniseras med utrustningens tidsserver sysadmin.desdelinux.fläkt med IP 192.168.10.1. Så vi sparar filen ntp.conf original av:

[root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

Nu skapar vi en ny med följande innehåll:

[root @ linuxbox ~] # nano /etc/ntp.conf # Servrar konfigurerade under installationen: server 192.168.10.1 iburst # För mer information, se mansidorna för: # ntp.conf (5), ntp_acc (5), ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfil / var / lib / ntp / drift # Tillåt synkronisering med tidskällan, men inte # tillåt källan att konsultera eller ändra denna tjänst begränsa standard nomodifiera notrap nopeer noquery # Tillåt all tillgång till gränssnittet Loopback-begränsning 127.0.0.1 begränsa: 1 # Begränsa lite mindre till datorer i det lokala nätverket. begränsa 192.168.10.0 mask 255.255.255.0 nomodify notrap # Använd projektets offentliga servrar pool.ntp.org # Om du vill gå med i projektet besök # (http://www.pool.ntp.org/join.html). #broadcast 192.168.10.255 autokey # Broadcast Server Broadcast Client # Broadcast Client # Broadcast 224.0.1.1 autokey # multicast server # multicastclient 224.0.1.1 # multicast client # mangcastserver 239.255.254.254 # manycast server # mångacastclient 239.255.254.254 autokey # manycast client broadcast. 192.168.10.255 # Aktivera offentlig kryptografi. #crypto includeefile / etc / ntp / crypto / pw # Nyckelfil som innehåller nycklar och nyckelidentifierare # används när du arbetar med symmetriska nyckelkrypteringsnycklar / etc / ntp / keys # Ange betrodda nyckelidentifierare. #trustedkey 4 8 42 # Ange nyckelidentifieraren som ska användas med ntpdc-verktyget. #requestkey 8 # Ange nyckelidentifieraren som ska användas med ntpq-verktyget. #controlkey 8 # Aktivera skrivning av statistikregister. #statistik klockstatistik kryptostater loopstatus peerstats # Inaktivera avskiljningsövervakning för att förhindra förstärkning av # attacker med kommandot ntpdc monlist, när standard # -begränsningen inte inkluderar flaggan för förfrågan. Läs CVE-2013-5211 # för mer information. # Obs! Bildskärmen är inte inaktiverad med den begränsade begränsningsflaggan. inaktivera bildskärmen

Vi aktiverar, startar och kontrollerar NTP-tjänsten

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - Nätverkstidstjänst laddad: laddad (/usr/lib/systemd/system/ntpd.service; inaktiverad; leverantörsförinställning: inaktiverad) Aktiv: inaktiv (död)

[root @ linuxbox ~] # systemctl aktiverar ntpd

Skapad symlink från /etc/systemd/system/multi-user.target.wants/ntpd.service till /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox ~] # systemctl start ntpd

[root @ linuxbox ~] # systemctl status ntpd

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - Nättidstjänst

Laddad: laddad (/usr/lib/systemd/system/ntpd.service; aktiverad; leverantörsinställning: inaktiverad) Aktiv: aktiv (igång) sedan fre 2017-04-14 15:51:08 EDT; 1s sedan Process: 1307 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ ALTERNATIV (kod = avslutad, status = 0 / SUCCESS) Huvud-PID: 1308 (ntpd) CGroup: /system.slice/ntpd.service ─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp och brandväggen

[root @ linuxbox ~] # brandvägg-cmd - get-active-zones extern gränssnitt: ens34 allmän gränssnitt: ens32 [root @ linuxbox ~] # brandvägg-cmd --zon = offentlig --add-port = 123 / udp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --reload framgång

Vi aktiverar och konfigurerar Dnsmasq

Som vi såg i föregående artikel i Small Business Networks-serien är Dnsamasq installerat som standard på en CentOS 7-infrastrukturserver.

[root @ linuxbox ~] # systemctl-status dnsmasq ● dnsmasq.service - DNS-caching-server. Laddad: laddad (/usr/lib/systemd/system/dnsmasq.service; inaktiverad; leverantörsinställning: inaktiverad) Aktiv: inaktiv (död) [root @ linuxbox ~] # systemctl aktiverar dnsmasq Skapad symlink från /etc/systemd/system/multi-user.target.wants/dnsmasq.service till /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox ~] # systemctl start dnsmasq [root @ linuxbox ~] # systemctl-status dnsmasq ● dnsmasq.service - DNS-caching-server. Laddad: laddad (/usr/lib/systemd/system/dnsmasq.service; aktiverad; leverantörsinställning: inaktiverad) Aktiv: aktiv (igång) sedan fre 2017-04-14 16:21:18 EDT; 4s sedan Main PID: 33611 (dnsmasq) CGroup: /system.slice/dnsmasq.service s─33611 / usr / sbin / dnsmasq -k [root @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox ~] # nano /etc/dnsmasq.conf # -------------------------------------------------- ------------------ # GENERELLA VAL # ----------------------------- -------------------------------------- domän behövs # Skicka inte namn utan domänen del bogus-priv # Skicka inte adresser i icke-dirigerat utrymme expand-hosts # Lägger automatiskt till domänen till värdgränssnittet=sv32 # LAN-gränssnitt strict-order # Ordning i vilken filen /etc/resolv.conf efterfrågas conf- dir=/etc /dnsmasq.d domän=desdelinux.fan # Domännamn adress=/time.windows.com/192.168.10.5 # Skickar ett tomt alternativ för WPAD-värdet. Krävs för att # Windows 7 och senare klienter ska fungera korrekt. ;-) dhcp-option=252,"\n" # Fil där vi kommer att deklarera de HOSTS som kommer att "förbjudas" addn-hosts=/etc/banner_add_hosts local=/desdelinux.fläkt/ # ---------------------------------------------- -------------------- # RECORDSCNAMEMXTX # -------------------------- ------------------------------------------ # Denna typ av post kräver en post # i /etc/hosts-filen # ex: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.fan, linuxbox.desdelinux.fan # MX RECORDS # Returnerar en MX-post med namnet "desdelinux.fan" avsett # till mailteamet.desdelinux.fan och prioritet på 10 mx-host=desdelinux.beundrarbrev.desdelinux.fan,10 # Standarddestinationen för MX-poster skapade # med alternativet localmx kommer att vara: mx-target=mail.desdelinux.fan # Returnerar en MX-post som pekar på mx-target för ALLA # lokala maskiner localmx # TXT-poster. Vi kan också deklarera en SPF-post txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.fläkt,"DesdeLinux, din blogg dedikerad till fri programvara" # ------------------------------------------ -------------------------- # OMFATTNING OCH ALTERNATIV # -------------------- ----- ------------------------------------------- # IPv4 intervall och leasingtid # 1 till 29 är för servrar och andra behov dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # Maximalt antal adresser att hyra # som standard är de 150 # IPV6 Range # dhcp-range=1234::, ra-only # Options for RANGE # OPTIONS dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # ROUTER GATEWAY dhcp-option=6,192.168.10.5 # DNS Servers dhcp-option =15,desdelinux.fan # DNS-domännamn dhcp-option=19,1 # option ip-vidarebefordran PÅ dhcp-option=28,192.168.10.255 # BROADCAST dhcp-option=42,192.168.10.5 # NTP dhcp-auktoritativ # --- DHCP-auktoritativ # --- DHCP-auktoritativ ------------------------------------------------------- --- ----------- # Om du vill lagra frågan logga in /var/log/messages # avkommentera raden nedan # ---------- ------- ------------------------------------------------------------------ # log-frågor # END of file /etc/dnsmasq.conf # --------------------------------------- ----------------------------

Vi skapar filen / etc / banner_add_hosts

[root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Fasta IP-adresser

[root @ linuxbox ~] # nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.fan sysadmin

Vi konfigurerar filen /etc/resolv.conf - resolver

[root @ linuxbox ~] # nano /etc/resolv.conf Sök desdelinux.fan nameserver 127.0.0.1 # För externa eller # icke-domän DNS-frågor desdelinux.fan # local=/desdelinux.fan/ namnserver 8.8.8.8

Vi kontrollerar filsyntax dnsmasq.conf, vi startar och kontrollerar tjänstens status

[root @ linuxbox ~] # dnsmasq --test dnsmasq: syntax kontrollera OK. [root @ linuxbox ~] # systemctl startar om dnsmasq [root @ linuxbox ~] # systemctl-status dnsmasq

Dnsmasq och brandväggen

[root @ linuxbox ~] # brandvägg-cmd - get-active-zones

extern

gränssnitt: ens34

allmän

gränssnitt: ens32

tjänsten domän o Domain Name Server (dns). Protokoll slägga «IP med kryptering«

[root @ linuxbox ~] # brandvägg-cmd --zon = offentlig --add-port = 53 / tcp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --zon = offentlig --add-port = 53 / udp --permanent framgång

Dnsmasq-frågor till externa DNS-servrar

[root @ linuxbox ~] # brandvägg-cmd --zon = extern --add-port = 53 / tcp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --zon = extern --add-port = 53 / udp --permanent framgång

tjänsten startar o BOOTP-server (dhcp). Protokoll ippc «Internet Pluribus Packet Core«

[root @ linuxbox ~] # brandvägg-cmd --zon = offentlig --add-port = 67 / tcp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --zon = offentlig --add-port = 67 / udp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --reload framgång [root @ linuxbox ~] # brandvägg-cmd - informationszon offentligt offentligt (aktivt) mål: standard icmp-block-inversion: inga gränssnitt: ens32 källor: tjänster: dhcp dns ntp ssh-portar: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp-protokoll: maskerad: inga framåt-portar: sourceports: icmp -block: rika regler: [root @ linuxbox ~] # brandvägg-cmd - extern extern extern zon (aktiv) mål: standard icmp-block-inversion: inga gränssnitt: ens34 källor: tjänster: dns-portar: 53 / udp 53 / tcp-protokoll: maskerad: ja framåt-portar: sourceports: icmp-block: parameter-problem omdirigerar router-reklam router- uppmaningar till källkylningsrika regler:

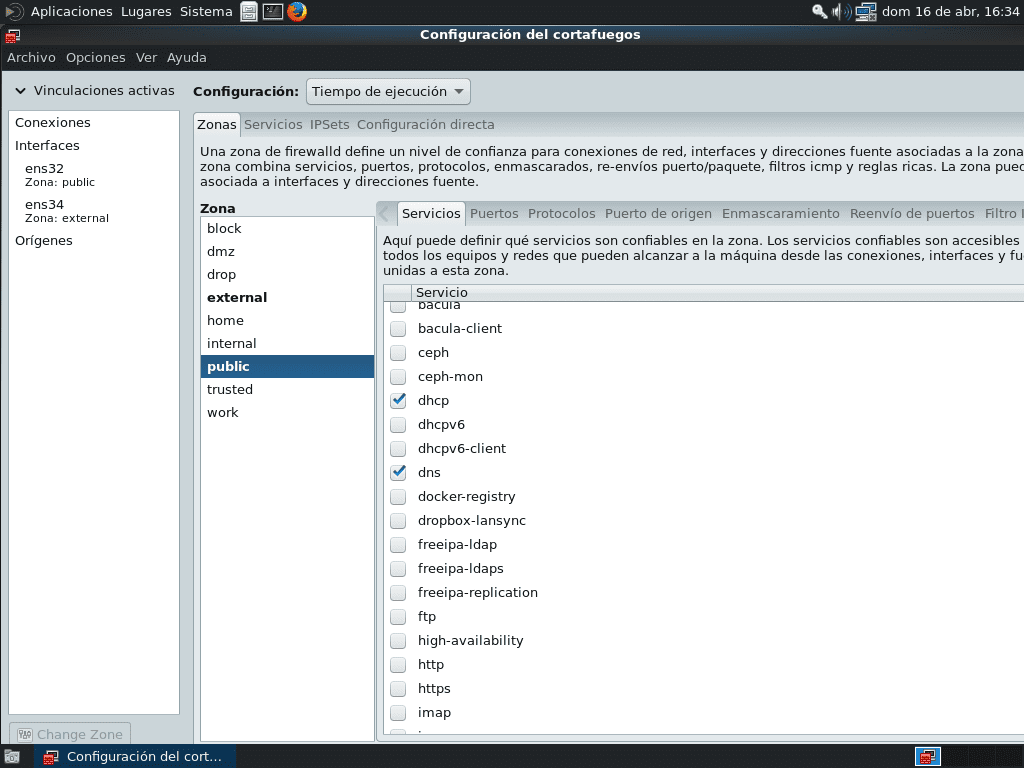

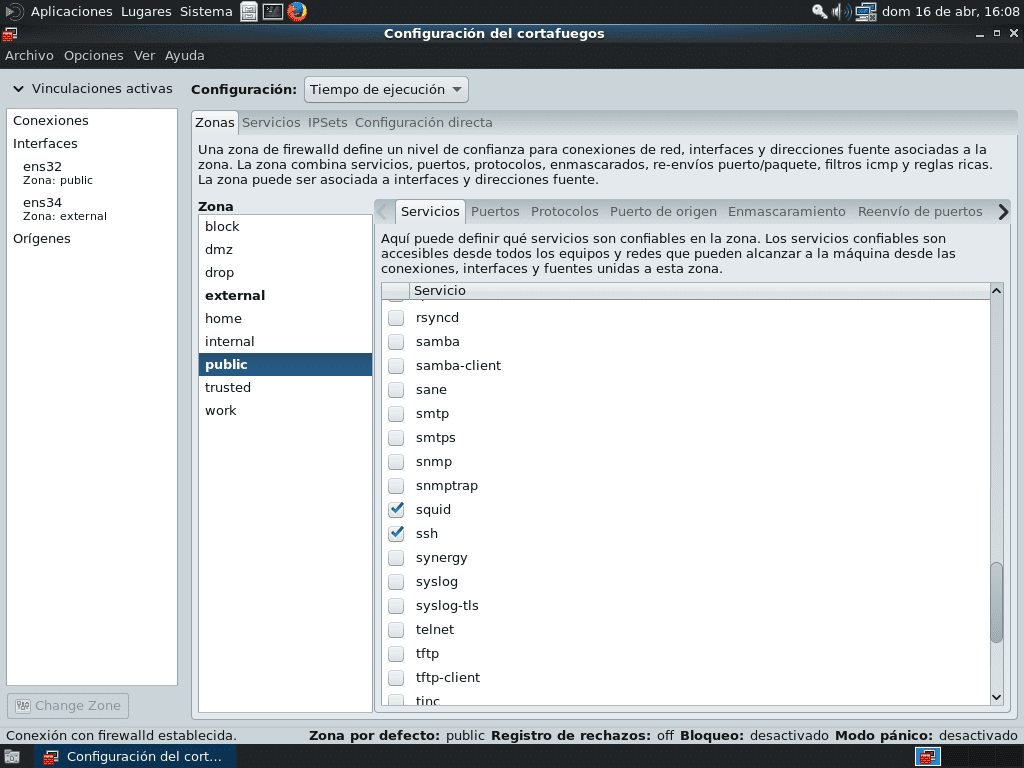

Om vi vill använda ett grafiskt gränssnitt för att konfigurera brandväggen i CentOS 7, tittar vi i den allmänna menyn - det beror på skrivbordsmiljön i vilken undermeny den visas - applikationen «Firewall», vi kör den och efter att ha angett användarens Lösenord rot, vi kommer åt programgränssnittet som sådant. I MATE visas det i menyn «System »->" Administration "->" Brandvägg ".

Vi väljer området «allmän»Och vi godkänner att de tjänster vi vill ska publiceras på LAN, som hittills är DHCP, dns, nTP och ssh. Efter att ha valt tjänsterna, verifierat att allt fungerar korrekt, måste vi göra ändringarna i Runtime to Permanent. För att göra detta går vi till alternativmenyn och väljer alternativet «Kör tid till permanent".

Senare väljer vi området «extern»Och vi kontrollerar att de portar som behövs för att kommunicera med Internet är öppna. Publicera INTE tjänster i den här zonen om vi inte vet mycket vad vi gör!.

Låt oss inte glömma att göra ändringarna permanenta genom alternativet «Kör tid till permanent»Och ladda om demonen FirewallD, varje gång vi använder detta kraftfulla grafiska verktyg.

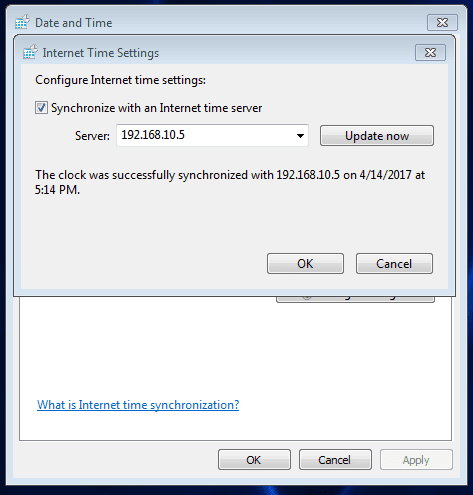

NTP och Dnsmasq från en Windows 7-klient

Synkronisering med NTP

extern

Hyrd IP-adress

Microsoft Windows [Version 6.1.7601] Copyright (c) 2009 Microsoft Corporation. Alla rättigheter förbehållna. C: \ Användare \ buzz> ipconfig / alla Windows IP-konfigurationsvärdnamn. . . . . . . . . . . . : SJU

Primärt Dns-suffix. . . . . . . :

NodeType. . . . . . . . . . . . : Hybrid IP-routing aktiverad. . . . . . . . : Ingen WINS-proxy aktiverad. . . . . . . . : Ingen söklista för DNS-suffix. . . . . . : desdelinux.fan Ethernet-adapter Local Area Connection: Anslutningsspecifikt DNS-suffix . : desdelinux.fan Beskrivning . . . . . . . . . . . : Intel(R) PRO/1000 MT Nätverksanslutning Fysisk adress. . . . . . . . . : 00-0C-29-D6-14-36 DHCP aktiverad. . . . . . . . . . . : Ja Autokonfiguration aktiverad. . . . : Gafflar

IPv4-adress. . . . . . . . . . . : 192.168.10.115 (Föredragen)

Subnätmask . . . . . . . . . . . : 255.255.255.0 Arrende Erhållits. . . . . . . . . . : Fredagen den 14 april 2017 5:12:53 Uthyrning löper ut . . . . . . . . . . : Lördag 15 april 2017 1:12:53 Default Gateway . . . . . . . . . : 192.168.10.1 DHCPServer. . . . . . . . . . . : 192.168.10.5 DNS-servrar. . . . . . . . . . . : 192.168.10.5 NetBIOS över Tcpip. . . . . . . . : Aktiverad tunneladapter Local Area Connection* 9: Media State . . . . . . . . . . . : Media frånkopplad Anslutningsspecifikt DNS-suffix . : Beskrivning . . . . . . . . . . . : Fysisk adress för Microsoft Teredo Tunneling Adapter. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP aktiverad. . . . . . . . . . . : Ingen automatisk konfiguration aktiverad. . . . : Ja Tunneladapter isatap.desdelinux.fan: Media State. . . . . . . . . . . : Media frånkopplad Anslutningsspecifikt DNS-suffix . : desdelinux.fan Beskrivning . . . . . . . . . . . : Microsoft ISATAP Adapter #2 Fysisk adress. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP aktiverad. . . . . . . . . . . : Ingen automatisk konfiguration aktiverad. . . . : Ja C:\Users\buzz>

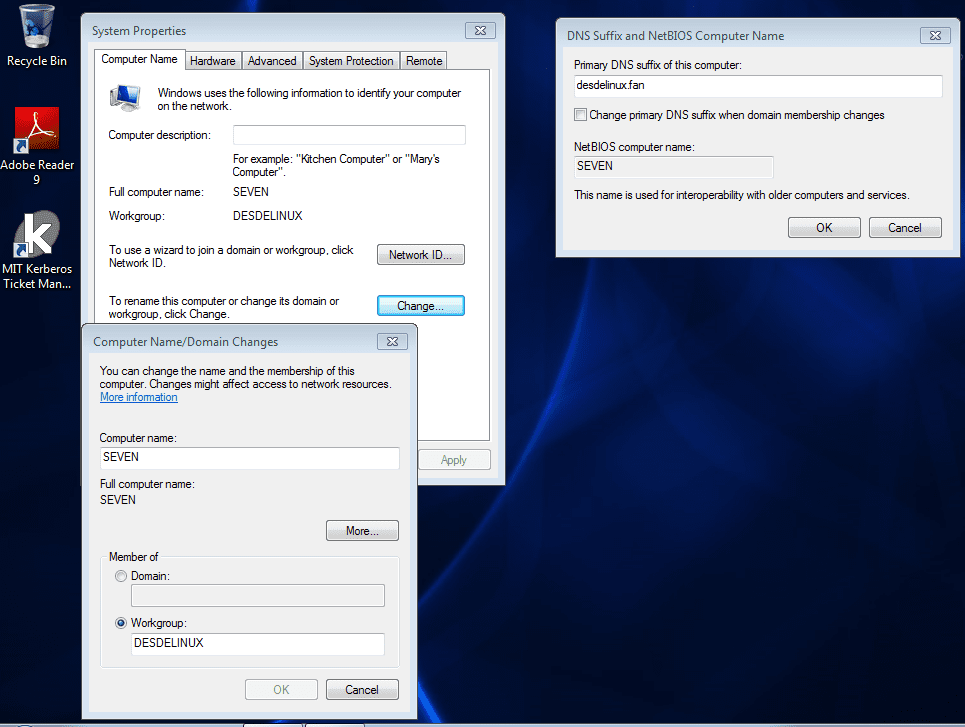

Tips

Ett viktigt värde i Windows-klienter är "Primary Dns Suffix" eller "Main connection suffix". När du inte använder en Microsoft Domain Controller tilldelar operativsystemet inget värde till den. Om vi står inför ett fall som det som beskrivs i början av artikeln och vi vill uttryckligen förklara det värdet, måste vi fortsätta enligt vad som visas i följande bild, acceptera ändringarna och starta om klienten.

Om vi springer igen CMD -> ipconfig / all vi får följande:

Microsoft Windows [Version 6.1.7601] Copyright (c) 2009 Microsoft Corporation. Alla rättigheter förbehållna. C: \ Användare \ buzz> ipconfig / alla Windows IP-konfigurationsvärdnamn. . . . . . . . . . . . : SJU

Primärt Dns-suffix. . . . . . . : desdelinux.fläkt

NodeType. . . . . . . . . . . . : Hybrid IP-routing aktiverad. . . . . . . . : Ingen WINS-proxy aktiverad. . . . . . . . : Ingen söklista för DNS-suffix. . . . . . : desdelinux.fläkt

Resten av värdena förblir oförändrade

DNS-kontroller

buzz @ sysadmin: ~ $ värd spynet.microsoft.com spynet.microsoft.com har adress 127.0.0.1 Värden spynet.microsoft.com hittades inte: 5(NEJD) e-post från spynet.microsoft.com hanteras av 1 e-post.desdelinux.fläkt. buzz @ sysadmin: ~ $ värd Linuxbox linuxbox.desdelinux.fan har adressen 192.168.10.5 linuxbox.desdelinux.fan mail hanteras av 1 mail.desdelinux.fläkt. buzz @ sysadmin: ~ $ värd sysadmin sysadmin.desdelinux.fan har adressen 192.168.10.1 sysadmin.desdelinux.fan mail hanteras av 1 mail.desdelinux.fläkt. buzz @ sysadmin: ~ $ värdpost e-post.desdelinux.fan är ett alias för linuxbox.desdelinux.fläkt. linuxbox.desdelinux.fan har adressen 192.168.10.5 linuxbox.desdelinux.fan mail hanteras av 1 mail.desdelinux.fläkt.

Vi installerar -endast för testning- en auktoritativ DNS-server NSD i sysadmin.desdelinux.fläkt, och vi inkluderar IP-adressen 172.16.10.1 i arkivet / Etc / resolv.conf av laget linuxbox.desdelinux.fläkt, för att verifiera att Dnsmasq körde sin Forwarder-funktion korrekt. Sandlådor på NSD-servern är favt.org y toujague.org. Alla IP-adresser är fiktiva eller från privata nätverk.

Om vi inaktiverar WAN-gränssnittet sv34 med kommandot ifdown ens34, Dnsmasq kommer inte att kunna fråga externa DNS-servrar.

[buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org Värd toujague.org hittades inte: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ värd pizzapie.favt.org Värd pizzapie.favt.org hittades inte: 3 (NXDOMAIN)

Låt oss aktivera ens34-gränssnittet och kontrollera igen:

[buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ värd pizzapie.favt.org pizzapie.favt.org är ett alias för paisano.favt.org. paisano.favt.org har adressen 172.16.10.4 [buzz @ linuxbox ~] $ värd pizzapie.toujague.org Värd pizzas.toujague.org hittades inte: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ värd poblacion.toujague.org poblacion.toujague.org har adressen 169.18.10.18 [buzz @ linuxbox ~] $ host -t NS favt.org favt.org-namnservern ns1.favt.org. favt.org-namnserver ns2.favt.org. [buzz @ linuxbox ~] $ host -t NS toujague.org toujague.org namnserver ns1.toujague.org. toujague.org namnserver ns2.toujague.org. [buzz @ linuxbox ~] $ host -t MX toujague.org toujague.org-post hanteras av 10 mail.toujague.org.

Låt oss rådfråga från sysadmin.desdelinux.fläkt:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf Sök desdelinux.fan-namnserver 192.168.10.5 xeon @ sysadmin: ~ $ värd mail.toujague.org mail.toujague.org har adressen 169.18.10.19

Dnsmasq fungerar som Speditör fullständigt.

Bläckfisk

I boken i PDF-format «Linux-serverkonfiguration»Datum 25 juli 2016, av författaren Joel Barrios Duenas (darkshram@gmail.com - http://www.alcancelibre.org/), text som jag har hänvisat till i tidigare artiklar, finns det ett helt kapitel tillägnad Grundläggande konfigurationsalternativ för bläckfisk.

På grund av vikten av tjänsten Web - Proxy reproducerar vi introduktionen om bläckfisken i den ovannämnda boken:

105.1 Introduktion.

105.1.1. Vad är en mellanhandsserver (proxy)?

Termen på engelska "Ombud" har en mycket allmän och samtidigt tvetydig mening, även om

betraktas alltid som en synonym för begreppet "Mellanhand". Det översätts vanligtvis, i strikt mening, som delegera o advokat (den som har makt över en annan).

Un Förmedlingsserver Det definieras som en dator eller enhet som erbjuder en nättjänst som består av att klienter kan göra indirekta nätverksanslutningar till andra nättjänster. Under processen inträffar följande:

- Klienten ansluter till en Proxy-server.

- Klienten begär en anslutning, fil eller annan resurs som är tillgänglig på en annan server.

- Intermediary Server tillhandahåller resursen antingen genom att ansluta till den angivna servern

eller serverar det från en cache. - I vissa fall Förmedlingsserver kan ändra kundens begäran eller

serversvar för olika ändamål.

mycket Proxyservrar de är vanligtvis gjorda för att fungera samtidigt som en eldvägg som fungerar i Nätverksnivå, fungerar som ett paketfilter, som i fallet med iptables eller arbetar i Ansökningsnivå, som kontrollerar olika tjänster, som är fallet med TCP-omslag. Beroende på sammanhanget är eldväggen också känd som BPD-förlängning o Bbeställa PKYDD Device eller bara paketfilter.

En vanlig tillämpning av Proxyservrar är att fungera som en cache för nätverksinnehåll (huvudsakligen HTTP), vilket ger klienterna en cache med sidor och filer som är tillgängliga via nätverket på avlägsna HTTP-servrar, vilket gör att klienter i det lokala nätverket kan komma åt dem i en snabbare och mer pålitlig.

När en begäran tas emot för en angiven nätverksresurs i en URL (Ulikformig Rresource Locator) Förmedlingsserver leta efter resultatet av URL inuti cachen. Om den hittas, Förmedlingsserver Svarar på kunden genom att omedelbart tillhandahålla det begärda innehållet. Om det efterfrågade innehållet saknas i cachen, kommer Förmedlingsserver den hämtar den från en fjärrserver, levererar den till klienten som begärde det och håller en kopia i cachen. Innehållet i cachen tas sedan bort genom en utgångsalgoritm enligt ålder, storlek och historik för svar på förfrågningar (träffar) (exempel: LRU, LFUDA y GDSF).

Proxyservrar för nätverksinnehåll (Web Proxies) kan också fungera som filter för det innehåll som serveras och tillämpa censurpolicyer enligt godtyckliga kriterier..

Squid-versionen som vi kommer att installera är 3.5.20-2.el7_3.2 från förvaret uppdateringar.

installation

[root @ linuxbox ~] # yum installera bläckfisk [root @ linuxbox ~] # ls / etc / squid / cachemgr.conf errorpage.css.default bläckfisk.konf cachemgr.conf.default mime.conf bläckfisk.konf.standard errorpage.css mime.conf.default [root @ linuxbox ~] # systemctl aktiverar bläckfisk

Viktigt

- Huvudsyftet med denna artikel är att auktorisera lokala användare att ansluta till bläckfisk från andra datorer som är anslutna till LAN. Dessutom implementera kärnan i en server som andra tjänster kommer att läggas till. Det är inte en artikel tillägnad bläckfisken som sådan.

- För att få en uppfattning om Squids konfigurationsalternativ, läs filen /usr/share/doc/squid-3.5.20/squid.conf.documented, som har 7915 rader.

SELinux och bläckfisk

[root @ linuxbox ~] # getsebool -a | grep bläckfisk squid_connect_any -> on squid_use_tproxy -> off [root @ linuxbox ~] # setsebool -P squid_connect_any = on

konfiguration

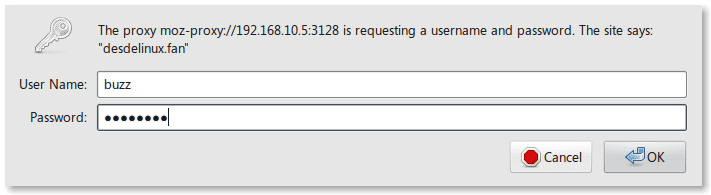

[root @ linuxbox ~] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl SSL_ports port 443 21 acl Safe_ports-port 80 # http acl Safe_ports-port 21 # ftp acl Safe_ports-port 443 # https acl Safe_ports-port 70 # gopher acl Safe_ports-port 210 # wais acl Safe_ports-port 1025-65535 # oregistrerade portar acl Safe_ports-port 280 # http-mgmt acl Safe_ports-port 488 # gss-http acl Safe_ports-port 591 # filemaker acl Safe_ports-port 777 # multiling http acl CONNECT-metod CONNECT # Vi nekar frågor för osäkra portar http_access nekade! Safe_ports # Vi förnekar CONNECT-metoden för osäkra hamnar http_access neka CONNECT! SSL_ports # Tillgång till Cache-manager endast från localhost http_access tillåt localhost manager http_access deny manager # Vi rekommenderar starkt att följande inte är kommenterade för att skydda oskyldiga # webbapplikationer som körs på proxyservern som tror att den enda # som kan komma åt tjänster på "localhost" är en lokal användare http_access neka till_localhost # # INSÄTTA DIN EGNA REGEL (R) HÄR FÖR ATT LÅTA ÅTKOMST FRÅN DINA KLIENTER # # PAM-auktorisering auth_param grundläggande program / usr / lib64 / bläckfisk / basic_pam_auth auth_param basic barn 5 auth_param basic realm desdelinux.fan auth_param basic credentialsttl 2 timmar auth_param basic casesensitive off # Squid-åtkomst kräver autentisering acl Entusiaster proxy_auth KRÄVS # Vi tillåter åtkomst till autentiserade användare # genom PAM http_access neka !Entusiaster http_access tillåta FTP-processer http_local_netto aclftpac_access till FTP-nätverk acl ftpac_ tillåt lokalvärd # Vi nekar all annan åtkomst till http_access proxyn neka alla # Squid lyssnar normalt på port 3128 http_port 3128 # Vi lämnar "coredumps" i den första cachekatalogen coredump_dir /var/spool/squid # # Lägg till något av ditt eget refresh_pattern poster ovanför dessa. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 cache_mem 64 MB # Memory Cache memory_replacement_policy lru cache_replacement_policy heap LFUDA cache_dir aufs /var/spool/squid 4096 16 256 maximum_object_size 4 MB cache_swap_low cache_swap_low 85_hiche_90desdelinux.fan # Andra parametrar visible_hostname linuxbox.desdelinux.fläkt

Vi kontrollerar filens syntax /etc/squid/squid.conf

[root @ linuxbox ~] # bläckfisk-k-analys 2017/04/16 15:45:10| Start: Initierar autentiseringsscheman... 2017/04/16 15:45:10| Start: Initialiserat autentiseringsschema 'grundläggande' 2017/04/16 15:45:10| Start: Initialiserat autentiseringsschema 'sammandrag' 2017/04/16 15:45:10| Start: Initialiserat autentiseringsschema 'förhandla' 2017/04/16 15:45:10| Start: Initialiserat autentiseringsschema 'ntlm' 2017/04/16 15:45:10| Start: Initialiserad autentisering. 2017/04/16 15:45:10| Bearbetar konfigurationsfil: /etc/squid/squid.conf (djup 0) 2017/04/16 15:45:10| Bearbetning: acl localnet src 192.168.10.0/24 2017/04/16 15:45:10| Bearbetning: acl SSL_ports port 443 21 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 80 # http 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 21 # ftp 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 443 # https 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 70 # gopher 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 210 # wais 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 1025-65535 # oregistrerade portar 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 280 # http-mgmt 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 488 # gss-http 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 591 # filemaker 2017/04/16 15:45:10| Bearbetning: acl Safe_ports port 777 # multiling http 2017/04/16 15:45:10| Bearbetning: acl CONNECT-metod CONNECT 2017/04/16 15:45:10| Bearbetning: http_access deny !Safe_ports 2017/04/16 15:45:10| Bearbetning: http_access deny CONNECT !SSL_ports 2017/04/16 15:45:10| Bearbetning: http_access tillåter localhost manager 2017/04/16 15:45:10| Bearbetning: http_access deny manager 2017/04/16 15:45:10| Bearbetning: http_access deny to_localhost 2017/04/16 15:45:10| Bearbetning: auth_param grundläggande program /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10| Bearbetning: auth_param grundläggande barn 5 2017/04/16 15:45:10| Bearbetning: auth_param basic realm desdelinux.fan 2017/04/16 15:45:10| Bearbetning: auth_param basic credentialsttl 2 timmar 2017/04/16 15:45:10| Bearbetning: auth_param basic casesensitive off 2017/04/16 15:45:10| Bearbetning: acl Entusiaster proxy_auth KRÄVS 2017/04/16 15:45:10| Bearbetning: http_access deny !Entusiaster 2017/04/16 15:45:10| Bearbetning: acl ftp proto FTP 2017/04/16 15:45:10| Bearbetning: http_access tillåter ftp 2017/04/16 15:45:10| Bearbetning: http_access tillåt localnet 2017/04/16 15:45:10| Bearbetning: http_access tillåter localhost 2017/04/16 15:45:10| Bearbetning: http_access neka alla 2017/04/16 15:45:10| Bearbetning: http_port 3128 2017/04/16 15:45:10| Bearbetning: coredump_dir /var/spool/squid 2017/04/16 15:45:10| Bearbetning: refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10| Bearbetning: refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10| Bearbetning: refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10| Bearbetar: refresh_pattern . 0 20% 4320 2017/04/16 15:45:10| Bearbetning: cache_mem 64 MB 2017/04/16 15:45:10| Bearbetning: memory_replacement_policy lru 2017/04/16 15:45:10| Bearbetning: cache_replacement_policy heap LFUDA 2017/04/16 15:45:10| Bearbetning: cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10| Bearbetning: maximum_object_size 4 MB 2017/04/16 15:45:10| Bearbetning: cache_swap_low 85 2017/04/16 15:45:10| Bearbetning: cache_swap_high 90 2017/04/16 15:45:10| Bearbetar: cache_mgr buzz@desdelinux.fan 2017/04/16 15:45:10| Bearbetar: visible_hostname linuxbox.desdelinux.fan 2017/04/16 15:45:10| Initierar https proxykontext

Vi justerar behörigheterna i / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox ~] # chmod u + s / usr / lib64 / squid / basic_pam_auth

Vi skapar cachekatalogen

# Bara i fall ... [root @ linuxbox ~] # service bläckfiskstopp Omdirigerar till / bin / systemctl stopp squid.service [root @ linuxbox ~] # bläckfisk -z [root @ linuxbox ~] # 2017/04/16 15:48:28 kid1 | Ställ aktuell katalog till / var / spool / bläckfisk 2017/04/16 15:48:28 kid1 | Skapa saknade byteskataloger 2017/04/16 15:48:28 kid1 | / var / spool / bläckfisk finns 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / squid / 00 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / bläckfisk / 01 2017/04/16 15:48:28 kid1 | Göra kataloger i / var / spool / squid / 02 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / squid / 03 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / squid / 04 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / bläckfisk / 05 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / bläckfisk / 06 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / bläckfisk / 07 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / squid / 08 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / bläckfisk / 09 2017/04/16 15:48:28 kid1 | Göra kataloger i / var / spool / squid / 0A 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / squid / 0B 2017/04/16 15:48:28 kid1 | Skapa kataloger i / var / spool / squid / 0C 2017/04/16 15:48:29 kid1 | Skapa kataloger i / var / spool / squid / 0D 2017/04/16 15:48:29 kid1 | Skapa kataloger i / var / spool / squid / 0E 2017/04/16 15:48:29 kid1 | Skapa kataloger i / var / spool / bläckfisk / 0F

Vid det här laget, om det tar ett tag att returnera kommandotolken - som aldrig återlämnades till mig - tryck på Enter.

[root @ linuxbox ~] # service squid start [root @ linuxbox ~] # service squid restart [root @ linuxbox ~] # tjänst bläckfiskstatus Omdirigering till / bin / systemctl status squid.service ● squid.service - proxy för bläckfiskcaching laddad: laddad (/usr/lib/systemd/system/squid.service; inaktiverad; leverantörsförinställning: inaktiverad) Aktiv: aktiv (igång) sedan dom 2017-04-16 15:57:27 EDT; 1s sedan Process: 2844 ExecStop = / usr / sbin / bläckfisk -k avstängning -f $ SQUID_CONF (kod = avslutad, status = 0 / SUCCESS) Process: 2873 ExecStart = / usr / sbin / bläckfisk $ SQUID_OPTS -f $ SQUID_CONF (kod = exited, status = 0 / SUCCESS) Process: 2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh (code = exited, status = 0 / SUCCESS) Main PID: 2876 (squid) CGroup: /system.slice/squid service [2876]: Startade proxy för bläckfiskcaching. 16 apr 15:57:27 linuxbox bläckfisk [1]: bläckfiskförälder: startar 16 barn 15 apr 57:27:1 linuxbox bläckfisk [16]: bläckfiskförälder: (bläckfisk-15) process 57 ... ed 27 april : 2876: 1 Linuxbox-bläckfisk [16]: Bläckfiskförälder: (bläckfisk-15) process 57 ... 27 Tips: Vissa rader ellipsiserades, använd -l för att visa i sin helhet [root @ linuxbox ~] # cat / var / log / meddelanden | grep bläckfisk

Brandväggsfixar

Vi måste också öppna i zonen «extern"hamnarna 80 HTTP y 443 HTTPS så bläckfisken kan kommunicera med Internet.

[root @ linuxbox ~] # brandvägg-cmd --zon = extern --add-port = 80 / tcp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --zon = extern --add-port = 443 / tcp --permanent framgång [root @ linuxbox ~] # brandvägg-cmd --reload framgång [root @ linuxbox ~] # brandvägg-cmd - info-zon extern externt (aktivt) mål: standard icmp-block-inversion: inga gränssnitt: ens34 källor: tjänster: dns-portar: 443 / tcp 53 / udp 80 / tcp 53 / tcp protokoll: maskerad: ja framåtportar: källportar: icmp-block: parameter-problem omdirigerar router-reklam router-uppmaning källa-släcka regler:

- Det går inte att gå till den grafiska applikationen «Brandväggskonfiguration»Och kontrollera att portarna 443 tcp, 80 tcp, 53 tcp och 53 udp är öppna för zonen«extern«, Och att vi INTE har publicerat någon tjänst åt henne.

Anmärkning om hjälpprogrammet basic_pam_auth

Om vi läser igenom bruksanvisningen för detta verktyg man basic_pam_auth Vi kommer att läsa att författaren själv rekommenderar starkt att programmet flyttas till en katalog där vanliga användare inte har tillräckliga behörigheter för att komma åt verktyget.

Å andra sidan är det känt att autentiseringsuppgifterna i detta tillstånd reser i klartext och det är inte säkert för fientliga miljöer, läs öppna nätverk.

jeff yestrumskas ägna artikeln «Så här gör du: Konfigurera en säker webbproxy med SSL-kryptering, Squid Caching Proxy och PAM-autentisering»Till frågan om att öka säkerheten med detta autentiseringsschema så att det kan användas i potentiellt fientliga öppna nätverk.

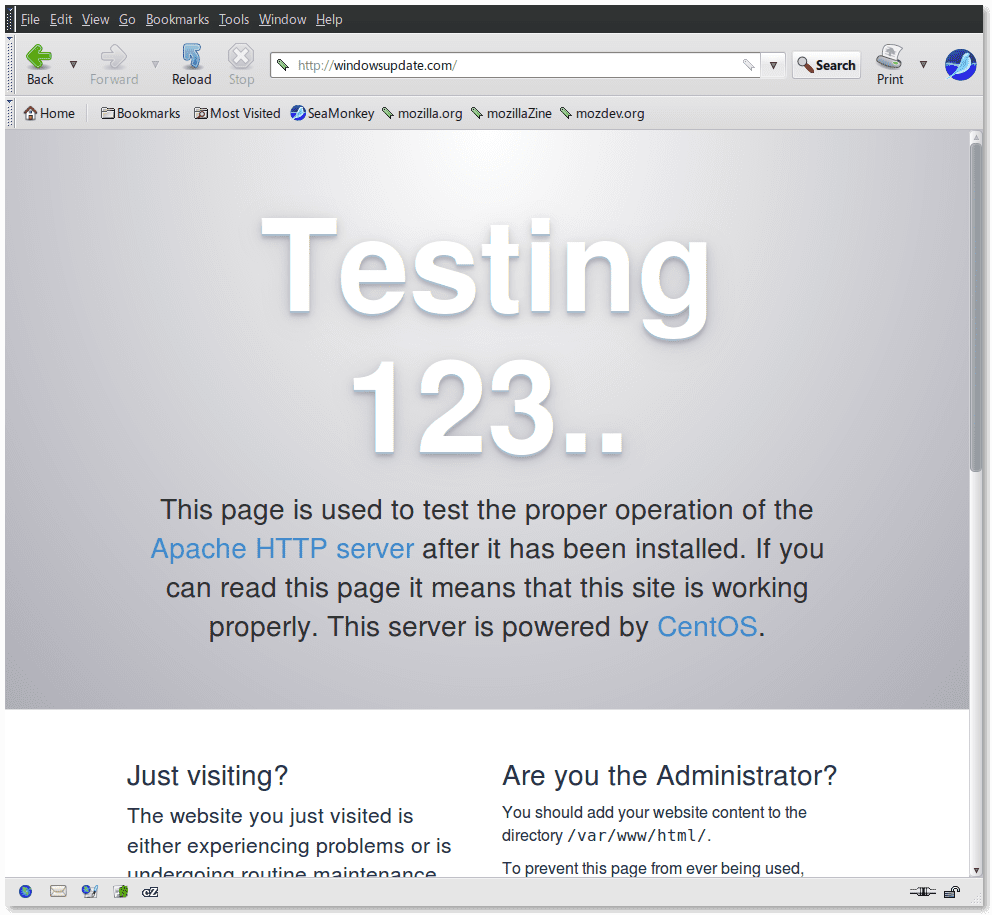

Vi installerar httpd

Som ett sätt att kontrollera driften av Squid - och för övrigt Dnsmasq - kommer vi att installera tjänsten httpd -Apache-webbserver- vilket inte krävs. I filen i förhållande till Dnsmasq / etc / banner_add_hosts Vi förklarar de webbplatser som vi vill förbjudas och tilldelar uttryckligen samma IP-adress som den har Linuxbox. Således, om vi begär åtkomst till någon av dessa webbplatser, kommer hemsidan för httpd.

[root @ linuxbox ~] # yum install httpd [root @ linuxbox ~] # systemctl aktivera httpd Skapad symlink från /etc/systemd/system/multi-user.target.wants/httpd.service till /usr/lib/systemd/system/httpd.service. [root @ linuxbox ~] # systemctl starta httpd [root @ linuxbox ~] # systemctl status httpd ● httpd.service - Apache HTTP-servern laddad: laddad (/usr/lib/systemd/system/httpd.service; aktiverad; leverantörsförinställning: inaktiverad) Aktiv: aktiv (igång) sedan sön 2017-04-16 16:41: 35 EDT; 5s sedan Dokument: man: httpd (8) man: apachectl (8) Huvud-PID: 2275 (httpd) Status: "Bearbetar begäranden ..." CGroup: /system.slice/httpd.service ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2276 / usr / sbin / httpd -DFOREGROUND ├─2277 / usr / sbin / httpd -DFOREGROUND ├─2278 / usr / sbin / httpd -DFOREGROUND ├─2279 / usr / sbin / httpd -DFOREGROUND └─2280 / usr / sbin / httpd -DFOREGROUND 16 apr 16:41:35 linuxbox systemd [1]: Startar Apache HTTP-servern ... 16 apr 16:41:35 linuxbox systemd [1]: Startade Apache HTTP-servern.

SELinux och Apache

Apache har flera policyer att konfigurera inom SELinux-sammanhanget.

[root @ linuxbox ~] # getsebool -a | grep httpd httpd_anon_write -> off httpd_builtin_scripting -> on httpd_can_check_spam -> off httpd_can_connect_ftp -> off httpd_can_connect_ldap -> off httpd_can_connect_mythtv -> off httpd_can_connect network off_zabbix_> off httpb_c_b_work httpd_can_network_memcache -> off httpd_can_network_relay -> off httpd_can_sendmail -> off httpd_dbus_avahi -> off httpd_dbus_sssd -> off httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> httpd_enver_dp_dir httpd_graceful_shutdown -> on httpd_manage_ipa -> off httpd_mod_auth_ntlm_winbind -> off httpd_mod_auth_pam -> off httpd_read_user_content -> off httpd_run_ipa -> off httpd_run_preupgrade -> off httpd_runcobshift_ off_off_off httpd_ssi_exec -> av httpd_sys_script_anon_write -> av httpd_tmp_exec -> av httpd_tty_comm - > av httpd_unified -> av httpd_use_cifs -> av httpd_use_fusefs -> av httpd_use_gpg -> av httpd_use_nfs -> av httpd_use_openstack -> av httpd_use_sasl -> av httpd_verify_dns -> av

Vi konfigurerar bara följande:

Skicka e-post via Apache

root @ linuxbox ~] # setsebool -P httpd_can_sendmail 1

Låt Apache läsa innehåll som finns i lokala användares hemkataloger

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

Låt administrera via FTP eller FTPS vilken katalog som helst som hanteras av

Apache eller låt Apache fungera som en FTP-server som lyssnar på förfrågningar via FTP-porten

[root @ linuxbox ~] # setsebool -P httpd_enable_ftp_server 1

Läs mer om du vill ha mer information Linux-serverkonfiguration.

Vi kontrollerar autentiseringen

Det återstår bara att öppna en webbläsare på en arbetsstation och peka till exempel http://windowsupdate.com. Vi kommer att kontrollera att begäran är korrekt omdirigerad till Apache-hemsidan i Linuxbox. Faktum är att alla webbplatsnamn deklareras i filen / etc / banner_add_hosts du kommer att omdirigeras till samma sida.

Bilderna i slutet av artikeln bevisar det.

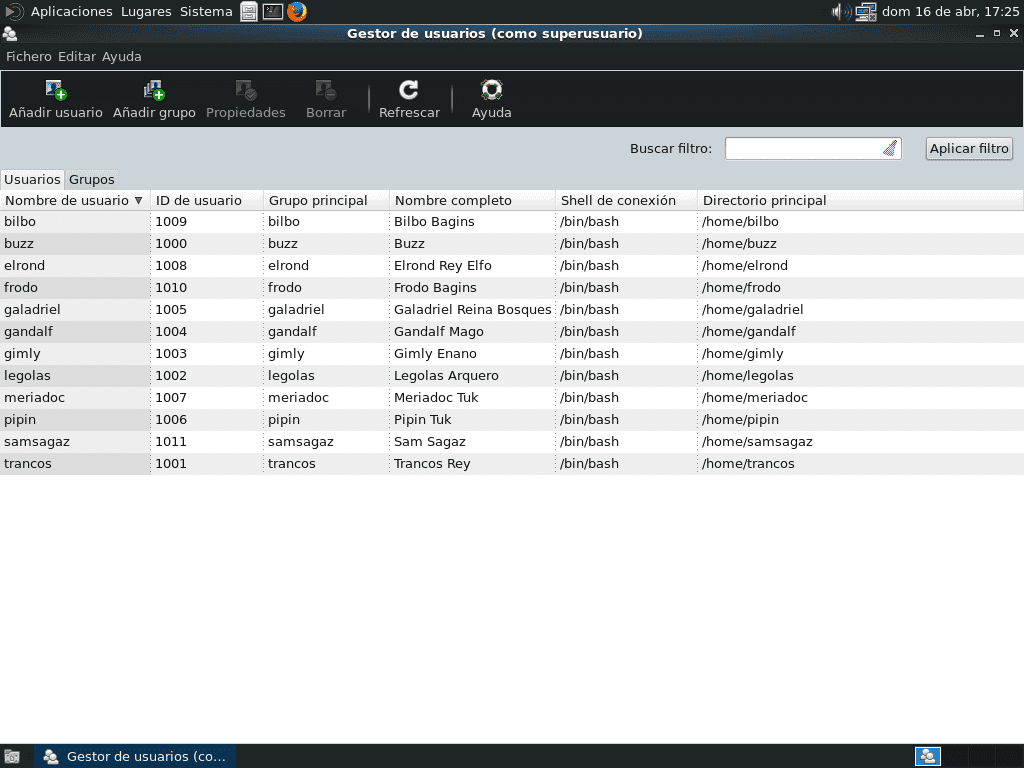

Användarhantering

Vi gör det med det grafiska verktyget «Användarhantering»Som vi kommer åt via menyn System -> Administration -> Användarhantering. Varje gång vi lägger till en ny användare skapas dess mapp / hem / användare automatiskt.

Säkerhetskopior

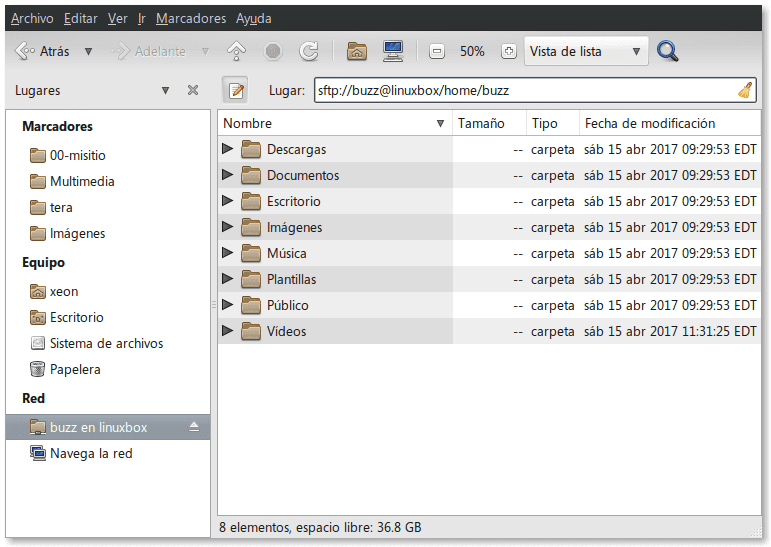

Linux-klienter

Du behöver bara den vanliga filwebbläsaren och ange att du vill ansluta, till exempel: ssh: // buzz @ linuxbox / home / buzz och efter att du har angett lösenordet kommer katalogen att visas hem av användaren surr.

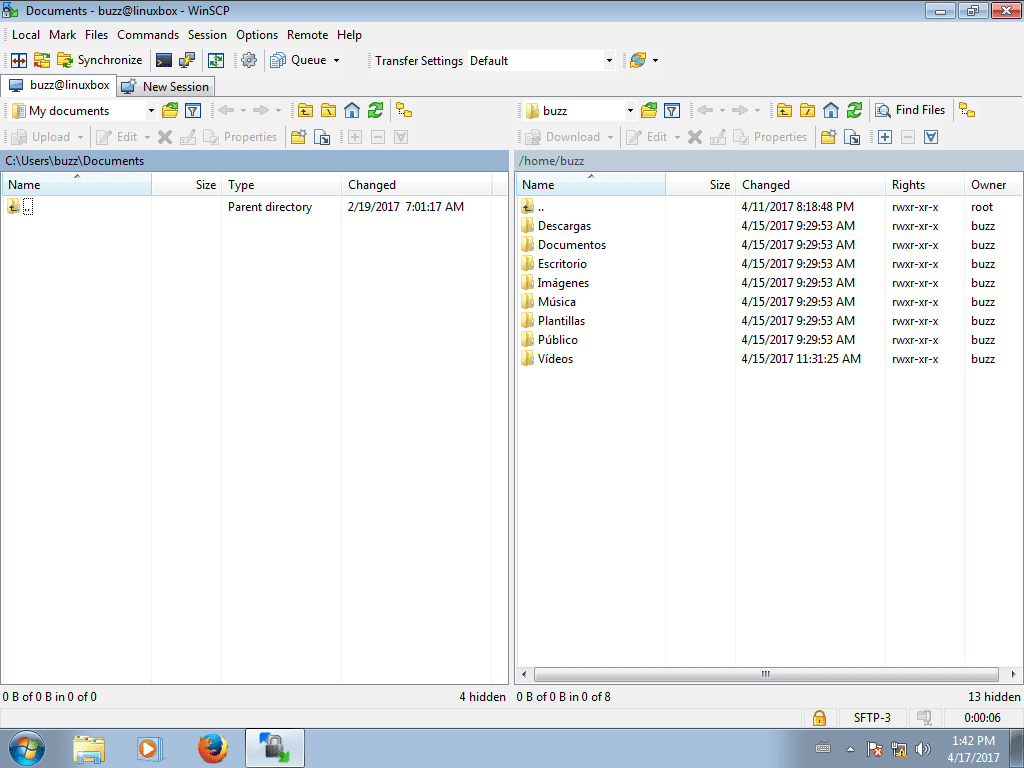

Windows-klienter

I Windows-klienter använder vi verktyget WinSCP. När vi väl har installerat det använder vi det på följande sätt:

Enkelt, eller hur?

Sammanfattning

Vi har sett att det är möjligt att använda PAM för att autentisera tjänster i ett litet nätverk och i en kontrollerad miljö helt isolerad från händerna på hackare. Det beror i grunden på att autentiseringsuppgifterna går i klartext och därför är det inte ett autentiseringsschema som ska användas i öppna nätverk som flygplatser, Wi-Fi-nätverk etc. Det är dock en enkel auktoriseringsmekanism, lätt att implementera och konfigurera.

Källor som konsulterats

- Linux-serverkonfiguration

- Kommandohandböcker - man sidor

PDF-version

Ladda ner PDF-versionen här.

Fram till nästa artikel!

Enorma inlägg har botats Mr. Fico. Tack för att du delar din kunskap.

Jag vet hur svårt det är att sätta ihop en artikel med en sådan detaljnivå, med ganska tydliga tester och framför allt med koncept och strategier anpassade till standarderna. Jag tar bara av mig hatten för denna juvel av bidrag, tack så mycket Fico för ett så bra jobb.

Jag har aldrig kombinerat bläckfisk med pam-autentisering men jag går så långt som möjligt för att göra denna övning i mitt laboratorium ... Målkram och vi fortsätter !!

NaTiluS: Tack så mycket för din kommentar och utvärdering.

Ödla: Till dig också, tack så mycket för din kommentar och utvärdering.

Den tid och ansträngning som ägnas åt att skapa artiklar som denna belönas endast med läsning och kommentarer från de som besöker communityn. DesdeLinux. Jag hoppas att det är användbart för dig i ditt dagliga arbete.

Vi fortsätter!

Otroligt medborgarbidrag !!!! Jag läste var och en av dina artiklar och jag kan säga att även en person som inte har avancerad kunskap om fri programvara (som jag) kan följa den här utsökta artikeln steg för steg. Skål !!!!

Tack Fico för den här andra fina artikeln; Som om det inte räckte med alla inlägg som redan publicerats, har vi en tjänst som tidigare inte täcktes av PYMES-serien och det är oerhört viktigt: "SQUID" eller Proxy för ett LAN. Inget som för oss familjen till dem som tror att vi är "sysadminer" har här annat bra material att studera och fördjupa vår kunskap.

Tack alla för dina kommentarer. Nästa artikel kommer att behandla Prosodys chattserver med autentisering mot lokala referenser (PAM) via Cyrus-SASL, och den tjänsten kommer att implementeras på samma server.

I god tid landsmännen !!!! Bra bidrag även för dem som jag som inte har stor kunskap om fri programvara är passionerade för att lära sig med artiklar som är så utsökta som den här. Jag har följt dina bidrag och jag skulle vilja veta i vilken artikel du skulle rekommendera mig att börja med den här serien av små och medelstora nätverk, eftersom jag har läst på ett oroligt sätt och jag tror att det har mycket värdefullt innehåll att sakna något detalj. Utan mer, hälsningar och kan den delade kunskapen och programvaran förbli gratis !!

Hälsningar landsman !!!. Jag rekommenderar att du börjar från början, även om det kan verka som långt, är det den kortaste vägen för att inte gå vilse. I indexet - som inte uppdateras med de två sista artiklarna - https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, vi skapade den rekommenderade läsordningen för serien, som börjar med hur man gör min Arbetsstation, fortsätter med flera inlägg dedikerade till ämnet Virtualisering, följ med flera kuvert BIND, Isc-Dhcp-Server och Dnsmasqoch så vidare tills vi kommer till tjänsteimplementeringsdelen för SME-nätverket, det är där vi är för närvarande. Jag hoppas att det hjälper dig.

Tja det blir !!!! Omedelbart börjar jag med serien från början och jag ser fram emot nya artiklar. Skål !!!!