Allmänt index för serien: Datornätverk för små och medelstora företag: introduktion

Hej kompisar!. Efter de tidigare artiklarna om Domain Name System och Dynamic Host Configuration Protocol publicerad i «DNS och DHCP i openSUSE 13.2 'Harlekin'"och"DNS och DHCP på CentOS 7«Båda från serien SME-nätverk, vi måste konfigurera dessa tjänster i Debian.

Vi upprepar att Wikipedia är en bra utgångspunkt för att lära dig mer om de teoretiska begreppen DNS och DHCP.

Installera operativsystemet

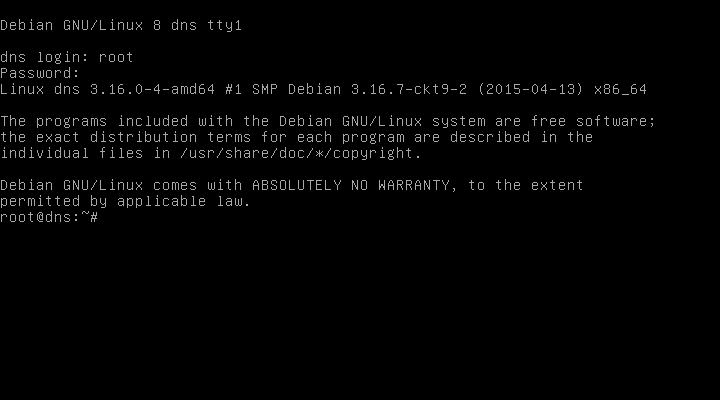

Vi kommer att starta från den grundläggande installationen av en server med operativsystemet Debian 8 "Jessie" utan att installera någon grafisk miljö eller annat program. En virtuell maskin med 512 megabyte RAM-minne och en 20 gigabyte hårddisk är mer än tillräckligt.

Under installationsprocessen - i textläge helst - och efter skärmarnas ordning valde vi följande parametrar:

- Språk: Spanska - Spanska

- Land, territorium eller område: U.S

- Keymap att använda: Amerikansk engelska

- Konfigurera nätverket manuellt:

- IP-adress: 192.168.10.5

- Nätmask: 255.255.255.0

- Gateway: 192.168.10.1

- Namnserveradresser: 127.0.0.1

- Maskinsnamn: dns

- Domän namn: desdelinux.fläkt

- Super User-lösenord: SuClave (be sedan om bekräftelse)

- Fullt namn för den nya användaren: Debian First OS Buzz

- Användarnamn för kontot: surr

- Välj ett lösenord för den nya användaren: SuClave (be sedan om bekräftelse)

- Välj din tidszon: Öst

- Partitioneringsmetod: Guidad - använd hela disken

- Välj skiva att partitionera: Virtuell skiva 1 (vda) - 21.5 GB Virto Block Device

- Partitioneringsschema: Alla filer i en partition (rekommenderas för nybörjare).

- Avsluta partitionering och skriv ändringar till disk

- Vill du skriva ändringarna på diskarna?

- Vill du analysera en annan CD eller DVD?:

- Vill du använda en kopia avd?:

- Vill du ta undersökningen om paketanvändning?:

- Välj de program som ska installeras:

[] Debian-skrivbordsmiljö

[*] Standard systemverktyg

- Vill du installera GRUB-startladdaren i huvudstartposten?

- / dev / vda

- "Installation slutförd":

Enligt min blygsamma åsikt, att installera Debian är enkelt. Det krävs endast att svara på frågor om fördefinierade alternativ och annan information. Jag vågar till och med säga att det är lättare att följa stegen ovan än till exempel genom en video. När jag läser tappar jag inte koncentrationen. En annan fråga är att titta på, läsa, tolka och ge videon fram och tillbaka när jag saknar eller inte förstår någon viktig betydelse. Ett handskrivet ark eller en vanlig textfil kopierad till mobilen kommer att fungera som en effektiv guide perfekt.

Grundinställningar

Efter att ha slutfört den grundläggande installationen och den första omstarten, fortsätter vi att deklarera programförvaren.

När du redigerar filen sources.list, vi kommenterar alla befintliga poster som standard eftersom vi bara kommer att arbeta med lokala förvar. Det slutliga innehållet i filen - exklusive de kommenterade raderna - skulle vara:

root @ dns: ~ # nano /etc/apt/sources.list deb http://192.168.10.1/repos/jessie/debian/ jessie main contrib deb http://192.168.10.1/repos/jessie/debian-security/ jessie / updates main contrib

Vi uppdaterar systemet

root @ dns: ~ # aptitude-uppdatering root @ dns: ~ # aptitude upgrade root @ dns: ~ # omstart

Vi installerar SSH för att komma åt på distans

root @ dns: ~ # aptitude installera ssh

För att låta användaren starta en fjärrsession via SSH rot -endast från Enterprise LAN- ändrar vi dess konfigurationsfil:

root @ dns: ~ # nano / etc / ssh / sshd_config .... PermitRootLogin ja .... root @ dns: ~ # systemctl startar om ssh.service root @ dns: ~ # systemctl status ssh.service

Vi startar en fjärrsession via SSH i «dns» från «sysadmin» -maskinen:

buzz @ sysadmin: ~ $ rm .ssh / known_hosts buzz @ sysadmin: ~ $ ssh root@192.168.10.5 ... root@192.168.10.5 lösenord: ... root @ dns: ~ #

Huvudkonfigurationsfiler

De viktigaste filerna i systemkonfigurationen kommer att vara enligt våra val under installationen:

root @ dns: ~ # cat / etc / hosts 127.0.0.1 localhost 192.168.10.5 dns.desdelinux.fan dns # Följande rader är önskvärda för IPv6-kompatibla värdar ::1 localhost ip6-localhost ip6-loopback ff02::1 ip6-allnodes ff02::2 ip6-allrouters root @ dns: ~ # cat /etc/resolv.conf Sök desdelinux.fan-namnserver 127.0.0.1 root @ dns: ~ # värdnamn dns root @ dns: ~ # värdnamn -f dns.desdelinux.fläkt root @ dns: ~ # cat / etc / network / interfaces # Den här filen beskriver nätverksgränssnitten som finns tillgängliga på ditt system # och hur du aktiverar dem. För mer information, se gränssnitt(5). source /etc/network/interfaces.d/* # Nätverksgränssnittet för loopback auto lo iface lo inet loopback # Det primära nätverksgränssnittet tillåt-hotplug eth0 iface eth0 inet statisk adress 192.168.10.5 nätmask 255.255.255.0 nätverk 192.168.10.0 sändning 192.168.10.255. 192.168.10.1 gateway 127.0.0.1 # dns-*-alternativ implementeras av resolvconf-paketet, om dns-namnservrar är installerade XNUMX dns-search desdelinux.fläkt

Vi installerar superupplevelsepaket

root @ dns: ~ # aptitude installera htop mc deborphan

Rengöring av nedladdade paket, om några

root @ dns: ~ # aptitude install -f root @ dns: ~ # aptitude purge ~ c root @ dns: ~ # aptitude clean root @ dns: ~ # aptitude autoclean

Vi installerar BIND9

- INNAN du installerar BIND rekommenderar starkt besök sidan DNS-posttyper på Wikipedia, både i dess spanska och engelska versioner. Dessa typer av register är de som vi kommer att använda i konfigurationen av Zones-filerna, både direkta och omvända. Det är väldigt lärorikt att veta vad vi har att göra med.

- också vi föreslår Läs följande Begäran om kommentarer RFC - Begäran om kommentarer, som är nära relaterade till en fungerande DNS-tjänst, särskilt med avseende på rekursion till rotservrarna:

- RFC 1912, 5735, 6303 och BCP 32: relatera till lokalvärd

- RFC 1912, 6303: Stilzon för IPv6 localhost-adress

- RFC 1912, 5735 och 6303: Relaterar till det lokala nätverket - «Detta» nätverk

- RFC 1918, 5735 och 6303: Privata nätverk

- RFC 6598: Delat adressutrymme

- RFC 3927, 5735 och 6303: Länk-lokal / APIPA

- RFC 5735 och 5736: Internet Engineering Task Force protokolluppdrag

- RFC 5735, 5737 och 6303: TEST-NET- [1-3] för dokumentation

- RFC 3849 och 6303: IPv6 Exempelområde för dokumentation

- BCP 32: Domännamn för dokumentation och testning

- RFC 2544 och 5735: Router Benchmark Testning

- RFC 5735: IANA reserverat - Old Class E Space

- RFC 4291: IPv6 ej tilldelade adresser

- RFC 4193 och 6303: IPv6 ULA

- RFC: er 4291 och 6303: IPv6 Link Local

- RFC: er 3879 och 6303: IPv6 utfasade plats-lokala adresser

- RFC 4159: IP6.INT är utfasad

installation

root @ dns: ~ # aptitude search bind9 p bind9 - Internet-domännamnserver p bind9-doc - Dokumentation för BIND i bind9-host - Version av 'host' med BIND 9.X p bind9utils - Verktyg för BIND p gforge-dns-bind9 - utvecklingsverktyg för samarbete - DNS-hantering (använder Bind9) i A libbind9-90 - BIND9 Delat bibliotek som används av BIND

Försök också springa lämplighetssökning ~ dbind9

root @ dns: ~ # aptitude install bind9 root @ dns: ~ # systemctl starta om bind9.service root @ dns: ~ # systemctl status bind9.service ● bind9.service - BIND Domain Name Server Loaded: laddad (/lib/systemd/system/bind9.service; aktiverad) Drop-In: /run/systemd/generator/bind9.service.d └─50-insserv.conf- $ named.conf Aktiv: Aktiv (kör) sedan fre 2017-02-03 10:33:11 EST; 1s sedan Dokument: man: heter (8) Process: 1460 ExecStop = / usr / sbin / rndc stop (code = exited, status = 0 / SUCCESS) Main PID: 1465 (called) CGroup: /system.slice/bind9.service └─1465 / usr / sbin / heter -f -u bind 03 feb 10:33:11 dns namngav [1465]: automatisk tom zon: 8.BD0.1.0.0.2.IP6.ARPA 03 feb 10:33:11 dns namngiven [1465]: kommandokanal lyssnar på 127.0.0.1 # 953 feb 03 10:33:11 dns namngiven [1465]: kommandokanal lyssnar på :: 1 # 953 feb 03 10:33:11 dns namngiven [1465]: hanterad -keys-zone: laddad serie 2 februari 03 10:33:11 dns namngiven [1465]: zon 0.in-addr.arpa/IN: laddad serie 1 feb 03 10:33:11 dns namngiven [1465]: zon lokal värd / IN: laddad serie 2 februari 03 10:33:11 dns namngiven [1465]: zon 127.in-addr.arpa/IN: laddad serie 1 feb 03 10:33:11 dns namngiven [1465]: zon 255.in -addr.arpa/IN: laddad serie 1 feb 03 10:33:11 dns med namnet [1465]: alla zoner laddade 03 feb 10:33:11 dns namngav [1465]: körning Tips: Vissa rader var ellipsiserade, använd -l att visa i sin helhet.

Konfigurationsfiler installerade av BIND9

På ett något annat sätt för att konfigurera DNS-tjänsten i CentOS och openSUSE skapas i Debian följande filer i katalogen / etc / bind:

root @ dns: ~ # ls -l / etc / bind / totalt 52 -rw-r - r-- 1 rotrot 2389 30 juni 2015 bind. tangenter -rw-r - r-- 1 rotrot 237 juni 30 2015 db.0 -rw-r - r-- 1 rotrot 271 30 juni 2015 db.127 -rw-r - r-- 1 rotrot 237 juni 30 2015 db.255 -rw-r - r-- 1 rotrot 353 juni 30 2015 db. Lätt -rw- r - r-- 1 rot rot 270 juni 30 2015 db.local -rw-r - r-- 1 rot rot 3048 juni 30 2015 db.root -rw-r - r-- 1 root bind 463 juni 30 2015 heter.conf -rw-r - r-- 1 rotbindning 490 juni 30 2015 namngiven.conf.default-zoner -rw-r - r-- 1 rootbindning 165 juni 30 2015 heter.conf.local -rw -r - r-- 1 rootbind 890 3 feb 10:32 namngiven.conf.options -rw-r ----- 1 bind bind 77 feb 3 10:32 rndc.key -rw-r - r- - 1 rotrot 1317 juni 30 2015 zoner.rfc1918

Alla ovanstående filer är i klartext. Om vi vill veta innebörden och innehållet i var och en av dem kan vi göra det med hjälp av kommandona mindre o hur, vilket är bra praxis.

Kompletterande dokumentation

I adressboken / usr / dela / doc / bind9 vi kommer att ha:

root @ dns: ~ # ls -l / usr / share / doc / bind9 totalt 56 -rw-r - r-- 1 root root 5927 30 juni 2015 copyright -rw-r - r-- 1 root root 19428 30 2015 juni 1 changelog.Debian.gz -rw-r - r-- 11790 root root 27 2014 jan 1 FAQ.gz -rw-r - r-- 396 root root 30 Jun 2015 1 NEWS.Debian.gz -rw-r - r-- 3362 root root 30 Jun 2015 1 README.Debian. Gz -rw- r - r-- 5840 rotrot 27 Jan 2014 XNUMX README.gz

I den tidigare dokumentationen hittar vi överflödigt studiematerial som vi rekommenderar att du läser INNAN du konfigurerar BIND och till och med innan du söker på Internet efter artiklar relaterade till BIND och DNS i allmänhet.. Vi kommer att läsa innehållet i några av dessa filer:

Vanliga frågor o Fomedelbart Asked Qfrågor om BIND 9

- Frågor om sammanställning och installation - Frågor om kompilering och installation

- Konfigurations- och installationsfrågor - Frågor om konfiguration och inställning

- Operationsfrågor - Frågor om operationen

- Allmänna frågor - Allmänna frågor

- Operativsystemsspecifika frågor - Specifika frågor om varje operativsystem

- HPUX

- Linux

- Windows

- FreeBSD

- solaris

- Apple Mac OS X

NYHETER. Debian.gz

NYHETER. Debian sammanfattar berättar att parametrarna tillåt-fråga-cache y tillåt-rekursion är aktiverade som standard för ACL: er inbäddade i BIND -inbyggd- 'lokala nät'Och'lokalvärd'. Det informerar oss också om att standardändringarna gjordes för att göra cacheservrarna mindre attraktiva för en attack av kapning från externa nätverk.

För att kontrollera vad som står i föregående stycke, om från en maskin i själva nätverket 192.168.10.0/24 som är den i vårt exempel gör vi en DNS-förfrågan på domänen desdelinux.net, och samtidigt på själva servern dns.desdelinux.fläkt vi utför svans -f / var / log / syslog vi får följande:

buzz @ sysadmin: ~ $ dig localhost .... ;; OPT PSEUDOSECTION :; EDNS: version: 0, flaggor:; udp: 4096 ;; FRÅGA AVSNITT :; localhost. I EN ;; SVAR-AVSNITT: localhost. 604800 IN A 127.0.0.1 ;; Auktoritetsavsnitt: localhost. 604800 IN NS lokal värd. ;; YTTERLIGARE AVSNITT: localhost. 604800 I AAAA :: 1 buzz@sysadmin:~$ dig desdelinux. Net .... ;; OPT PSEUDOSEKTION: ; EDNS: version: 0, flaggor:; utp: 4096;; FRÅGASDEL: ;desdelinux.netto. I EN ....

root @ dns: ~ # tail -f / var / log / syslog .... 4 feb 13:04:31 dns named[1602]: fel (nätverk kan inte nås) löser 'desdelinux.net/A/IN': 2001:7fd::1#53 Feb 4 13:04:31 dns named[1602]: fel (nätverk kan inte nås) löser 'desdelinux.net/A/IN': 2001:503:c27::2:30#53 ....

Resultatet av syslog det är mycket längre på grund av BINDs sökning efter rotservrarna. Naturligtvis filen / Etc / resolv.conf i laget sysadmin.desdelinux.fläkt pekar på DNS 192.168.10.5.

Från genomförandet av de tidigare kommandona kan vi dra flera slutsatser a priori:

- BIND är som standard konfigurerad som en funktionell Cache-server utan behov av efterföljande konfigurationer och svarar på DNS-frågor för lokala nät och lokalvärd

- Rekursion - Rekursion är aktiverat för lokala nät och lokalvärd

- Ännu inte en auktoritär server

- Till skillnad från CentOS, där vi var tvungna att deklarera parametern «Lyssna på port 53 {127.0.0.1; 192.168.10.5; }; » uttryckligen för att lyssna på DNS-förfrågningar via nätverksgränssnittet 192.168.10.5 DNS i sig, i Debian är det inte nödvändigt eftersom det stöder DNS-förfrågningar för lokala nät och lokalvärd standard. Granska innehållet i filen /etc/bind/named.conf.options och de kommer att se att det inte finns något uttalande lyssna på.

- IPv4- och IPv6-frågor är aktiverade

Om bara genom att läsa och tolka - en tenn som vi säger på Kuba - arkivet NYHETER. Debian.gz Vi har kommit fram till intressanta slutsatser som gör det möjligt för oss att få veta mer om standardkonfigurationsfilosofin för Team Debian med avseende på BIND. Vilka andra intressanta aspekter kan vi veta om vi fortsätter att läsa filerna i den medföljande dokumentationen?.

README.Debian.gz

LÄS Debian informerar oss - bland många andra aspekter - att säkerhetstillägg för domännamnssystemet - Säkerhetstillägg för domännamnssystem o DNSSEC, är aktiverade; och bekräftar att standardkonfigurationen fungerar för de flesta servrar (bladservrar - lövservrar hänvisar till domänträdets löv) utan att användaren behöver göra något.

- DNSSEC enligt Wikipedia: Domain Name System Security Extensions (DNSSEC) är en uppsättning specifikationer för Internet Engineering Task Force (IETF) för att säkra vissa typer av information som tillhandahålls av namnsystemets domännamn (DNS) som används i Internetprotokollet (IP). Det är en uppsättning tillägg till DNS som förser DNS-klienter (eller resolvers) med autentisering av DNS-datakällan, autentiserad förnekelse av existens och integritet av data, men inte tillgänglighet eller konfidentialitet.

Om Konfigurationsschema berättar att alla de statiska konfigurationsfilerna, zonfilerna för rotservrarna och framåt- och bakåtzonerna i lokalvärd de är i / etc / bind.

Demon Working Directory som heter es / var / cache / bind så att alla övergående filer som genereras av som heter till exempel databaser för vilka den fungerar som en slavserver, skrivs i filsystemet / var, där de hör hemma.

Till skillnad från tidigare versioner av BIND-paketet för Debian, filen heter.konf och db. * levereras märks de som konfigurationsfiler. På ett sådant sätt att om vi behöver en DNS-server som huvudsakligen fungerar som en cacheserver och som inte är auktoritativ för någon annan, kan vi använda den när den är installerad och konfigurerad som standard.

Om du behöver implementera en auktoritativ DNS föreslår de att du placerar filerna i huvudzonerna i samma katalog / etc / bind. Om komplexiteten i de områden för vilka som heter kommer att vara auktoritär kräver det, det rekommenderas att skapa en underkatalogstruktur, med hänvisning till zonfilerna absolut i filen heter.konf.

Alla zonfiler för vilka som heter agera som slavserver måste lokaliseras i / var / cache / bind.

Zonfilerna är föremål för dynamiska uppdateringar av en DHCP eller kommandot nuppdatering, bör lagras i / var / lib / bind.

Om operativsystemet använder aparmorfungerar den installerade profilen bara med standard BIND-inställningarna. Efterföljande ändringar i konfigurationen av som heter De kan kräva ändringar av apparmor-profilen. Besökt https://wiki.ubuntu.com/DebuggingApparmor innan du fyller i ett formulär som anklagar a bug i den tjänsten.

Det finns flera problem associerade med att köra Debian BIND i en Chroot Cage - chroot fängelse. Besök http://www.tldp.org/HOWTO/Chroot-BIND-HOWTO.html för mer information.

Annan information

man heter, man heter.conf, man heter-checkconf, man heter-checkzone, man rndc, och så vidare.

root @ dns: ~ # namngiven -v BIND 9.9.5-9 + deb8u1-Debian (utökad supportversion) root @ dns: ~ # namngiven -V BIND 9.9.5-9 + deb8u1-Debian (utökad supportversion) byggd av märke med '--prefix = / usr' '--mandir = / usr / share / man' \ '--infodir = / usr / share / info' '--sysconfdir = / etc / bind' \ '- -localstatedir = / var '' --enable-threads '' --enable-largefile '\' --with-libtool '' --enable-shared '' --enable-static '\' --with-openssl = / usr '' --with-gssapi = / usr '' --with-gnu-ld '\' --with-geoip = / usr '' --with-atf = no '' --enable-ipv9 '' --enable-rrl '\' --enable-filter-aaaa '\' CFLAGS = -fno-strict-aliasing -fno-delete-null-pointer-checks -DDIG_SIGCHASE -O8 'sammanställd av GCC 50 med OpenSSL-version : OpenSSL 6k 2 jan 4.9.2 med libxml1.0.1-version: 8 root @ dns: ~ # ps -e | grep namngiven 408? 00:00:00 namngiven root @ dns: ~ # ps -e | grep bind 339? 00:00:00 rpcbind root @ dns: ~ # ps -e | grep bind9 root @ dns: ~ # root @ dns: ~ # ls / var / run / named / named.pid session.key root @ dns: ~ # ls -l /var/run/named/named.pid -rw-r - r-- 1 bind bind 4 feb 4 13:20 /var/run/named/named.pid root @ dns: ~ # rndc status version: 9.9.5-9 + deb8u1-Debian CPU: n hittade: 9 arbetartrådar: 8 UDP-lyssnare per gränssnitt: 50 antal zoner: 1 felsökningsnivå: 1 körningar: 1 överföringar uppskjutna: 100 pågående frågor: 0 frågeloggning är AV rekursiva klienter: 0/0/0 tcp klienter: 0/0 servern är igång

- Det är obestridligt vikten av att konsultera dokumentationen som installerats med BIND9-paketet före alla andra.

bind9-doc

root @ dns: ~ # aptitude install bind9-doc länkar2 root @ dns: ~ # dpkg -L bind9-doc

El paquete bind9-doc installerar, bland annat användbar information, BIND 9 Administrator Reference Manual. För att komma åt handboken - på engelska - kör vi:

root @ dns: ~ # links2 fil: ///usr/share/doc/bind9-doc/arm/Bv9ARM.html

BIND 9 Administratörshandbok Copyright (c) 2004-2013 Internet Systems Consortium, Inc. ("ISC") Copyright (c) 2000-2003 Internet Software Consortium.

Vi hoppas att du tycker om att läsa.

- Utan att lämna hemmet har vi överflödig officiell dokumentation om BIND och om DNS-tjänsten i allmänhet.

Vi konfigurerar BIND i Debian-stil

/etc/bind/named.conf "huvudmannen"

root @ dns: ~ # nano /etc/bind/named.conf // Detta är den primära konfigurationsfilen för BIND DNS-servern med namnet. // // Läs /usr/share/doc/bind9/README.Debian.gz för information om // struktur för BIND-konfigurationsfiler i Debian, * FÖR * du anpassar // denna konfigurationsfil. // // Om du bara lägger till zoner, gör det i /etc/bind/named.conf.local inkluderar "/etc/bind/named.conf.options"; inkluderar "/etc/bind/named.conf.local"; inkludera "/etc/bind/named.conf.default-zones";

Kräver den kommenterade rubriken översättning?

/etc/bind/named.conf.options

root @ dns: ~ # cp /etc/bind/named.conf.options /etc/bind/named.conf.options.original

root @ dns: ~ # nano /etc/bind/named.conf.options

alternativ {katalog "/ var / cache / bind"; // Om det finns en brandvägg mellan dig och namnservrarna du vill // att prata med, kan du behöva fixa brandväggen så att flera // portar kan prata. Se http://www.kb.cert.org/vuls/id/800113 // Om din Internetleverantör tillhandahöll en eller flera IP-adresser för stabila // namnservrar vill du förmodligen använda dem som vidarebefordrare. // Avmarkera följande block och sätt in adresserna som ersätter // all-0: s platshållare. // speditörer {// 0.0.0.0; //}; // ================================================== = ==================== $ $ // Om BIND loggar felmeddelanden om att rotnyckeln har löpt ut, // måste du uppdatera dina nycklar. Se https://www.isc.org/bind-keys // =================================== = ==================================== $

// Vi vill inte ha DNSSEC

dnssec-aktivera nej;

//dnssec-validering auto;

autor-nxdomän nr; # överensstämmer med RFC1035

// Vi behöver inte lyssna på IPv6-adresser

// lyssna på v6 {any; };

lyssna på v6 {ingen; };

// För kontroller från localhost och sysadmin

// via dig desdelinux.fan axfr // Vi har inte slav-DNS... förrän nu

allow-transfer {localhost; 192.168.10.1; };

};

root @ dns: ~ # named-checkconf

root @ dns: ~ #

/etc/bind/named.conf.local

I den kommenterade rubriken för den här filen rekommenderar de att inkludera de zoner som anges i RFC-1918 beskrivs i filen /etc/bind/zones.rfc1918. Inkluderingen av dessa zoner lokalt innebär att alla frågor angående dem inte lämnar det lokala nätverket mot rotservrarna, vilket har två betydande fördelar:

- Snabbare lokal upplösning för lokala användare

- Det skapar inte onödig - eller falsk - trafik till rotservrarna.

Personligen har jag ingen internetanslutning för att testa rekursion eller vidarebefordran. Men eftersom vi inte har ogiltigförklarat rekursionen i namnet.conf.options-filen - med hjälp av rekursion inte; - vi kan inkludera de ovannämnda områdena och andra som jag förklarar nedan.

När du installerar BIND 9.9.7 på FreeBSD 10.0, som också är fri programvara, konfigurationsfilen /usr/local/etc/namedb/named.conf.sample Den innehåller en hel serie av zoner som rekommenderar att betjäna lokalt för att - också få de ovannämnda fördelarna.

För att inte ändra den ursprungliga BIND-konfigurationen i Debian föreslår vi att du skapar filen /etc/bind/zones.rfcFreeBSD och inkludera det i /etc/bind/named.conf.local med innehållet som anges nedan och med sökvägarna - banor till filer som redan är anpassade till Debian:

root @ dns: ~ # nano /etc/bind/zones.rfcFreeBSD

// Delat adressutrymme (RFC 6598)

zone "64.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "65.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "66.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "67.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "68.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "69.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "70.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "71.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "72.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "73.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "74.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "75.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "76.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "77.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "78.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "79.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "80.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "81.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "82.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "83.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "84.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "85.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "86.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "87.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "88.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "89.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "90.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "91.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "92.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "93.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "94.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "95.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "96.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "97.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "98.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "99.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "100.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "101.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "102.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "103.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "104.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "105.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "106.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "107.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "108.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "109.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "110.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "111.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "112.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "113.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "114.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "115.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "116.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "117.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "118.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "119.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "120.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "121.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "122.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "123.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "124.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "125.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "126.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "127.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

// Link-local / APIPA (RFC 3927, 5735 och 6303)

zon "254.169.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IETF-protokolltilldelningar (RFC 5735 och 5736)

zon "0.0.192.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; };

// TEST-NET- [1-3] för dokumentation (RFC 5735, 5737 och 6303)

zon "2.0.192.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "100.51.198.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "113.0.203.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; };

// Exempelområde IPv6 för dokumentation (RFC 3849 och 6303)

zon "8.bd0.1.0.0.2.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; };

// Domännamn för dokumentation och testning (BCP 32)

zon "test" {typ master; fil "/etc/bind/db.empty"; }; zon "exempel" {typ master; fil "/etc/bind/db.empty"; }; zon "ogiltig" {typ master; fil "/etc/bind/db.empty"; }; zon "exempel.se" {typ master; fil "/etc/bind/db.empty"; }; zon "exempel.net" {typ master; fil "/etc/bind/db.empty"; }; zon "exempel.org" {typ master; fil "/etc/bind/db.empty"; };

// Routing Benchmark Testing (RFCs 2544 and 5735)

zon "18.198.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "19.198.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IANA Reserved - Old Class E Space (RFC 5735)

zon "240.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "241.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "242.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "243.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "244.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "245.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "246.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "247.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "248.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "249.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "250.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "251.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "252.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "253.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "254.in-addr.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IPv6 ej tilldelade adresser (RFC 4291)

zon "1.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "3.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "4.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "5.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "6.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "7.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "8.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "9.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "a.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "b.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "c.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "d.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "e.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "0.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "1.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "2.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "3.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "4.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "5.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "6.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "7.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "8.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "9.f.ip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "afip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "bfip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "0.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "1.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "2.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "3.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "4.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "5.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "6.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "7.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IPv6 ULA (RFC 4193 och 6303)

zon "cfip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "dfip6.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IPv6 Link Local (RFC 4291 och 6303)

zon "8.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "9.efip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "aefip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "befip6.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IPv6 föråldrade plats-lokala adresser (RFC 3879 och 6303)

zon "cefip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "defip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "eefip6.arpa" {typ master; fil "/etc/bind/db.empty"; }; zon "fefip6.arpa" {typ master; fil "/etc/bind/db.empty"; };

// IP6.INT är utfasad (RFC 4159)

zon "ip6.int" {typ master; fil "/etc/bind/db.empty"; };

Även om vi har eliminerat möjligheten att lyssna på IPv6-förfrågningar i vårt exempel, är det värt att inkludera IPv6-zonerna i den tidigare filen för dem som behöver dem.

Det slutliga innehållet i /etc/bind/named.conf.local är:

root @ dns: ~ # nano /etc/bind/named.conf.local

// // Gör någon lokal konfiguration här // // Överväg att lägga till 1918-zonerna här, om de inte används i din // organisation

inkludera "/etc/bind/zones.rfc1918"; inkluderar "/etc/bind/zones.rfcFreeBSD";

// Deklaration av namn, typ, plats och uppdateringsbehörighet

// av DNS-registerzonerna // Båda zonerna är MASTERS

zon"desdelinux.fläkt" {

typ mästare;

filen "/var/lib/bind/db.desdelinux.fläkt";

};

zon "10.168.192.in-addr.arpa" {

typ mästare;

fil "/var/lib/bind/db.10.168.192.in-addr.arpa";

};

root @ dns: ~ # named-checkconf root @ dns: ~ #

Vi skapar filerna för varje zon

Innehållet i filerna i varje område kan kopieras bokstavligen från artikeln «DNS och DHCP på CentOS 7«, Så länge vi är noga med att ändra målkatalogen till / var / lib / bind:

[root@dns ~]# nano /var/lib/bind/db.desdelinux.fläkt $TTL 3H @ IN SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. (1; seriell 1D; uppdatera 1H; försök igen 1W; går ut 3H); minimum eller ; Negativ cachningstid att leva; @ IN NS dns.desdelinux.fläkt. @ IN MX 10 e-post.desdelinux.fläkt. @ IN TXT "DesdeLinux, hans blogg dedikerad till fri programvara "; Sysadmin i A 192.168.10.1 AD-DC IN A 192.168.10.3 FILSERVER I A 192.168.10.4 DNS IN A 192.168.10.5 PROXYWEB IN A 192.168.10.6 IN A 192.168.10.7. F.192.168.10.8. TPSERVER I A 192.168.10.9 post IN A XNUMX [root @ dns ~] # nano /var/lib/bind/db.10.168.192.in-addr.arpa $TTL 3H @ IN SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. (1; seriell 1D; uppdatera 1H; försök igen 1W; går ut 3H); minimum eller ; Negativ cachningstid att leva; @ IN NS dns.desdelinux.fläkt. ; 1 IN PTR sysadmin.desdelinux.fläkt. 3 IN PTR ad-dc.desdelinux.fläkt. 4 IN PTR filserver.desdelinux.fläkt. 5 IN PTR dns.desdelinux.fläkt. 6 IN PTR proxyweb.desdelinux.fläkt. 7 IN PTR blogg.desdelinux.fläkt. 8 IN PTR ftpserver.desdelinux.fläkt. 9 I PTR-post.desdelinux.fläkt.

Vi kontrollerar syntaxen för varje zon

root@dns:~# named-checkzone desdelinux.fan /var/lib/bind/db.desdelinux.fläkt zon desdelinux.fan/IN: laddad serie 1 OK root @ dns: ~ # named-checkzone 10.168.192.in-addr.arpa /var/lib/bind/db.10.168.192.in-addr.arpa zon 10.168.192.in-addr.arpa/IN: laddad serie 1 OK

Kontrollerar de allmänna BIND-inställningarna

root @ dns: ~ # namngiven-checkconf -zp

- Efter proceduren för att ändra heter.konf Enligt våra behov och kontroll, och skapa varje zonfil och kontrollera den, tvivlar vi på att vi kommer att behöva möta stora konfigurationsproblem. Till slut inser vi att det är ett pojkespel, med många koncept och noga syntax, 😉

Kontrollerna gav tillfredsställande resultat, därför kan vi starta om BIND - som heter.

Vi startar om BIND och kontrollerar dess status

[root @ dns ~] # systemctl starta om bind9.service [root @ dns ~] # systemctl status bind9.service ● bind9.service - BIND-domännamnsserver laddad: laddad (/lib/systemd/system/bind9.service; aktiverad) Drop-In: /run/systemd/generator/bind9.service.d └─50-insserv.conf- $ named.conf Aktiv: aktiv (igång) sedan sön 2017-02-05 07:45:03 EST; 5s sedan Dokument: man: heter (8) Process: 1345 ExecStop = / usr / sbin / rndc stop (code = exited, status = 0 / SUCCESS) Main PID: 1350 (called) CGroup: /system.slice/bind9.service └─1350 / usr / sbin / named -f -u bind 05 feb 07:45:03 dns namngav [1350]: zon 1.f.ip6.arpa/IN: laddad serie 1 feb 05 07:45:03 dns namngiven [1350]: zon afip6.arpa/IN: laddad serie 1 feb 05 07:45:03 dns namngiven [1350]: zon localhost / IN: laddad serie 2 feb 05 07:45:03 dns namngiven [1350]: zontest / IN: laddad serie 1 feb 05 07:45:03 dns med namnet [1350]: zonexempel / IN: laddad serie 1 feb 05 07:45:03 dns med namnet [1350]: zon 5.efip6.arpa/IN: laddad serie 1 feb 05 07:45:03 dns namngiven [1350]: zon bfip6.arpa/IN: laddad seriell 1 feb 05 07:45:03 dns namngiven [1350]: zon ip6.int/IN: laddad serie 1 feb 05 07:45:03 dns namngav [1350]: alla zoner laddade 05 feb 07:45:03 dns namngivna [1350]: igång

Om vi får någon form av fel i utgången från det sista kommandot måste vi starta om namngiven.tjänst och kontrollera din status. Om felen är borta startade tjänsten framgångsrikt. Annars måste vi göra en grundlig granskning av alla modifierade och skapade filer och upprepa proceduren.

Kontroller

Kontrollerna kan köras på samma server eller på en maskin som är ansluten till LAN. Vi föredrar att göra dem från laget sysadmin.desdelinux.fläkt som vi gav uttryckligt tillstånd att göra zonöverföringar till. Filen / Etc / resolv.conf i det laget är följande:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf # Genereras av NetworkManager-sökning desdelinux.fan-namnserver 192.168.10.5 buzz@sysadmin:~$ dig desdelinux.fan axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> desdelinux.fan axfr ;; globala alternativ: +cmd desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 1 86400 3600 604800 10800 desdelinux.fläkt. 10800 I NS dns.desdelinux.fläkt. desdelinux.fläkt. 10800 IN MX 10 e-post.desdelinux.fläkt. desdelinux.fläkt. 10800 IN TXT"DesdeLinux, din blogg dedikerad till fri programvara" ad-dc.desdelinux.fläkt. 10800 IN A 192.168.10.3 blogg.desdelinux.fläkt. 10800 IN A 192.168.10.7 dns.desdelinux.fläkt. 10800 IN TILL 192.168.10.5 filserver.desdelinux.fläkt. 10800 IN EN 192.168.10.4 ftpserver.desdelinux.fläkt. 10800 IN A 192.168.10.8 post.desdelinux.fläkt. 10800 IN A 192.168.10.9 proxyweb.desdelinux.fläkt. 10800 IN A 192.168.10.6 sysadmin.desdelinux.fläkt. 10800 IN TILL 192.168.10.1 desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 1 86400 3600 604800 10800 ;; Frågetid: 1 ms ;; SERVER: 192.168.10.5#53(192.168.10.5) ;; NÄR: Sön 05 feb 07:49:01 EST 2017 ;; XFR-storlek: 13 poster (meddelanden 1, byte 385) buzz @ sysadmin: ~ $ dig 10.168.192.in-addr.arpa axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> 10.168.192.in-addr.arpa axfr ;; globala alternativ: +cmd 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 1 86400 3600 604800 10800 10.168.192.in-addr.arpa. 10800 I NS dns.desdelinux.fläkt. 1.10.168.192.in-addr.arpa. 10800 IN PTR sysadmin.desdelinux.fläkt. 3.10.168.192.in-addr.arpa. 10800 IN PTR ad-dc.desdelinux.fläkt. 4.10.168.192.in-addr.arpa. 10800 IN PTR filserver.desdelinux.fläkt. 5.10.168.192.in-addr.arpa. 10800 IN PTR dns.desdelinux.fläkt. 6.10.168.192.in-addr.arpa. 10800 IN PTR proxyweb.desdelinux.fläkt. 7.10.168.192.in-addr.arpa. 10800 IN PTR blogg.desdelinux.fläkt. 8.10.168.192.in-addr.arpa. 10800 IN PTR ftpserver.desdelinux.fläkt. 9.10.168.192.in-addr.arpa. 10800 I PTR-post.desdelinux.fläkt. 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 1 86400 3600 604800 10800 ;; Frågetid: 1 ms ;; SERVER: 192.168.10.5#53(192.168.10.5) ;; NÄR: Sön 05 feb 07:49:47 EST 2017 ;; XFR-storlek: 11 poster (meddelanden 1, byte 333) buzz@sysadmin:~$ gräv I SOA desdelinux.fläkt buzz@sysadmin:~$ gräv IN MX desdelinux.fan buzz@sysadmin:~$ gräv IN TXT desdelinux.fläkt buzz @ sysadmin: ~ $ värd proxyweb proxywebb.desdelinux.fan har adress 192.168.10.6 buzz @ sysadmin: ~ $ värd ftpserver ftpserver.desdelinux.fan har adress 192.168.10.8 buzz @ sysadmin: ~ $ värd 192.168.10.9 9.10.168.192.in-addr.arpa domännamnspekare.desdelinux.fläkt.

... Och alla andra kontroller vi behöver.

Vi installerar och konfigurerar DHCP

På Debian tillhandahålls DHCP-tjänsten av paketet isc-dhcp-server:

root @ dns: ~ # aptitude search isc-dhcp i isc-dhcp-client - DHCP-klient för att automatiskt få en IP-adress p isc-dhcp-client-dbg - ISC DHCP-server för automatisk IP-adresstilldelning (klientfelsökning) i isc-dhcp-common - vanliga filer som används av alla isc-dhcp-paket p isc-dhcp-dbg - ISC DHCP-server för automatisk IP-adresstilldelning (felsökningssymbol p isc-dhcp-dev - API för åtkomst och modifiering av DHCP-servern och klienttillståndet p isc-dhcp-relä - ISC DHCP-relä daemon p isc-dhcp-relay-dbg - ISC DHCP-server för automatisk IP-adresstilldelning (reläfelsökning) p isc-dhcp-server - ISC DHCP-server för automatisk IP-adresstilldelning p isc-dhcp-server-dbg - ISC DHCP-server för automatisk IP-adresstilldelning (serverfelsökning) p isc-dhcp-server-ldap - DHCP-server som använder LDAP som backend root @ dns: ~ # aptitude installera isc-dhcp-server

Efter installationen av paketet, -omnipresent- SYSTEMD klagar över att den inte kunde starta tjänsten. I Debian måste vi uttryckligen förklara över vilket nätverksgränssnitt det kommer att hyra ut IP-adresser och svara på förfrågningar isc-dhcp-server:

root @ dns: ~ # nano / etc / default / isc-dhcp-server .... # På vilka gränssnitt ska DHCP-servern (dhcpd) servera DHCP-förfrågningar? # Separera flera gränssnitt med mellanslag, t.ex. "eth0 eth1". INTERFACES = "eth0"

Installerad dokumentation

root @ dns: ~ # ls -l / usr / share / doc / isc-dhcp-server / totalt 44 -rw-r - r-- 1 root root 1235 14 december 2014 copyright -rw-r - r-- 1 root root 26031 13 feb 2015 changelog.Debian.gz drwxr-xr-x 2 root root 4096 Feb 5 08 : 10 exempel -rw-r - r-- 1 root root 592 14 december 2014 NYHETER.Debian.gz -rw-r - r-- 1 root root 1099 Dec 14 2014 README.Debian

TSIG-nyckel "dhcp-nyckel"

Generering av nyckel rekommenderas TSIG o Transaktionssignatur - Transaktion SIGnaturen, för verifiering av dynamiska DNS-uppdateringar med DHCP. Som vi såg i föregående artikel «DNS och DHCP på CentOS 7«Vi anser att genereringen av den nyckeln inte är så viktig, särskilt när båda tjänsterna är installerade på samma server. Vi erbjuder dock det allmänna förfarandet för dess automatiska generation:

root @ dns: ~ # dnssec-keygen -a HMAC-MD5 -b 128 -r / dev / urandom -n ANVÄNDARE dhcp-key

Kdhcp-tangent. + 157 + 11088

root @ dns: ~ # cat Kdhcp-key. +157 + 11088.private

Privatnyckelformat: v1.3 Algoritm: 157 (HMAC_MD5) Nyckel: TEqfcx2FUMYBQ1hA1ZGelA == Bitar: AAA = Skapad: 20170205121618 Publicera: 20170205121618 Aktivera: 20170205121618

root @ dns: ~ # nano dhcp.key

nyckel dhcp-nyckel {

algoritm hmac-md5;

hemligt "TEqfcx2FUMYBQ1hA1ZGelA ==";

};

root @ dns: ~ # install -o root -g bind -m 0640 dhcp.key /etc/bind/dhcp.key root @ dns: ~ # install -o root -g root -m 0640 dhcp.key / etc / dhcp /dhcp.key root @ dns: ~ # ls -l /etc/bind/*.key

-rw-r ----- 1 root bind 78 feb 5 08:21 /etc/bind/dhcp.key -rw-r ----- 1 bind bind 77 feb 4 11:47 / etc / bind / rndc .nyckel

root @ dns: ~ # ls -l /etc/dhcp/dhcp.key

-rw-r ----- 1 rotrot 78 feb 5 08:21 /etc/dhcp/dhcp.key

Uppdatera BIND-zonerna med dhcp-tangenten

root @ dns: ~ # nano /etc/bind/named.conf.local

// // Gör någon lokal konfiguration här // // Överväg att lägga till 1918-zonerna här, om de inte används i din //-organisation inkluderar "/etc/bind/zones.rfc1918"; inkluderar "/etc/bind/zones.rfcFreeBSD"; inkludera "/etc/bind/dhcp.key"; // Deklaration av namn, typ, plats och uppdateringsbehörighet // för DNS-postzonerna // Båda zonerna är MASTER-zoner "desdelinux.fan" { typ master; fil "/var/lib/bind/db.desdelinux.fläkt";

tillåta uppdatering {key dhcp-key; };

}; zon "10.168.192.in-addr.arpa" {typ master; fil "/var/lib/bind/db.10.168.192.in-addr.arpa";

tillåta uppdatering {key dhcp-key; };

};

root @ dns: ~ # named-checkconf root @ dns: ~ #

Vi konfigurerar isc-dhcp-servern

root @ dns: ~ # mv /etc/dhcp/dhcpd.conf /etc/dhcp/dhcpd.conf.original

root @ dns: ~ # nano /etc/dhcp/dhcpd.conf

ddns-update-style interim; ddns-uppdateringar på; ddns-domännamn "desdelinux.fan."; ddns-rev-domännamn "in-addr.arpa."; ignorera klientuppdateringar; auktoritativ; alternativet ip-vidarebefordran av; alternativet domännamn "desdelinux.fan"; inkludera "/etc/dhcp/dhcp.key"; zon desdelinux.fläkt. { primär 127.0.0.1; nyckel dhcp-nyckel; } zon 10.168.192.in-addr.arpa. { primär 127.0.0.1; nyckel dhcp-nyckel; } delat nätverk redlocal { subnet 192.168.10.0 nätmask 255.255.255.0 { option routers 192.168.10.1; alternativ undernätmask 255.255.255.0; option broadcast-adress 192.168.10.255; option domännamn-servrar 192.168.10.5; option netbios-namnservrar 192.168.10.5; intervall 192.168.10.30 192.168.10.250; } } # END dhcpd.conf

Vi kontrollerar filen dhcpd.conf

root @ dns: ~ # dhcpd -t Internet Systems Consortium DHCP Server 4.3.1 Copyright 2004-2014 Internet Systems Consortium. Alla rättigheter förbehållna. För information, besök https://www.isc.org/software/dhcp/ Config file: /etc/dhcp/dhcpd.conf Databasfil: /var/lib/dhcp/dhcpd.leasing PID-fil: / var / run /dhcpd.pid

Vi startar om BIND och startar isc-dhcp-servern

root @ dns: ~ # systemctl starta om bind9.service root @ dns: ~ # systemctl status bind9.service root @ dns: ~ # systemctl start isc-dhcp-server.service root @ dns: ~ # systemctl status isc-dhcp-server.service ● isc-dhcp-server.service - LSB: DHCP-server laddad: laddad (/etc/init.d/isc-dhcp-server) Aktiv: aktiv (igång) sedan sön 2017-02-05 08:41:45 EST; 6s sedan Process: 2039 ExecStop = / etc / init.d / isc-dhcp-serverstopp (kod = avslutad, status = 0 / SUCCESS) Process: 2049 ExecStart = / etc / init.d / isc-dhcp-server start ( kod = avslutad, status = 0 / SUCCESS) CGroup: /system.slice/isc-dhcp-server.service 2057─0 / usr / sbin / dhcpd -q -cf /etc/dhcp/dhcpd.conf -pf / var / run / dhcpd.pid eth05 Feb 08 41:43:2056 dns dhcpd [0]: Skrev 05 hyresavtal-filen. 08 feb 41:43:2057 dns dhcpd [05]: Serverstartstjänst. 08 feb 41:45:2049 dns isc-dhcp-server [XNUMX]: Startar ISC DHCP-server: dhcpd.

Kontroller med kunder

Vi startade en klient med operativsystemet Windows 7 med namnet «LAGER».

buzz @ sysadmin: ~ $ värd lager LAGERÖL.desdelinux.fan har adress 192.168.10.30 buzz@sysadmin:~$ gräva i txt lager.desdelinux.fläkt

Vi ändrar namnet på den klienten till "sju" och startar om klienten

buzz @ sysadmin: ~ $ värd lager ;; timeout för anslutning inga servrar kunde nås surr@sysadmin: ~ $ värd sju sju.desdelinux.fan har adress 192.168.10.30 buzz @ sysadmin: ~ $ värd 192.168.10.30 30.10.168.192.in-addr.arpa domännamnspekare sju.desdelinux.fläkt. buzz@sysadmin:~$ gräva in txt sju.desdelinux.fläkt

Vi ändrade klientens namn med Windows 7 tillbaka till "win7"

buzz @ sysadmin: ~ $ värd sju ;; timeout för anslutning inga servrar kunde nås buzz @ sysadmin: ~ $ värd win7 vinna 7.desdelinux.fan har adress 192.168.10.30 buzz @ sysadmin: ~ $ värd 192.168.10.30 30.10.168.192.in-addr.arpa domännamnspekare win7.desdelinux.fläkt. buzz@sysadmin:~$ gräva in txt win7.desdelinux.fläkt ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> i txt win7.desdelinux.fläkt ;; globala alternativ: +cmd ;; Fick svar: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 11218 ;; flaggor: qr aa rd ra; FRÅGA: 1, SVAR: 1, MYNDIGHET: 1, YTTERLIGARE: 2 ;; OPT PSEUDOSEKTION: ; EDNS: version: 0, flaggor:; utp: 4096;; FRÅGASDEL: ;win7.desdelinux.fläkt. IN TXT ;; SVARAVsnitt: win7.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" ;; MYNDIGHETSAVSNITT: desdelinux.fläkt. 10800 I NS dns.desdelinux.fläkt. ;; YTTERLIGARE AVSNITT: dns.desdelinux.fläkt. 10800 IN A 192.168.10.5 ;; Frågetid: 0 msek ;; SERVER: 192.168.10.5#53(192.168.10.5) ;; NÄR: Sön 05 feb 09:13:20 EST 2017 ;; MSG STORLEK rcvd: 129 buzz@sysadmin:~$ dig desdelinux.fan axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> desdelinux.fan axfr ;; globala alternativ: +cmd desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 8 86400 3600 604800 10800 desdelinux.fläkt. 10800 I NS dns.desdelinux.fläkt. desdelinux.fläkt. 10800 IN MX 10 e-post.desdelinux.fläkt. desdelinux.fläkt. 10800 IN TXT"DesdeLinux, din blogg dedikerad till fri programvara" ad-dc.desdelinux.fläkt. 10800 IN A 192.168.10.3 blogg.desdelinux.fläkt. 10800 IN A 192.168.10.7 dns.desdelinux.fläkt. 10800 IN TILL 192.168.10.5 filserver.desdelinux.fläkt. 10800 IN EN 192.168.10.4 ftpserver.desdelinux.fläkt. 10800 IN A 192.168.10.8 post.desdelinux.fläkt. 10800 IN A 192.168.10.9 proxyweb.desdelinux.fläkt. 10800 IN A 192.168.10.6 sysadmin.desdelinux.fläkt. 10800 IN TILL 192.168.10.1 vinna 7.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" vinna 7.desdelinux.fläkt. 3600 IN A 192.168.10.30 desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 8 86400 3600 604800 10800 ;; Frågetid: 2 msek ;; SERVER: 192.168.10.5#53(192.168.10.5) ;; NÄR: Sön 05 feb 09:15:13 EST 2017 ;; XFR-storlek: 15 poster (meddelanden 1, byte 453)

I utdata ovan markerade vi på djärv den TTL -in sekunder- för datorer med IP-adresser som beviljas av DHCP-tjänsten, de som har en uttrycklig deklaration av TTL 3600 från DHCP. Fasta IP: er styrs av $ TTL på 3H -3 timmar = 10800 sekunder - deklareras i SOA-posten för varje zonfil.

De kan kontrollera omvänd zon på samma sätt.

[root @ dns ~] # dig 10.168.192.in-addr.arpa axfr

Andra extremt intressanta kommandon är:

[root@dns ~]# named-journalprint /var/lib/bind/db.desdelinux.fan.jnl del desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 1 86400 3600 604800 10800 tillägg desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 2 86400 3600 604800 10800 lägg till LAGER.desdelinux.fläkt. 3600 IN A 192.168.10.30 lägg till LAGER.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" från desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 2 86400 3600 604800 10800 av LAGER.desdelinux.fläkt. 3600 IN A 192.168.10.30 tillägg desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 3 86400 3600 604800 10800 del desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 3 86400 3600 604800 10800 av LAGER.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" lägg till desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 4 86400 3600 604800 10800 del desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 4 86400 3600 604800 10800 tillägg desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 5 86400 3600 604800 10800 lägg till sju.desdelinux.fläkt. 3600 IN A 192.168.10.30 lägg till sju.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" från desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 5 86400 3600 604800 10800 av sju.desdelinux.fläkt. 3600 IN A 192.168.10.30 tillägg desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 6 86400 3600 604800 10800 del desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 6 86400 3600 604800 10800 av sju.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" lägg till desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 7 86400 3600 604800 10800 del desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 7 86400 3600 604800 10800 tillägg desdelinux.fläkt. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 8 86400 3600 604800 10800 lägg till win7.desdelinux.fläkt. 3600 IN A 192.168.10.30 add win7.desdelinux.fläkt. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" [root @ dns ~] # named-journalprint /var/lib/bind/db.10.168.192.in-addr.arpa.jnl från 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 1 86400 3600 604800 10800 add 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 2 86400 3600 604800 10800 add 30.10.168.192.in-addr.arpa. 3600 I PTR LAGER.desdelinux.fläkt. från 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 2 86400 3600 604800 10800 del 30.10.168.192.in-addr.arpa. 3600 I PTR LAGER.desdelinux.fläkt. lägg till 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 3 86400 3600 604800 10800 del 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 3 86400 3600 604800 10800 add 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 4 86400 3600 604800 10800 add 30.10.168.192.in-addr.arpa. 3600 I PTR sju.desdelinux.fläkt. från 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 4 86400 3600 604800 10800 del 30.10.168.192.in-addr.arpa. 3600 I PTR sju.desdelinux.fläkt. lägg till 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 5 86400 3600 604800 10800 del 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 5 86400 3600 604800 10800 add 10.168.192.in-addr.arpa. 10800 I SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. 6 86400 3600 604800 10800 add 30.10.168.192.in-addr.arpa. 3600 IN PTR win7.desdelinux.fläkt. [root @ dns ~] # journalctl -f

Manuell modifiering av Zones-filer

När DHCP går in i spelet för att dynamiskt uppdatera BIND-zonfilerna, om vi någonsin behöver ändra en zonfil manuellt, måste vi utföra följande procedur, men inte innan vi vet lite mer om hur zonverktyget fungerar. rndc -man rndc- för kontroll av som heter.

- rndc frysa [zon [klass [visa]]], avbryter den dynamiska uppdateringen av en zon. Om en inte är angiven kommer alla att frysa. Kommandot tillåter manuell redigering av den frysta zonen eller alla zoner. Alla dynamiska uppdateringar kommer att nekas medan de är frysta.

- rndc tina [zon [klass [vy]]], möjliggör dynamiska uppdateringar på en tidigare frusen zon. DNS-servern laddar om zonfilen från hårddisken och dynamiska uppdateringar aktiveras igen när omladdningen är klar.

Varningar som ska vidtas när vi manuellt redigerar en zonfil? Samma som om vi skapade den utan att glömma att öka serienumret med 1 eller seriell innan du sparar filen med de slutliga ändringarna.

Vi fryser zonerna

Eftersom vi ska göra ändringar i framåt- och bakåtzonerna medan DNS och DHCP körs, är det hälsosammaste att göra att frysa DNS-zonerna:

[root @ dns ~] # rndc fryser

Område desdelinux.fläkt innehåller följande poster:

[root@dns ~]# cat /var/lib/bind/db.desdelinux.fläkt

$ORIGIN . 10800 3 TTL ; XNUMX timmar

desdelinux.fan IN SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. (

8; serie-

86400 ; uppdatera (1 dag) 3600 ; försök igen (1 timme) 604800 ; löper ut (1 vecka) 10800 ; minimum (3 timmar) ) NS dns.desdelinux.fläkt. MX 10 e-post.desdelinux.fläkt. TEXT"DesdeLinux, din blogg dedikerad till fri programvara" $ORIGIN desdelinux.fläkt. ad-dc Till 192.168.10.3 blogg Till 192.168.10.7 dns Till 192.168.10.5 filserver Till 192.168.10.4 ftpserver Till 192.168.10.8 mail Till 192.168.10.9.min 192.168.10.6.min 192.168.10.1 sym .3600 $TTL 1 ; 7 timme win192.168.10.30 A 31 TXT "7228b3ddd3a73b2be9fda09e601e3f9eXNUMX"

Låt oss lägga till servern «strandvägg»Med IP 192.168.10.10:

root@dns:~# nano /var/lib/bind/db.desdelinux.fläkt

$ORIGIN . 10800 3 TTL ; XNUMX timmar

desdelinux.fan IN SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. (

9; serie-

86400 ; uppdatera (1 dag) 3600 ; försök igen (1 timme) 604800 ; löper ut (1 vecka) 10800 ; minimum (3 timmar) ) NS dns.desdelinux.fläkt. MX 10 e-post.desdelinux.fläkt. TEXT"DesdeLinux, din blogg dedikerad till fri programvara" $ORIGIN desdelinux.fläkt. ad-dc Till 192.168.10.3 blogg Till 192.168.10.7 dns Till 192.168.10.5 filserver Till 192.168.10.4 ftpserver Till 192.168.10.8 mail Till 192.168.10.9 proxy.192.168.10.6

strandvägg A 192.168.10.10

sysadmin A 192.168.10.1 $ TTL 3600; 1 timmes vinst7 A 192.168.10.30 TXT "31b7228ddd3a3b73be2fda9e09e601f3e9"

Vi ska också ändra den omvända zonen:

root @ dns: ~ # nano /var/lib/bind/db.10.168.192.in-addr.arpa

$ORIGIN . 10800 3 TTL ; 10.168.192 timmar XNUMX.in-addr.arpa IN SOA dns.desdelinux.fläkt. root.dns.desdelinux.fläkt. (

7; serie-

86400 ; uppdatera (1 dag) 3600 ; försök igen (1 timme) 604800 ; löper ut (1 vecka) 10800 ; minimum (3 timmar) ) NS dns.desdelinux.fläkt. $ORIGIN 10.168.192.in-addr.arpa. 1 PTR sysadmin.desdelinux.fläkt. 3 PTR ad-dc.desdelinux.fläkt. 3600 TTL ; 1 timme 30 PTR win7.desdelinux.fläkt. 10800 3 TTL ; 4 timmar XNUMX PTR filserver.desdelinux.fläkt. 5 PTR dns.desdelinux.fläkt. 6 PTR proxyweb.desdelinux.fläkt. 7 PTR blogg.desdelinux.fläkt. 8 PTR ftpserver.desdelinux.fläkt. 9 PTR-post.desdelinux.fläkt.

10 PTR strandvägg.desdelinux.fläkt.

Vi avfrostar och laddar upp zonerna

[root @ dns ~] # rndc tina root @ dns: ~ # journalctl -f -- Loggarna börjar sön 2017-02-05 06:27:10 EST. -- Feb 05 12:00:29 dns named[1996]: tog emot kontrollkanalkommando 'thaw' Feb 05 12:00:29 dns named[1996]: upptining av alla zoner: succé Feb 05 12:00:29 dns named[ 1996]: zon 10.168.192.in-addr.arpa/IN: journalfilen är inaktuell: tar bort journalfil 05 feb 12:00:29 dns namngiven[1996]: zon 10.168.192.in-addr.arpa/ IN: laddad serie 7 feb 05 12:00:29 dns namngiven[1996]: zon desdelinux.fan/IN: journalfilen är inaktuell: tar bort journalfil Feb 05 12:00:29 dns named[1996]: zone desdelinux.fan/IN: laddad serie 9 buzz @ sysadmin: ~ $ värd strandvägg strandvägg.desdelinux.fan har adress 192.168.10.10 buzz @ sysadmin: ~ $ värd 192.168.10.10 10.10.168.192.in-addr.arpa domännamn pointer shorewall.desdelinux.fläkt. buzz@sysadmin:~$ dig desdelinux.fan axfr buzz @ sysadmin: ~ $ dig 10.168.192.in-addr.arpa axfr root @ dns: ~ # journalctl -f .... 05 feb 12:03:05 dns named[1996]: klient 192.168.10.1#37835 (desdelinux.fan): överföring av 'desdelinux.fan/IN': AXFR startade 05 feb 12:03:05 dns named[1996]: klient 192.168.10.1#37835 (desdelinux.fan): överföring av 'desdelinux.fan/IN': AXFR slutade 05 feb 12:03:20 dns named[1996]: klient 192.168.10.1#46905 (10.168.192.in-addr.arpa): överföring av '10.168.192.in-addr. arpa/IN': AXFR startade 05 feb 12:03:20 dns named[1996]: klient 192.168.10.1#46905 (10.168.192.in-addr.arpa): överföring av '10.168.192.in-addr.arpa /IN': AXFR slutade

Sammanfattning

Hittills har vi en Caché DNS-server i drift, som stöder Rekursion, som är auktoritär för zonen desdelinux.fläkt, och det gör det möjligt för DHCP att uppdatera framåt- och bakåtzonerna med datornamn och IP som den ger.

Den här artikeln och de två föregående «DNS och DHCP i openSUSE 13.2 'Harlekin'"och"DNS och DHCP på CentOS 7»Är praktiskt taget en. Du hittar allmänna begrepp om DNS och DHCP och särdrag för varje distribution i var och en av dem. De är en Inkörsport till ämnet och en grund för mer komplex utveckling.

Vi kommer inte att tveka att återigen insistera på vikten av att läsa den tekniska dokumentationen som är installerad som standard för varje paket, INNAN vi konfigurerar alla detaljer. Vi säger det från vår egen erfarenhet.

Nästa leverans

Det är förmodligen "Microsoft® Active Directory + BIND"

Vilken handledning du har skickat partner, jag vet inte var så mycket kapacitet för detaljer och ordning kommer ifrån i så komplexa ämnen som det.

Mina uppriktiga gratulationer, en ära att kunna läsa dig

Jag måste säga att de självstudier du publicerar är HOSTIA, jag älskar dem.

Jag väntar alltid på ditt nästa kapitel.

Kommer du att lägga den i en pdf när du är klar? Det är en dokumentation som enligt min mening är mycket värdefull, den förtjänar att hållas väl.

Tack så mycket och en stor hälsning.

BAFO.

Bafo: Tack så mycket för din utvärdering och kommentar. Den bästa belöningen för tiden, arbetet och ansträngningen som jag ägnar åt varje handledare är kommentaren. Vare sig det är positivt eller negativt, men det är ett tecken på att det inte går obemärkt förbi. Jag antar att många läsare bara laddar ner och sparar eller bokmärker det. Men jag kan bara anta det enligt antalet besök. Det är synd att inte många kommenterar, även om jag vet att de ämnen jag behandlar i grunden är för Sysadmins. Hälsningar till dig också och jag väntar på dig i mina nästa artiklar.

Ödla: Tack för din ärliga utvärdering som jag alltid kommer att tänka på.

Hur skulle konfigurationen vara om jag har två nätverksgränssnitt vid bindning

Tack och grattis till materialet.

Artus: Tack för din kommentar och gratulationer.

Svaret på din fråga förtjänar en separat artikel om användningen av Views - Visningar i BIND.

Om du har en delegerad zon under ditt ansvar och du vill ha en enda BIND för att delta i interna frågor från ditt LAN och externa frågor från Internet - med BIND skyddad av en brandvägg förstås - det rekommenderas att använda vyer .

Med Views kan du till exempel presentera en konfiguration för ditt SME-nätverk och en annan för Internet. När vi inte konfigurerar någon vy uttryckligen skapar BIND implicit en enda som visar alla datorer som konsulterar den.

Som användning av Views anser jag att det är ett avancerat ämne puede och skriv en artikel om det, före eller efter det utlovade inlägget som tillkännagavs i slutet av det.

Om du har två nätverksgränssnitt som vetter mot ditt SME-nätverk - formad av två privata nätverk - oavsett anledning till design, belastningsbalans, antal utrustning eller annat, och du vill presentera alla dina zoner för båda nätverken kan du lösa påstående:

lyssna på {

127.0.0.1;

IP-privat gränssnitt1;

IP-gränssnitt-Privat2;

};

På detta sätt lyssnar BIND efter förfrågningar på båda gränssnitten.

Om alla dina datorer finns på Class C Private Network 192.168.10.0/255.255.240.0-upp till 4094 värdar - till exempel kan du också använda uttalandet:

lyssna på {127.0.0.1; 192.168.10.0/20; };

Och du fortsätter att visa en enda vy för alla datorer som är anslutna till ditt privata LAN.

Jag hoppas att mitt korta svar hjälper dig. Hälsningar och framgång.

Tack för svaret så snart. Du förstår att jag ställer in en Debian-server med version 9 (Strech), den har DNS, dhcp och bläckfisk som proxy, för innehållsfiltret använder jag e2guardian.

Datorn har två nätverksgränssnitt som gör att datorer på LAN kan gå ut på Internet.

router: 192.168.1.1

eth0: 192.168.1.55 (via detta gränssnitt går det till Internet)

eth1:192.168.100.1 (LAN)

Tanken är att datorerna kan gå till Internet via denna proxyserver, som också kommer att ge ips och dns till datorerna i det interna nätverket.

I det här fallet behöver jag inte servern för att delta i dns-förfrågningar via eth0-gränssnittet (jag vill inte presentera mina zoner för båda nätverken, bara för mitt LAN); så om jag tar bort det privata gränssnittet-IP1, skulle det räcka?

Tack igen och hälsningar.

Mycket bra artikel min vän

Du har BINDEN i dina ådror, även om du säger och tänker annars 🙂

Felicidades

Artus: Ta bort gränssnittet 192.168.1.55 från lyssningsuttrycket och gå. Eller förklara bara lyssna på {127.0.0.1; 192.168.100.1; }; och det är allt. BIND lyssnar bara på dessa gränssnitt.

Bra tack.

Eduardo: min vän, jag föredrar fortfarande dnsmasq för "små" nätverk, och vi måste se hur "stora" de kan vara. 😉 Även om jag känner igen att BIND + isc-dhcp-servern är BIND + isc-dhcp-servern. 😉

Eduardo: Jag glömde att berätta att BIND-specialisten är du, mästare.

År som använde BIND och jag fortsätter att lära mig med dina skrifter, tack så mycket Federico, med denna serie av tutorials en sysadmin avfyras. Jag kommer tillbaka och jag upprepar att tanken på att omfatta all denna kunskap i ett officiellt portabelt format är inte dåligt alls, ge det intrycket att något mycket bra kan komma ut. En hälsning.

Dhunter-vän: Dina kommentarer tas alltid emot. Att omfatta allt är svårt och nästan omöjligt, eftersom ett nytt ämne alltid dyker upp. Enligt kapitel går det och det är möjligt. Vissa artiklar måste skrivas om för att få enhetlighet i konfigurationer. Jag lovar ingenting, men vi får se.

hej federico, här är mina kommentarer:

1) Tyngden du lägger på «... läs innan du konfigurerar BIND och till och med innan du söker på Internet efter artiklar relaterade till BIND och DNS ...» söker efter dem på vår egen dator och allt detta «... utan att lämna hemmet ... »för att använda dina egna ord.

2) I det här inlägget hittar vi mer teori om DNS som kompletterar den som tillhandahålls i de två tidigare inläggen och det uppskattas alltid; till exempel: DNSSEC (Domain Name System Security Extensions) och vad det används för; liksom BIND-konfigurationsschemat med dess statiska konfigurationsfiler, zonfiler för rotservrarna och framåt- och omvändzonerna för localhost i Debian.

3) STOR tipset om att inte inaktivera rekursion (med raden "rekursionsnummer;") inkludera sedan i konfigurationsfilen /etc/bind/named.conf.local, zonfilerna / etc / bind / zoner. Rfc1918 och / etc /bind/zones.rfcFreeBSD för att förhindra att frågor som rör dem lämnar det lokala nätverket till rotservrarna.

4) Till skillnad från föregående inlägg om CentOS 7, i detta inlägg om TSIG-nyckeln "dhcp-nyckel" genereras för dynamiska DNS-uppdateringar från DHCP; för att tillåta det i filen /etc/bind/named.conf.local, inkludera "allow-update {key dhcp-key; }; » i konfigurationen av de direkta och omvända zonerna för vår domän.

5) Den stora detalj (lika med föregående inlägg i CentOS 7) av allt som rör kontrollerna av driften av DNS, DHCP och med klienterna.

6) STOR tips om att använda kommandot "installera" (om hur du skriver det, menar jag inte alternativet med samma namn som används i andra kommandon), jag visste inte det, för det är ett sant " 3 i 1 "gruppkopia (cp), etablering av ägare (chown) och behörigheter (chmod).

. Slutligen är ditt svar till Artus om användningen av Views in BIND mycket bra, det ena för LAN (privat nätverk) och det andra för Internet så att endast de offentliga tjänsterna kan konsulteras. Förhoppningsvis senare har du tid att förbereda ett inlägg eftersom det är ett mycket praktiskt applikationsämne för många sysadmin.

Inget Federico som jag fortsätter att vara mer entusiastisk över PYMES-serien och jag ser fram emot nästa inlägg "Microsoft Active Directory + BIND"

Wong: Kollega och vän, dina kommentarer kompletterar mina artiklar och visar att de är begripliga. Kommandot "installera" har många fler alternativ. Fråga man installerar. Tack tusen för att kommentera !!!

Jag har inte läst kommentarerna än, jag kommer att göra det efter att ha angett mina kriterier.

Du har gjort och du har uppnått mycket, du har gett oss ett ljus men inte det som ses vid »slutet av tunneln» när det inte finns mer + hopp som vi brukar säga; inte att inte alls, du har gett det fulla ljuset för att kunna säga "I slutändan inser vi att det är en pojkespel, med många koncept och noga syntax" som du förklarar i inlägget.

POST TRUNK och tillsammans med de tidigare för ett par mer kända distros. Du följde den utvidgning av begrepp och teori som vid många tillfällen tar sin vägtull på oss. Jag har läst i detalj, lugnt och det är omöjligt att inte kommentera och känna mig HELT Tacksam för ett sådant engagemang och engagemang.

Utan vidare ansträngning önskar vi alla hälsa och att du fortsätter att bidra; Vi tackar dig och må tur, ekonomi, hälsa (vi önskar dig dubbelt) och kärlek följa med dig (med Sandra för mer, hahaha).

Jag vet att kommentaren går lite längre än inläggets innehåll, den går till det personliga eftersom vi är vänner och jag beundrar din osjälviska leverans. Ingen gör vad du gör för de av oss som vill lära oss mer och mer och vi har ansvaret för att hantera små och medelstora nätverk på våra axlar, inte en lätt uppgift.

Sl2 alla.

crespo88: Tack så mycket för dina utvärderingar om detta och andra publicerade artiklar. Vissa läsare kanske tror att jag ger allt, när det inte är sant. Jag hänvisar alltid till en ingångspunkt, även om exemplen är helt funktionella. BIND är den elektroniska industrin och DHCP ligger inte långt efter. För att känna till dem över genomsnittet måste du klara en doktorsexamen vid Helsingfors universitet, 😉

Jag tycker att detta ämne är intressant och mycket viktigt. Jag är intresserad av denna studie av vad som handlar om administration av linuxnätverk och särskilt servrar: dns, dynamiska och statiska dhcp och virtuella nätverk, bin9, samba, skrivarservrar, ldap, nätverksövervakning med applikationer, mounts av databaser för programmerare applikationer och vlan, etc. Det är därför det är viktigt och dessa tips är mycket bra och med praxis och exempel.

Hej miguel !!!

Tack för att du kommenterade och jag hoppas att serien hjälper dig vad som intresserar dig. Hälsningar.

Tack så mycket för artikeln Federico, den visar att du känner till debian. En kram.

Tack så mycket Jorge, för din kommentar. Hoppas att mina artiklar hjälper dig.

Tack så mycket för inlägget som är väl dokumenterat och uppmanar oss att läsa, läsa och läsa igen. Nu med följande inlägg som du ska publicera vill jag att du tar hänsyn till de konvergenspunkter som det skulle ha:

Microsoft Active Directory med Samba4 som Active Directory

Dessutom ville jag rådfråga följande:

Hur skulle implementeringen av Bind + Isc-dhcp vara i FW i en dmz där domänkontrollanten skulle vara i dmz med en samba 4 AD