Ibland behöver vi veta om X-porten är öppen på en fjärrdator (eller server), för tillfället har vi inte få alternativ eller verktyg att använda:

nmap

Den första lösningen som många av oss tycker är: nmap , se artikel som heter: Se öppna hamnar med NMap och åtgärder för att skydda oss själva

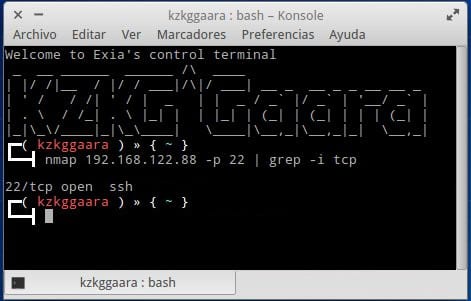

Om du inte vill göra en hel skanning, utan bara vill veta om en viss port är öppen på X-dator / server, skulle det vara så här:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

Exempelvis:

nmap localhost -p 22 | grep -i tcp

Nåväl:

nmap 127.0.0.1 -p 22 | grep -i tcp

Vad detta gör är enkelt, det frågar IP eller värd om den givna porten är öppen eller inte, då filtrerar grep och visar bara raden de vill läsa, den som berättar om den är öppen (öppen) eller stängd (stängd) den porten:

Tja ... ja, nmap (Network exploration and port probing tool) fungerar för oss, men det finns fortfarande andra varianter där du måste skriva mindre 🙂

nc

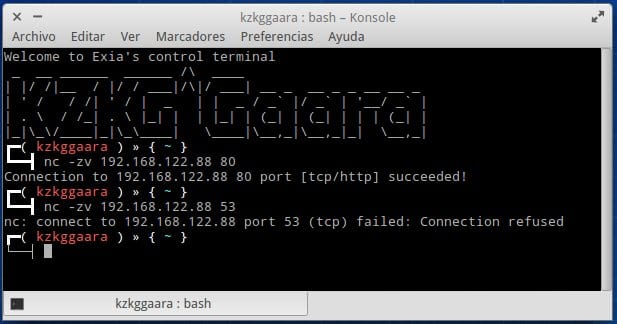

nc eller netcat, det är ett mycket enklare alternativ att veta om en port är öppen eller inte:

nc -zv {IP_O_DOMINIO} {PUERTO}

Det är:

nc -zv 192.168.122.88 80

Här är en skärmdump som gör ett test till en port som är öppen (80) och en annan till en annan port som inte är (53):

El -zv vad det gör är enkelt, v låter oss se om porten är öppen eller inte, medan z stänger anslutningen så snart porten kontrolleras, om vi inte lägger till z då skulle vi behöva göra en ctrl + C för att stänga nc.

Telnet

Detta är den variant som jag använde ett tag (på grund av okunnighet om det ovan nämnda), i sin tur tjänar telnet oss mycket mer än bara att veta om en port är öppen eller inte.

telnet {IP_O_HOST} {PUERTO}

Här är ett exempel:

telnet 192.168.122.88 80

Problemet med telnet stänger anslutningen. Med andra ord kommer vi vid vissa tillfällen inte att kunna stänga telnetförfrågan och vi kommer att tvingas stänga terminalen, eller på annat sätt i en annan terminal göra en telnet-killall eller något liknande. Det är därför jag undviker att använda telnet såvida jag inte behöver det.

Slutet!

Hur som helst, jag hoppas att detta har varit intressant för dig, om någon vet något annat sätt att veta om en port är öppen eller inte på en annan dator, lämna den i kommentarerna.

hälsningar

Dessa kommandon kommer att vara till nytta för mig när jag ansluter via SSH!

Tack!

Finns det en grafisk applikation för att göra detsamma?

Du kan alltid installera zenmap som använder nmap bakifrån :)

Om det är med nmapfe är det det grafiska gränssnittet som följer med nmap.

Med netcat säger det mig att z är ett ogiltigt alternativ, utan att det fungerar perfekt, och i $ man nc visas det inte heller. Var kom det ifrån?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: Anger att nc bara ska söka efter lyssningsdemoner utan att skicka data till dem. Det är ett fel att använda det här alternativet tillsammans med alternativet -l.

Med nc ja får jag O_O

Och hur ansluter jag till en VPS via SSL?

Vad jag alltid gör är att köra nmapfe host-ip så att det ger mig alla TCP-portarna, nu för att se de öppna UDP-portarna du måste köra:

nmap -sU värd-ip

Jag har också använt telnet mer än någonting annat på windows om jag inte har nmap installerat, netcat-varianten tilltalar mig inte ...

hälsningar

Jag skulle vilja veta mer om detta, jag hoppas att du kan stödja mig. Jag har mycket grundläggande kunskaper och jag skulle vilja veta mer för att tillämpa denna typ av kunskap i mitt arbete.

Jag upptäckte just att jag inte har de portar jag behöver öppna, nu måste jag undersöka hur man öppnar dem för att göra det jag behöver. Tack för bidraget, det har hjälpt mig mycket.

Mycket intressant artikel! Förutom netcat fungerar det också på vmware ESXi:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo få installera nmap

namp 192.168.0.19 -s 21 | grep -i tcp

hem för lokal användare srv / ftp

starta om med sudo service vsftpd restart

write_enable = JA så att lokala användare kan ladda upp filer.

Att bur anonymt i sitt hem

chroot_local_user = ja

chroot_list_enable = ja

allow_writreable_chroot = ja

no_annon_password = nej för den anonyma att sätta pass som artighet

deny_email_enable = ja

banned_email_file = / etc / vsftpd.banned_emails För att neka en anonym via e-post.

____—————————————————————–

buranvändare mindre än de på listan

chroot_local_user = ja

chroot_lits_enable = ja

chroot_list_file = / etc / vsftpd.chroot_list.

För att lägga till användare sudo adduser namn

inaktivera locales local_enable = nej

bura er som standard

anonym bur i srv / ftp

lokaler i ditt hem

Mycket bra! Om vi inte har nmap, telnet eller netcat kan vi använda cat och proc-katalogen:

katt </ dev / tcp / HOST / PORT

Exempelvis: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Tack, mycket bra förklaring