Allmänt index för serien: Datornätverk för små och medelstora företag: introduktion

Hej vänner och vänner!

Med den här artikeln tänker vi erbjuda en översikt över ämnet autentisering genom PAM. Vi är vana vid att använda vår arbetsstation dagligen med ett Linux / UNIX-operativsystem och vi slutar sällan för att studera hur autentiseringsmekanismen sker varje gång vi startar en session. Känner vi till arkivens existens? / Etc / passwdOch / Etc / shadow som utgör huvuddatabasen för autentiseringsuppgifter för lokala användare. Vi hoppas att du efter att ha läst det här inlägget åtminstone har en klar uppfattning om hur PAM fungerar.

autentisering

Autentisering - för praktiska ändamål - är det sätt som en användare verifieras mot ett system. Autentiseringsprocessen kräver närvaro av en uppsättning identitet och autentiseringsuppgifter - användarnamn och lösenord - som jämförs med informationen som lagras i en databas. Om de uppgifter som presenteras är desamma som de som lagrats och användarens konto är aktivt, sägs användaren vara inloggad. äkta framgångsrikt eller framgångsrikt klarat autentisering.

När användaren har autentiserats skickas den informationen till åtkomstkontrolltjänst för att avgöra vad användaren kan göra i systemet och vilka resurser de har till förfogande tillstånd för att komma åt dem.

Information för att verifiera användaren kan lagras i lokala databaser på systemet, eller så kan det lokala systemet hänvisa till en befintlig databas på ett fjärrsystem, såsom LDAP, Kerberos, NIS-databaser och så vidare.

De flesta UNIX® / Linux-operativsystem har nödvändiga verktyg för att konfigurera klient- / serverautentiseringstjänsten för de vanligaste typerna av användardatabaser. Några av dessa system har mycket kompletta grafiska verktyg som Red Hat / CentOS, SUSE / openSUSE och andra distributioner.

PAM: Pluggbar autentiseringsmodul

mycket Moduler som sätts in för autentisering Vi använder dem dagligen när vi loggar in på vårt skrivbord med ett operativsystem baserat på Linux / UNIX, och vid många andra tillfällen när vi får åtkomst till lokala eller fjärrtjänster som har en specifik lokal PAM-modul införd för autentisering mot den tjänsten.

En praktisk uppfattning om hur PAM-modulerna sätts in kan erhållas genom tillståndssekvensen av autentisering en ett team med Debian och en en annan med CentOS att vi utvecklar nästa.

Debian

dokumentation

Om vi installerar paketet libpam-doc vi kommer att ha en mycket bra dokumentation i katalogen / usr / dela / doc / libpam-doc / html.

root @ linuxbox: ~ # aptitude install libpam-doc root @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

Det finns också mer dokumentation om PAM i katalogerna:

root @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam drwxr-xr-x 2 root root 4096 5 apr 21:11 libpam0g drwxr-xr-x 4 root root 4096 apr 7 16:31 libpam-doc drwxr-xr-x 2 root root 4096 apr 5 21:30 libpam-gnome- nyckelring drwxr-xr-x 3 root root 4096 Apr 5 21:11 libpam-modules drwxr-xr-x 2 root root 4096 Apr 5 21:11 libpam-modules-bin drwxr-xr-x 2 root root 4096 Apr 5 21: 11 libpam-runtime drwxr-xr-x 2 root root 4096 Apr 5 21:26 libpam-systemd drwxr-xr-x 3 root root 4096 Apr 5 21:31 python-pam

Vi tror att innan vi letar efter dokumentation på Internet bör vi granska den som redan är installerad eller den som vi kan installera direkt från programförvaren som finns för något och vid många tillfällen kopierar vi dem till vår hårddisk . Exempel på detta är följande:

root @ linuxbox: ~ # less / usr / share / doc / libpam-gnome-keyring / README gnome-keyring är ett program som håller lösenord och andra hemligheter för användarna. Den körs som en demon i sessionen, liknar ssh-agent, och andra applikationer lokaliserar den via en miljövariabel eller en D-Bus. Programmet kan hantera flera nyckelringar, var och en med sitt eget huvudlösenord, och det finns också en sessionsnyckel som aldrig lagras på hårddisken, men glöms bort när sessionen avslutas. Biblioteket libgnome-keyring används av applikationer för att integreras med GNOME-nyckelringssystemet.

Det som översätts mycket fritt vill uttrycka:

- gnome-keyring är det program som ansvarar för att hålla lösenord och andra hemligheter för användarna. I varje session körs den som en demon, som liknar ssh-agenten, och till andra applikationer som finns via en miljövariabel - miljö eller via D-Bus. Programmet kan hantera flera nyckelringar, var och en med sitt eget huvudlösenord. Det finns också en nyckelring som aldrig lagras på hårddisken och glömmas bort när sessionen avslutas. Applikationer använder biblioteket libgnome-nyckelring för att integreras med GNOME-nyckelringssystemet.

Debian med basoperativsystemet

Vi startar från en dator som vi just installerade Debian 8 "Jessie" som operativsystem och under dess installationsprocess väljer vi bara "Grundläggande systemverktyg" utan att markera något annat alternativ för att installera uppgifter - uppgifter eller fördefinierade paket som OpenSSH-servern. Om vi startar den första sessionen:

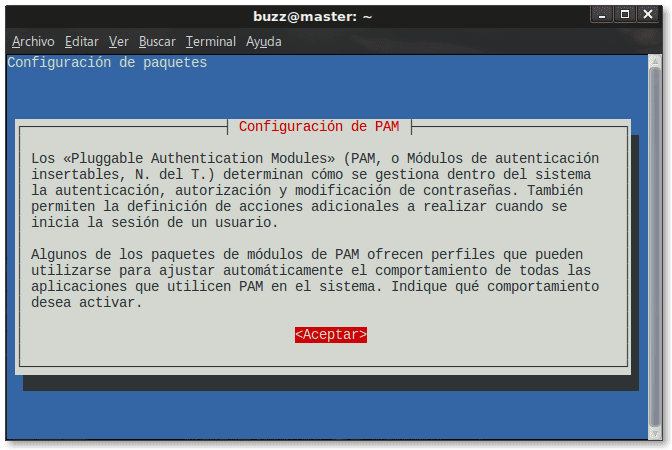

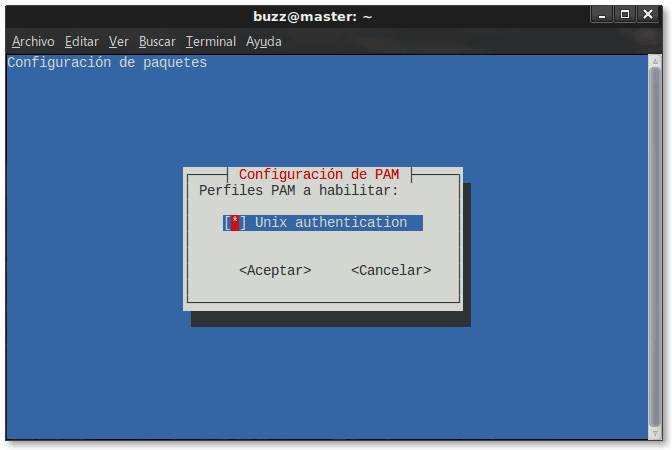

root @ master: ~ # pam-auth-update

vi får följande utgångar:

Vilket visar oss att den enda PAM-modulen som används fram till det ögonblicket är UNIX-autentisering. Verktyg pam-auth-uppdatering Det låter oss konfigurera den centrala autentiseringspolicyn för ett system med hjälp av fördefinierade profiler som tillhandahålls av PAM-modulerna. För mer information se man pam-auth-uppdatering.

Eftersom vi ännu inte har installerat OpenSSH-servern hittar vi inte dess PAM-modul i katalogen /etc/pam.d/, som kommer att innehålla PAM-modulerna och profilerna som har laddats fram till dessa ögonblick:

root @ master: ~ # ls -l /etc/pam.d/ totalt 76 -rw-r - r-- 1 rotrot 235 september 30 2014 atd -rw-r - r-- 1 rotrot 1208 apr 6 22:06 gemensamt konto -rw-r - r-- 1 rotrot 1221 6 apr 22:06 common-auth -rw-r - r-- 1 root root 1440 Apr 6 22:06 common-password -rw-r - r-- 1 root root 1156 Apr 6 22:06 common-session -rw -r - r-- 1 root root 1154 Apr 6 22:06 common-session-noninteractive -rw-r - r-- 1 root root 606 Jun 11 2015 cron -rw-r - r - 1 root root 384 Nov 19 2014 chfn -rw-r - r-- 1 root root 92 Nov 19 2014 chpasswd -rw-r - r-- 1 root root 581 Nov 19 2014 chsh -rw-r-- r-- 1 root root 4756 Nov 19 2014 login -rw-r - r-- 1 root root 92 Nov 19 2014 newusers -rw-r - r-- 1 root root 520 Jan 6 2016 övrigt -rw-r- -r-- 1 root root 92 Nov 19 2014 passwd - rw-r - r-- 1 root root 143 mars 29 runuser -rw-r - r-- 2015 root root 1 mar 138 29 runuser-l -rw -r - r-- 2015 root root 1 nov 2257 19 su - rw-r - r-- 2014 root root 1 Sep 220 2 systemd-användare

Till exempel med hjälp av PAM-modulen /etc/pam.d/chfn systemet konfigurerar tjänsten skugga, medan genom /etc/pam.d/cron daemon är konfigurerad cron. För att lära oss lite mer kan vi läsa innehållet i var och en av dessa filer vilket är väldigt lärorikt. Som exempel ger vi nedan innehållet i modulen /etc/pam.d/cron:

root @ master: ~ # mindre /etc/pam.d/cron # PAM-konfigurationsfilen för cron-demonen @inkludera common-auth # Ställer in den loginuid-processattributsession som krävs pam_loginuid.so # Läs miljövariabler från pam_envs standardfiler, / etc / environment # och /etc/security/pam_env.conf. session krävs pam_env.so # Läs dessutom information om systemets lokalinformation krävs pam_env.so envfile = / etc / default / locale @ inkludera gemensamt konto @include common-session-noninteractive # Ställer in användargränser, definiera gränser för cron-uppgifter # genom /etc/security/limits.conf session krävs pam_limits.so

Ordningen på uttalandena i var och en av filerna är viktig. Generellt sett rekommenderar vi inte att du ändrar någon av dem om vi inte vet mycket vad vi gör.

Debian med bas OS + OpenSSH

root @ master: ~ # aptitude installera task-ssh-server

Följande NYA paket kommer att installeras: openssh-server {a} openssh-sftp-server {a} task-ssh-server

Vi kommer att verifiera att PAM-modulen har lagts till och konfigurerats korrekt sshd:

root @ master: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 root root 2133 Jul 22 2016 /etc/pam.d/sshd

Om vi vill veta innehållet i den profilen:

root @ master: ~ # less /etc/pam.d/sshd

Med andra ord, när vi försöker starta en fjärrsession från en annan dator med ssh, autentisering på den lokala datorn görs via PAM-modulen sshd främst utan att glömma de andra behörighets- och säkerhetsaspekterna som är inblandade i ssh-tjänsten som sådan.

I förbigående lägger vi till att huvudkonfigurationsfilen för den här tjänsten är / Etc / ssh / sshd_config, och att det åtminstone i Debian är installerat som standard utan att tillåta interaktiv användarinloggning rot. För att tillåta det måste vi ändra filen / Etc / ssh / sshd_config och ändra rad:

PermitRootLogin utan lösenord

av

PermitRootLogin ja

och starta sedan om och kontrollera tjänstens status genom att:

root @ master: ~ # systemctl startar om ssh root @ master: ~ # systemctl status ssh

Debian med LXDE-skrivbordet

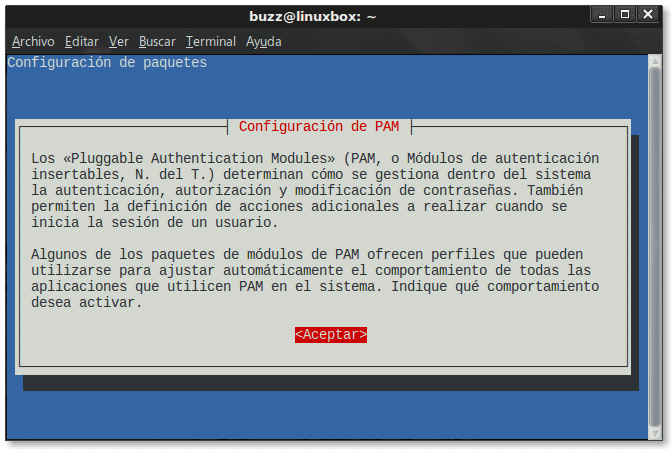

Vi fortsätter med samma team - vi byter namn eller hostname förbi "Linuxbox»För framtida bruk - till vilket vi slutfört installationen av LXDE Desktop. Låt oss springa pam-auth-uppdatering och vi kommer att få följande utgångar:

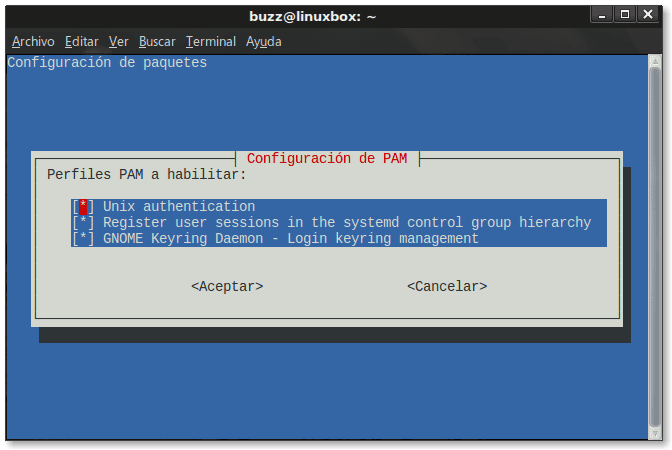

Systemet har redan aktiverat alla profiler -moduler som är nödvändiga för korrekt autentisering under installationen av LXDE-skrivbordet, som är följande:

- UNIX-autentiseringsmodul.

- Modul som registrerar användarsessioner i den hierarkiska kontrollgruppen SYSTEMD.

- GNOME Keyring Daemon-modul

- Vi tar tillfället i akt och rekommenderar att vi i alla fall, när vi blir ombedd "PAM-profiler att aktivera", väljer alternativet såvida vi inte vet mycket väl vad vi gör. Om vi ändrar PAM-konfigurationen som automatiskt görs av själva operativsystemet kan vi enkelt inaktivera inloggningen på datorn.

I ovanstående fall pratar vi om Lokal autentisering eller autentisering mot den lokala datorn som händer när vi initierar en fjärrsession genom ssh.

Om vi implementerar en metod för Fjärraventifiering i lokallaget För användare med sina referenser lagrade på en fjärr OpenLDAP-server eller i en Active Directory kommer systemet att ta hänsyn till den nya formen av autentisering och lägga till nödvändiga PAM-moduler.

Huvudfiler

- / Etc / passwd: Information om användarkonto

- / Etc / shadow: Säker information om användarkonton

- /etc/pam.conf: Fil som endast ska användas om katalogen inte finns /etc/pam.d/

- /etc/pam.d/: Katalog där program och tjänster installerar sina PAM-moduler

- /etc/pam.d/passwd: PAM-konfiguration för passwd.

- /etc/pam.d/common-account: Auktoriseringsparametrar som är gemensamma för alla tjänster

- /etc/pam.d/common-auth: Autentiseringsparametrar som är gemensamma för alla tjänster

- /etc/pam.d/common-password: PAM-moduler som är gemensamma för alla tjänster relaterade till lösenord - lösenord

- /etc/pam.d/common-session: PAM-moduler som är gemensamma för alla tjänster relaterade till användarsessioner

- /etc/pam.d/common-session-noninteractive: PAM-moduler som är gemensamma för alla tjänster relaterade till icke-interaktiva sessioner eller som inte kräver användarintervention, till exempel uppgifter som utförs i början och slutet av icke-interaktiva sessioner.

- / usr / dela / doc / passwd /: Dokumentationskatalog.

Vi rekommenderar att du läser manualsidorna för passwd y skugga genom manpasswd y man skugga. Det är också hälsosamt att läsa innehållet i filerna common-account, common-auth, common-password, common-session y gemensam-session-icke-interaktiv.

PAM-moduler tillgängliga

För att få en uppfattning om tillgängliga PAM-moduler a priori I standard Debian-arkivet kör vi:

buzz @ linuxbox: ~ $ aptitude search libpam

Listan är lång och vi kommer bara att återspegla modulerna som visar hur omfattande den är:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

Dra dina egna slutsatser.

CentOS

Om vi under installationsprocessen väljer alternativet «Server med GUI«, Vi kommer att få en bra plattform för att implementera olika tjänster för SME-nätverket. Till skillnad från Debian erbjuder CentOS / Red Hat® en serie konsoler och grafiska verktyg som gör livet enklare för ett system eller en nätverksadministratör.

dokumentation

Installerat som standard hittar vi det i katalogen:

[root @ linuxbox ~] # ls -l /usr/share/doc/pam-1.1.8/ totalt 256 -rw-r - r--. 1 rotrot 2045 18 juni 2013 Copyright drwxr-xr-x. 2 rotrot 4096 9 apr 06:28 HTML -rw-r - r--. 1 rotrot 175382 5 nov 19:13 Linux-PAM_SAG.txt -rw-r - r--. 1 rotrot 67948 18 juni 2013 rfc86.0.txt drwxr-xr-x. 2 rotrot 4096 9 apr 06:28 texter

[root @ linuxbox ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README README.pam_issue README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.pam_wam.pam_wam

Ja, vi kallar också CentOS-teamet "Linuxbox" som med Debian, som kommer att tjäna oss för framtida artiklar om SMB-nätverk.

CentOS med GNOME3 GUI

När vi väljer under installationen alternativet «Server med GUI«, GNOME3 Desktop och andra verktyg och basprogram installeras för att utveckla en server. För att känna till tillståndet för autentisering som vi utför på konsolenivå:

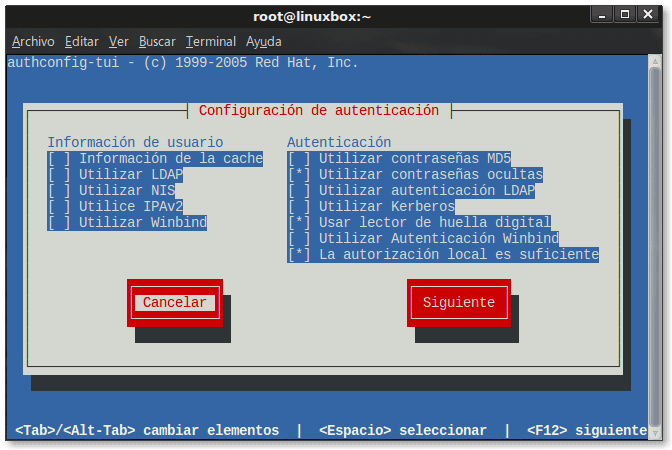

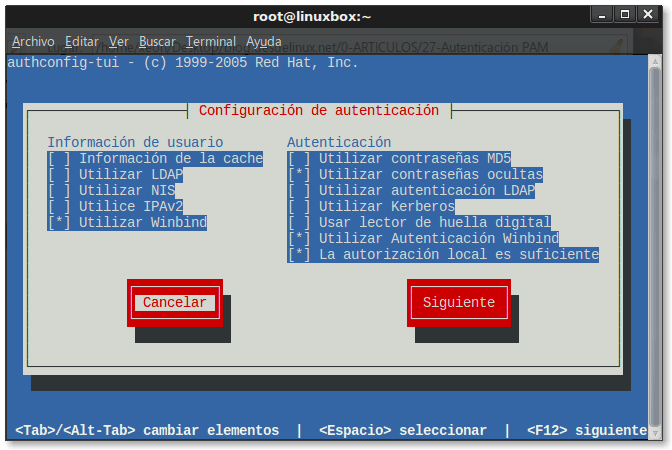

[root @ linuxbox ~] # authconfig-tui

Vi kontrollerar att endast de PAM-moduler som är nödvändiga för den aktuella serverkonfigurationen är aktiverade, även en modul för att läsa fingeravtryck, ett autentiseringssystem som vi hittar i vissa modeller av bärbara datorer.

CentOS med GNOME3 GUI gick med i en Microsoft Active Directory

Som vi kan se har de nödvändiga modulerna lagts till och aktiverats -winbind- för autentisering mot en Active Directory, medan vi medvetet inaktiverar modulen för att läsa fingeravtryck, eftersom det inte är nödvändigt.

I en framtida artikel kommer vi att diskutera i detalj hur man går med i en CentOS 7-klient till en Microsoft Active Directory. Vi räknar bara med det via verktyget authoconfig-gtk installationen av nödvändiga paket, konfiguration av automatisk skapande av kataloger för domänanvändare som autentiseras lokalt och själva processen för att ansluta klienten till en Active Directory-domän är enormt automatiserad. Kanske efter unionen är det bara nödvändigt att starta om datorn.

Huvudfiler

Filerna relaterade till CentOS Authentication finns i katalogen /etc/pam.d/:

[root @ linuxbox ~] # ls /etc/pam.d/ atd liveinst smartcard-auth-ac authconfig login smtp authconfig-gtk annat smtp.postfix authconfig-tui passwd sshd config-util lösenord-auth su crond lösenord-auth-ac sudo koppar pluto sudo-i chfn polkit-1 su-l chsh postlogin system-auth fingeravtryck-auth postlogin-ac system-auth-ac fingeravtryck-auth-ac ppp system-config-autentisering gdm-autologin fjärrsystemd-användare gdm-fingeravtryck runuser vlock gdm-start-miljö runuser-l vmtoolsd gdm-lösenord samba xserver gdm-pin-inställning gdm-smartcard smartcard-auth

PAM-moduler tillgängliga

Vi har förvaren bas, centosplus, epel, y uppdateringar. I dem hittar vi - bland andra - följande moduler med kommandona yum sök pam-, yum sök pam_Och yum sök libpam:

nss-pam-ldapd.i686: En nsswitch-modul som använder katalogservrar nss-pam-ldapd.x86_64: En nsswitch-modul som använder katalogservrar ovirt-guest-agent-pam-module.x86_64: PAM-modul för oVirt Guest Agent-pam -kwallet.x86_64: PAM-modul för KWallet pam_afs_session.x86_64: AFS PAG- och AFS-tokens vid inloggning pam_krb5.i686: En pluggbar autentiseringsmodul för Kerberos 5 pam_krb5.x86_64: En pluggbar autentiseringsmodul för Kerberos 5 pamberamma-modul 86 via MAPI mot en Zarafa-server pam_oath.x64_86: En PAM-modul för pluggbar inloggningsautentisering för OATH pam_pkcs64.i11: PKCS # 686 / NSS PAM-inloggningsmodul pam_pkcs11.x11_86: PKCS # 64 / NSS PAM-inloggningsmodul pam_radius.x11_86: PAM-modul för RADIUS-autentisering pam_script.x64_86: PAM-modul för att utföra skript pam_snapper.i64: PAM-modul för att anropa snapper pam_snapper.x686_86: PAM-modul för att anropa snapper pam_ssh.x64_86: PAM-modul för användning med SSH-nycklar och ssh-agent pam_ssh_ent 64: PAM-modul för autentisering med ssh-agent pam_ssh_agent_auth.x686_86: PAM-modul för autentisering med ssh-agent pam_url.x64_86: PAM-modul för autentisering med HTTP-servrar pam_wrapper.x64_86: Ett verktyg för att testa PAM-applikationer och PAM-moduler pam_yubico.x64_86 En pluggbar autentiseringsmodul för yubikeys libpamtest-doc.x64_86: libpamtest API-dokumentationen python-libpamtest.x64_86: En python-omslag för libpamtest libpamtest.x64_86: Ett verktyg för att testa PAM-applikationer och PAM-moduler libpamtest-devel.x64_86: Ett verktyg för att testa PAM-applikationer och PAM-moduler

Sammanfattning

Det är viktigt att ha ett minimum av kunskap om PAM om vi på ett allmänt sätt vill förstå hur autentisering utförs varje gång vi loggar in på vår Linux / UNIX-dator. Det är också viktigt att veta att endast med lokal autentisering kan vi tillhandahålla tjänster till andra datorer i ett litet små och medelstora nätverk som Proxy, Mail, FTP, etc., allt koncentrerade på en enda server. Alla tidigare tjänster - och många fler som vi såg tidigare - har sin PAM-modul.

Källor som konsulterats

- Kommandohandböcker - man sidor.

- autentisering: Wikipedia-sidan på spanska

- Pluggbara autentiseringsmoduler

- Red_Hat_Enterprise_Linux-6-Deployment_Guide-en-US

PDF-version

Ladda ner PDF-versionen här.

Fram till nästa artikel!

Författare: Federico A. Valdes Toujague

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

En mycket detaljerad artikel om autentisering med PAM, jag erkänner att jag inte visste i detalj hur autentisering fungerar och det oändliga antalet mer detaljerade och säkra applikationer som vi kan ge dig. Detta är en bra artikel som låter dig visualisera omfattningen av PAM-autentisering, som också kan ha flera mål i små och medelstora företag.

Ytterligare en av dina fantastiska bidrag, tack så mycket för så bra Fico Material

Tack för din kommentar, kära Luigys. Syftet med artikeln är att öppna läsarnas tankar om PAM och dess moduler. Jag tror att inlägget lyckas.

Förresten informerar jag dig om att kommentarerna inte når mig via post.

lol, jag glömde att skriva min e-postadress i föregående kommentar. Det är därför Anonym kommer ut. 😉

Bra artikel, som alltid.

Mycket lärorik Federico, jag har haft att göra med PAM mer än en gång och jag beundrar designen, det är mycket användbart att kunna infoga funktionalitet i krokarna som det tillåter, till exempel det sista jag gjorde var ett REST API i Python / Kolv som samlar inloggningar och avloggningar för användarna av min domän (storebrorsstil, för att veta allt), eftersom de inte gissar var jag lägger samtalen för att krulla för att informera api? Tja ja, med PAM.

Tack HO2GI för utvärderingen av inlägget.

Dhunter: Hälsningar igen. Som alltid gör du väldigt intressanta saker. Ingenting, det här inlägget är en av dem som jag katalogiserar "för att öppna sinnen."