சில நாட்களுக்கு முன்பு பயன்பாடுகளில் சார்புகளை தாக்க அனுமதிக்கும் ஒரு வியக்கத்தக்க எளிய முறை வெளியிடப்பட்டது அவை உள் தொகுப்பு களஞ்சியங்களைப் பயன்படுத்தி உருவாக்கப்படுகின்றன. சிக்கலை அடையாளம் கண்ட ஆராய்ச்சியாளர்கள் அவர்களால் உங்கள் குறியீட்டை இயக்க முடிந்தது பேபால், மைக்ரோசாப்ட், ஆப்பிள், நெட்ஃபிக்ஸ், உபெர், டெஸ்லா மற்றும் ஷாப்பிஃபி உள்ளிட்ட 35 நிறுவனங்களின் உள் சேவையகங்களில்.

பிழைத்திருத்த திட்டங்களின் ஒரு பகுதியாக, தாக்கப்பட்ட நிறுவனங்களுடன் ஒருங்கிணைந்து, இந்த ஹேக்குகள் மேற்கொள்ளப்பட்டன, மேலும் குற்றவாளிகள் ஏற்கனவே பாதிப்புகளை அடையாளம் காண 130.000 டாலர் போனஸைப் பெற்றுள்ளனர்.

முறை என்பது உண்மையை அடிப்படையாகக் கொண்டது பல நிறுவனங்கள் தங்கள் உள் பயன்பாடுகளில் NPM, PyPI மற்றும் RubyGems இன் நிலையான களஞ்சிய சார்புகளைப் பயன்படுத்துகின்றன, அத்துடன் தங்கள் சொந்த களஞ்சியங்களிலிருந்து பகிரங்கமாக விநியோகிக்கப்படாத அல்லது பதிவிறக்கம் செய்யப்படாத உள் சார்புநிலைகள்.

தொகுப்பு மேலாளர்கள் என்பதுதான் பிரச்சினை npm, குழாய் மற்றும் மாணிக்கம் போன்றவை நிறுவனங்களின் உள் சார்புகளை பொது களஞ்சியங்களிலிருந்து கூட பதிவிறக்கம் செய்ய அவர்கள் முயற்சி செய்கிறார்கள். தாக்குதலுக்கு, உள் சார்புகளுடன் தொகுப்புகளின் பெயர்களை வரையறுத்து, அதே பெயர்களுடன் உங்கள் சொந்த தொகுப்புகளை உருவாக்கவும் NPM, PyPI மற்றும் RubyGems இன் பொது களஞ்சியங்களில்.

இந்த சிக்கல் NPM, PyPI மற்றும் RubyGems க்கு குறிப்பிட்டதல்ல, மேலும் இது நுஜெட், மேவன் மற்றும் நூல் போன்ற பிற அமைப்புகளிலும் வெளிப்படுகிறது.

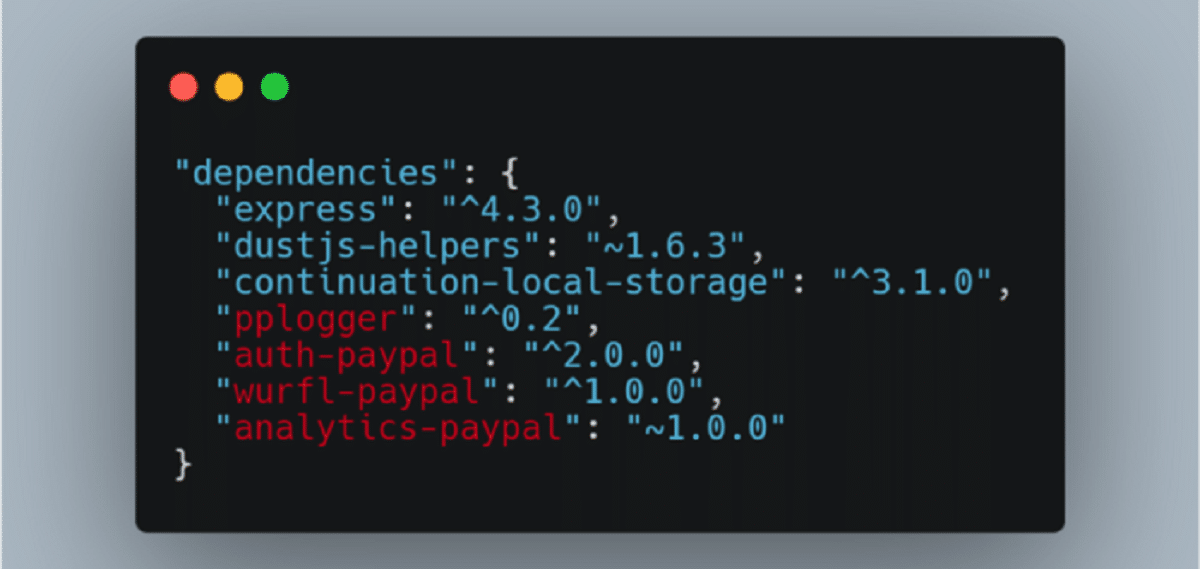

கிட்ஹப்பில் வெளியிடப்பட்ட பொதுவில் கிடைக்கக்கூடிய குறியீட்டில் ஒரு ஆய்வாளர் தற்செயலாக கவனித்ததை அடுத்து, முன்மொழியப்பட்ட முறைக்கான யோசனை வந்தது. பல நிறுவனங்கள் அவற்றின் வெளிப்படையான கோப்புகளிலிருந்து கூடுதல் சார்புகளின் குறிப்பை அகற்றுவதில்லை உள் திட்டங்களில் அல்லது நீட்டிக்கப்பட்ட செயல்பாடுகளை செயல்படுத்தும்போது பயன்படுத்தப்படுகிறது. இணைய சேவைகளுக்கான ஜாவாஸ்கிரிப்ட் குறியீட்டிலும், பல நிறுவனங்களின் நோட்.ஜே.எஸ், பைதான் மற்றும் ரூபி திட்டங்களிலும் இதே போன்ற தடயங்கள் கண்டறியப்பட்டுள்ளன.

முக்கிய கசிவுகள் உள்ளடக்கத்தின் உட்பொதித்தல் தொடர்பானவை உருவாக்க செயல்பாட்டின் போது பொதுவில் கிடைக்கக்கூடிய ஜாவாஸ்கிரிப்ட் குறியீட்டில் உள்ள package.json கோப்புகளிலிருந்து, அதேபோல் தேவைப்படும் () அழைப்புகளில் உண்மையான பாதை கூறுகளைப் பயன்படுத்துவதோடு, அவை சார்பு பெயர்களைத் தீர்மானிக்கப் பயன்படும்.

பல மில்லியன் கார்ப்பரேட் களங்களை ஸ்கேன் செய்தால் பல ஆயிரம் ஜாவாஸ்கிரிப்ட் தொகுப்பு பெயர்கள் தெரியவந்தன அவை NPM களஞ்சியத்தில் இல்லை. உள் தொகுப்பு பெயர்களின் தரவுத்தளத்தை தொகுத்த பின்னர், பக் பவுண்டி திட்டங்களில் பங்கேற்கும் நிறுவனங்களின் உள்கட்டமைப்பை ஹேக் செய்ய ஒரு பரிசோதனையை நடத்த ஆராய்ச்சியாளர் முடிவு செய்தார். முடிவுகள் வியக்கத்தக்க வகையில் பயனுள்ளதாக இருந்தன தொடர்ச்சியான ஒருங்கிணைப்பு அமைப்புகளின் அடிப்படையில் கட்டமைத்தல் அல்லது சோதனைக்கு பொறுப்பான பல மேம்பாட்டு கணினிகள் மற்றும் சேவையகங்களில் ஆராய்ச்சியாளர் தனது குறியீட்டை இயக்க முடிந்தது.

சார்புகளை பதிவிறக்கும் போது, தொகுப்பு மேலாளர்கள் npm, குழாய் மற்றும் மாணிக்கம் முக்கியமாக முதன்மை பொது களஞ்சியங்களான NPM, PyPI மற்றும் RubyGems ஆகியவற்றிலிருந்து தொகுப்புகளை நிறுவியுள்ளன, அவை அதிக முன்னுரிமையாகக் கருதப்பட்டன.

தனியார் நிறுவன களஞ்சியங்களில் ஒரே பெயர்களைக் கொண்ட ஒத்த தொகுப்புகள் இருப்பது எந்த எச்சரிக்கையும் காட்டாமல் அல்லது செயலிழப்புகளை ஏற்படுத்தாமல் புறக்கணிக்கப்பட்டது அது நிர்வாகிகளின் கவனத்தை ஈர்க்கக்கூடும். PyPI இல், பதிவிறக்க முன்னுரிமை பதிப்பு எண்ணால் பாதிக்கப்பட்டது (களஞ்சியத்தைப் பொருட்படுத்தாமல், தொகுப்பின் மிக சமீபத்திய பதிப்பு பதிவிறக்கம் செய்யப்பட்டது). NPM மற்றும் RubyGems இல், முன்னுரிமை களஞ்சியத்தை மட்டுமே சார்ந்தது.

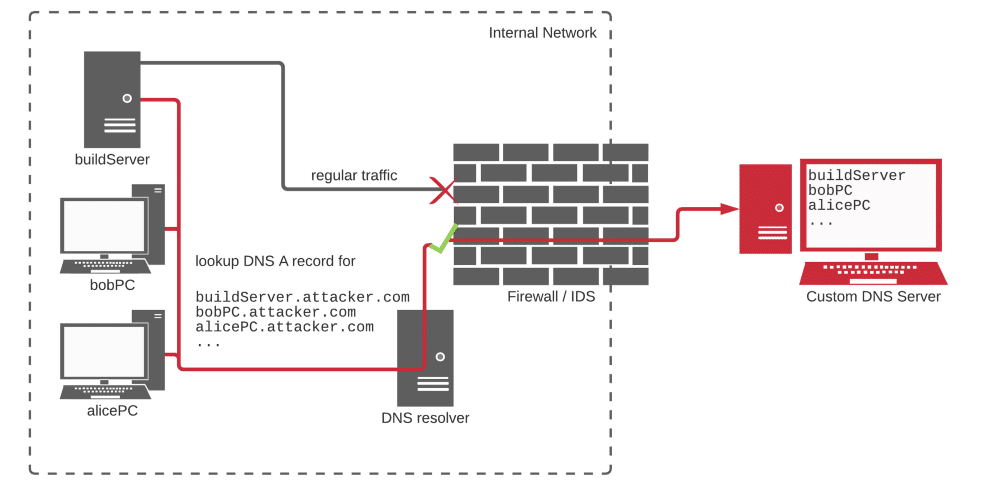

கண்டுபிடிக்கப்பட்ட உள் சார்புகளின் பெயர்களைக் கடக்கும் NPM, PyPI மற்றும் RubyGems களஞ்சியங்களில் ஆராய்ச்சியாளர் தொகுப்புகளை வைத்துள்ளார், நிறுவலுக்கு முன் இயங்கும் ஸ்கிரிப்ட்டில் குறியீட்டைச் சேர்த்து (NPM இல் முன்பே நிறுவப்பட்ட) கணினி பற்றிய தகவல்களைச் சேகரிக்கவும் பெறப்பட்ட தகவல்களை அனுப்பவும் வெளிப்புற ஹோஸ்ட்.

ஹேக்கின் வெற்றி பற்றிய தகவல்களை தெரிவிக்க, வெளிப்புற போக்குவரத்தைத் தடுக்கும் பைபாஸ் ஃபயர்வால்கள், டிஎன்எஸ் நெறிமுறையின் மூலம் இரகசிய சேனல் தகவல்தொடர்புகளை ஒழுங்கமைக்கும் முறை. இயங்கும் குறியீடு தாக்குதல் டொமைனின் கட்டுப்பாட்டின் கீழ் தாக்குதல் களத்தில் ஹோஸ்டைத் தீர்த்தது, இது டிஎன்எஸ் சேவையகத்தில் வெற்றிகரமான செயல்பாடுகள் பற்றிய தகவல்களைச் சேகரிக்க முடிந்தது. ஹோஸ்ட், பயனர்பெயர் மற்றும் தற்போதைய பாதை பற்றிய தகவல்கள் அனுப்பப்பட்டன.

பதிவுசெய்யப்பட்ட அனைத்து குறியீடு மரணதண்டனைகளிலும் 75% NPM தொகுப்பு பதிவிறக்கங்களுடன் தொடர்புடையது, முதன்மையாக பைதான் மற்றும் ரூபி சார்பு பெயர்களைக் காட்டிலும் அதிகமான உள் ஜாவாஸ்கிரிப்ட் தொகுதி பெயர்கள் இருந்தன.

மூல: https://medium.com/