บางครั้งเราจำเป็นต้องทราบว่าพอร์ต X เปิดอยู่บนคอมพิวเตอร์ระยะไกล (หรือเซิร์ฟเวอร์) หรือไม่ในขณะนั้นเรามีตัวเลือกหรือเครื่องมือมากมายให้ใช้:

nmap

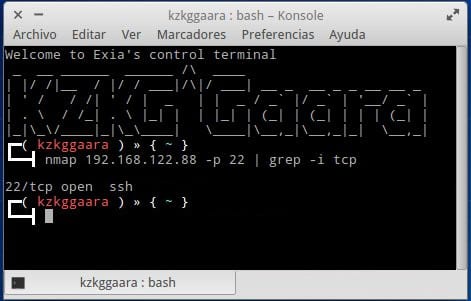

ทางออกแรกที่พวกเราหลายคนคิดคือ: nmap ดูบทความชื่อ: ดูพอร์ตที่เปิดด้วย NMap และมาตรการป้องกันตัวเราเอง

ในกรณีที่คุณไม่ต้องการทำการสแกนทั้งหมด แต่ต้องการทราบว่าพอร์ตบางพอร์ตเปิดอยู่บนคอมพิวเตอร์ X / เซิร์ฟเวอร์หรือไม่มันจะเป็นดังนี้:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

ตัวอย่าง:

nmap localhost -p 22 | grep -i tcp

O ดี:

nmap 127.0.0.1 -p 22 | grep -i tcp

สิ่งนี้ง่ายแค่ไหนถาม IP หรือโฮสต์ว่าพอร์ตที่ระบุเปิดอยู่หรือไม่จากนั้นกรอง grep และแสดงเฉพาะบรรทัดที่ต้องการอ่านซึ่งจะบอกพวกเขาว่าเปิดอยู่ (เปิด) หรือปิด (ปิด) พอร์ตนั้น:

ใช่แล้ว nmap (เครื่องมือสำรวจเครือข่ายและเครื่องมือตรวจสอบพอร์ต) ใช้ได้กับเรา แต่ยังมีตัวแปรอื่น ๆ ที่คุณต้องพิมพ์น้อยลง🙂

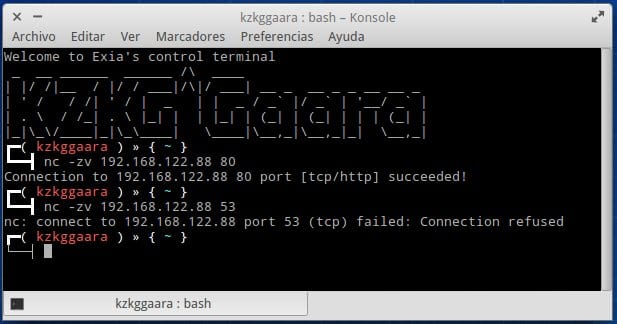

nc

nc หรือ netcat เป็นตัวเลือกที่ง่ายกว่ามากในการทราบว่าพอร์ตเปิดอยู่หรือไม่:

nc -zv {IP_O_DOMINIO} {PUERTO}

นั่นคือ:

nc -zv 192.168.122.88 80

นี่คือภาพหน้าจอที่ทำการทดสอบพอร์ตที่เปิดอยู่ (80) และอีกพอร์ตหนึ่งไปยังพอร์ตอื่นที่ไม่ใช่ (53):

El -zv สิ่งที่ทำได้ง่าย ๆ คือ v ช่วยให้เราสามารถดูว่าพอร์ตเปิดอยู่หรือไม่ในขณะที่ z จะปิดการเชื่อมต่อทันทีที่ตรวจสอบพอร์ตหากเราไม่ใส่ z จากนั้นเราจะต้องทำไฟล์ Ctrl + C เพื่อปิด nc

Telnet

นี่เป็นตัวแปรที่ฉันใช้มาระยะหนึ่ง (เนื่องจากไม่รู้เรื่องข้างต้น) ในทางกลับกัน telnet ให้บริการเรามากกว่าแค่รู้ว่าพอร์ตเปิดอยู่หรือไม่

telnet {IP_O_HOST} {PUERTO}

นี่คือตัวอย่าง:

telnet 192.168.122.88 80

ปัญหาเกี่ยวกับ Telnet กำลังปิดการเชื่อมต่อ กล่าวอีกนัยหนึ่งในบางครั้งเราจะไม่สามารถปิดคำขอ telnet ได้และเราจะถูกบังคับให้ปิดเทอร์มินัลนั้นหรือมิฉะนั้นในเทอร์มินัลอื่นจะทำให้ telnet killall หรือสิ่งที่คล้ายกัน นั่นคือเหตุผลที่ฉันหลีกเลี่ยงการใช้ telnet เว้นแต่ฉันจำเป็นจริงๆ

ตอนจบ!

อย่างไรก็ตามฉันหวังว่าสิ่งนี้จะน่าสนใจสำหรับคุณหากมีใครรู้วิธีอื่นในการทราบว่าพอร์ตเปิดอยู่หรือไม่ในคอมพิวเตอร์เครื่องอื่นให้ทิ้งไว้ในความคิดเห็น

ความนับถือ

คำสั่งเหล่านี้จะมีประโยชน์สำหรับฉันเมื่อฉันเชื่อมต่อผ่าน SSH!

ขอบคุณ!

มีแอปพลิเคชันกราฟิกที่จะทำเช่นเดียวกันหรือไม่?

คุณสามารถติดตั้ง zenmap ซึ่งใช้ nmap จากด้านหลังได้ตลอดเวลา :)

หากใช้ nmapfe จะเป็นส่วนต่อประสานกราฟิกที่มาพร้อมกับ nmap

ด้วย netcat มันบอกฉันว่า z เป็นตัวเลือกที่ไม่ถูกต้องหากไม่มีมันทำงานได้อย่างสมบูรณ์แบบและใน $ man nc ก็ไม่ปรากฏเช่นกัน มันมาจากไหน?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: ระบุว่า nc ควรสแกนเพื่อฟัง daemons โดยไม่ต้องส่งข้อมูลใด ๆ ไปให้ เป็นข้อผิดพลาดในการใช้ตัวเลือกนี้ร่วมกับตัวเลือก -l

ด้วย nc ใช่ฉันเห็น O_O

และฉันจะเชื่อมต่อกับ VPS ผ่าน SSL ได้อย่างไร?

สิ่งที่ฉันทำเสมอคือรัน nmapfe host-ip เพื่อให้ฉันมีพอร์ต tcp ทั้งหมดตอนนี้เพื่อดูพอร์ต udp ที่เปิดอยู่ที่คุณต้องเรียกใช้:

nmap -sU โฮสต์ -IP

ฉันยังใช้ telnet มากกว่าทุกอย่างบน windows ถ้าฉันไม่ได้ติดตั้ง nmap ตัวแปร netcat ไม่ดึงดูดฉัน ...

ความนับถือ

ฉันต้องการทราบข้อมูลเพิ่มเติมเกี่ยวกับเรื่องนี้ฉันหวังว่าคุณจะสามารถสนับสนุนฉันได้ฉันมีความรู้พื้นฐานมากและฉันต้องการทราบข้อมูลเพิ่มเติมเพื่อนำความรู้ประเภทนี้ไปใช้ในงานของฉัน

ฉันเพิ่งค้นพบว่าฉันไม่มีพอร์ตที่ฉันต้องการเปิดตอนนี้ฉันจะต้องค้นคว้าวิธีการเปิดเพื่อที่จะทำสิ่งที่ฉันต้องการ ขอบคุณสำหรับการมีส่วนร่วมนี้ช่วยฉันได้มาก

บทความน่าสนใจมาก! นอกจาก netcat แล้วมันยังทำงานบน vmware ESXi:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo รับติดตั้ง nmap

นำ 192.168.0.19 -p 21 | grep -i tcp

บ้านของผู้ใช้ท้องถิ่น srv / ftp

รีสตาร์ทด้วย sudo service vsftpd restart

write_enable = ใช่เพื่อให้ผู้ใช้ภายในสามารถอัปโหลดไฟล์ได้

เพื่อกักขังผู้ไม่เปิดเผยตัวในบ้านของเขา

chroot_local_user = ใช่

chroot_list_enable = ใช่

allow_writreable_chroot = ใช่

no_annon_password = no สำหรับ anonymous ที่จะใส่ pass เป็นมารยาท

ปฏิเสธ _email_enable = ใช่

แบน _email_file = / etc / vsftpd.banned_emails เพื่อปฏิเสธการไม่ระบุตัวตนทางอีเมล

__________________________________________________________

ผู้ใช้กรงน้อยกว่าผู้ที่อยู่ในรายการ

chroot_local_user = ใช่

chroot_lits_enable = ใช่

chroot_list_file = / etc / vsftpd.chroot_list

ในการเพิ่มผู้ใช้ sudo adduser name

ปิดการใช้งาน locales local_enable = no

ขังตัวเองโดยปริยาย

ไม่ระบุชื่อถูกขังใน srv / ftp

สถานที่ในบ้านของคุณ

ดีมาก! หากเราไม่มี nmap, telnet หรือ netcat เราสามารถใช้ cat และไดเรกทอรี proc:

แมว </ dev / tcp / HOST / PORT

ตัวอย่าง: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

ขอบคุณคำอธิบายที่ดีมาก