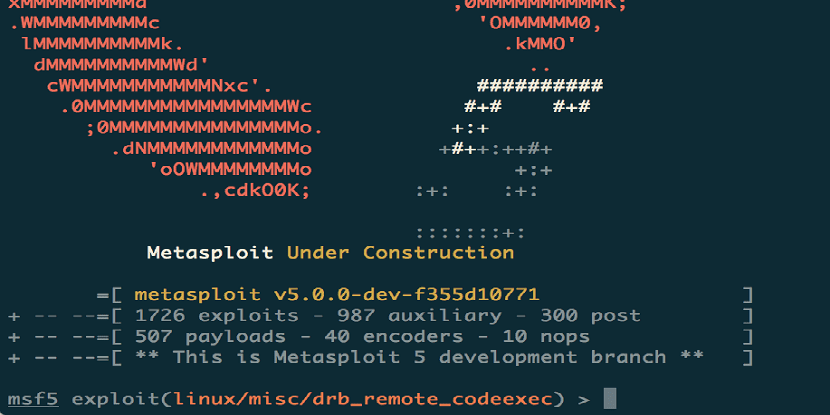

Pagkalipas ng walong taon ng pagbuo ng huling makabuluhang sangay, ang paglulunsad ng platform ng pagtatasa ng kahinaan, Metasploit Framework sa pinakabagong bersyon na 5.0.

sa kasalukuyan, Ang pakete ng Metasploit Framework ay may kasamang 3795 na mga module na may pagpapatupad ng iba't ibang mga pagsasamantala at mga pamamaraan ng pag-atake.

Ang proyekto ay nagpapanatili rin ng isang base ng impormasyon na naglalaman ng halos 136710 mga kahinaan. Ang Metasploit code ay nakasulat sa Ruby at ibinahagi sa ilalim ng lisensya ng BSD. Ang mga modyul ay maaaring binuo sa Ruby, Python, at Go.

Ang Metasploit ay isang bukas na proyekto ng mapagkukunan para sa seguridad ng computer, na nagbibigay ng impormasyon tungkol sa mga kahinaan sa seguridad at tumutulong sa pagsubok sa pagtagos na "Pentesting" at pagbuo ng mga lagda para sa mga sistema ng pagtuklas ng panghihimasok.

Ang pinakakilalang subproject nito ay ang Metasploit Framework, isang tool upang makabuo at magpatakbo ng mga pagsasamantala laban sa isang remote machine. Ang iba pang mahahalagang mga subproject ay mga database ng opcode (opcode), isang file ng shellcode, at pagsasaliksik sa seguridad.

Ang Framework ng Metasploit nagbibigay ng mga dalubhasa sa seguridad ng IT ng isang hanay ng mga tool para sa mabilis na pag-unlad at pag-debug ng mga kahinaan, pati na rin upang mapatunayan ang mga kahinaan at mga system na isinasagawa ng mga system kung sakaling matagumpay ang isang atake.

Ang isang pangunahing interface ng command line ay iminungkahi upang i-scan ang network at mga test system para sa mga kahinaan, kabilang ang pagsubok sa kakayahang magamit ng mga tunay na pagsasamantala. Bilang bahagi ng mga edisyon ng Komunidad at Pro, isang intuitive na interface ng web ay ibinigay din.

Metasploit 5.0 pangunahing mga pagpapahusay

Sa bagong labas na ito idinagdag ang module na "pag-iwas", na nagpapahintulot sa gumagamit na lumikha ng maipapatupad na mga file ng payload, na lampas sa mga pag-activate ng antivirus.

Ang modyul ginagawang posible upang kopyahin ang mas makatotohanang mga kundisyon kapag suriin ang system, na nagbibigay ng isang account ng mga tipikal na diskarte ng antivirus malware.

Hal Ang mga pamamaraan tulad ng pag-encrypt ng shell code, pag-randomize ng code, at pagpapatupad ng lock ng under-emulator ay ginagamit upang makaiwas sa antivirus.

Bilang karagdagan sa wika ng Ruby, Ang Python at Go ay maaari nang magamit upang makabuo ng mga panlabas na module para sa Framework.

Rin isang pangunahing balangkas ng mga serbisyo sa web ay naidagdag na nagpapatupad ng isang REST API upang i-automate ang mga gawain at gumana sa mga database, sumusuporta sa maraming mga scheme ng pagpapatotoo at nag-aalok ng mga pagkakataon para sa parallel na pagpapatupad ng mga operasyon;

Ang Metasploit 5.0 ay may ipinatupad na API batay sa JSON-RPC, pinapasimple ang pagsasama sa pamamagitan ng Metasploit na may iba't ibang mga tool at wika ng pagprograma.

Maaari nang magpatakbo ang mga gumagamit ng kanilang sariling PostgreSQL RESTful na serbisyo upang ikonekta ang maraming mga console ng Metasploit at mga panlabas na toolkit.

Bukod dito, ang posibilidad ng parallel na pagproseso ng mga pagpapatakbo na may database at console (msfconsole) ay ibinigay, na ginagawang posible upang maisakatuparan ang pagpapatupad ng ilang mga pagpapatakbo ng pakete sa mga balikat ng serbisyo na nagsisilbi sa database.

Para sa payload, ang konsepto ng metashell at ang meta command na "background" ay ipinatupad, na nagbibigay-daan sa iyo upang magpatakbo ng mga background session sa background at mag-download pagkatapos ng operasyon sa remote na bahagi, at pamahalaan ang mga ito nang hindi gumagamit ng session na batay sa Meterpreter .

Sa wakas ang huling puntong maaaring mai-highlight ay ang kakayahang i-verify ang maraming host na may isang module nang sabay-sabay naidagdag sa pamamagitan ng pag-configure ng saklaw ng mga IP address sa pagpipiliang RHOSTS o sa pamamagitan ng pagtukoy ng isang link sa file na may mga address sa format na / etc / host sa pamamagitan ng URL na "file: //";

Ang search engine ay muling idisenyo, na binawasan ang oras ng pagsisimula at inalis ang database mula sa mga dependency.

Paano makukuha ang Metasploit 5.0?

Para sa mga interesadong ma-install ang bagong bersyon ng Metasploit 5.0, maaaring pumunta sa opisyal na website ng proyekto kung saan maaari mong i-download ang bersyon na kailangan mong gamitin.

Dahil ang Metasploit ay may dalawang bersyon, isang pamayanan (libre) at ang bersyon ng Pro na may direktang suporta mula sa mga tagalikha.

Sa Ang mga sa amin na gumagamit ng Linux ay maaaring makakuha ng bagong bersyon sa pamamagitan ng pagbubukas ng isang terminal at pagpapatupad:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall