Bir süre önce açıkladı SSH hizmetini 22'den farklı bir bağlantı noktasında çalışacak şekilde yapılandırmavarsayılan bağlantı noktası olan. Bunun amacı, SSH'ye yönelik tüm botların, kırma saldırılarının varsayılan olarak 22 numaralı bağlantı noktasına (tekrar ediyorum, varsayılan) olmasıydı, bu nedenle bağlantı noktasını değiştirerek daha fazla güvenlik elde edeceğiz.

Ancak SSH'yi başka bir bağlantı noktası üzerinden yapılandırmak istiyorsam ANCAK SSH'yi 22 numaralı bağlantı noktasında tutmak istersem ne yapmalıyım? Yani, sunucunun birden fazla bağlantı noktasında, örneğin 22'de ve ayrıca 9122'de SSH'ye sahip olma ihtiyacına sahip olmak

Bunun için SSH arka plan programının yapılandırma dosyasını değiştiriyoruz:

nano /etc/ssh/sshd_config

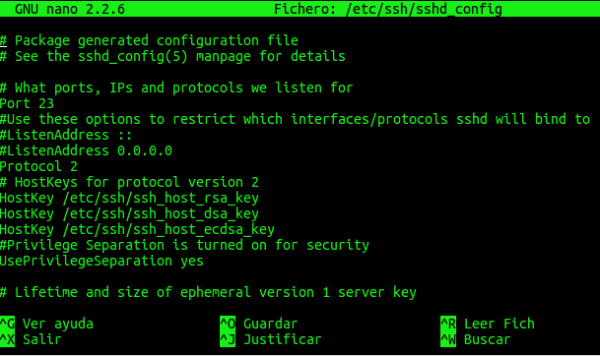

Orada şöyle bir şey göreceğiz:

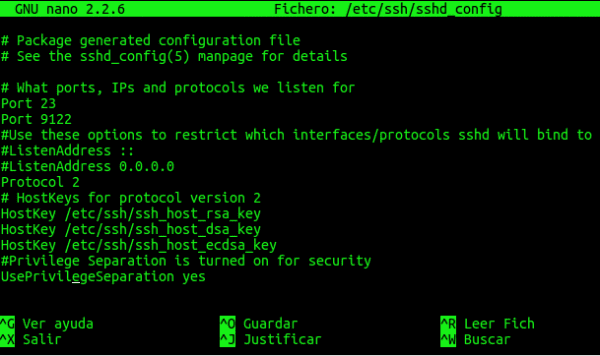

5. satırda "Port 22" yazan bir şey olduğunu göreceksiniz, peki, sadece aşağıdaki satırı kopyalayıp port numarasını değiştirmemiz gerekiyor. Başka bir deyişle, SSH hizmetimizin 9122'de de çalışabilmesi için onu şu şekilde bırakmalıyız:

Ardından servisi yeniden başlatmalıyız:

service ssh restart

Arch kullanırlarsa:

systemctl restart sshd

22 dışında bir bağlantı noktası üzerinden bağlanmak istediğinizde, bağlantı satırına -p $ PORT eklemeniz gerektiğini unutmayın, bunun gibi bir şey:

ssh usuario@servidor -p 9122

Bu arada, sshd_config dosyasını daha önce kontrol etmenizi tavsiye ederim, çok ilginç seçenekler var 😉

selamlar

Bağlantı noktası 22'ye yapılan saldırıları önlemek için varsayılan ssh ... bağlantı noktasını değiştirmek için iyi ipuçları.

Bence sadece bir port bırakılmalı ... ve bu 22'den farklı olmalı ki saldırıların hiçbir etkisi olmamalı.

Saygılarımızla

Okuduğunuz için teşekkürler 🙂

En son bulgularım şunlar oldu:

PermitRootLogin no

y

AllowUsers john jack chester…. vb

Bununla, çatlama olasılıklarını yeterince sınırlandırıyorum, eğer iyi bir iptables eklerseniz ...

Aslında, PortKnocking'i kullanmayı tercih ediyorum 😀

Her zaman olduğu gibi KZKG ^ Gaara, SSH hakkındaki makalelerinizi mükemmelleştirin. Rehberlerinizle TERMİNAL korkusunu kaybediyoruz

teşekkürler

OOOOOOOOhhhh !!!!

Çok güzel makale, vahşi !!!

Port numarasını değiştirmenin yanı sıra saldırganın seçeneklerini biraz daha sınırlandırmak için USER: PASS ile girişi devre dışı bırakmanız da önerilir.

Şifre Doğrulama no

ve özel / genel anahtar kimlik doğrulamasını kullanın.

İyi yazı.

Salu2