Kısa süre önce açıkladım SSH ile hangi IP'lerin bağlandığı nasıl öğrenilir, ama ... kullanıcı adı veya şifre yanlışsa ve bağlanmamışlarsa ne olur?

Başka bir deyişle, SSH aracılığıyla bilgisayarımıza veya sunucumuza nasıl erişileceğini tahmin etmeye çalışan biri varsa, gerçekten bilmemiz gerekir, değil mi?

Bunun için önceki gönderideki ile aynı prosedürü uygulayacağız, kimlik doğrulama günlüğünü filtreleyeceğiz ancak bu sefer farklı bir filtre ile:

cat /var/log/auth* | grep Failed

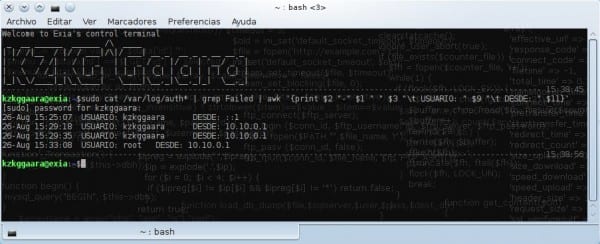

Nasıl göründüğüne dair bir ekran görüntüsü bırakıyorum:

Gördüğünüz gibi, bana her başarısız denemenin ayını, gününü ve saatini, girmeye çalıştıkları kullanıcıyı ve erişmeye çalıştıkları IP'yi gösteriyor.

Ama bu biraz daha düzenlenebilir, kullanacağız awk sonucu biraz iyileştirmek için:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Burada nasıl görüneceğini görüyoruz:

Az önce gösterdiğim bu satırı ezberlememelisiniz, takma ad onun için sonuç ilk satırdakiyle aynı, biraz daha organize.

Bunu pek kimsenin yararlı bulmayacağını biliyorum, ancak sunucuları yöneten bizler için bunun bize bazı ilginç veriler göstereceğini biliyorum hehe.

selamlar

Çok iyi boru kullanımı

selamlar

teşekkürler

2 gönderi mükemmel

Her zaman ilkini kullandım çünkü awk bilmiyorum ama onu öğrenmek zorunda kalacağım

cat / var / log / auth * | grep Başarısız

Burada, Küba'daki Univ de Oriente Matematik-Hesaplama Fakültesi'nde çalıştığım yerde, sürekli olarak yapmamaları gereken şeyleri icat eden ve benim 8 gözle yapmam gereken şeyleri icat eden bir "küçük hacker" fabrikamız var. Ssh teması bunlardan biridir. Bahşiş için teşekkürler dostum.

Bir soru: İnternete bakan bir sunucu varsa, ancak iptables'da ssh bağlantı noktasını yalnızca belirli dahili MAC adresleri için açıyorsa (diyelim ki bir ofisten), diğer dahili adreslerden erişim girişimleri kimlik doğrulama günlüğüne ulaşır ve / veya harici? Çünkü şüphelerim var.

Günlükte, kaydedilenler yalnızca güvenlik duvarının izin verdiği, ancak sistem tarafından reddedilen veya onaylanan isteklerdir (yani oturum açma).

Güvenlik duvarı SSH isteklerinin geçmesine izin vermiyorsa, günlüğe hiçbir şey ulaşmayacaktır.

Bunu denemedim ama hadi ... Sanırım böyle olmalı 😀

grep -i başarısız oldu /var/log/auth.log | awk '{baskı $ 2 «-» $ 1 »» $ 3 «\ t KULLANICI:» $ 9 «\ t GÖNDEREN:» $ 11}'

rgrep -i başarısız oldu / var / log / (logrotates klasörleri) | awk '{2 $ yazdır «-» 1 $ »» $ 3 «\ t KULLANICI:» $ 9 «\ t GÖNDEREN:» $ 11}'

centos-redhat'te… ..etc ……

/ var / log / secure