Merhaba arkadaşlar!. Ubuntu 12.04 Precise Pangolin ve çok yönlü sunucu ile birkaç masaüstü bilgisayarla bir ağ oluşturmakla ilgilidir. ClearOS. Diğer bir deyişle, yalnızca Özgür Yazılım içeren bir ağ.

Daha önce okumak önemlidir:

- Özgür Yazılım İçeren Bir Ağa Giriş (I): ClearOS Sunumu

Göreceğiz:

Örnek ağ

- Etki Alanı Denetleyicisi, DNS, DHCP: ClearOS Kurumsal 5.2sp1.

- Denetleyici Adı: CentOS

- Alan adı: friends.cu

- Denetleyici IP'si: 10.10.10.60

- ---------------

- Ubuntu sürümü: Ubuntu Desktop 12.04.2 Kesin.

- Takım adı: gerek

- IP adresi: DHCP kullanma

Ubuntu'mızı hazırlıyoruz

Dosyayı değiştiriyoruz /etc/lightdm/lightdm.conf manuel girişi kabul etmek ve size aşağıdaki içeriği bırakıyoruz:

[SeatDefaults] greeter-session = birlik-selamlayan kullanıcı-oturumu = ubuntu karşılama-göster-manuel-giriş = doğru karşılama-gizle-kullanıcılar = doğru izin-misafir = yanlış

Değişiklikleri kaydettikten sonra, lightdm tarafından çağrılan bir konsolda Ctrl + Alt + F1 ve içinde oturum açtıktan sonra çalıştırıyoruz, sudo hizmeti lightdm yeniden başlat.

LDAP istemcisini yapılandırıyoruz

Yönetim web arayüzünden edindiğimiz OpenLDAP sunucu verilerine sahip olmalıyız «Dizin »->« Etki Alanı ve LDAP":

LDAP Temel DN: dc = arkadaşlar, dc = cu LDAP Bağlama DN: cn = yönetici, cn = dahili, dc = arkadaşlar, dc = cu LDAP Bağlama Parolası: kLGD + Mj + ZTWzkD8W

Gerekli paketleri kuruyoruz:

sudo apt-get install ldap-auth-istemci parmak

Kurulum işlemi sırasında bize doğru yanıtlamamız gereken birkaç soru soracaklar. Cevaplar bu örnek durumunda olacaktır:

LDAP sunucusu Tekdüzen Kaynak Tanımlayıcı: ldap: //10.10.10.60 Arama tabanının ayırt edici adı: dc = arkadaşlar, dc = cu Kullanılacak LDAP sürümü: 3 Yerel kök yap Veritabanı yöneticisi: Evet LDAP veritabanı oturum açma gerektiriyor mu? Kök için LDAP hesabı yok: cn = yönetici, cn = dahili, dc = arkadaşlar, dc = cu LDAP kök hesap şifresi: kLGD + Mj + ZTWzkD8W

Önceki cevaplarda yanılıyorsak, uygularız:

dpkg-yeniden yapılandırmak ldap-auth-config

## Respuestas LDAP sunucusu Tekdüzen Kaynak Tanımlayıcı: ldap: //10.10.10.60 Arama tabanının ayırt edici adı: dc = arkadaşlar, dc = cu Kullanılacak LDAP sürümü: 3 Yerel kök yap Veritabanı yöneticisi: Evet LDAP veritabanı oturum açma gerektiriyor mu? Kök için LDAP hesabı yok: cn = yönetici, cn = dahili, dc = arkadaşlar, dc = cu LDAP kök hesap şifresi: kLGD + Mj + ZTWzkD8W Şifreleri değiştirirken kullanılacak yerel şifreleme: md5

/Etc/nsswitch.conf dosyasını değiştiriyoruz ve aşağıdaki içerikle bırakıyoruz:

# /etc/nsswitch.conf # # GNU Ad Hizmeti Anahtarı işlevselliğinin örnek yapılandırması. # Yüklü `glibc-doc-reference 've` info' paketleriniz varsa, bu dosya hakkında bilgi için #` info libc "Name Service Switch" 'i deneyin. passwd: uyumluluk ldap grubu: uyumluluk ldap gölge: compat ana bilgisayarlar: dosyalar mdns4_minimal [NOTFOUND = dönüş] dns mdns4 ağları: dosya protokolleri: db dosya hizmetleri: db dosyaları eterler: db dosyaları rpc: db dosyaları netgroup: nis

/Etc/pam.d/common-session dosyasını, mevcut olmadıklarında oturum açarken kullanıcı klasörlerini otomatik olarak oluşturacak şekilde değiştiriyoruz.:

[----]

oturum gerekli pam_mkhomedir.so skel = / etc / skel / umask = 0022

### Yukarıdaki satır ÖNCE dahil edilmelidir

# paket başına modüller ("Birincil" blok) [----]

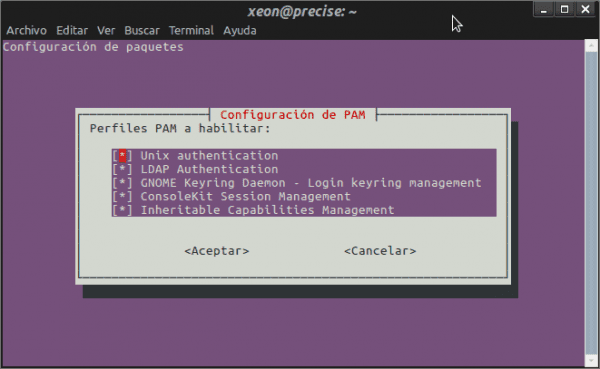

Bir konsolda koşuyoruz Sadece Kontrol Etmek İçin, pam-auth-güncelleme:

Kontroller yapıyoruz:

: ~ $ parmak adımları Oturum açma: strides Ad: Strides El Rey Dizin: / home / strides Shell: / bin / bash Hiç oturum açmadınız. Posta yok. Plan yok. : ~ $ sudo getent passwd adımlarını Adımlar: x: 1006: 63000: Adımlar El Rey: / home / strides: / bin / bash: ~ $ sudo getent passwd legolas legolas: x: 1004: 63000: Legolas Elf: / home / legolas: / bin / bash

Ubuntu'muzu yeniden başlatıyoruz çünkü yapılan değişiklikler çok önemli:

sudo reboot

Yeniden başlattıktan sonra, ClearOS OpenLDAP'de kayıtlı herhangi bir kullanıcıyla giriş yapabiliriz. İlk kez bitirdiğimizde oturumu kapatmak zaman alabilir.

Önerimiz daha sonra aşağıdakiler yapılır:

- Harici kullanıcıları, Ubuntu'muzun kurulumu sırasında yerel kullanıcının oluşturduğu aynı grupların üyesi yapın.

- Komutu kullanarak visudo, olarak idam edildi kök, harici kullanıcılara gerekli yürütme izinlerini verin.

- Adresle bir yer imi oluşturun https://centos.amigos.cu:81/?user Firefox'ta, ClearOS'taki kişisel sayfaya erişim sağlamak ve parolamızı değiştirmenin yanı sıra kullanıcı profilimize veri eklemek veya değiştirmek için.

- Ubuntu'muza başka bir bilgisayardan erişebilmek için OpenSSH Sunucusunu kurun.

Ubuntu kullanıcılarına son birkaç soru:

- Neden varsayılan olarak root kullanıcısı ile şifresiz kurulur?

- Neden Sunucu sürümünüzde varsayılan olarak aptitude veya apt-get kullanabiliyorken, Masaüstü sürümünüzde varsayılan olarak yalnızca apt-get kullanabiliyorum ve aptitude kullanmak istersem onu kurmalıyım?

- AppArmor neden varsayılan olarak etkinleştirildi? Red Hat ve türevleri, Selinux etkin olup olmadığını seçmenize izin verir.

- Diğer GNU / Linux dağıtımları tarafından geniş çapta kabul edilen ve bir Uzaktan Erişim Sunucusu uygulamamız gerektiğinde çok kullanışlı olan / etc / inittab dosyasını neden kullanmıyorsunuz?

Ve etkinlik bugün bitti arkadaşlar !!!

Beni denemeye meraklandırdın, şimdiye kadar sadece Zentyal'ı denedim.

Not: "Göreceğiz:" bağlantıları çalışmıyor veya benim için çalışmıyor.

Görünüşe göre bu blog Ubuntu kullanıcıları tarafından pek ziyaret edilmiyor. 🙂

Eh, Ubuntu kullanıcıları çoğunlukla Windows kullanıcılarıdır. dolayısıyla muazzam yokluk.

Ve bu arada, iyi makale.

Şirket için teşekkürler Elio !!!. Gerçek şu ki, bu okuma seviyesiyle, deneyimi bir daha tekrar etmeye çalışmayacağımı düşünüyorum. Ve Ubuntu'nun geçerli olduğunu düşündüğümü tekrarladığımı unutmayın. Göreceğiz.

Debian ve ubuntu kullanıcısı olarak yanıt vereceğim çünkü ikisi de aşağıda belirli bir benzerliği paylaşıyor:

1. root devre dışı bırakılır (eğer bir şifreniz yoksa), passwd ile etkinleştirebilir veya benzer bir şey olan sudo bash yazabilirsiniz. Belki de kolaylık nedeniyle devre dışı bırakılmıştır. Kök mevcut olduğunda, üretilen dosyaların kendisine ait olmasının dezavantajı (ve aynı zamanda profesyonel) ile güvenlik geliştirilir. Bir acemi chmod'a (ve sayılara), chgrp ve chown'a açıklayın, böylece normal kullanıcılar dosyaları root ile paylaşabilir. Bu nedenle sudo, kullanıcı hayal kırıklığını ve sysadmin stresini önlemek için kullanılır.

Debian'ın netinstall kurulumlarında ubuntu olarak seçebileceğiniz gibi, kök kullanıcı oluşturmak istiyor musunuz? aynı sonuçlarla (sudo etkinleştirilmedi, edit / etc / sudoers).

2. Sinaptik veya iz yolunun artık dahil edilmemesiyle aynı nedenden dolayı. Bazıları, alan yetersizliğinden (o zamanlar 700mb cd'lerde dağıtıldığından), diğerlerinin birkaç kişinin (masaüstü) bunları kullandığını söylüyor. Her zaman üçünü de kurmayı hatırlıyorum.

3. SElinux ve Apparmor, fedora, centos ve ubuntu gibi dağıtımlarda varsayılan olarak etkindir veya yüklenir. 1. noktaya dönersek, onları etkinleştirmek kullanıcı veya sistem yöneticisi için bir baş ağrısı olabilir, ancak güvenlik kazanır. Ubuntu'da Apparmor oldukça müsamahakar. Ancak SElinux'u Centos'ta denediğimde, diğer kullanıcıların dosyaları samba yoluyla girmesi ve yönetmesi çok zorlaştı.

4. Sysvinit, birkaç dağıtımda ve birkaç yıldır değiştiriliyor. Debian ve Gentoo onları saklar, ancak RHEL, Fedora (systemd) veya ubuntu (upstart) tutmaz. İçinde http://0pointer.de/blog/projects/why.html Diğer alternatifleri ve neden değiştiğini görebilirsiniz. Kesin olarak, udev ile birlikte systemd, eth0'ın artık enp2s1'e benzer bir şey olarak adlandırılmasından sorumludur (bundan hoşlanmıyorum), eski kavramlar terk ediliyor.

Mario: Sizinki gibi yorumlar beklediğimiz şeylerdir ve birçoğunu netleştirmek için gerekli olan şeylerdir. Benim için bazı ayrıntıları kişisel olarak açıkladınız. Ubuntu -little'ı kullandığımda, 8.04 hariç, şifreyi her zaman root'a koyarım; En son sürümlerde yetenek ve diğerlerinin yanı sıra Synaptic'i kuruyorum. Ve eski kavramların terk edildiği doğrudur. Modernite. Yorumunuz için çok teşekkür ederim !!!

sorun değil, bunlar neredeyse unuttuğum kavramları (gentoo) hafızada çok fazla araştırmanızı sağlayan akıllı sorular, selamlar!

Hem Debian hem de Slackware ve Arch kullanmayı seviyorum.Ancak SystemD'nin yeni başlayanlar için bir harika olduğunu kabul etmeliyim.

Yazılar için çok teşekkür ederim, hemen hemen tüm yazıları okumama rağmen genellikle yorum yapmıyorum ve evde böyle bir konfigürasyona başlarsam bu çok ilginç görünüyor :)

Selamlar ve tekrar teşekkürler.

Yorum için teşekkürler !!!.

şüphesiz, uygulamalar istemcide veya LDAP sunucusunda çalışıyor. Sanırım istemcide değilse, sunucuyu büyütmem gerekecek ... Biraz şüphe

ClearOS'un ana özelliklerini bir önceki makalede okuyun. Klasik bir uygulama sunucusu olması amaçlanmamıştır. Altyapı ve Temel Ağ Hizmetleri yerine. Elbette yükleyebileceğiniz Apache tabanlı bir web uygulaması geliştirebilirsiniz. Ve şahsen bu tür bir çözümü önermiyorum. Bir veya daha fazla ayrı uygulama sunucusuna sahip olmayı tercih ederim.

Tipik olarak, uygulamalar istemci tarafında çalışır.

ClearOS'un en son sürümlerinin İnce İstemci sunucusu olup olmadığını bilmiyorum. Bana öyle geliyor ki bu onun felsefesi değil.

Tamam, bunu yıllar önce Clarkconnect iken denedim ... ve sizin de söylediğiniz gibi daha çok bir ağ ve altyapı sunucusu olduğunu düşünüyorum. Şu an Zentyal'imle devam edeceğim ... ve uygulama sunucusunu aramaya devam edeceğim.

Makaleniz çok ilginç, bir Ubuntu kullanıcısıyım ama son zamanlarda daha teknik bir şey görmeye başlıyorum, şu anda biraz eski bir makinem var ve ondan gerçek bir fayda sağlamak için böyle bir şey düşünüyordum.Teşekkür ederim, sen ne arayacağım konusunda bana yardımcı oldu.

Ana hedefimiz SWL'nin kullanımına yardımcı olmaktır. Umarım bu yazıdaki eski makine için bazı yardımcı programlar bulun.

Bir soru, satın alınan bir alanı (bu durumda bluehost'ta) kendi sunucunuzla benzer bir şeye monte etmek için dinamik bir IP ile nasıl kullanacağınız konusunda herhangi bir eğitiminiz var mı?

selamlar