Un resmi rapor de Symantec son 26 Kasım'da, yeni bir virüsün varlığının uyarısı olarak vaftiz edildi. linux darlioz, çok çeşitli bilgisayarları etkileyerek, içinde bulunan "php-cgi" (CVE-2012-1823) güvenlik açığından yararlanarak PHP 5.4.3 ve 5.3.13.

Bu güvenlik açığı, aşağıdaki dağıtımların bazı sürümlerini etkiler. GNU / Linux Ubuntu, TurboLinux, SuSE, Red Hat, Mandriva, Debian ve diğerleri gibi Mac OS X 10.7.1 - 10.7.4 ve Mac OS X Server 10.6.8 - 10.7.3 gibi.

Bu güvenlik açığı olmasına rağmen PHP Mayıs 2012'den beri tespit edildi ve düzeltildi, birçok bilgisayar hala güncel değil ve eski sürümlerini kullanıyor PHP, büyük ölçekli bir enfeksiyon için potansiyel bir hedefle sonuçlanır.

Enfeksiyon prosedürü, şurada açıklanmıştır: bir makale de Bilgisayar Dünyası, takip ediliyor:

Bir kez çalıştırıldığında, solucan rastgele IP adresleri oluşturur, makinedeki belirli bir yola bilinen bir kimlik ve parola ile erişir ve güvenlik açığından yararlanan HTTP POST istekleri gönderir. Güvenlik açığı hedefte düzeltilmediyse, solucan kötü amaçlı bir sunucudan indirilir ve yeni bir hedef aramaya başlar.

Göre blogunuzda yayınlandı tarafından Kaoru hayashi, araştırmacısı SymantecBu yeni solucan, geleneksel bilgisayarlara ek olarak, ağa bağlı çok çeşitli cihazlara, örneğin yönlendiriciler, set üstü kutular, güvenlik kameraları vb. GNU / Linux.

Rağmen Symantec Bu virüsün risk düzeyini "çok düşük" olarak değerlendirir ve dağıtım ve tehdit düzeylerini "düşük" olarak değerlendirir ve kapsamasını ve kaldırılmasını "kolay" olarak değerlendirir, gerçekte temsil ettiği potansiyel risk önemli ölçüde çoğalır. Son zamanlarda sözde "nesnelerin interneti" nin kayıt altına alınması arttı.

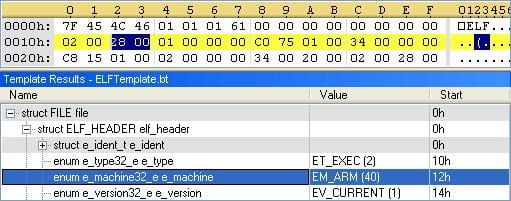

Göre bir kez daha Symantec, Şu anda solucanın yayılması yalnızca x86 sistemleri arasında gerçekleşmektedir çünkü indirilen ikili dosya ELF Mimari için (Yürütülebilir ve Bağlanabilir Biçim) Intel, ancak araştırmacılar sunucuların aynı zamanda mimariler için varyantları da barındırdığını belirtiyor ARM, PPC, MIPS y MİPSELBu, virüs bulaşma olasılığı yüksek olan bu mimarilere sahip cihazların yüksek potansiyeli göz önüne alındığında son derece endişe vericidir.

Pek çok cihaza gömülü olan bellenimin temel aldığı iyi bilinmektedir. GNU / Linux ve tipik olarak bir web sunucusu içerir. PHP yönetici arayüzü için.

Bu, herhangi bir dağıtımı olan bilgisayarlardan çok daha büyük bir potansiyel risk anlamına gelir. GNU / Linux, ikincisinden farklı olarak, tespit edilen güvenlik açıklarını düzeltmek için gerekli güvenlik güncellemelerini düzenli olarak almazlar ve buna, ürün yazılımı güncellemesini gerçekleştirmek için belirli bir derecede teknik bilgi gereklidir, bu da sahiplerinin önemli bir kısmıdır. bu tür cihazlar.

W enfeksiyondan kaçınmak için öneriler bu solucanla oldukça basitler: sistemlerimizi güncel tutun yayınlanmış güvenlik yamaları ve ağa bağlı cihazlarla aşırı temel güvenlik önlemleri ile, örneğin varsayılan IP adresini, kullanıcı adını ve şifreyi değiştir y aygıt yazılımını güncel tutya üretici tarafından piyasaya sürülenlerle ya da tanınan sitelerden temin edilebilen ücretsiz eşdeğerleriyle.

Ayrıca, gelen POST isteklerinin yanı sıra diğer tüm HTTPS çağrı türlerinin de mümkün olduğunda engellenmesi önerilir.

Öte yandan, bundan böyle herhangi bir yeni ekipmanın satın alınmasını değerlendirirken, üretici yazılımını güncelleme kolaylığı ve üretici tarafından sağlanan uzun vadeli desteği hesaba katmanız önerilir.

Şimdilik, uzun süredir bekleyen görevler listesinde olan Netgear yönlendiricimin donanım yazılımını güncelliyorum, "demircinin evinde ..."

Not: Ayrıntılı dağıtım listesi GNU / Linux başlangıçta güvenlik açığını içeren PHP Bu virüs tarafından istismar edilenler aşağıda mevcuttur Link.