|

Dosyaların, metinlerin vb. Şifrelenmesi veya şifrelenmesi. Bu, tüm Linux kullanıcılarının bilmesi gereken ve ne yazık ki çok azının günlük olarak bildiği ve kullandığı bir araçtır. Bu, Linux'un itibarını "güvenli işletim sistemi" olarak düşündüğünüzde özellikle çarpıcıdır; Bu, Linux'un güvenliğinizi artırmak için parmaklarınızın ucuna koyduğu bir başka araçtır. Neden kullanmıyorsun Cehalet yüzünden mi? Pekala, bu gönderi bu "boşluğu" doldurmaya geliyorBilgileri şifrelemenin en kolay yöntemi, GNU Gizlilik Görevlisi (GPG). Bu mini nasıl yapılır, Ubuntu'daki kurulumunu ve kullanımını tepeden tırnağa anlatıyor. Yazmam neredeyse 2 günümü aldı, umarım yararlı bulursunuz. |

GPG nasıl çalışır?

GPG, simetrik ve asimetrik şifrelemeyi birleştiren karma bir sistem kullanır.

Asimetrik şifreleme her zaman bir anahtar çifti. Onlardan biri sen olacaksın "Genel anahtar ve diğer sen "Özel anahtar. Adından da anlaşılacağı gibi, genel anahtar şifrelenmiş mesajlar göndermek istediğiniz kişilere verilebilir ve bir başkası görürse herhangi bir tehlike yoktur, ayrıca, erişimlerini kolaylaştırmak için genellikle halka açık sunucularda yayınlanır; Özel anahtar ise gizli olmalıdır ve kimseyle paylaşmanıza gerek yoktur. Tüm bunların en güzel yanı, aşağıda göreceğimiz gibi, her iki anahtarın da kişisel verilerinize göre doğrudan GPG tarafından yaratılmasıdır. Son adım, bu iki anahtarı bir "parola" ile "mühürlemektir". Sonuç olarak, hatırlamanız gereken tek şifre "parolanız" olacaktır.

Temiz bir şekilde geçmek, sayesinde asimetrik şifreleme, Gönderen, mesajı şifrelemek için alıcının genel anahtarını kullanırsa, şifrelendikten sonra, yalnızca alıcının özel anahtarı bu mesajın şifresini çözebilir, çünkü mesajı bilen tek kişi o olur. Bu nedenle, mesajın gönderilmesinin gizliliği sağlanmış olur: alıcı dışında kimse şifresini çözemez. Anahtar çiftinin sahibi mesajı şifrelemek için kendi özel anahtarını kullanırsa, herkes kendi genel anahtarını kullanarak şifresini çözebilir. Bu durumda gönderenin kimliği ve doğrulaması sağlanır., çünkü onun özel anahtarını kullananın sadece kendisi olabileceği bilindiğinden (birisi onu çalmamışsa).

Bahsetmeyi ilginç bulduğum son bir yorum, asimetrik şifrelerin anahtar değişimi sorunundan tamamen kaçının simetrik şifreler. Açık anahtarlarla, gönderenin ve alıcının kullanılacak anahtar üzerinde anlaşması gerekli değildir. Tüm gereken, gönderenin gizli iletişimi başlatmadan önce alıcının genel anahtarının bir kopyasını almasıdır. Dahası, aynı ortak anahtar, sahibiyle iletişim kurmak isteyen herkes tarafından kullanılabilir.

GPG ne kadar güvenli?

El algoritma GPG tarafından kullanılan DSA / ElGamal, çünkü "özgür" ve "tescilli" patentler buna girmiyor.

İlişkin anahtar uzunluğu, kullanıcı gereksinimlerine bağlıdır. Güvenlik ve süreç optimizasyonu arasında denge kurmak gerekir. Anahtar ne kadar yüksek olursa, yakalanırsa mesajın deşifre edilme riski o kadar düşük olur, ancak süreçleri hesaplamak için gereken süre de artacaktır. GnuPG'nin gerektirdiği minimum boyut 768 bittir, ancak birçok kişi 2048 olması gerektiğini düşünür. (şu anda GnuPG ile maksimum olan). Güvenlik zamandan daha yüksek bir öncelik olduğunda, seçenek izin verilen en büyük anahtar boyutunu seçmektir.

GPG'yi Ubuntu'ya yükleme

Ubuntu, GPG ve Seahorse adlı GPG için grafik arabirim ile "kutudan çıkar çıkmaz" gelir. Seahorse'a erişmek için Uygulamalar> Aksesuarlar> Parolalar ve şifreleme anahtarlarına gitmeliyiz.

Bundan önce, bir terminal açıp şunu yazmanızı öneririm:

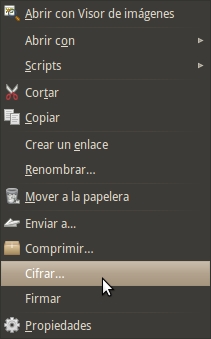

sudo aptitude denizatı eklentilerini yükle sudo killall nautilus

Bunun yaptığı şey bize izin veriyor GPG'yi Nautilus'a entegre edin. Şu andan itibaren, bir dosyaya sağ tıklarsak, iki seçeneğin daha göründüğünü göreceğiz: "Şifrele" ve "İmzala". Aşağıda bu yeni araçları nasıl kullanacağımızı göreceğiz.

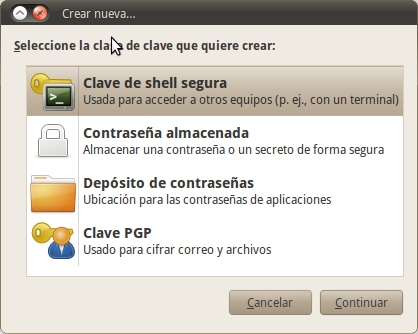

Anahtarları oluşturun

Mesajları ve dosyaları şifrelemeye başlamadan önce, gördüğümüz gibi, ilk önce asimetrik anahtarlarımızı ve "parolamızı" oluşturmak gerekiyor. Bunu yapmak için Uygulamalar> Aksesuarlar> Parolalar ve şifreleme anahtarları'na gidiyoruz. Bir kez orada Dosya> Yeni> PGP Anahtarı'na gidiyoruz.

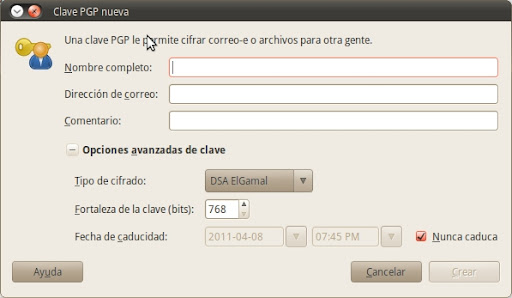

Sistem daha sonra bizden bizim isim, e-posta adresi ve yorum. İkincisi isteğe bağlıdır, ilk ikisi zorunludur. Kullanıcı tanımlayıcısını imzalamak için kullanılacağından, seçilen e-posta adresi geçerli olmalıdır. Bu adres herhangi bir şekilde değiştirilirse imza uyuşmayacaktır. Anahtarlar bu verilere göre oluşturulacak.

Kısımda Gelişmiş anahtarı, farklı bir şifreleme türü seçebilirsiniz. Önerilen "DSA Elgamal 768 bit" tir, ancak yeterince güvenli ve esnek olduğu için "DSA Elgamal 2048 bit" olarak değiştirmenizi tavsiye ederim. Son kullanma tarihi, anahtarın şifreleme veya imzalama işlemleri için artık kullanışlı olmadığı tarihtir. 6 ay bunun için makul bir süre. Bu süre geçtikten sonra son kullanma tarihini değiştirmeniz veya yeni bir anahtar veya alt anahtar oluşturmanız gerekecektir.

Son adım bir şifre girmektir. "Parola" kelimesi için Anglo-Sakson terimleri arasındaki farka dikkat edin: terimşifre»Bir« şifre »belirtir,« terimi iseparola»Bir« gösteririfade yolda". Bu nedenle bu şifre birden fazla kelimeden oluşmalıdır. Bir parolanın etkili (güvenli) olması için,:

ait olmak;

büyük harf, küçük harf ve sayıları birleştirin;

özel karakterler içerir (alfanümerik değil);

tahmin etmesi zor. Bu nedenle isimler, önemli tarihler, telefon numaraları, belge numaraları dışında ...

Genel olarak, güçlü bir şifre oluşturmak için eksiCulas, rakamlar, diğer alfasayısal olmayan karakterler vb. ile büyük harfler girmeniz önerilir.. Kelime ve kelime öbekleri seçerken, bu çok açık sözcüklerden veya önemli tarihlerden kaçınmalıyız ve asla kitaplardan veya ünlü cümlelerden alıntı yapmamalıyız. Bununla birlikte, seçtiğimiz parolanın bir "kaba kuvvet saldırısı" veya hatta bir "sözlük saldırısı" tarafından ihlal edilemeyecek kadar zor, ancak bizim hatırlayabileceğimiz kadar kolay olmasını sağlamalıyız. Bir parolayı unutursak, anahtarımız tamamen işe yaramaz ve onunla birlikte şifrelenmiş, deşifre edilemez. Bu olasılık göz önüne alındığında, her zaman anahtarlarla birlikte iptal sertifikalarının oluşturulması önerilir.

Gerekli tüm veriler girildikten sonra, anahtarların boyutuna ve bilgisayarınızın hızına bağlı olarak önemli bir zaman alan anahtar oluşturma süreci başlar. Bu işlem sırasında program, anahtarları oluşturmak için kullanacağı rastgele verileri toplar. Bittiğinde, Seahorse kapanacak.

Genel anahtar sunucuları

Genel anahtarlarımı yayınla

Genel anahtar sunucuları, genel anahtarları tam olarak dağıtmak için kullanılır. Bu şekilde, veritabanında birisini (adıyla veya e-postayla) aramak ve onlara şifrelenmiş mesajlar (yalnızca o kişinin şifresini çözebileceği) göndermek için genel anahtarlarını bulmak çok kolaydır.

Genel anahtarlarınızı bu sunuculara "yüklemek" için, Seahorse'u açmanız, anahtarınızı seçmeniz ve Remote> Synchronize and publish anahtarlarına gitmeniz yeterlidir. Bunun seçilen genel anahtarların yayınlanmasına neden olacağını bildiren bir uyarı görünecektir.

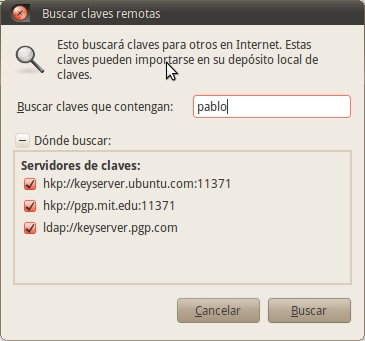

Arkadaşlarımın genel anahtarlarını al

Seahorse'u açın ve Remote> Find remote keys menüsüne gidin. Aradığınız kişinin adını veya e-posta adresini girin. Ardından ilgili anahtarı seçin. Bitirdiğinizde yeni anahtarın "Diğer anahtarlar" sekmesine eklendiğini göreceksiniz.

(De) Dosyaları ve klasörleri şifreleme

Anahtar çifti oluşturulduktan sonra, dosyaları şifrelemek ve şifresini çözmek oldukça basittir. Sadece bir dosya seçmeniz, sağ tıklamanız ve "Şifrele" yi seçmeniz yeterlidir.

Görünen iletişim kutusunda, daha önce oluşturduğunuz anahtarı seçin ve Tamam'ı tıklayın.

Şifrelenecek bir klasör seçtiyseniz, klasör içindeki her dosyayı ayrı ayrı şifrelemek isteyip istemediğinizi veya daha sonra şifrelenecek bir ZIP dosyasının oluşturulmasını tercih edip etmediğinizi soracaktır.. İkinci seçenek çoğu durumda en iyisidir.

Bir dosyayı şifreliyorsanız, şifreleme tamamlandıktan sonra aynı adda ancak .pgp uzantılı bir dosya oluşturmanız gerekir. İşlem bittiğinde eski dosyayı silebilirsiniz. Bir klasörü şifrelediyseniz, iki yeni dosya bulmalısınız: .pgp uzantılı şifrelenmiş sürüm ve klasörün orijinal sürümünü içeren bir .zip dosyası. Hem ZIP hem de orijinal klasör şifrelemeden sonra silinebilir.

Güvenlik nedenleriyle, dosyaların şifrelenmemiş sürümleri, yalnızca geri dönüşüm kutusuna gönderilmek yerine kalıcı olarak silinmelidir. Ama önce her şeyin yolunda olduğunu görmek için şifrelenmiş dosyanın şifresini çözmeyi denediğinizden emin olun.

Bunu yapmak için, .pgp dosyasına çift tıklamanız ve sorduğunda şifreyi girmeniz yeterlidir. Orijinal dosya daha sonra yeniden görünecektir. Bir klasör olması durumunda .zip dosyası görünecektir ve ardından içeriğini çıkarmanız gerekir.

Diğer bilgisayarımdaki dosyaların şifresini çözme

Bu, taşınabilir şifreli dosyalar oluşturmak için tasarlanmış bir sistem değildir (Örneğin TrueCrypt). Başka bir bilgisayarda kendi dosyalarınızın şifresini çözmek için, anahtarınızı dışa aktarmanız ve ardından ikinci bilgisayara almanız gerekir. Bu bir güvenlik riskini temsil eder. Ancak bazen bu görevi gerçekleştirmek gerekli olabilir (örneğin, bir PC'niz ve bir dizüstü bilgisayarınız varsa ve her bilgisayar için farklı "kimlikler "miş gibi tek bir GPG anahtar çiftine sahip olmak istiyorsanız). Bu durumda, işte bu durumda izlenecek adımlar:

Anahtarları oluşturduğunuz bilgisayarda Seahorse'u (Uygulamalar> Aksesuarlar> Parolalar ve Şifreleme Anahtarları) başlatın ve kişisel anahtarınıza sağ tıklayıp "Özellikler" i seçin.

Görünen iletişim kutusunda, "Ayrıntılar" sekmesini ve ardından "Tam anahtarı dışa aktar" ın yanındaki "Dışa Aktar" düğmesini tıklayın. Dosyayı masaüstünüze kaydedin. .Asc uzantılı yeni bir dosyanın oluşturulduğunu göreceksiniz. Bunlar, düz metindeki anahtarlarınızdır.

.Asc dosyasını bir USB belleğe ve oradan ikinci bilgisayara kopyalayın. Şimdi o bilgisayarda Seahorse'u başlatın ve "Import" düğmesine tıklayın. .Asc dosyasını kaydettiğiniz yere gidin ve "Aç" ı tıklayın. Bu, anahtarı içe aktaracaktır. Seahorse'u kapatın ve şifresini çözmek için anahtarınızla şifrelenmiş herhangi bir dosyaya çift tıklayın. Size "parola" soracak, bu yüzden yazın. Bundan sonra, orijinal dosya .pgp dosyasının bulunduğu klasöre kaydedilecektir.

Son olarak, anahtarları oluşturduğunuz / içe / dışa aktardığınız bilgisayarların saat ve tarihinin doğru olması gerektiğini unutmayın. Çeşitli teknik nedenlerden dolayı, Seahorse ve gpg komutu, bilgisayardaki saat ve tarihin oluşturulduğu tarihten az olması durumunda bir anahtarı içe aktaramaz. Elbette bu, anahtarı oluşturduğunuz bilgisayarın tarihi yanlışsa, anahtarı oluşturma ve kullanma konusunda size biraz sorun çıkarabileceği anlamına gelir.

Metni şifrele

Seçili metni şifrelemek için bir Gedit eklentisi var. Etkinleştirmek için Düzenle> Tercihler> Eklentiler'e gidin. "Metin Şifreleme" yi seçtim. Eklenti etkinleştirildikten sonra, Düzenle> Şifrele / Şifresini Çöz / İmzala'daki seçenekler etkinleştirilecektir.

GPG ve Firefox

Firefox için bir eklenti var (YangınGPG) GPG işlemlerini (şifreleme (de) şifreleme, imza ve imza doğrulama dahil) bir web sayfasındaki herhangi bir metne uygulamak için entegre bir grafik arabirim sağlar.

YangınGPG ayrıca web postalarıyla çalışmaya da izin verir (Gmail, vb.), Ancak Gmail ile entegrasyon test ettiğim sırada "bozuktu". FireGPG'nin birlikte çalıştığı web postalarının tam listesini görmek için: http://getfiregpg.org/s/webmails

FireGPG'yi indirin: http://getfiregpg.org/stable/firegpg.xpi

Şifreleme sürecini biraz hızlandırmak ...

Bilgileri her zaman aynı "kimliği" kullanarak şifrelemek (de) için, Sistem> Tercihler> Şifreleme ve anahtar depolarına gitmenizi tavsiye ederim. Sonra "Şifreleme" sekmesine ve "Varsayılan anahtar" yazan yere eriştim bilgileri şifrelemek (de) için her zaman kullanacağınız anahtarı seçin. Merak ediyorsanız, GPG'nizi maksimuma ayarlamak için "PGP Parolası" sekmesine de göz atmanızı tavsiye ederim.

İmzala ve Doğrula

Çoğu zaman, şifrelenmiş bir e-posta göndermek istemezsiniz, ancak alıcının gönderenin benim olduğundan emin olmasını istersiniz. Bunun için dijital imzalar kullanılır. Tek yapmanız gereken, GPG'yi ve gönderenin genel anahtarını kullanarak e-postayı doğrulamaktır.

Bir e-postayı şifrelemek için, gördüğümüz gibi, bir çift anahtar kullanılır. Biri gizli, diğeri halka açık. Dijital imza durumunda, Tarafımdan imzalanan bir e-postayı alan tüm kişiler, bu e-postanın benim tarafımdan yazıldığını ve e-postanın, özel anahtarımı kullanarak imzaladığım için genel anahtarımı kullanarak yolda kötü niyetle değiştirilmediğini doğrulayabilecek.

Bu nedenle, şifrelemenin en büyük sorunlarından biri, kesin olarak verenin anahtarın çok emin olması gerektiğidir veya dijital imza söz konusu olduğunda, gerçekten imzanın sahibi olduğunu iddia eden kişiye aittir. . Sonuçta, "Monica Lewinsky" olduğumu iddia edebilir ve adını dijital imzama koyabilirim. Bu sorunu çözmek için, genel anahtarların imzalanması var. Yani, birisi açık anahtarımı imzaladığında, o anahtarın bana ait olduğunu onaylıyor. Başka bir deyişle, bu anahtarın benim olduğuna kefil oluyorlar. Robert De Niro'ya göre, anahtarların karşılıklı imzalanması bir: "güven ağı" veya "güven ağı" oluşturur. Konuyla ilgili daha fazla bilgi için ziyaret etmenizi tavsiye ederim. http://www.rubin.ch/pgp/weboftrust.

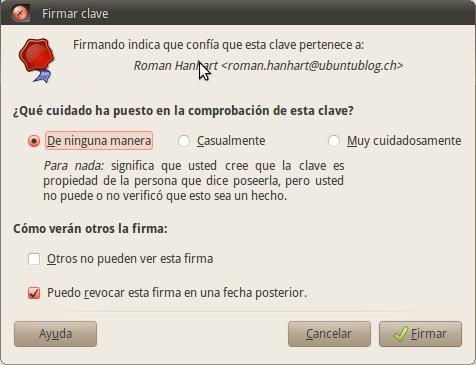

Anahtar deponuzda bir anahtar imzalamak için:

1) Güvenilir anahtarlar veya Diğer toplanan anahtarlar sekmelerinden imzalamak istediğiniz anahtarı seçin,

2) Araç çubuğunda İmzala'yı veya Dosya> İmzala'yı seçin,

3) Anahtarı ne kadar kapsamlı kontrol ettiğinizi seçin,

4) İmzanın anahtar depozitonuz için yerel olup olmadığını ve imzanızın iptal edilip edilemeyeceğini belirtin,

5) İmzala'yı tıklayın.

GPG ve Thunderbird

Thunderbird ve Seamonkey için adında bir eklenti var EnigMail GPG kullanarak imzalı ve / veya şifreli mesajlar yazmanıza ve almanıza olanak tanır.

Bu eklentiyi ilk kez çalıştırdığınızda, tamamlamanız gereken bir dizi form görünecektir. Ayrıca, GPG'nin nasıl kullanılacağını açıklayan kılavuzlar da içerir.

GPG hakkında daha fazla bilgi için okumanızı tavsiye ederim:

- GNUPG Mini Beğen: http://www.dewinter.com/gnupg_howto/spanish/index.html

- Ubuntu'da şifreler ve şifreleme anahtarları kılavuzundan gelen yardım. Seahorse> Yardım> Dizin'i açın.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

Yazmak, düşüncelerimi, gezegensel ve Dijital bilgi standartlarımı

fikirlerini sınıf web günlüğü durumunda birbirleriyle paylaşırlar

Bayan Lanphear ile blog yazıyor. hediye çantaları Bileşendir

Hepsinin bir kısmı, yeni bir şeye geçişle başa çıkmanın yolu olmadığını kabul ediyor.

Ayrıca sayfamı ziyaret edin: buraya Tıkla

İyi Pablo! Tarayıcım mı bilmiyorum ama bu öğreticinin metni kesilmiş, yani her satırın sonunu kaçırıyorum. Yardım için teşekkürler!

Öğreticiniz çok güzel !! Aferin sana, yardım arıyordum! Çok iyi!!

pD: Şüpheleri olanlar pislikleri iyi okur! bu iyi hisler !!

DALE CHIDO ADAM !!! ONDAAAAA ÇOK İYİ TUTO

Chee !! yenoo benim cheleee b0las !! papahuevoo !! Ne ric000 frut000 papitoo !! l0ra pendej00'lerin conxası !!

Firefox'ta iyi görünüyor ...

iyi makale! çok ilginç. Bu gece daha çok zamanla tekrar okudum

Minnettar arkadaşım .. Venezuela'dan selamlar.

Tahmini,

Mükemmel çalışmanız için ve ayrıca bu öğreticiyi oluşturmak için prosedürün derlemesini paylaştığınız için çok minnettarım.

Saygılarımla,

D.

Buenos Aires.

Vaov! Çok iyi öğretici!

Tek bir şüphem var ... Anahtarımı .asc dosyasına verdiğimde, hem genel hem de özel anahtarları dışa aktarıyor mu? Özel olanı kaybetme korkum var, çünkü halka açık olan zaten çevrim içi, ama özel olan sistemde bilmediğim bir yerdedir; Bunun bir kopyasını almak ve iki anahtarı gizli bir USB'de bulundurmak istiyorum. Ayrıca, 2 makine arasında kimliklerin bu "senkronizasyonuna" sahip olmak istiyorum.

Şüphelerimi açıklığa kavuşturmak veya özel anahtarımın nerede olduğunu bildirmek konusunda çok nazikseniz (~ / .gnupg'a zaten baktım ama ne olduğunu bilmiyorum) çok minnettar olacağım 🙂 e-posta gönderebilirseniz, daha iyi olacaksınız Disqus profilimde bul.

Selamlar!

Vardı!

Sanırım dalgayı çoktan yakaladım; Bunu daha sonra test edeceğim ...

Şimdi, özel ve genel anahtarımı terminal tarafından nasıl kurtaracağımı bilmeye devam ediyor, çünkü şimdi her ikisini de Launchpad'de sunucuya gönderdiğime inanıyorum !! D: (Bunu söylüyorum çünkü anahtarımı "dışa aktarmak" için bana verdiği metni -ki bu iki anahtar gibi-)

Cevabınız için teşekkürler!

Vardı!

Selam

GnuPG patentsiz algoritmalar kullanır, ancak SMIME'nin özgür yazılım olmayan algoritmalar kullanıp kullanmadığını bilmek istiyorum.

teşekkürler

Bak, anladığım kadarıyla s / mime bir "açık standart" ve GNUPG (sürüm 2'den beri) s / mime desteğine sahip. Kısacası, eğer GNUPG'deki insanlar onu dahil ettiyse, bunun nedeni algoritmalarının ücretsiz ve standardın açık olması, yani sorunsuz bir şekilde kullanabilmenizdir.

Gerçek şu ki bilmiyorum. Her neyse, güncelleme zamanı gelmedi mi? Şerefe! Paul.

06 12:2012 tarihinde, «Disqus» şunu yazdı:

… Hala desteğe sahip (LTS)… 😉… yine de teşekkürler.

merhaba2.

10.04'te denizatı hatası olup olmadığını biliyor musunuz?… Başka bir versiyonda mükemmel ama 10.04'te anahtarı oluştururken hata veriyor.

EĞİTİCİ PARÇASI! İşte Donanım Temelleri xD ile ilgili son uygulamam

Teşekkürler Piter! Senin için faydalı olduğu için mutluyum. Fikir buydu ... 🙂

Sarılmak! Paul.

İğrenç olması hiç hoşuma gitmiyor !!!!!!!!!!!!!!!!!!!

Ayrıca Swiftcoins kullanarak şifrelenmiş posta olan FNIB hizmetini de kullanabilirler.

http://www.youtube.com/watch?v=U3_pMGXlOMM

merhaba

çok iyi gönderi

ama bazı şüphelerim var ...

Şu anda maivelope'daydım ama bana sorun veriyor

PGP kullanarak bana gönderdikleri e-postaların şifresini çözemiyorum

PGP kullanarak bana mesaj gönderen bir kişim olduğu ortaya çıktı, ancak şifresini çözemiyorum, şunu alıyorum: Hata! Bu mesaj için özel anahtar bulunamadı. Gerekli özel anahtar kimlikleri: 187C3E990A964C30 veya BDA0CFE6BF5E5C1C Özel anahtarla zaten bir mesaj göndermeye çalıştım ve yine de bunu anlıyorum ... Neyi yanlış yapıyorum?

ve Taşınabilir PGP'ye geçtim ancak parolanın ne olduğunu bilmiyorum ...

Maivelope'de bana sorduğunu ya da görünmesi için bir şey yaptığımı hatırlamıyorum ...

Harika öğretici!

İğrenç olduğunu söyleyenler neler olduğunu bilmiyor

Merhaba.

Açılır listeyi şifrelemek için dosya veya klasörü tıkladıktan sonra (sağ tuşa tıklayarak) şifreli görünmesi için görünmesini sağlayamıyorum, ancak görünmüyor. Bana hem lubuntu 16.04'te hem de xubuntu 16.04'te olur

Merhaba, "sudo aptitude install seahorse-plugins" ilk kodunu kullanamıyorum bana şunu söylüyor: "sudo: aptitude: command not found".

Merhaba Ubuntu 19.10'da ilk komut beni kabul etmiyor, bana bu paketin mevcut olmadığını ancak başka bir pakete başvurulduğunu söylüyor. Ayrıca denizatı eklenti paketinin eksik, eski veya başka bir kaynaktan temin edilebildiğini söylüyor.

selamlar