ОС Qubes це операційна система, орієнтована на безпеку робочого столу через ізоляцію на основі гіпервізора Xen. Qubes OS - це операційна система абсолютно безкоштовно та з відкритим кодом.

Куби застосовує підхід, який називається безпекою шляхом компартменталізації, що дозволяє розділити на ізольовані відсіки безпечно називаються квебами. Іншими словами, вона запускає кожну програму окремо в абсолютно ізольованому середовищі.

Про Qubes OS

Ось як Qubes OS пропонує користувачеві більший захист під час роботи в системі, оскільки, якщо зловмисник скомпрометує програму, вона отримає лише інформацію про відсік, до якого йому вдалося отримати доступ.

Куби досягає декількох віртуальних машин, що працюють на гіпервізорі типу 1 їх можна безпечно використовувати як вбудовану операційну систему.

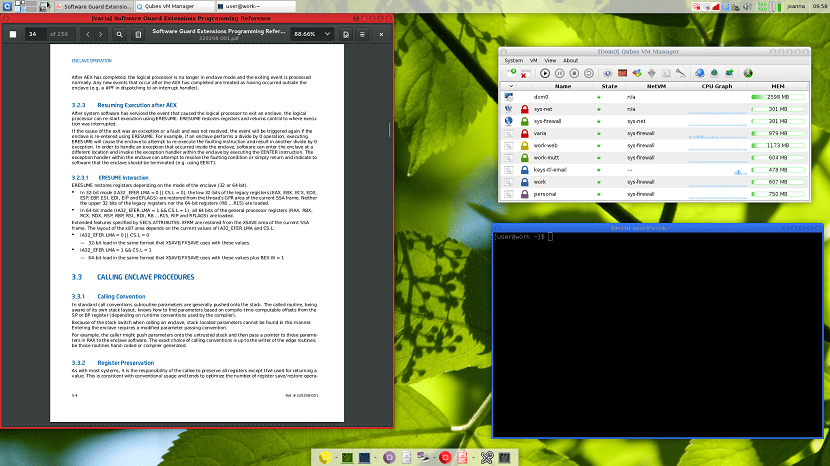

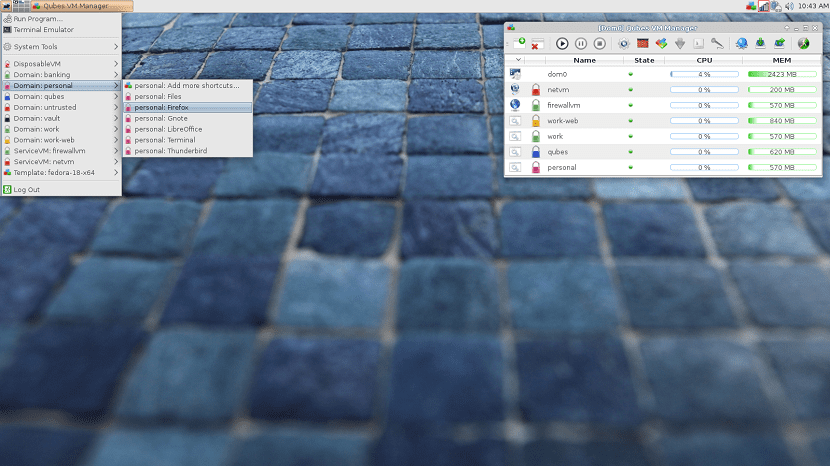

Наприклад, він розміщує всі вікна ваших програм на одному робочому столі із спеціально забарвленими рамками, які вказують рівні довіри відповідних віртуальних машин.

Qubes обробляє різні елементи, щоб контейнери могли взаємодіяти між собою, іСеред різних типів віртуальних машин та елементів ми маємо: dom0, модель віртуальних машин, віртуальні машини на основі моделі, викидні віртуальні машини і, нарешті, класичні віртуальні машини.

Dom0 (AdminVM + GUIVM)

Він є водієм. Він базується на Fedora, контролює гіпервізор Xen та забезпечує управління всіма віртуальними машинами (ВМ). Ви маєте доступ до мережі, а периферія дуже обмежена.

Моделі віртуальних машин (TemplateVM)

Ці sна віртуальних машинах з дистрибутивом GNU / Linux. Доступ лише в командному рядку для управління встановленими пакетами. Команда розробників ОС Qubes пропонує три моделі: Fedora, Fedora minimal і Debian. Спільнота також пропонує інші для Whonix, Ubuntu та Arch Linux.

Модельні віртуальні машини (AppVM)

У них є власні каталоги / home, / usr / local та / rw / config. Будь-які зміни у файлах в інших каталогах виконуються за допомогою копії на льоту (копіювання під час запису) і не є стійким: вони будуть знищені, коли віртуальна машина буде вимкнена або перезавантажена.

Одноразові віртуальні машини

Це віртуальні машини, які не мають власного каталогу, тобто при використанні цього типу віртуальних машин при внесенні будь-яких змін вона втрачається при вимкненні віртуальної машини.

Класичні віртуальні машини

Вони не засновані на шаблоні, і ви можете встановити на ньому дистрибутив GNU / Linux, BSD або Windows.

Нова версія ОС Qubes

Кілька тижнів тому Розробники ОС Qubes випустили нову версію системи досягнення цієї версії Qubes 4.0 з різними виправленнями помилок та новими модифікаціями безпеку системи.

У Qubes OS 3.2 ви можете використовувати лише викидні віртуальні машини з однією моделлю. АгаТепер можна використовувати одноразову віртуальну машину для кожної віртуальної машини на основі шаблону.

LМодельні віртуальні машини більше не потребують мережевого інтерфейсу, що призводить до меншої поверхні атаки. Оновлення не передають API Qubes.

Qubes OS версії 4.0 дозволяє використовувати віртуальні машини для модифікації деяких характеристик інших віртуальних машин. Це дає можливість мати кілька сімейств віртуальних машин типу адміністратора, тобто admin-Net, admin-IO, admin-root тощо, кожна з яких має можливість модифікувати певні конкретні аспекти певних віртуальних машин.

За замовчуванням майже всі віртуальні машини більше не використовують паравіртуалізацію, тим самим захищаючи контейнери від збоїв у розплаві та спектрі.

Якщо ви хочете дізнатись трохи більше про цю нову версію, ви можете прочитати подробиці у примітці до випуску Qubes OS 4.0 у наступна посилання.

Завантажте ОС Qubes

Якщо ви хочете спробувати цю Qubes OS pВи можете зробити це, завантаживши образ системи з офіційного веб-сайту і в розділі завантаження ви отримаєте його, ви можете зробити це в наступне посилання.

Важливо підкреслити, що Qubes OS можна не лише встановити як основну операційну систему, але також пропонує можливість протестувати її у своїй Live версії.