Не так давно я пояснив як дізнатись, які IP-адреси були з'єднані SSH, але ... що, якщо ім’я користувача чи пароль були неправильними, і вони не з’єдналися?

Іншими словами, якщо хтось намагається вгадати, як отримати доступ до нашого комп’ютера чи сервера через SSH, нам справді потрібно це знати чи ні?

Для цього ми виконаємо ту саму процедуру, що і в попередньому дописі, ми відфільтруємо журнал автентифікації, але цього разу за допомогою іншого фільтра:

cat /var/log/auth* | grep Failed

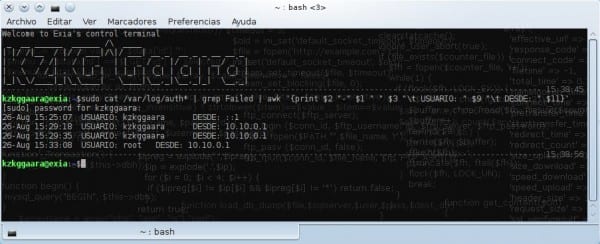

Я залишаю скріншот, як це виглядає:

Як бачите, він показує місяць, день і час кожної невдалої спроби, а також користувача, з яким вони намагалися ввести, та IP-адресу, з якої вони намагалися отримати доступ.

Але це можна домовитись трохи більше, ми використаємо awk щоб трохи покращити результат:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Тут ми бачимо, як це буде виглядати:

Цей рядок, який я щойно показав, не повинен запам’ятовувати все, ви можете створити файл псевдонім для неї, однак, результат такий самий, як і з першим рядком, лише трохи більш організованим.

Це я знаю, що не багатьом це буде корисно, але для тих з нас, хто управляє серверами, я знаю, що це покаже нам деякі цікаві дані хе-хе.

привіт

Дуже вдале використання труб

привіт

Дякую

Відмінно 2 пост

Я завжди використовував перший, бо не знаю awk, але мені доведеться його вивчити

cat / var / log / auth * | grep не вдалося

Тут, де я працюю, на математично-обчислювальному факультеті Університету орієнтування на Кубі, у нас є фабрика "хакерів", які постійно вигадують речі, яких не слід, і я повинен бути з 8 очима. Тема ssh - одна з них. Дякую за підказку, чувак.

Можна сумніватися: якщо у вас є сервер, який стоїть перед Інтернетом, але в iptables, хтось відкриває порт ssh лише для певних внутрішніх MAC-адрес (скажімо, з офісу), спроби доступу з решти внутрішніх адрес потраплять до журналу автентифікації та / або зовнішній? Бо я маю свої сумніви.

У журналі зберігаються лише запити, дозволені брандмауером, але відхилені або схвалені системою як такою (я маю на увазі логін).

Якщо брандмауер не дозволяє передавати запити SSH, до журналу нічого не дійде.

Цього я не пробував, але давай ... Я думаю, це має бути так like

grep -i не вдалося /var/log/auth.log | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t КОРИСТУВАЧ:» $ 9 «\ t ВІД:» $ 11}'

rgrep -i не вдалося / var / log / (реєструє папки) | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t КОРИСТУВАЧ:» $ 9 «\ t ВІД:» $ 11}'

в centos-redhat ... .. тощо ......

/ var / log / secure