Tìm hiểu SSH: Các phương pháp hay cần làm trong Máy chủ SSH

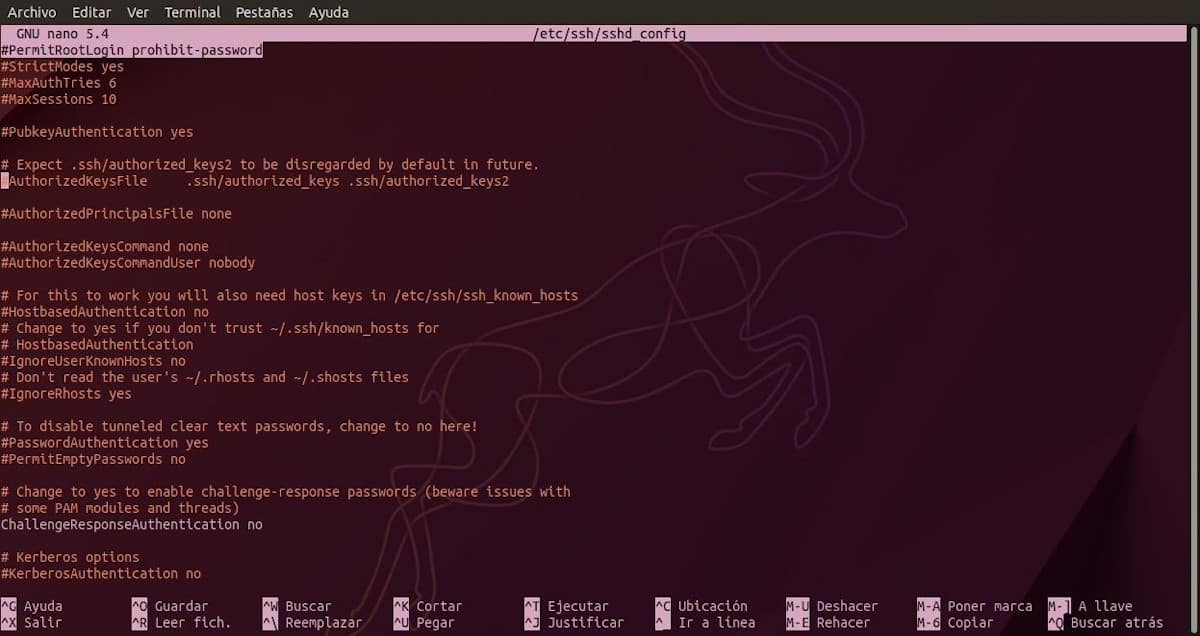

Trong hiện tại, bài thứ sáu và bài cuối cùng, từ loạt bài đăng của chúng tôi trên Học SSH chúng tôi sẽ giải quyết một cách thiết thực, cấu hình và việc sử dụng các tùy chọn được chỉ định trong Tệp cấu hình OpenSSH được xử lý ở phía bên của ssh-server, tức là, tệp "Cấu hình SSHD" (sshd_config). Mà chúng tôi đã giải quyết trong phần trước.

Theo cách mà chúng ta có thể biết một cách ngắn gọn, đơn giản và trực tiếp, một số thực hành tốt nhất (khuyến nghị và mẹo) khi thiết lập một máy chủ SSHcả ở nhà và trong văn phòng.

Học SSH: Tùy chọn và thông số tệp cấu hình SSHD

Và, trước khi bắt đầu chủ đề hôm nay, hãy nói về điều tốt nhất "Các phương pháp hay để áp dụng trong cấu hình của Máy chủ SSH", chúng tôi sẽ để lại một số liên kết đến các ấn phẩm liên quan, để đọc sau:

Các phương pháp hay trong Máy chủ SSH

Những phương pháp hay nào áp dụng khi định cấu hình Máy chủ SSH?

Tiếp theo, và dựa trên các tùy chọn và thông số del Tệp cấu hình SSHD (sshd_config), trước đây đã thấy trong bài viết trước, đây sẽ là một số thực hành tốt nhất để thực hiện liên quan đến cấu hình của tệp đã nói, để bảo đảm tốt nhất của chúng tôi kết nối từ xa, đến và đi, trên một Máy chủ SSH nhất định:

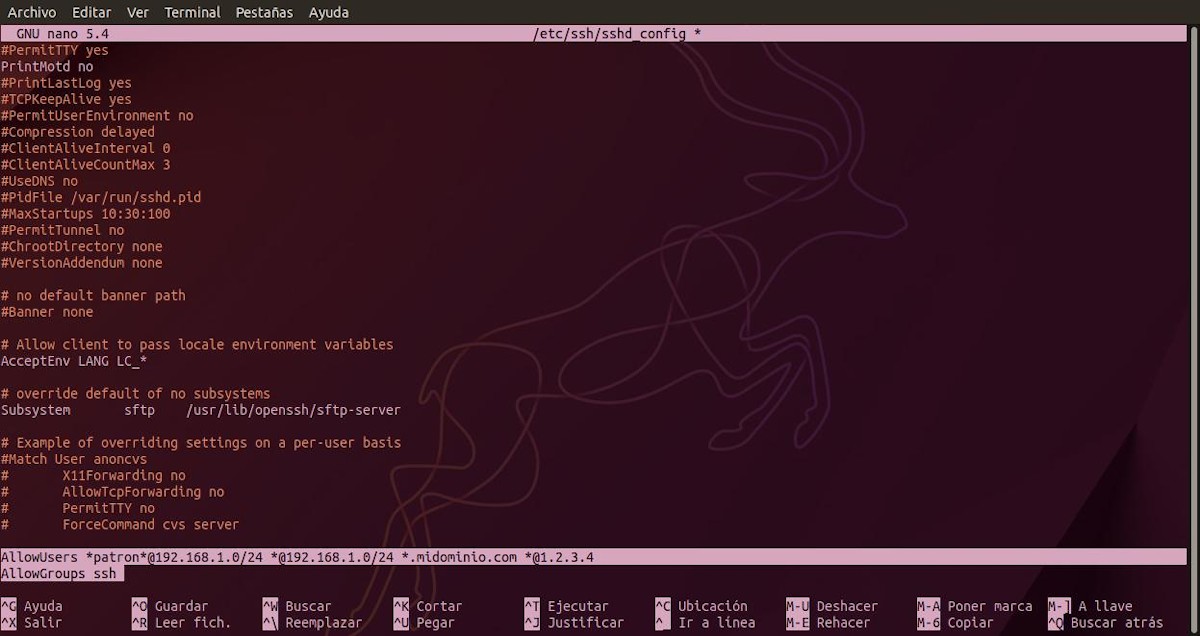

Chỉ định những người dùng có thể đăng nhập SSH với tùy chọn Người cho phép

Vì tùy chọn hoặc tham số này thường không được bao gồm theo mặc định trong tệp đã nói, nên nó có thể được chèn vào cuối tệp. Sử dụng một danh sách các mẫu tên người dùng, ngăn cách bởi dấu cách. Vì vậy, nếu được chỉ định, đăng nhập, sau đó chỉ được phép giống nhau đối với các kết quả trùng khớp tên người dùng và tên máy chủ phù hợp với một trong các mẫu đã định cấu hình.

Ví dụ, như dưới đây:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

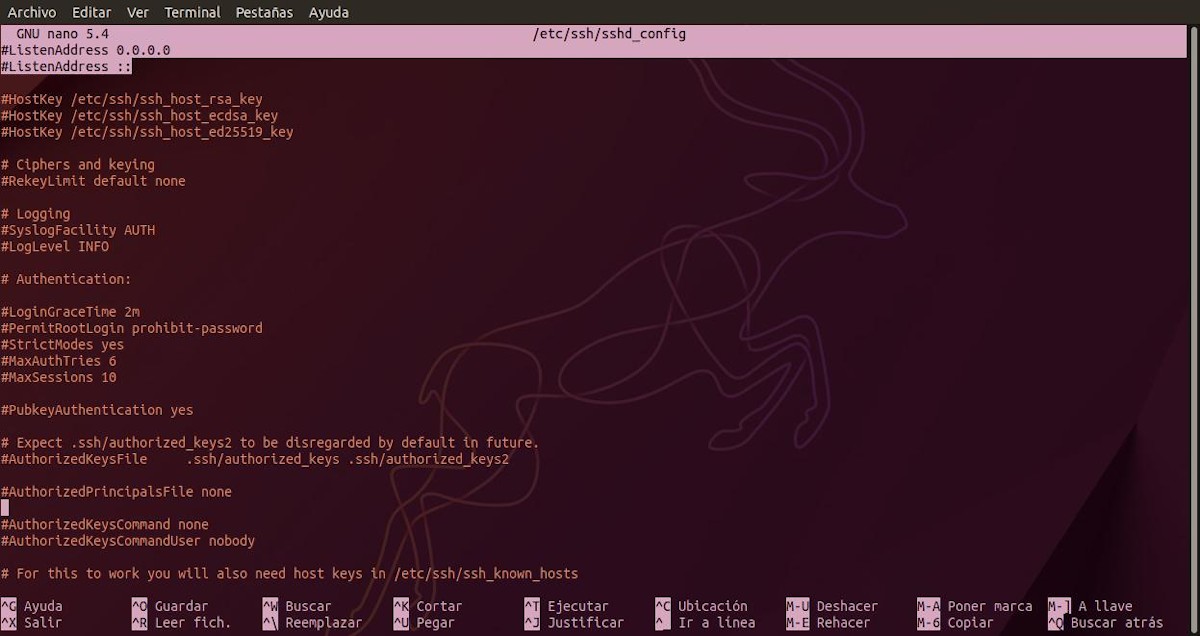

Cho SSH biết giao diện mạng cục bộ nào cần nghe bằng tùy chọn ListenAddress

Để làm điều này, bạn phải bật (bỏ ghi chú) tùy chọn NgheĐịa chỉ, đến từe mặc định với giá trị "0.0.0.0", nhưng nó thực sự hoạt động trên TẤT CẢ chế độnghĩa là nghe trên tất cả các giao diện mạng có sẵn. Do đó, giá trị đã nói sau đó phải được thiết lập theo cách mà nó được chỉ định cái nào hoặc địa chỉ IP cục bộ chúng sẽ được chương trình sshd sử dụng để lắng nghe các yêu cầu kết nối.

Ví dụ, như dưới đây:

ListenAddress 129.168.2.1 192.168.1.*

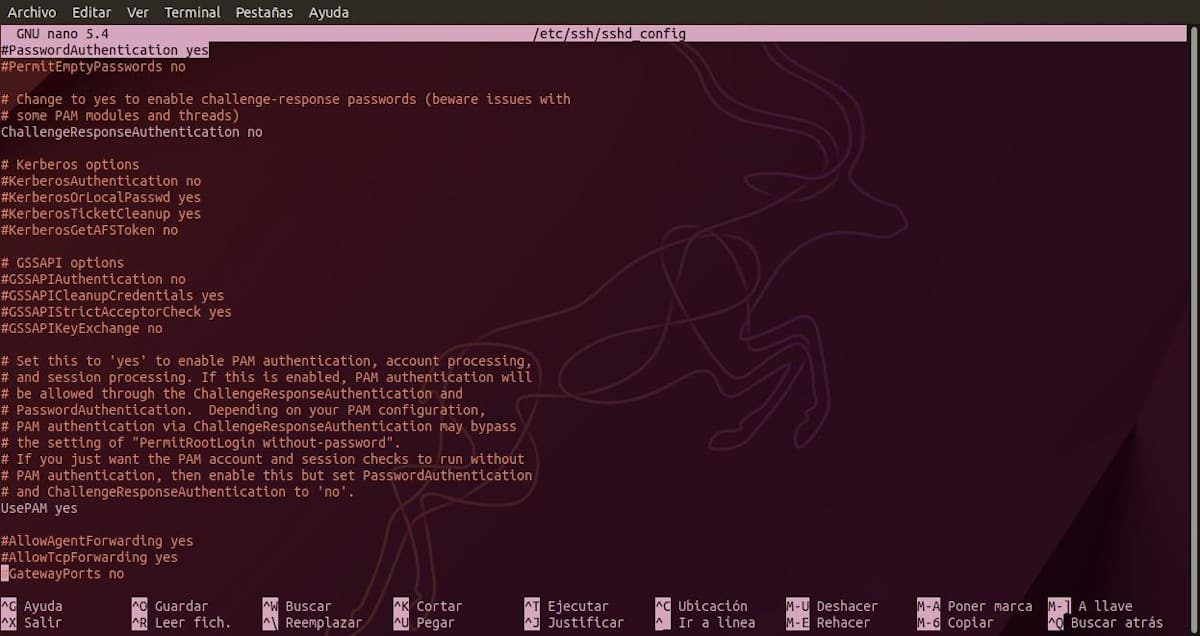

Đặt đăng nhập SSH qua các khóa với tùy chọn Xác thực mật khẩu

Để làm điều này, bạn phải bật (bỏ ghi chú) tùy chọn Xác thực mật khẩu, đến từe mặc định với có giá trị. Và sau đó, đặt giá trị đó là "Không", để yêu cầu sử dụng các khóa công khai và riêng tư để đạt được ủy quyền truy cập vào một máy cụ thể. Đạt được rằng chỉ những người dùng từ xa mới có thể nhập, từ máy tính hoặc các máy tính đã được cấp phép trước đó. Ví dụ, như dưới đây:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

Vô hiệu hóa đăng nhập root qua SSH với tùy chọn Giấy phépRootĐăng nhập

Để làm điều này, bạn phải bật (bỏ ghi chú) Tùy chọn PermitRootLogin, đến từe mặc định với giá trị "cấm mật khẩu". Tuy nhiên, nếu nó được mong muốn đầy đủ, người dùng root không được phép bắt đầu phiên SSH, giá trị thích hợp để đặt là "Không". Ví dụ, như dưới đây:

PermitRootLogin no

Thay đổi cổng SSH mặc định bằng tùy chọn Cổng

Để làm điều này, bạn phải bật (bỏ ghi chú) tùy chọn cổng, theo mặc định với giá trị "22". Tuy nhiên, điều quan trọng là phải thay đổi cổng đã nói thành bất kỳ cổng nào có sẵn khác, để giảm thiểu và tránh số lượng các cuộc tấn công, thủ công hoặc bạo lực, có thể được thực hiện thông qua cổng nổi tiếng nói trên. Điều quan trọng là đảm bảo rằng cổng mới này có sẵn và có thể được sử dụng bởi các ứng dụng khác sẽ kết nối với máy chủ của chúng tôi. Ví dụ, như dưới đây:

Port 4568

Các tùy chọn hữu ích khác để đặt

Cuối cùng, và kể từ chương trình SSH quá rộngvà trong phần trước, chúng tôi đã giải quyết chi tiết hơn từng tùy chọn, bên dưới chúng tôi sẽ chỉ hiển thị thêm một số tùy chọn, với một số giá trị có thể phù hợp trong nhiều trường hợp sử dụng khác nhau.

Và đây là những điều sau đây:

- Biểu ngữ / etc / issue

- Khoảng thời gian ClientAlive 300

- Khách hàngAliveCountMax 0

- Đăng nhậpGraceTime 30

- Mức đăng nhập Thông TIN

- MaxAuthThử 3

- Số phiên tối đa 0

- Số lần khởi động tối đa 3

- AllowEmptyPasswords Không

- PrintMotd có

- PrintLastLog có

- Các quy tắc nghiêm ngặt Có

- Nhật ký hệ thống THÁNG TÁM

- X11Chuyển tiếp có

- X11Hiển thịOffset 5

GhiLưu ý: Xin lưu ý rằng, tùy thuộc vào mức độ kinh nghiệm và chuyên môn của quản trị viên hệ thống và các yêu cầu bảo mật của từng nền tảng công nghệ, nhiều tùy chọn trong số này có thể khá đúng và hợp lý khác nhau theo những cách rất khác nhau. Ngoài ra, có thể bật các tùy chọn nâng cao hoặc phức tạp hơn nhiều, vì chúng hữu ích hoặc cần thiết trong các môi trường hoạt động khác nhau.

Các phương pháp hay khác

Trong số khác thực hành tốt để triển khai trong Máy chủ SSH chúng ta có thể đề cập đến những điều sau:

- Thiết lập thông báo qua email cảnh báo cho tất cả hoặc các kết nối SSH cụ thể.

- Bảo vệ quyền truy cập SSH vào máy chủ của chúng tôi chống lại các cuộc tấn công vũ phu bằng cách sử dụng công cụ Fail2ban.

- Kiểm tra định kỳ bằng công cụ Nmap trên máy chủ SSH và các máy chủ khác, để tìm kiếm các cổng mở trái phép hoặc được yêu cầu có thể có.

- Tăng cường bảo mật cho nền tảng CNTT bằng cách cài đặt IDS (Hệ thống phát hiện xâm nhập) và IPS (Hệ thống ngăn chặn xâm nhập).

tóm lại

Tóm lại, với phần mới nhất này trên "Học SSH" chúng tôi đã hoàn thành nội dung giải thích về mọi thứ liên quan đến OpenSSH. Chắc chắn, trong một thời gian ngắn, chúng tôi sẽ chia sẻ thêm một chút kiến thức cần thiết về Giao thức SSH, và liên quan đến sử dụng bằng bảng điều khiển thông qua Shell Scripting. Vì vậy, chúng tôi hy vọng bạn là "Các phương pháp hay trong Máy chủ SSH", đã thêm rất nhiều giá trị, cả về mặt cá nhân và nghề nghiệp, khi sử dụng GNU / Linux.

Nếu bạn thích bài đăng này, hãy bình luận về nó và chia sẻ nó với những người khác. Và hãy nhớ, hãy ghé thăm của chúng tôi «trang chủ» để khám phá thêm tin tức, cũng như tham gia kênh chính thức của chúng tôi về Điện tín của DesdeLinux, Hướng Tây nhóm để biết thêm thông tin về chủ đề ngày hôm nay.

Tôi mong đợi phần thứ hai của bài viết này, nơi bạn mở rộng thêm về điểm cuối cùng:

Tăng cường bảo mật cho nền tảng CNTT bằng cách cài đặt IDS (Hệ thống phát hiện xâm nhập) và IPS (Hệ thống ngăn chặn xâm nhập).

Cảm ơn bạn!

Trân trọng, Lhoqvso. Tôi sẽ chờ đợi sự nhận ra của nó. Cảm ơn bạn đã ghé thăm chúng tôi, đọc nội dung của chúng tôi và bình luận.