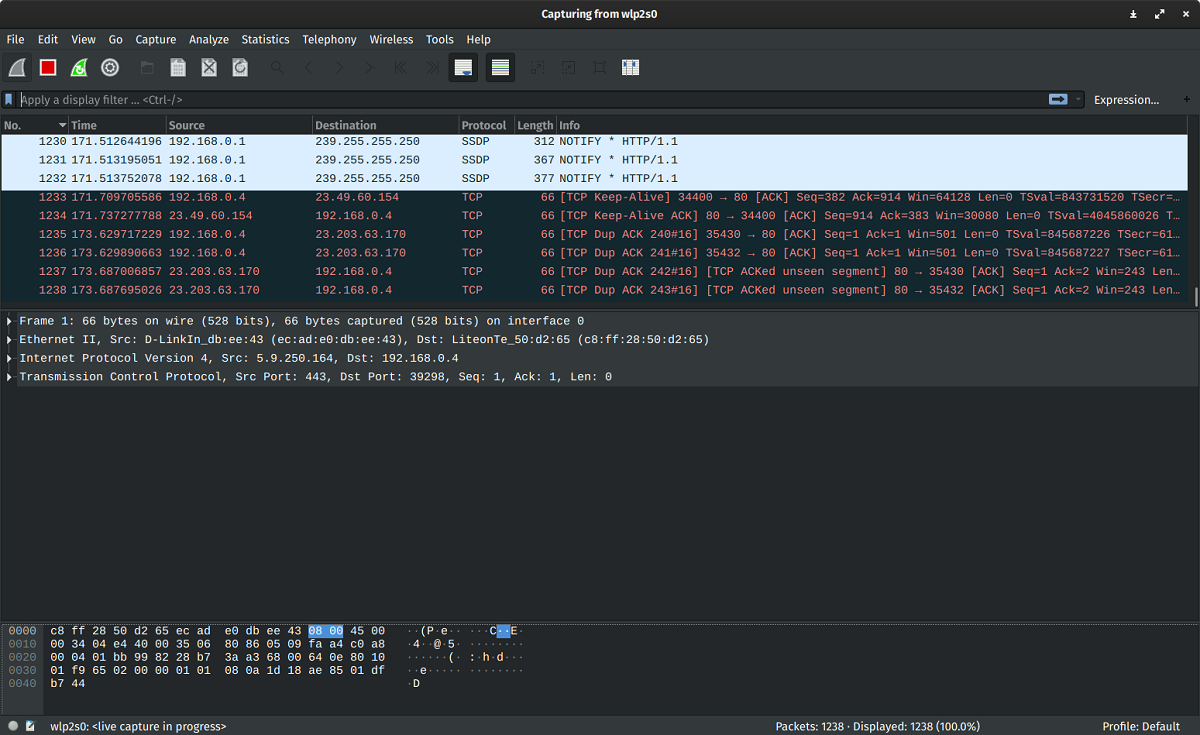

Wireshark es un analizador de protocolos de red gratuito, que es utilizado para la solución y análisis de redes, este programa nos permite ver lo que sucede en la red y es el estándar de facto en muchas empresas comerciales y sin fines de lucro, agencias gubernamentales e instituciones educativas. Esta aplicación se ejecuta sobre la mayoría de los sistemas operativos Unix y compatibles, incluyendo Linux, Microsoft Windows, Solaris, FreeBSD, NetBSD, OpenBSD, Android, y Mac OS X.

Wireshark cuenta con una interfaz fácil de usar y que nos puede ayudar a interpretar los datos de cientos de protocolos en todos los diferentes tipos de redes principales. Estos paquetes de datos se pueden ver en tiempo real o se pueden analizar sin conexión, con docenas de formatos de archivos de captura/rastreo que incluyen CAP y ERF.

¿Qué hay de nuevo en Wireshark 3.0.7?

Ya hace algunos días fue liberada la versión correctiva de Wireshark 3.0.7, ya que la herramienta era vulnerable a atacantes que podrían bloquearlo usando un ataque DoS. Los problemas fueron solucionados en las versiones 2.6.13 y 3.0.7 de Wireshark.

Como se puede ver en un mensaje de advertencia de los desarrolladores, el riesgo de ataque se considera «alto». La brecha (CVE-2019-19553) se puede encontrar en las versiones 2.6.0 a 2.6.12 y 3.0.0 a 3.0.6. El mensaje de advertencia no indica qué sistemas operativos están afectados.

17

En cuanto a novedades, esta versión no incluye ninguna, ya que la liberación fue hecha con la finalidad de mitigar los errores de seguridad. Además de las vulnerabilidades, los desarrolladores también han solucionado varios errores, de los cuales se destacan los siguientes:

- Soporte para 11ax en PEEKREMOTE.

- El archivo temporal … no se pudo abrir: argumento no válido.

- El reensamblado de los dos registros TLS no funciona correctamente.

- Área de filtro de visualización: menú desplegable Falta pkt_comment y tcp.options.sack_perm (probablemente otros).

- La función de autocompletar del filtro de pantalla debe estar deshabilitada.

- La información de accesibilidad de IP de BGP Linkstate es incorrecta.

- NGAP: Error esperado de decodificación de comportamiento de actividad de actividad.

- HomePlug AV disector: los campos MMTYPE y FMI se disecan incorrectamente.

- Los archivos JPEG no se pueden guardar en Windows con idioma francés.

- X11 –display interpretado como –display-filter que se asigna a la opción -Y.

- «Crear nuevo archivo automáticamente después» no funciona con extcap.

- Las alertas TLS cifradas a veces se enumeran como descifradas.

- El paquete «Eliminar Wireshark de la ruta del sistema» tiene como título » Agregar Wireshark a la RUTA del sistema».

- tshark -T ek -x provoca get_field_data: no se debe alcanzar el código.

- Crash on Go → Paquete siguiente / anterior en la conversación cuando no se selecciona ningún paquete.

¿Cómo instalar Wireshark 3.0.7 en Linux?

Para quienes estén interesados en instalar esta nueva versión, si son usuarios de Ubuntu o algun derivado de este, pueden añadir el repositorio oficial de la aplicación, este lo puedes añadir abriendo una terminal con Ctrl + Alt + T y ejecutando:

sudo add-apt-repository ppa:wireshark-dev/stable

sudo apt-get update

Posteriormente para realizar la instalación de la aplicación basta con teclear en una terminal lo siguiente:

sudo apt-get install wireshark

Es importante mencionar que durante el proceso de la instalación hay una serie de pasos a seguir que implementan la Separación de Privilegios, permitiendo que la GUI de Wireshark se ejecute como un usuario normal mientras que el volcado (que está recolectando los paquetes de sus interfaces) se ejecuta con los privilegios elevados requeridos para rastrear.

En caso de que respondieras negativamente y quisieras cambiar esto. Para lograr esto, en una terminal vamos a teclear el siguiente comando:

sudo dpkg-reconfigure wireshark-common

Aquí debemos de seleccionar que sí cuando se nos pregunte si los no superusuarios deberían poder capturar paquetes.

Ahora para el caso de los que son usuarios de Arch Linux o algun derivado de este, podremos instalar la aplicación ejecutando en una terminal el siguiente comando:

sudo pacman -S wireshark-qt

Mientras que para Fedora y derivados, basta con teclear el siguiente comando:

sudo dnf install wireshark-qt

Y establecemos permisos con el siguiente comando, donde sustituimos «usuario» el nombre de usuario que tienes en tu sistema

sudo usermod -a -G wireshark usuario