|

Linux通常用于抢救Windows安装……或者可以。 确切地说,有很多免费的工具可以删除恶意软件和Rootkit,这是一个巨大的悖论。 让我们来看一些。 |

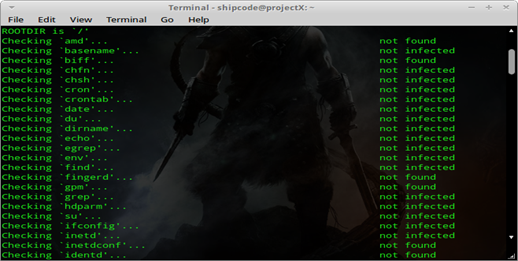

chkrootkit的

Chkrootkit或Check Rootkit是著名的开源程序,它是用于在服务器或Unix / Linux系统上对rootkit,僵尸网络,恶意软件等进行数字化的工具。 已在以下平台上进行了测试:Linux 2.0.x,2.2.x,2.4.x,2.6.x和3.xx,FreeBSD 2.2.x,3.x,4.x,5.x和7.x,OpenBSD 2 .x,3.x和4.x,1.6.x NetBSD,Solaris 2.5.1、2.6、8.0和9.0,HP-UX 11,Tru64,BSDI和Mac OSX。此工具已预装在BackTrack 5中,取证工具部分和防病毒软件。

要在基于Ubuntu或Debian的发行版上安装chkrootkit,您可以输入:

sudo apt-get 安装 chkrootkit

要开始检查系统中可能存在的rootkit和后门,请键入以下命令:

须藤chkrootkit

Rootkit猎人

Rootkit Hunter或rkhunter是类似于chkrootkit的开源rootkit扫描程序,它也预安装在BackTrack 5的取证和防病毒工具下。 该工具通过运行以下测试来分析rootkit,后门程序和本地漏洞:MD5哈希比较,搜索rootkit使用的默认文件,二进制文件的错误文件权限,在LKM模块和KLD中搜索可疑字符串,隐藏文件搜索以及文本和二进制文件中的可选扫描。

要在基于Ubuntu或Debian的发行版上安装rkhunter,您可以输入:

须藤apt-get install rkhunter

要开始文件系统扫描,请键入以下命令:

sudo rkhunter-检查

如果要检查更新,请运行以下命令:

sudo rkhunter –更新

rkhunter完成对文件系统的扫描后,所有结果都记录在/var/log/rkhunter.log中。

ClamAV的

ClamAV是流行的Linux防病毒软件。 它是最著名的Linux防病毒软件,其GUI版本旨在简化木马,病毒,恶意软件和其他恶意威胁的检测。 ClamAV也可以安装在Windows,BSD,Solaris甚至MacOSX上。 安全研究研究员Dejan de Lucas 教程 有关如何安装ClamAV以及如何在命令行上使用其界面的信息,在InfoSec资源研究所页面上进行了详细介绍。

机器人猎人

BotHunter是一个基于僵尸网络诊断的系统,它遵循个人计算机和Internet之间的两种通信流的路径。 它由SRI International的计算机科学实验室开发和维护,可用于Linux和Unix,但现在它们已经发布了专用试用版和Windows的预发行版。

如果要下载此程序,可以从 信息 。 BotHunter感染概况通常在〜cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt中找到。

BotHunter2Web.pl的用法示例:

perl BotHunter2Web.pl [日期YYYY-MM-DD] -i sampleresults.txt

真好! Linux家庭版

真好! Linux Home Edition是免费提供的防病毒引擎,但仅用于家庭而不用于商业用途。 它包括一个命令行扫描程序,并且根据原始注释作者的经验,它检测到某些Perl IRC僵尸程序,这些僵尸程序包含诸如udpflood和tcpflood函数之类的恶意功能,并允许该僵尸程序的主控制器或控制器运行随带的system()函数可用于Perl的任意命令。

您可以下载此防病毒软件 信息 .

新PI

NeoPI是一个Python脚本,可用于检测文本文件或脚本中损坏和加密的内容。 NeoPI的目的是帮助检测Web Shell中的隐藏代码。 NeoPI的开发重点是创建一种可与其他基于签名或关键字的常见检测方法结合使用的工具。 它是Windows和Linux的跨平台脚本。 它不仅帮助用户检测可能的后门,而且还帮助检测IRC僵尸网络,udpflood shell,易受攻击的脚本以及恶意工具等恶意脚本。

要使用此Python脚本,只需从其官方github网站下载代码并浏览其目录:

git clone https://github.com/Neohapsis/NeoPI.git cd NeoPI

欧蒙

Ourmon是一个基于Unix的开源程序,也是FreeBSD上的一个常见网络数据包嗅探工具,但是它也可以用于僵尸网络检测,正如Ashis Dash在她的文章中所解释的那样。 “僵尸网络检测工具:Ourmon” 在Clubhack或Chmag杂志上。

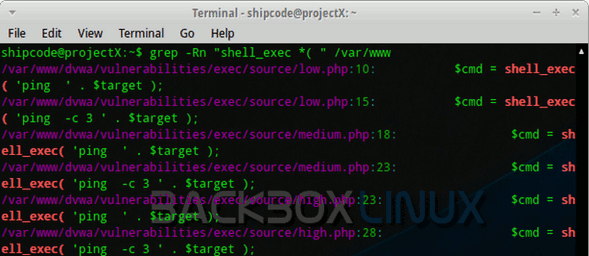

grep的

最后但并非最不重要的一点是,我们有grep命令,它是Unix和Linux上功能强大的命令行工具。 用于查找和测试与正则表达式匹配的行的探针数据集。 简而言之,该实用程序由Ken Thompson在3年1973月XNUMX日针对Unix进行了编码。 今天,Grep以检测和搜索烦人的后门外壳和恶意脚本而闻名。

Grep还可以用于检测易受攻击的脚本(例如,PHP的shell_exec函数,这是一个危险的PHP函数,允许远程执行代码或执行命令)。 我们可以使用grep命令在/ var / www目录中查找shell_exec()作为优势,以检查可能受ICE或命令注入影响的PHP文件。 这是命令:

grep-Rn“ shell_exec *(” / var / www

Grep是用于手动检测和法医分析的好工具。

关于#Avast,这太糟糕了…我已经安装了它,实际上根本无法使用。

优秀的文章……我必须尝试其他工具!

哇! 出色的工具,但avast不适用于我,它只会减慢PC速度并耗时20分钟。 开始

巴勃罗Articulazo zo

美好的一天,,

这篇文章很有趣,我是该主题的新手,所以我问,在第一个选项中,您说如何安装chkrootkit,然后说命令检查系统中可能的rootkit和后门,然后我该怎么做。 ? 我删除它们,取消它们,阻止它们,如果是,该如何删除或阻止它们?

谢谢

好文章

嗨,我是Fede,感谢您来自世界各地的成千上万的程序员和黑客,我在您非常有用的页面,Linux长期存在和免费软件上。 谢谢LINUS TOORVALD,RICHARD STALLMAN,ERICK RAIMOND和其他许多人,很快再见,并为您的名字中的错误表示歉意。

我什么都不懂,妈的!

你看,我也不是很了解,但是另一条评论说那很好,蛤lam有一个教程,我认为最好尝试一下,对吧? XD

debcheckroot(https://www.elstel.org/debcheckroot/列表中缺少elstel.org的)。 它是目前发现rootkit的最佳工具。 像rkhunter和chkrootkit之类的大多数程序在经过稍微修改后就无法再检测到rootkit。 debcheckroot是不同的。 它将每个已安装文件的sha256sum与程序包头进行比较。