我刚才解释过 如何配置SSH服务以在不同于22的端口上工作,这是默认端口。 这样做的目的是默认情况下,所有对SSH的僵尸程序破解攻击都默认为端口22(我重复一遍,这是默认设置),因此,通过更改端口,我们将获得更高的安全性。

但是,如果我想通过另一个端口配置SSH但又将SSH保留在端口22上怎么办? 也就是说,需要服务器在多个端口上具有SSH,例如22和9122

为此,我们修改了SSH守护程序的配置文件:

以下命令必须具有管理特权,或者以root用户身份执行,或者在命令之前使用sudo命令执行。

nano /etc/ssh/sshd_config

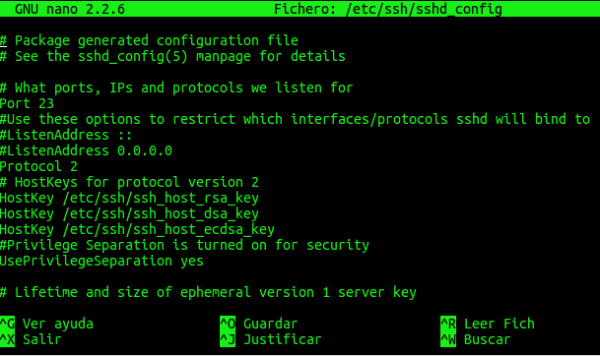

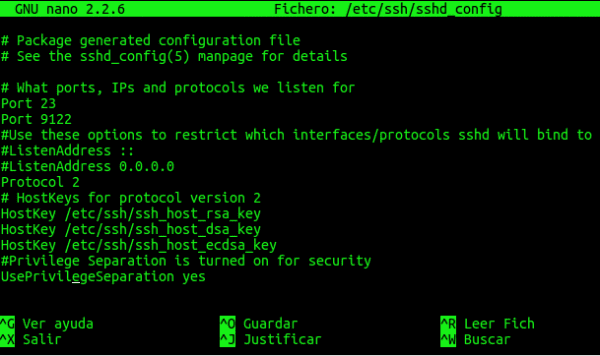

在那里,我们将看到以下内容:

您会在第5行看到一行内容为:“ Port 22”,好吧,我们只需要在下面复制该行并更改端口号即可。 也就是说,要使我们的SSH服务也可用于9122,我们必须像这样保留它:

然后,我们必须重新启动服务:

service ssh restart

如果他们使用Arch,它将是:

systemctl restart sshd

当您想通过22以外的端口进行连接时,必须在连接行中添加-p $ PORT,如下所示:

ssh usuario@servidor -p 9122

顺便说一句,我建议您从以前检查sshd_config文件,这里有一些非常有趣的选项😉

问候

更改ssh的默认端口的好技巧...防止对端口22的攻击。

我认为只应保留一个端口...并且此端口必须与22不同,这样攻击才不会起作用。

问候

感谢您阅读🙂

我的最新发现是:

许可RootLogin no

y

AllowUsers约翰·杰克切斯特…。 等等

有了这个,我就限制了破解的可能性,如果您添加一个良好的iptables ...我们就是。

实际上,我更喜欢使用PortKnocking😀

和往常一样,KZKG ^ Gaara非常适合您使用SSH撰写的文章。 有了您的向导,我们就不再担心TERMINAL

谢谢

OOOOOOOOhhhh !!!!

很好的文章,野性的!

除了更改端口号以外,为了进一步限制攻击者的选项,还建议禁用USER登录:PASS

密码验证否

并使用私钥/公钥身份验证。

好帖子。

Salu2