不久前我解释了 如何知道已通过SSH连接的IP,但是...如果用户名或密码不正确并且没有连接怎么办?

换句话说,如果有人试图猜测如何通过SSH访问我们的计算机或服务器,我们真的需要知道,对吧?

为此,我们将执行与上一篇文章相同的过程,我们将过滤身份验证日志,但这一次,使用不同的过滤器:

cat /var/log/auth* | grep Failed

他们应该像上面一样运行上面的命令 根或 须藤 在具有管理权限的情况下进行操作。

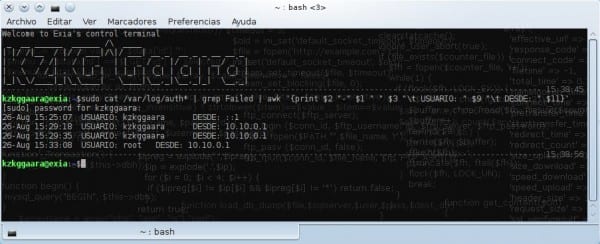

我留下了屏幕截图:

如您所见,它显示了每次尝试失败的月份,日期和时间,以及他们尝试输入的用户以及他们尝试访问的IP。

但这可以安排得更多,我们将使用 AWK 将结果提高一点:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

以上是一行。

在这里,我们看到它的外观:

我刚刚向您显示的这一行不应全部记住,您可以创建一个 别号 对她来说,结果与第一行相同,只是更有条理。

我知道没有多少人会发现它有用,但是对于那些管理服务器的人来说,我知道它会向我们展示一些有趣的数据。

问候

很好地使用管道

问候

谢谢

优秀的2个职位

我一直使用第一个,因为我不知道awk,但是我将必须学习它

cat / var / log / auth * | grep失败

在这里,我在古巴东方大学数学计算学院工作,这里有一个“小黑客”工厂,他们不断发明他们不应该这样做的东西,而我必须用八只眼。 ssh主题就是其中之一。 谢谢你的小费。

一个问题:如果有一台面向互联网的服务器,但是在iptables中,仅针对某些内部MAC地址(例如从办公室)打开ssh端口,则从其余内部地址进行的访问尝试将到达身份验证日志和/或外部? 因为我有疑问。

在日志中,保存的只是防火墙允许的请求,而系统本身拒绝或批准了这些请求(我的意思是登录名)。

如果防火墙不允许SSH请求通过,则任何内容都不会到达日志。

我没有尝试过,但是请继续...我认为它一定是这样的😀

grep -i失败/var/log/auth.log | awk'{print $ 2«-»$ 1»»$ 3«\ t用户:»$ 9«\ t FROM:»$ 11}'

rgrep -i失败/ var / log /(logrotates文件夹)| awk'{print $ 2«-»$ 1»»$ 3«\ t用户:»$ 9«\ t FROM:»$ 11}'

在centos-redhat ... ..etc……

/ var / log /安全